.png)

AikidoがCycodeとどのように比較されるか。

Cycodeは堅実なオールラウンドセキュリティプラットフォームですが、それなりの価格がかかります。

Aikidoは同等の機能を提供し、透明性のある価格設定を採用しており、使用量に応じた隠れた料金はありません。

平均契約額は約6万5千ドル/年です。

- リーチャビリティ分析

- 依存関係におけるマルウェア検出

- AutoFix SCA向け

- ライセンスコンプライアンス

- SBOMサポート

- ライセンスPRリリースゲーティング

- ノイズリダクション(誤検知フィルタリング)

- ノイズが多い

- SAST AI AutoFix

- 複数ファイル分析

- Taint Analysis

- カスタムSASTルール

- IDEで直接SASTの脆弱性

- API Discovery/API ファズテスト

- 認証付きDAST

- 自動Swagger作成

- IDOR検出

- アタックサーフェス管理

- 延長されたライフタイムサポート

- AutoFix コンテナイメージ

- 仮想マシン スキャン

- クラウドおよびK8sポスチャ管理

- Infrastructure as Codeスキャン

- 資産インベントリ管理

- アタックパス分析

セキュリティツールに本来求めていたすべてを。

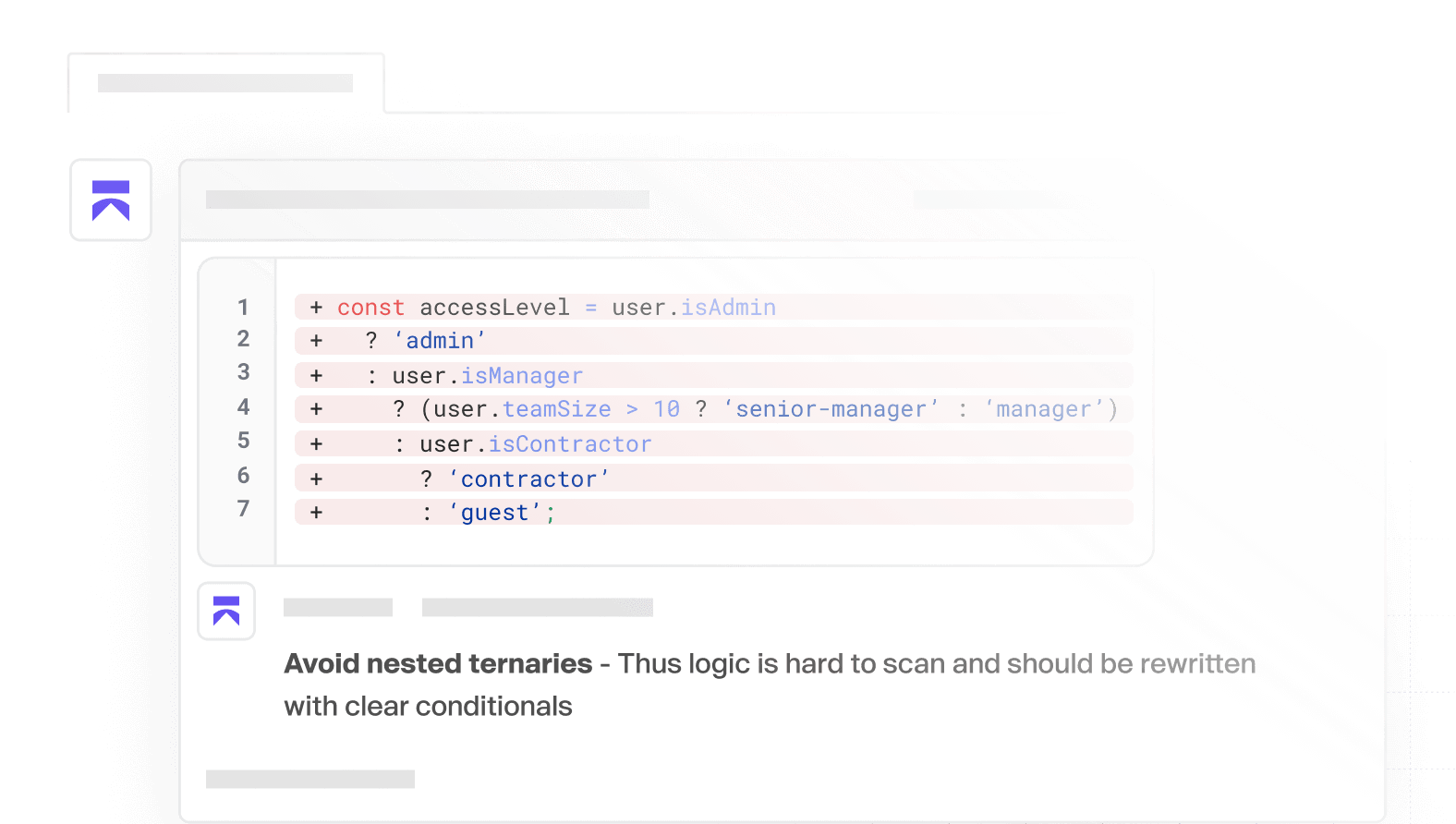

静的アプリケーション・セキュリティ・テスト(SAST)

ソースコードをスキャンし、SQLインジェクション、XSS、バッファオーバーフローなどのセキュリティ脆弱性やその他のセキュリティリスクを検出します。主要なCVEデータベースと照合します。すぐに利用可能で、すべての主要な言語をサポートしています。

ソフトウェア構成分析

ライブラリ、フレームワーク、依存関係などのサードパーティコンポーネントの脆弱性を分析します。Aikidoは到達可能性分析を行い、トリアージして偽陽性をフィルタリングし、明確な修正アドバイスを提供します。ワンクリックで脆弱性を自動修正。

Infrastructure as Code (IaC)

Terraform、CloudFormation、KubernetesのHelmチャートをスキャンし、設定ミスを探します。

- インフラをリスクにさらす設定ミスを検出

- 脆弱性がメインブランチに到達する前に特定

- CI/CDパイプラインに統合

コンテナ・セキュリティ

コンテナオペレーティングシステムをスキャンして、セキュリティ上の問題があるパッケージを探す。

- コンテナに脆弱性(CVEのようなもの)があるかどうかを確認

- コンテナのデータ機密性に基づいて脆弱性を強調表示

- AIを活用してコンテナイメージを自動修正

DAST & API セキュリティ

アプリケーションとAPIを監視し、SQLインジェクション、XSS、CSRFなどの脆弱性を、表面的なものから認証済みDASTによるものまで発見します。

実世界の攻撃をシミュレートし、すべてのAPIエンドポイントをスキャンして一般的なセキュリティ脅威を検出します。

.avif)

クラウド&K8sセキュリティポスチャ管理 (CSPM)

主要なクラウドプロバイダー全体でクラウドインフラストラクチャのリスクを検出します。

- 仮想マシン(AWS EC2インスタンス)の脆弱性をスキャン

- クラウドの設定ミスや、過度に許可されたユーザー・ロール/アクセスをスキャン

- SOC2、ISO27001、CIS、NIS2のセキュリティポリシーとコンプライアンスチェックの自動化

機密情報の検出

APIキー、パスワード、証明書、暗号化キーなどが漏れていないか、コードをチェックしてください。

マルウェア検出

npmエコシステムは、そのオープンな性質上、悪意のあるパッケージが公開される可能性があります。Aikidoは、JavaScriptファイルやnpmパッケージに埋め込まれている可能性のある悪意のあるコードを特定します。(バックドア、トロイの木馬、キーロガー、XSS、クリプトジャッキングスクリプトなどをスキャンします。)

世界の一流企業が採用、

数千人の開発者が信頼。

よくある質問

私たちは、一時的な環境(専用のDockerコンテナなど)内にリポジトリをクローンします。これらのコンテナは、分析後に自動で削除されます。テストとスキャン自体の所要時間は約5分です。その後、すべてのクローンおよびコンテナは、すべてのお客様に対し、常に即時かつ自動的に消去されます。

もちろん!gitでサインアップする際、どのリポジトリにもアクセス権を付与せず、代わりにデモ用のリポジトリを選択できます。

他の方法とは異なり、Aikidoは完全にAPIベースで運用できるため、専用のエージェントは不要です!数分でセットアップが完了し、手間は一切かかりません。

はい、私たちは毎年第三者によるペンテストを実施し、問題を早期に捕捉するために、継続的なバグバウンティプログラムを維持しています。

今すぐ、安全な環境へ。

コード、クラウド、ランタイムを1つの中央システムでセキュアに。

脆弱性を迅速に発見し、自動的に修正。

.avif)

_HighPerformer_Europe_HighPerformer.svg)

_HighPerformer_EMEA_HighPerformer.svg)

_BestEstimatedROI_Roi.svg)

_FastestImplementation_Small-Business_GoLiveTime.svg)

_EasiestToUse_Small-Business_EaseOfUse.svg)

_Leader_Europe_Leader.svg)