.avif)

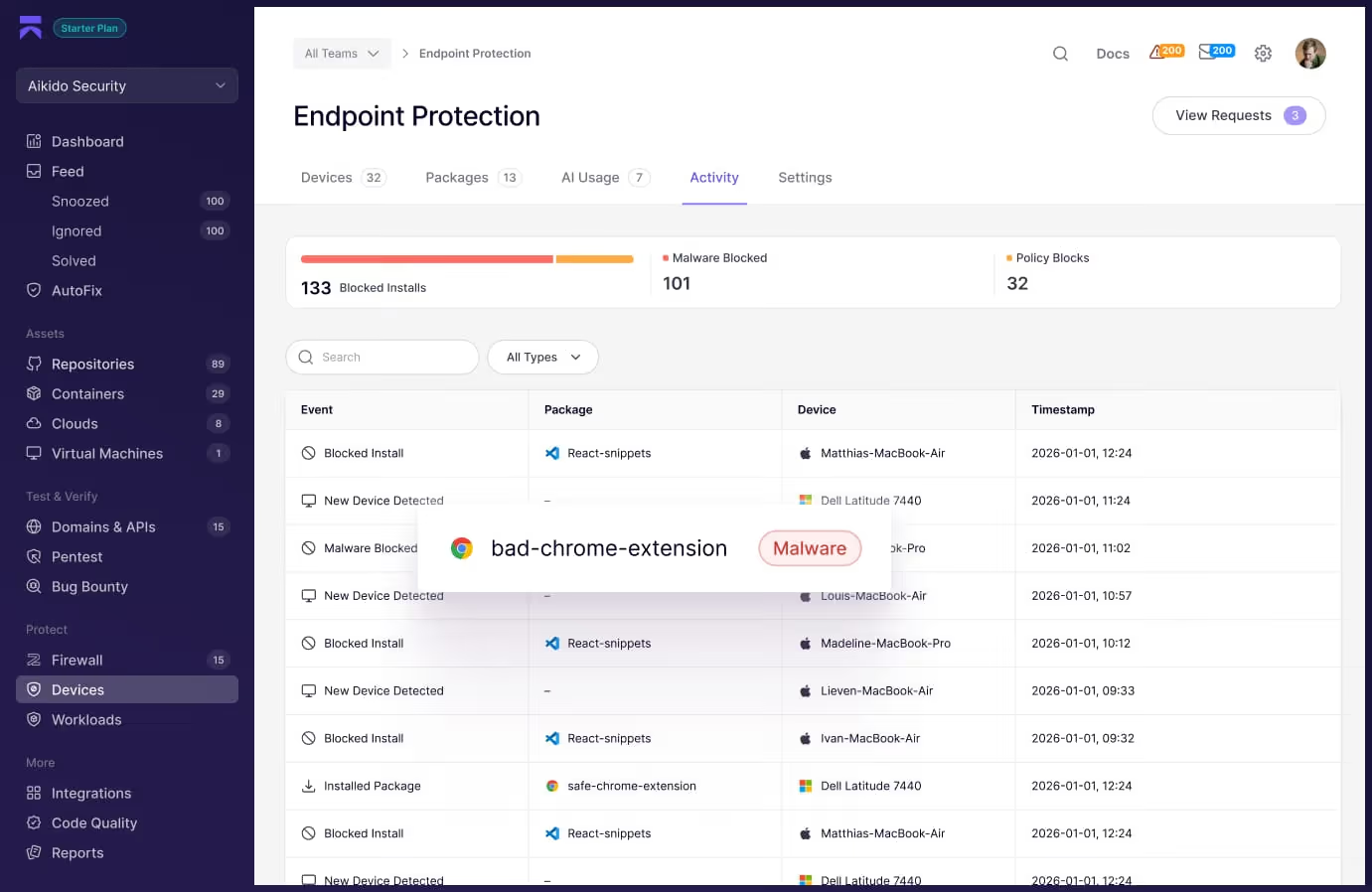

セキュリティ対策は Aikidoにお任せ

コードもクラウドもランタイムも、この一つで守る。

脆弱性を自動で発見し、すばやく修正。

/code 内の

の脆弱性を修正してください

/cloud ディレクトリ内の

環境をスキャンしてください

/attack を使って、アプリケーションペンテスト 継続的にペンテスト

特徴

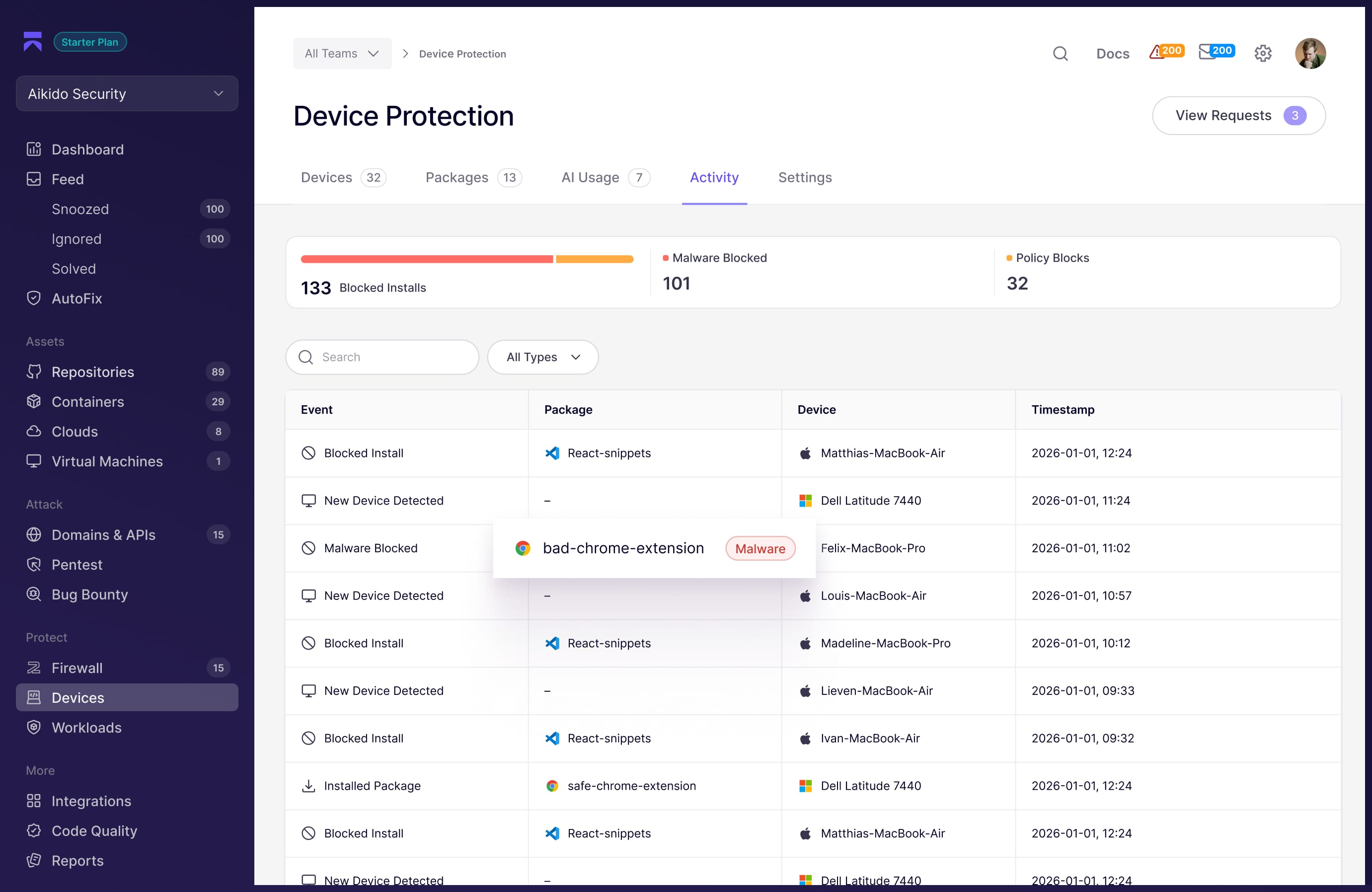

その中で対応すべきものはごくわずかです。

アラートの優先順位付けは当社にお任せ。お客様の手間をぐっと減らします。

重複除去

関連するアラートはグループ化されるため、より少ない労力でより多くの問題を解決できます。

オートトリアージ

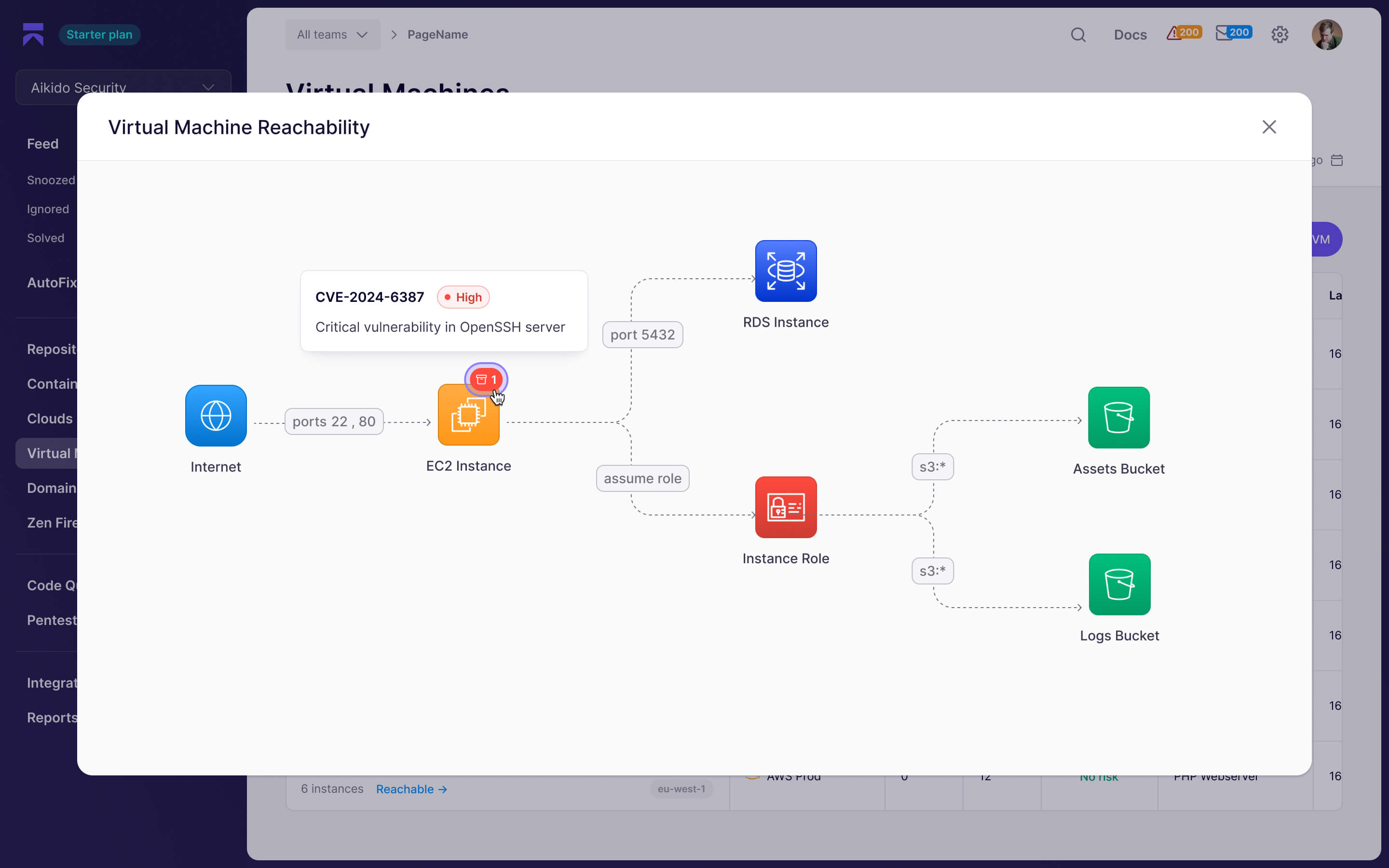

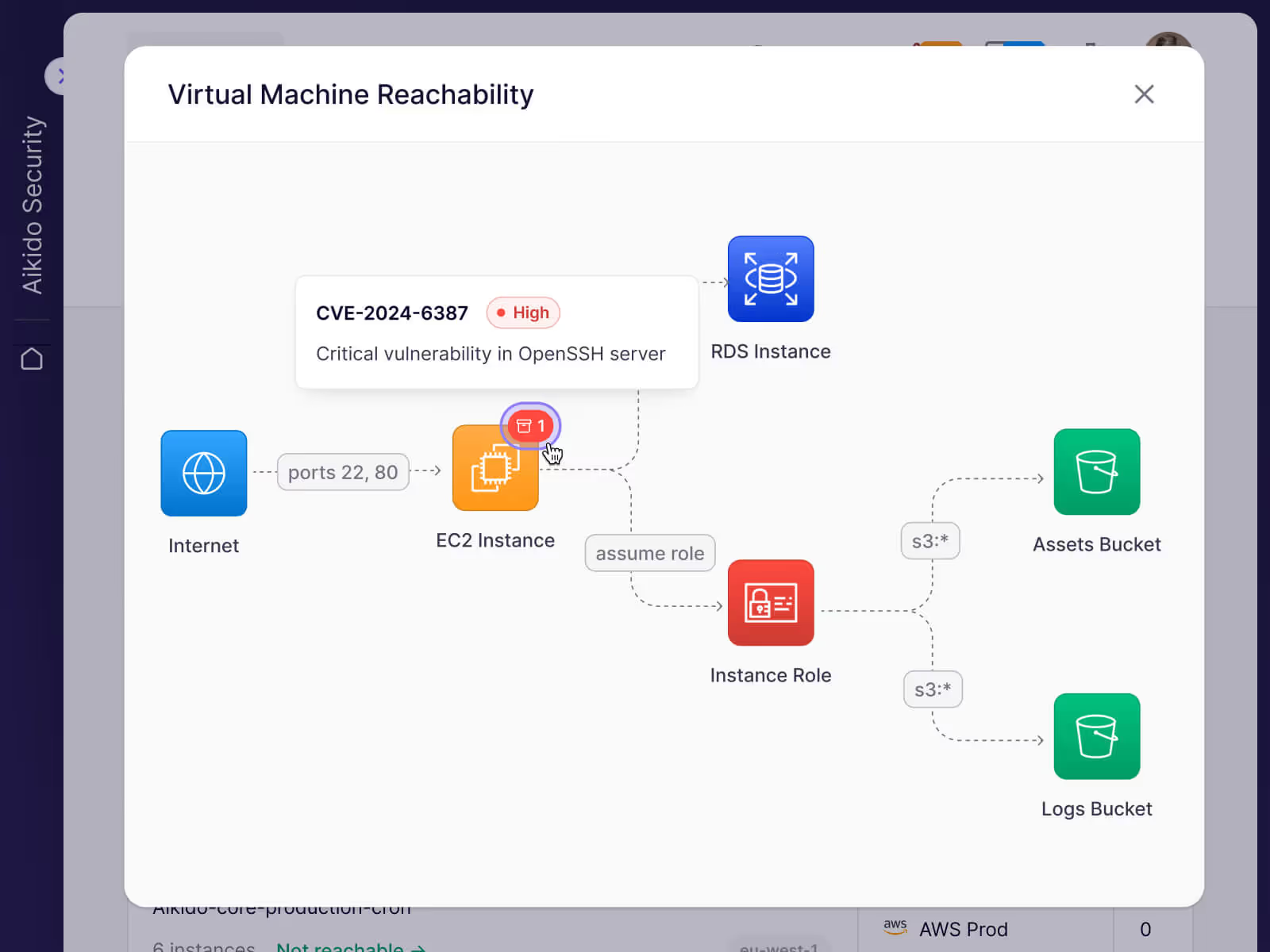

Aikidoは、コードとインフラストラクチャのコンテキストでアラートを評価し、アプリケーションに実際のリスクをもたらさない問題の優先度を下げます。

カスタムルール

チームにとって関連性の高いものを細かく調整します。特定のパス、パッケージ、または条件を除外しながら、重要な事態が発生した際には引き続きアラートを受け取ります。

アラートから修正までのプロセスを支援します。

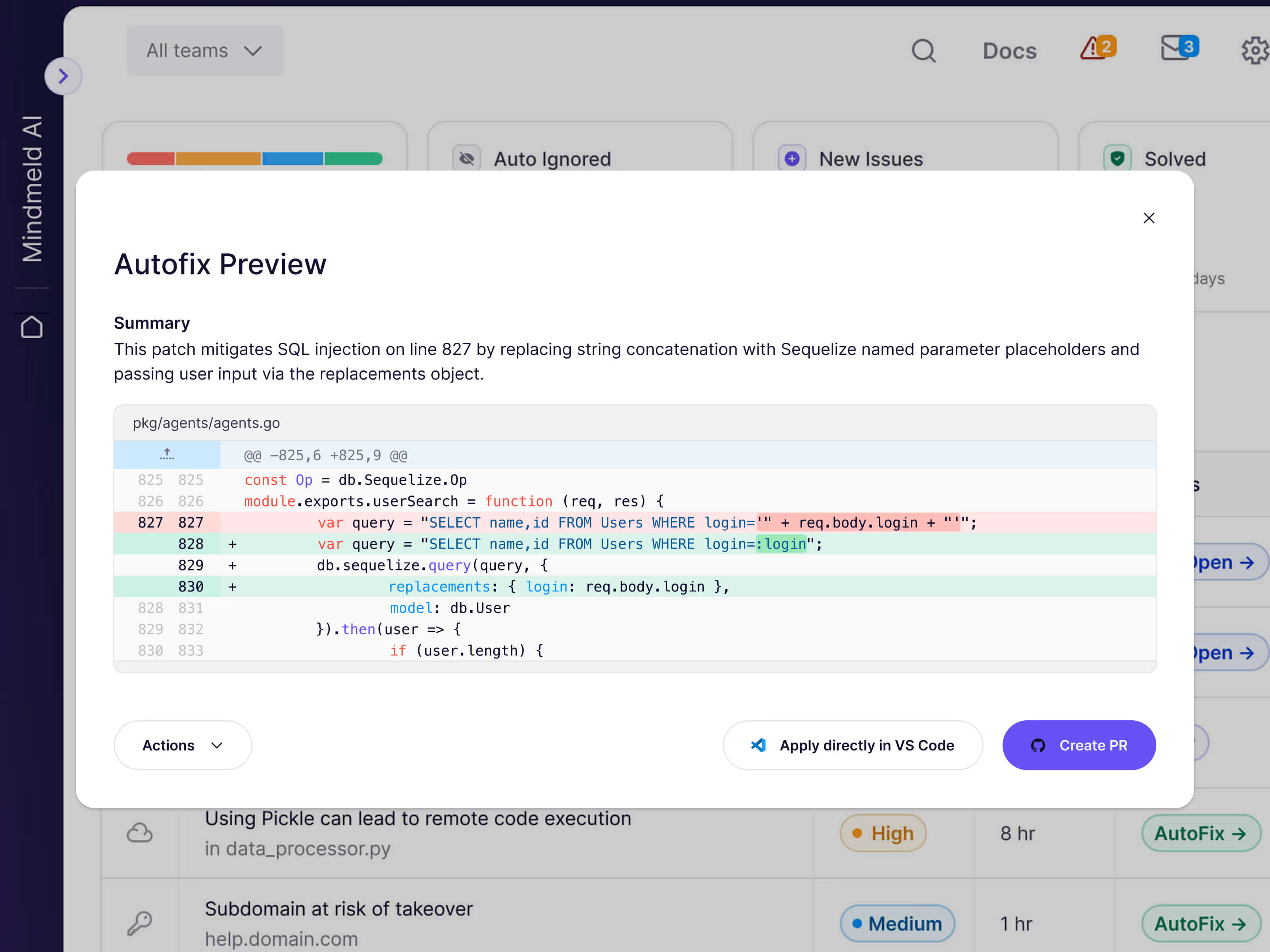

AutoFix

コード、依存関係、インフラストラクチャ、コンテナ全体にわたる問題を修正するためのレビュー可能なプルリクエストを生成し、マージする前に完全な可視性を提供します。

ワンクリックで一括修正

複数の関連アラートに一度に対応する、マージ準備ができたプルリクエストを作成し、時間と手作業を節約します。

TL;DR要約

何が問題で、どう修正すべきかについて、短く実用的な要約を得られます。ワンクリックでチケット化したり、担当者を割り当てたりできます。

レポを自分で選ぶ

バージョン管理システム(VCS)でログインすると、あなたのリポジトリにアクセスできません。スキャンしたいリポジトリには、手動で読み取り専用アクセス権を与えることができます。

読み取り専用

あなたのコードを変更することは出来ません。

キーはなし

Github、Gitlab、またはBitbucketのアカウントでログインするため、キーの保存や閲覧はできません。

一時的なアクセストークン

AWS secrets managerに格納されている証明書でのみ作成可能。

Dockerコンテナを分離

各スキャンは個別のDockerコンテナを生成し、分析終了後すぐに完全削除されます。

データが共有されることはありません!

この勢いは、まだまだ続く

重要なときにだけお知らせします。

よくある質問

お客様の環境のコンテキストを考慮したルールエンジンを構築しました。これにより、お客様の環境に合わせたクリティカリティ・スコアを簡単に設定し、誤検知をフィルタリングすることができます。確信が持てない場合、アルゴリズムは常に最も安全な選択肢に戻ります。

私たちは、一時的な環境(専用のDockerコンテナなど)内にリポジトリをクローンします。これらのコンテナは、分析後に自動で削除されます。テストとスキャン自体の所要時間は約5分です。その後、すべてのクローンおよびコンテナは、すべてのお客様に対し、常に即時かつ自動的に消去されます。

そのようなことはできませんし、起こり得ません。これは読み取り専用アクセスによって保証されています。

もちろん!gitでサインアップする際、どのリポジトリにもアクセス権を付与せず、代わりにデモ用のリポジトリを選択できます。

Aikidoは多くの異なるプラットフォームの機能を1つに統合します。複数のツールを1つのプラットフォームにまとめることで、脆弱性を文脈化し、フォルスポジティブをフィルタリングし、ノイズを95%削減可能に。

当社は、完全に安全でコンプライアンスに準拠するためにあらゆる努力をしています。Aikidoは、そのシステムと管理策の設計の適切性がAICPAのSOC 2 Type IIおよびISO 27001:2022の要件を満たしていることを証明するために審査を受けています。詳細については、当社のトラストセンターをご覧ください。

今すぐ、安全な環境へ。

コード、クラウド、ランタイムを1つの中央システムでセキュアに。

脆弱性を迅速に発見し、自動的に修正。

.avif)

.svg)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.jpg)

.png)

-1.png)

.png)

.png)

.png)