AIペンテストは注目を集めており、予期せぬ形で人間のハッカーの能力に匹敵するほどになっています。しかし、企業はコンプライアンス認証の取得とサポートのためにペンテストを求めることが頻繁にあります。

過去には、監査人は自動化ツールの結果を却下してきました。しかし、それは人間が座ってすべてのテストを行う必要があったからではなく、むしろ古いツールが適切なペンテストにほど遠いものであったためです。250のオーケストレーションされたエージェントをアプリケーションに対して実行するAIペンテストは、人間のペンテスターが評価を実行する方法と非常に近いものです。これは、アプリケーションを探索し、機能の仕組みを理解し、それらを破壊する方法を見つけ、問題が実際にエクスプロイト可能であることをレポートに記載する前に検証することを意味します。

今日の真のAIペンテストは、監査人によって定期的に受け入れられています。この投稿では、AIペンテストに関する誤解とそれがコンプライアンスにどのように関連するかについて議論し、コンプライアンス要件を満たすためにAIペンテストをどのように、いつ使用できるかを説明します。

コンプライアンスペンテストには、具体的に何が必要なのでしょうか?

監査人がペネトレーションテストを要求する場合、それはアプリケーションが定義された攻撃ベクトルとテスト手法に対してテストされ、発見事項が検証および記録され、重要な事項に対する是正計画があることを示す文書を求めているのです。2週間端末の前に座っていた人間が行ったのか、AIエージェントが1日かけて行ったのかは、本質的な問題ではありません。また、過去にはインフラの変更が四半期ごとのリリースで非常にゆっくりと行われていたため、毎週ペネトレーションテストを実施するという考えは、ある種不合理でした。しかし、現在ではそのようなことはありません。

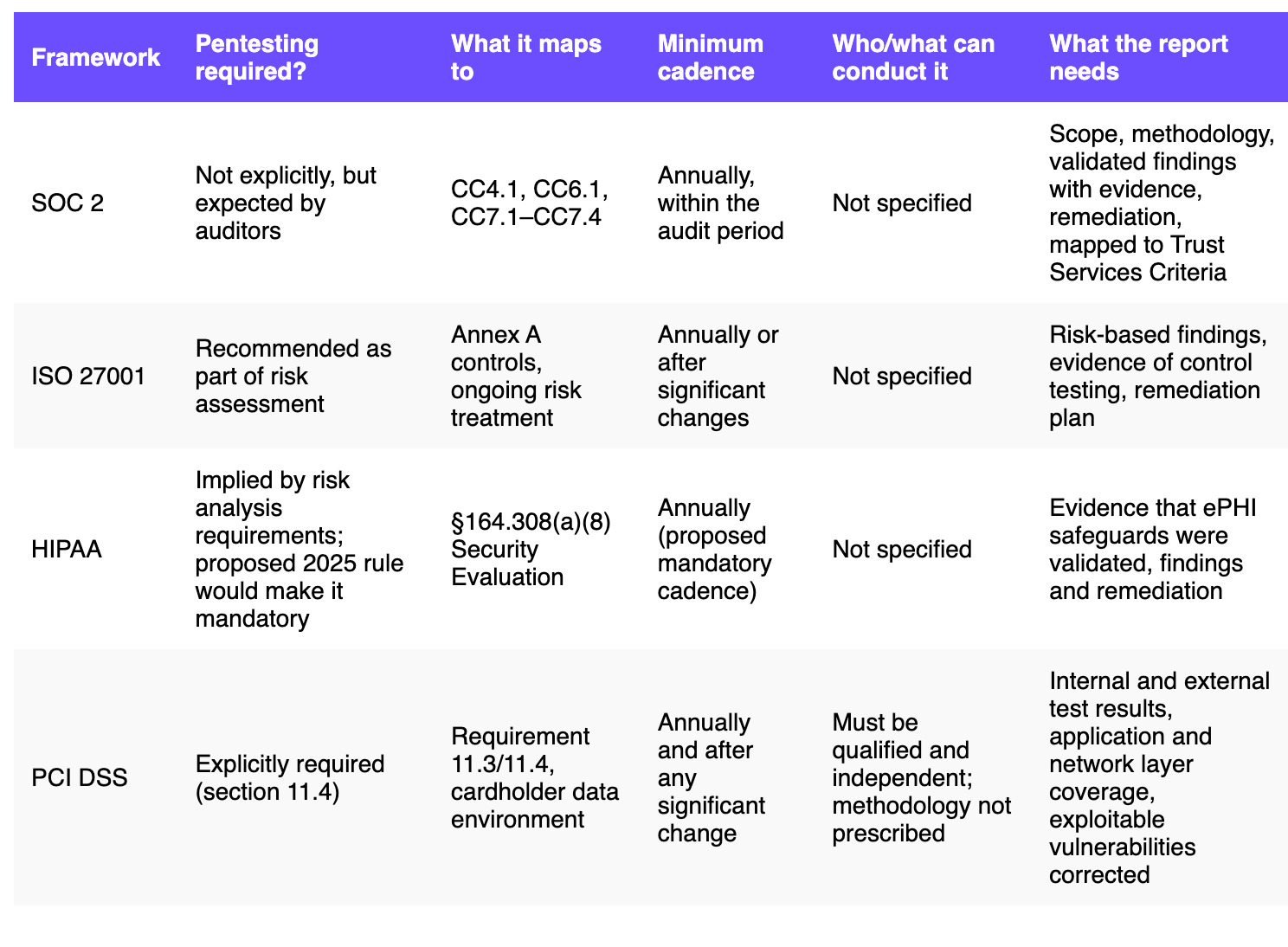

ペネトレーションテストを必須または推奨している最も一般的なフレームワークは、SOC 2、ISO 27001、HIPAA、およびPCI DSSです。これらのほとんどにおいて、テストを人間が実施することを明示的に要求しているものはありません。これらのフレームワークが規定しているのは、テスト範囲、実施方法、および文書化です。 PCI DSSはそれほど単純ではありません。そのガイダンスでは、ペネトレーションテスト 「本質的に手作業による取り組み」ペネトレーションテスト 定義しており、自動化ツールのみでは要件を満たさないとしています(これがAIペネトレーションテストにとって何を意味するのかについては、後ほど詳しく見ていきます)。

SOC 2について見てみましょう。このフレームワークは、実際にはペネトレーションテストを一切義務付けていません。そこで求められているのは、特に論理的アクセス(CC6.1)、変更管理(CC8.1)、およびリスク軽減(CC7.1~CC7.4)に関して、自社の統制が有効であることを実証することです。 監査人は、実際に誰かが制御を破ろうとしたことを示すことができるため、これらの制御を実証する最も信頼性の高い方法としてペネトレーションテストを採用しています。発見事項をこれらの基準に照らし合わせ、テスト内容を記録し、重大な問題に対する是正措置ペンテスト 、この要件を満たすものです。実際、このフレームワークでは、誰が、あるいはどのような手段でテストを実施したかについては何も規定されていません。

ISO 27001も同様の枠組みを採用しており、継続的なリスク評価の一環としてペネトレーションテストの実施を推奨しています。

HIPAAはこれまで、ペネトレーションテストを厳格な要件ではなくベストプラクティスとして扱ってきましたが、その状況は変わりつつあります。 2024年12月、米国保健社会福祉省(HHS)は、HIPAAセキュリティ規則の改正案を提案しました。これによると、対象となるすべての事業体および業務提携先に対し、年1回のペネトレーションテスト 、テストは適切なサイバーセキュリティ知識を有する有資格者によって実施される必要があります。この規則は2026年半ばまでに確定する見込みです。医療業界に携わっている方は、現在の状況についてコンプライアンス担当チームに直接確認してください。

どのフレームワークでも、エグゼクティブサマリー、方法論のセクション、証拠と再現手順を伴う検証済みの調査結果、深刻度評価、および是正措置の指針を含む、体系的なレポートが求められます。OWASP Webアプリケーションセキュリティテストガイドは、カバレッジの面でほとんどのテスターが従う基準となっています(そのリストは非常に長いものです)。1週間の予算で作業する人的チームであっても、現実的にそのすべてを深く網羅することは不可能です。彼らは最も重要な項目を選別し、優先順位をつけなければなりません。頻度と範囲は、もはやテストの範囲を制限する制約要因ではありません。

コンプライアンスペンテストが人間によるペンテストを意味するという仮定は、ほとんどのフレームワークには明記されていません。これは、LLMが登場するまで、実際にそれらを実行できる技術がなかったため、デフォルトでそうであったにすぎません。特定のコンプライアンス要件を持つ厳しく規制された分野のチームにとっては、監査人と直接その話し合いをすることが価値があります。しかし、ほとんどの場合、レポートが問題視されることはありません。AIペンテストは要件をカバーします。

AIペンテストがすでにコンプライアンスに貢献している点

監査証跡

AIペンテストによる監査証跡は広範かつ詳細であり、多くの人間によるペンテストレポートよりも優れていることがよくあります。送信されたすべてのリクエスト、試行されたすべてのペイロード、各エージェントによって実行されたすべてのアクションがログに記録されます。何がテストされ、どのようにテストが実施され、何が発見されたかを正確に確認できます。ほとんどの人間によるペンテストレポートは、発見事項と手法セクションを提供しますが、実行されたすべてのステップの完全な追跡は提供しません。監査人が「彼らがXをテストしたことをどうやって知るのか?」と尋ねた場合、AIペンテストから生成されたレポートは、その正確な事柄のログを実際に示すことができます。

テストカバレッジ

AIペンテストは広範囲をカバーします。「すべてを試したとどうやってわかるのか?」という疑問は、人間のペンテスターにも同様に当てはまります。ゼロ件の発見で、何がテストされたかの監査証跡がない手動ペンテストレポートは、完全に信頼に基づいて受け入れられています。年次ペネトレーションテストという儀式へのある種の従属が存在します。いずれにせよ、人間がすべてを試したことを証明することはできません。AIペンテストでは、ログを通じて詳細なテストカバレッジを列挙できます。

エージェントは、OWASP Top 10の全項目を数時間で完了できます。代表的なサンプルだけでなく、すべてのエンドポイントで認可チェックをテストします。人間のテスターがエンゲージメント終了までに到達できたものだけでなく、すべての機能に対してあらゆる攻撃ベクトルを試します。

AIは、推論能力とコード理解能力を飛躍的に向上させています。長年人間が見逃してきた、新しい文脈依存の脆弱性を発見しています。懐疑的な人々は、AIがビジネスロジックの脆弱性に対処できないと考えていますが、これはもはや当てはまりません。実際には、エージェントはコードベースを読み込み、意図された動作を理解し、それを破壊する創造的な方法を見つけ出します。ここでは、「金槌しか持っていなければ、すべての問題が釘に見える」というフレーズが適切です。たとえ人間のテスターがXSRF脆弱性の発見に非常に優れており、6桁のバグバウンティを獲得したとしても、AIテストは「金槌の袋」を仕事に持ち込むというのが実情です。

Aikido Securityの、4つの複雑なWebアプリケーションにおける直接比較ベンチマークでは、AIエージェントは熟練した人間のテスターの2倍の数のアクセス制御の不備の脆弱性を発見しました。また、手動テスターが全く検知できなかった決済アプリケーションにおける電子署名偽造も発見しました。AIはソースコードにアクセスできたため、確かに大きな利点がありました。AIは完全なコードベースをほぼ瞬時に吸収しますが、人間のテスターは通常、ロジスティクスやNDAの理由からソースコードなしで作業します。しかし、エージェント型ペンテストがもたらす並列処理によって、ホワイトボックス、グレーボックス、ブラックボックステストは間違いなく向上します。

このベンチマークでは、人間のテスターが不十分な設定強化の調査やコンプライアンス衛生チェックの特定において優れていることも判明しました。それ以来、AIペンテストは改善を続けています。例えば、AikidoのAIペンテストは、実際のユーザーとして認証し、長いワークフローをエンドツーエンドで追跡する複雑なIDOR脆弱性を定期的に検出します。

サードパーティ連携、特に複雑なOAuthフローやSSO実装は、エージェントが常に適切にナビゲートするのが困難です。AikidoのAIペンテストはこれらの問題を解決するために必要な努力を払ってきましたが、すべてのAIペンテスト製品がこれを実現できると当然のこととは思わないでください。

レポート

レポートの形式は、コンプライアンスチームが必要とする内容に完全に沿ったものとなっています。SOC 2およびISO 27001については、証拠資料、詳細な是正措置の指針、および是正措置実施後の再テストに向けた再現手順を網羅した完全なPDFが提供されます。HIPAAの要件にも対応しています。

AIペネトレーションテストの所要時間は数時間程度(間違いなく1日以内)であり、認定取得のスケジュールに追われている場合や、これまでテストが行われていない対象資産を含む監査要請に対応する場合に、非常に役立ちます。

AIペンテストがコンプライアンスに関してできないこととは?

AIを活用したペネトレーションテストの受け入れは広がりつつあるものの、この技術はまだ比較的新しいものであり、一部の業界やその規制当局は、この問題に対する姿勢を模索している段階にある。

PCI DSSは、SOC 2やISO 27001よりも詳細な規定を設けており、カード保有者データ環境を具体的に対象としたペネトレーションテスト 明示的に求めています。2017年に最終更新されたペネトレーションテストに関する公式ガイダンスでは、ペネトレーションテスト 「本質的に手作業による取り組み」ペネトレーションテスト 定義し、自動化ツールのみを使用しても要件を満たさないことを明記しています。 この要件の真意は、常に能動的な攻撃、検証された証拠、そして結果に対する判断にある。人間のペネトレーションテスターは、AIペネトレーションテストをツールとして活用し、アプリケーション側における膨大な作業の大部分を処理することができる。とはいえ、PCI DSSではアプリケーション層のテストに加え、ネットワーク層およびセグメンテーションのテストも要求されており、これらはAIペネトレーションテストではカバーできない。

一部の金融サービス規制当局や政府機関の要件については、企業は監査人に直接確認し、継続的な監視とテストが単なる時点でのテストと同等であるだけでなく、セキュリティ統制やプログラムの厳格さを示すはるかに優れた証拠であると、監査人がどの程度受け入れる姿勢にあるかを把握する必要がある。

その最も明確な例は、英国のCRESTと米国のFedRAMPです。どちらも、テストがどのように実施されたかに関わらず、認定された人間組織が評価を保証する必要があるという根本的な問題を抱えています。CREST認証は英国で始まりましたが、国際的な認定プログラムであり、多くの英国規制産業でペンテストを調達するための条件となっていますが、AIペンテストツールは現在まだこれに対応していません。Aikidoは現在、AIペンテストのCREST認証取得を進めているため、これは近いうちに変わる可能性があります。

米国連邦政府機関に販売するクラウドサービスプロバイダーに適用されるFedRAMPは、認定された第三者評価機関(3PAO)による評価を義務付けています。しかし、FedRAMP 20xに関する最近のRFCは、このプログラムが、重要なインフラストラクチャや政府のアプリケーションおよびサービスを保護するためのSaaSソリューションの審査アプローチを近代化する方法を模索していることを示しています。

物理セキュリティテストとソーシャルエンジニアリングは完全に範囲外です(フィッシングテストはFedRAMPで義務付けられています)。AIペンテスターがドアノブを回して施錠されているか確認したり、フィッシングメールを送信したりするようになるまでには、まだ時間がかかります(おそらくそれが最善でしょう)。

認定企業が、偵察やペンテストの完全な代替としてではなく、ツールとしてAIペンテストを特定の場所で活用するケースが増えるでしょう。現在、AIペンテストは、認定企業が作業とテスト成果物をレビューし、共同で署名するパートナーモデルで利用できます。これらの市場のいずれかで事業を展開している場合は、このアプローチを検討する価値があります。

監査人はAIペンテストツールをスキャナーとして拒否しませんか?

最も一般的な異論は、AIペンテストそのものに関するものではありません。問題は、AIペンテストを装う自動スキャナーです。

長年にわたり、倫理に欠ける組織は、基本的な脆弱性スキャナーの出力をペンテストレポートとして偽装しようとしてきました。NessusやOpenVASのようなツールは、紙面上では信頼できるように見える深刻度評価付きのフラグ付き問題の長いリストを生成しますが、何も検証、エクスプロイト、または文脈化されていません。彼らは、可能性のある脆弱性の概念と、実証可能な攻撃経路を混同しています。監査人は、ペンテストを装ったスキャンと疑われるものに対して懐疑的になるほど、これらを十分に見てきました。したがって、AIペンテストが、AIの装いをまとったスキャナーやDASTではなく、真にAIペンテストであることを確認する必要があります。

真のAIペンテストは、レポートに表示する前に、実際のターゲットに対して脆弱性をエクスプロイトし、確認します。レポートの記述や詳細でその違いを見分けることができます。検証済みの発見には、エクスプロイトが実際に実行された方法を示す概念実証の証拠と再現手順が付属していますが、未検証のスキャナーの発見は、一般的な深刻度評価で潜在的な問題を説明するだけであり、実際に何かが試されたという証拠は含まれていません。もしレポートに何百もの発見があり、そのどれもがエクスプロイトの証拠を示していない場合、その説明がどうであれ、手元にあるのはスキャナーである可能性が高いです。

これは、先ほどPCI DSSについて話していた内容に立ち返るものです。2017年のガイドラインでペネトレーションテストを「本質的に手作業による取り組み」と表現したのは、組織がスキャナーの出力結果をペンテスト 提出するという問題に対処するために、特に盛り込まれたものです。このガイダンスは、そのような慣行に対して一線を画すものであり、AIエージェントが人間のテスターと同様に積極的にエクスプロイト 発見事項を検証するような世界を想定していたわけではありません。 AIによるペネトレーションテストがPCI DSSの要件(ネットワーク層やセグメンテーションのテストなど)をすべて網羅しているわけではありませんが、AIペネトレーションテストツールは、組織がアプリケーションのペネトレーションテストをより効率的に実施するのに役立ちます。将来的には、こうした規制の文言が更新され、こうしたニュアンスに対応するようになるかもしれません。業界の動きは、コンプライアンスの枠組みよりも速い傾向にあります。

継続的なコンプライアンス

コンプライアンスのチェックボックスを超えて、年に一度よりも頻繁にコードをリリースするあらゆるものにとって、時点またはスナップショットのペンテストは破綻したモデルです。

年に一度のペンテストは、テストが実行された日または週にアプリケーションがどのような状態であったかを示します。しかし、開発チームは翌日には新しい変更をプッシュしている可能性が高いです。3ヶ月後には、コンプライアンスレポートは紙面上ではまだ有効ですが、攻撃対象領域は大幅に変化しています。調査対象のCISOおよびエンジニアリングリーダーの85%が、発見事項が少なくとも時々古くなっていると回答していますが、彼らの状況認識は間違っていません。この遅延は明白であり、高いリスクを伴います。

継続的なペンテストは、時点でのアサーションを「生きている記録」に変えます。監査人に「3月に本番環境資産に対してペンテストを実施しました」と伝える代わりに、デプロイ履歴と並行して存在するセキュリティテスト履歴を示すことができます。それも本番環境だけでなく、下位環境でもです。攻撃対象領域に影響を与えるすべての変更がテストされたため、問題は本番環境に到達する前に捕捉され、修正されました。

銀行や厳しく規制されている業界は現在、機能や機能性をリリース前にペンテストするために、リリースサイクルを遅らせることを余儀なくされています。継続的なAIペンテストはこれを変えます。テストがデプロイのペースに合わせて実行され、変更された部分のみをチェックするため、リリースがセキュリティレビューを待つ必要がありません。

監査対応レベルのAIペンテストがどのようなものかをご覧ください

監査人は、テストが実施されたこと、定義されたテスト方法論に従ったこと、テストの発見事項が証拠とともに文書化されたこと、および重要な問題が対処されたことを確認します。AIペンテストレポートは、これらの要件をすべて満たします。テストレポートおよびコンプライアンス成果物として何が認められるかを定義するフレームワークは、誰が、または何がテストを実行したかを特定していません。

SOC 2、ISO 27001、HITRUST、または類似の認証取得を目指しており、コミットする前にレポートがどのようなものかを確認したい場合は、サンプルレポートをリクエストするか、アプリケーションに対して機能スキャンを実行できます。ほとんどのチームは、AIペンテストの形式が監査人にとって全く驚きではないと感じています。

Aikidoでは、お客様がコンプライアンスにAIペンテストを活用することで、非常に良い結果が得られています。監査人によってAIペンテストが却下された場合、手動ペンテストを実施することをお約束していますが、これまでのところ、そのような事態は発生していません。今すぐお問い合わせください。迅速でコンプライアンスに準拠したペンテストを今すぐご利用いただけます。

よくあるご質問

AIペンテストはSOC 2コンプライアンスに有効ですか?

はい、ほとんどの場合に有効です。SOC 2は、誰が、または何がペンテストを実施するかを特定しておらず、テストが実施され、発見事項が証拠とともに文書化され、重大な問題が対処されたことのみを求めています。

監査人はAIペンテストレポートを受け入れますか?

ほとんどの場合、受け入れられます。ただし、レポートに概念実証の証拠を伴う検証済みの発見事項、方法論セクション、深刻度評価、および修正ガイダンスが含まれていることが条件です。却下の主なリスクは、本物のAIペンテストではなく、自動スキャナーの出力をペンテストとして偽って提出することです。

AIペンテストと自動スキャンニングの違いは何ですか?

自動スキャナーは、既知の脆弱性シグネチャとパターンマッチングを行い、実際にエクスプロイト可能であるかを確認せずに潜在的な問題を指摘します。本物のAIペンテストは、アプリケーションの動作原理を推論し、ライブターゲットに対して発見事項をエクスプロイトしようと試み、実際に確認された脆弱性のみを表面化させます。

SOC 2は人間のペンテスターを要求しますか?

いいえ。SOC 2は成果ベースであり、テストの実施方法ではなく、書面によるセキュリティポリシーに基づいてコントロールが何を実証すべきかを定義しています。このフレームワークは、CC4.1やCC7.1のようなCommon Criteriaコントロールにマッピングされており、適切に文書化されたAIペンテストレポートはこれらの要件を満たします。

AIペンテストはコンプライアンスにおける手動ペンテストを置き換えることができますか?

ほとんどのSOC 2、ISO 27001、およびHIPAAプログラムでは、はい、可能です。ただし、英国のCREST認証を必要とする業界や、FedRAMP認証を必要とする米国連邦機関など、特定の規制環境では、現在、人間の共同署名を必要とする認定要件があります。

コンプライアンスのためにペンテストをどのくらいの頻度で実行する必要がありますか?

ほとんどのフレームワークでは、少なくとも年1回のテストに加え、アプリケーションやインフラストラクチャに大幅な変更が加えられた後の再テストが求められています。 AIペネトレーションテストは、SOC 2およびISO 27001の要件をカバーできます。一方、PCI DSSはより厳格なフレームワークであり、毎年およびカード保有者データ環境に大幅な変更が加えられた後に、内部および外部のテストを明示的に要求しています。AIペネトレーションテストは、その要件のうちアプリケーション層に関する大部分をカバーしますが、人間のペネトレーションテスターによる実施が必要です。ネットワーク層およびセグメンテーションのテストについては、別途対応が必要であり、通常は人間のペネトレーションテスターが行います。

どのフレームワークがペネトレーションテストを明示的に要求していますか?

PCI DSSはセクション11.4で明示的に要求しており、FedRAMPはクラウドサービスプロバイダーの承認の一部として要求しています。SOC 2、ISO 27001、およびHIPAAは直接的に義務付けていませんが、監査人はセキュリティコントロールが機能している証拠として、通常はこれを期待しています。

コンプライアンスのためにペンテストレポートには何を含める必要がありますか?

最低限、エグゼクティブサマリー、方法論とスコープのセクション、概念実証の証拠と再現手順を伴う検証済みの発見事項、深刻度評価、および修正計画を含める必要があります。特にSOC 2の場合、発見事項は関連するトラストサービス基準にマッピングされている必要があります。

AIペンテストはISO 27001で受け入れられますか?

はい。ISO 27001は継続的なリスク評価の一環としてペンテストを推奨していますが、その実施方法を特定していません。何が、どのようにテストされ、何が発見されたかを文書化したレポートは、フレームワークの証拠要件を満たします。

コンプライアンスにおけるAIペンテストの制限は何ですか?

物理的なセキュリティテストやソーシャルエンジニアリングは、AIを用いたものであれ、アプリケーションに焦点を当てたペンテスト範疇外となります。PCI DSSでは、少なくともネットワークおよびセグメンテーションのテストを行うために、人間のペネトレーションテスターが必要です。英国のCRESTやFedRAMPの3PAO要件など、特定の認定要件がある業界では、AIペンテスト コンプライアンス上の義務をペンテスト 満たす前に、追加の手順が必要となる場合があります。