開発者の作業効率を低下させることなく、すべてのインストール環境を保護します

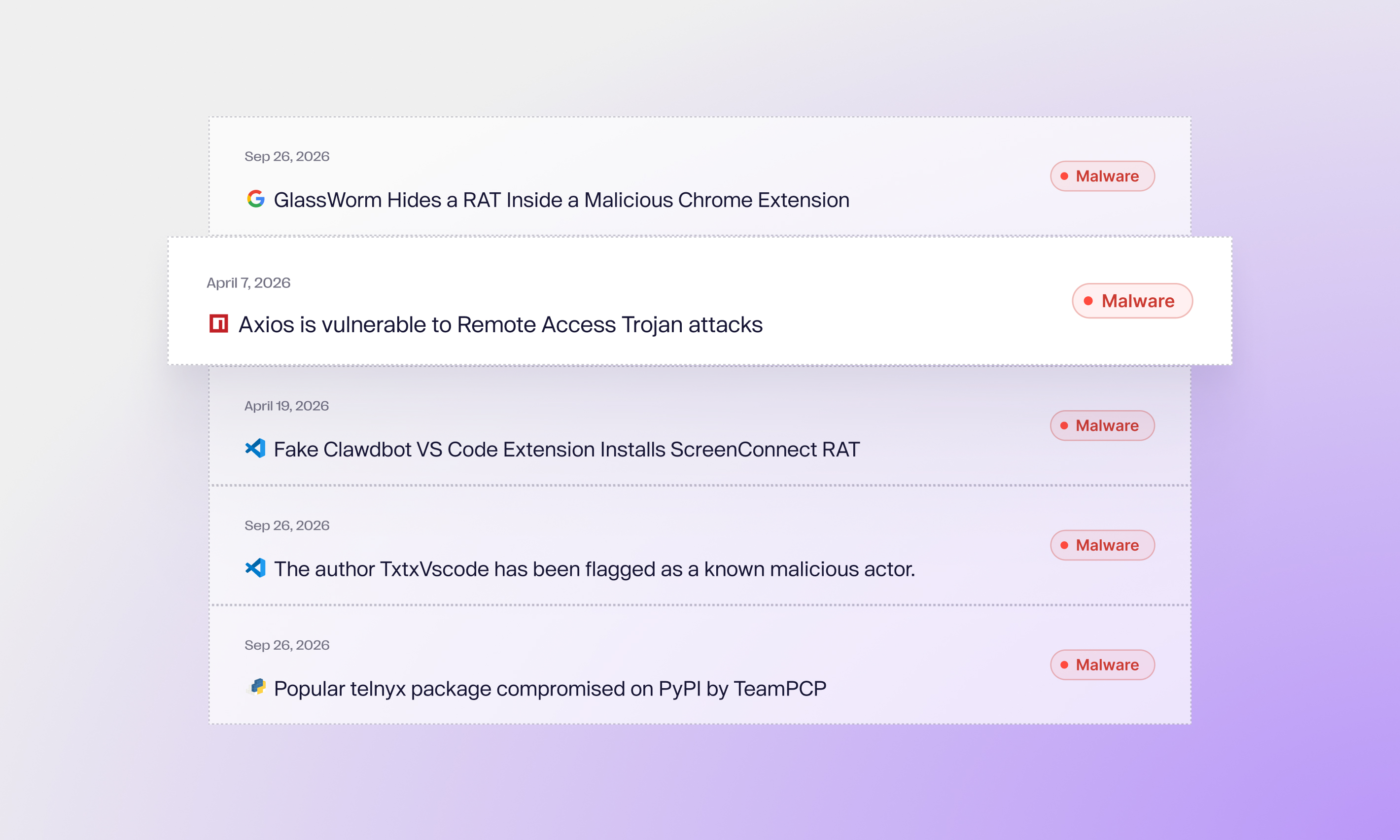

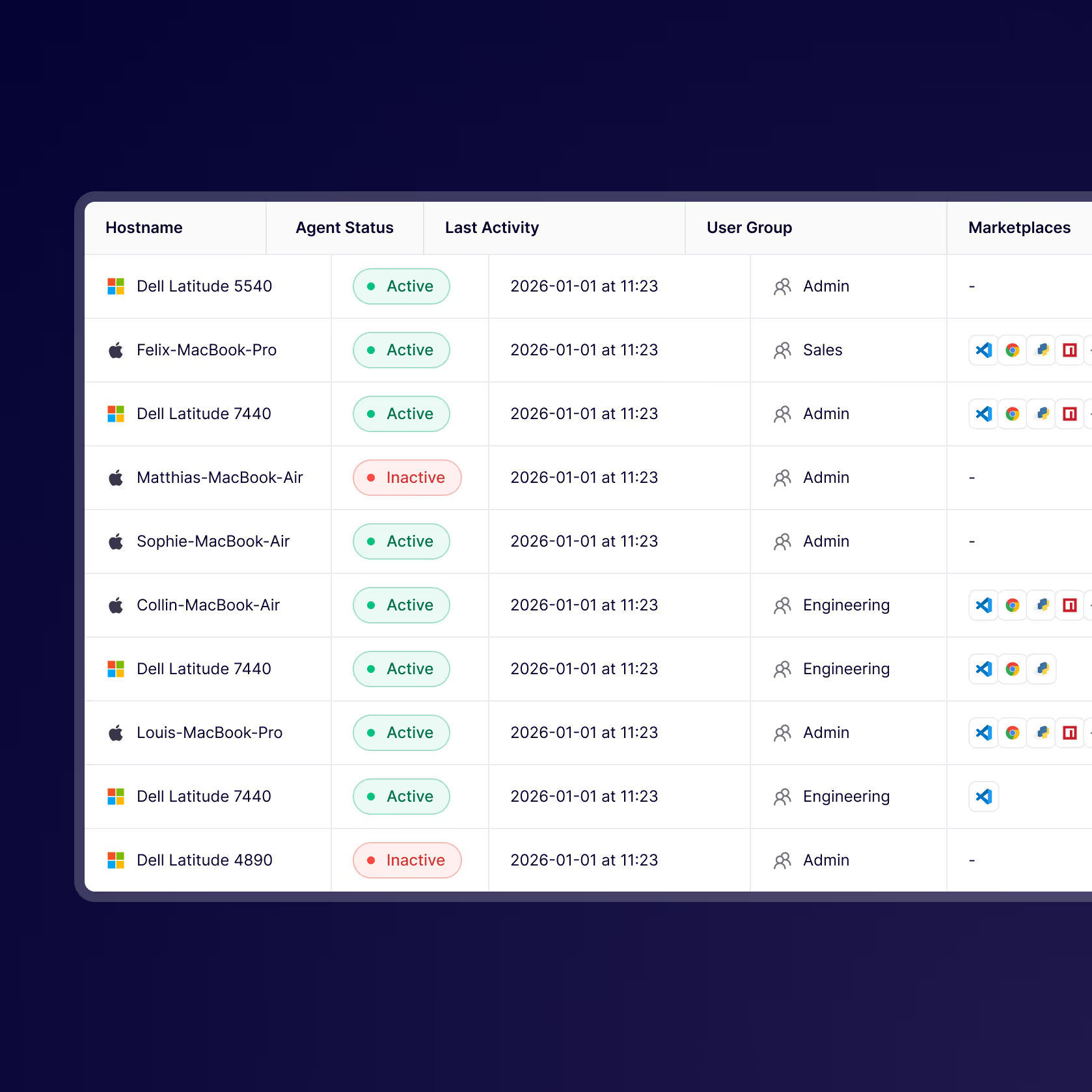

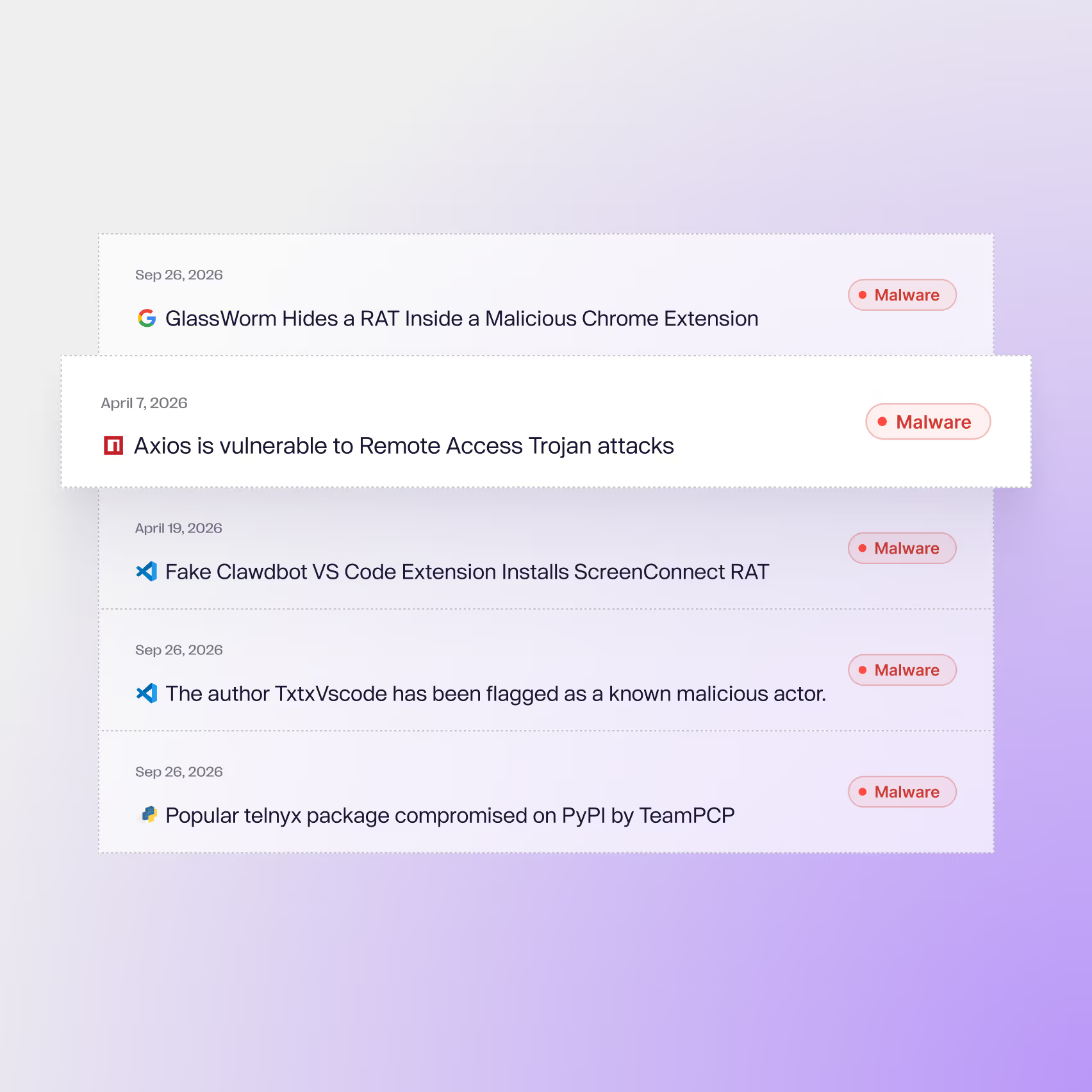

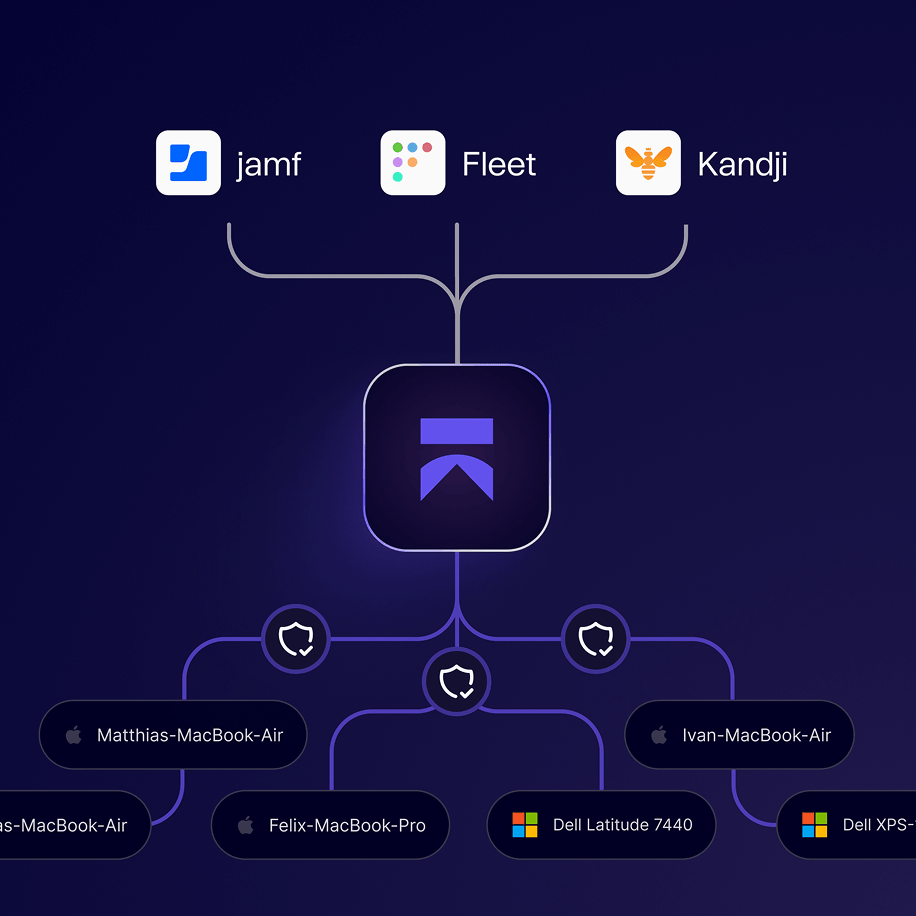

悪意のあるブラウザ拡張機能、IDEプラグイン、およびコードライブラリをブロックします。「デバイス保護」機能により、開発者のデバイスにインストールされているソフトウェアパッケージを可視化し、管理することができます。

.jpg)

開発者向けデバイスが攻撃を受けている

開発者エコシステム全体を網羅

パッケージレジストリ

IDEおよびブラウザ拡張機能

AIツールとモデル

「もはや、セキュリティ対策が不十分なコードが本番環境にデプロイされるという問題だけではありません。インストール段階ですら、GitHubの認証情報が漏洩してしまうのです。単にデプロイされた後ではなく、インストールされる前にこれを阻止できるような、デバイス上の対策が必要です。 Aikido Device Protectionは、まさにゲームチェンジャーです。」

ギャビン・ウィリアムズオムニア エンジニアリングマネージャー

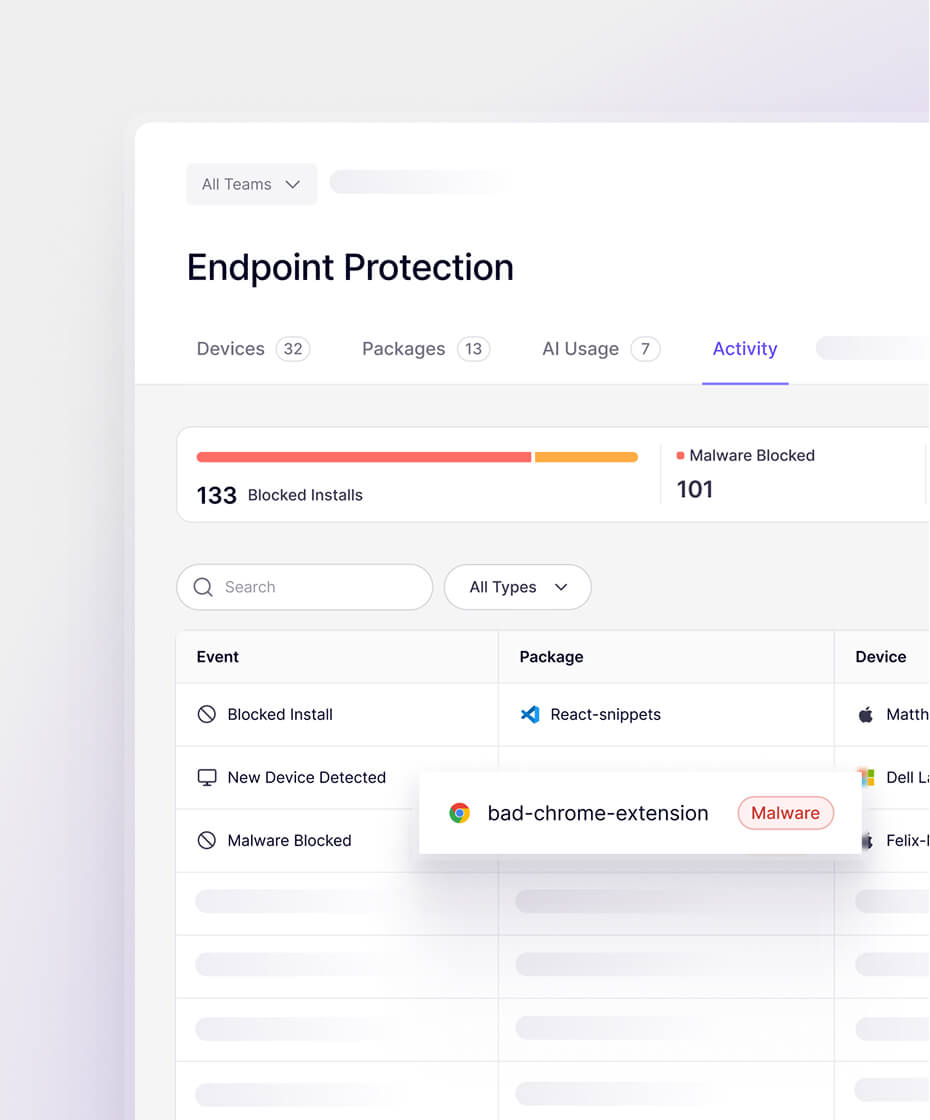

制御装置は一か所から設置できます

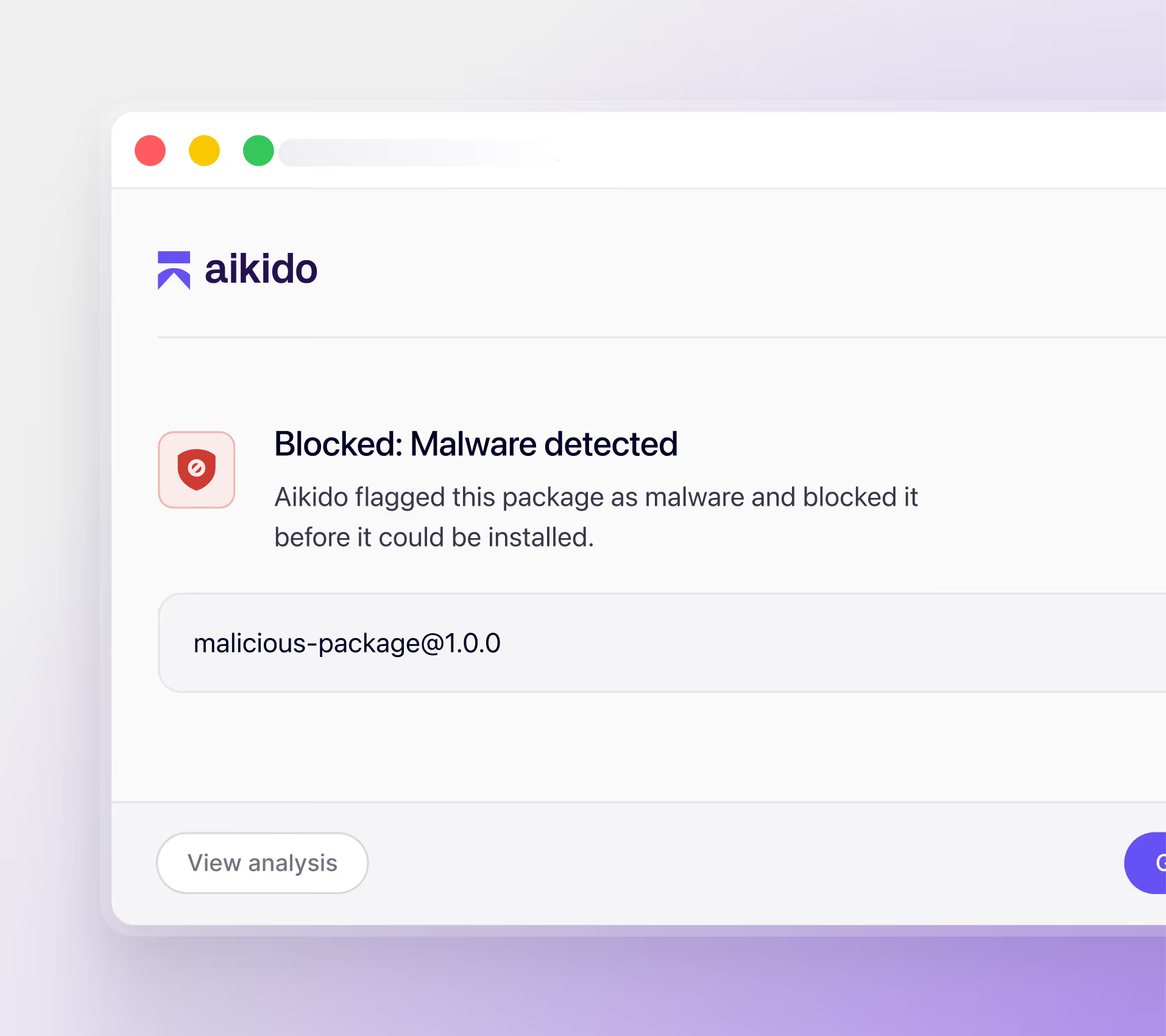

マルウェアのリアルタイムブロック

Aikido マルウェアがデバイスに到達する前に、積極的に検知してブロックします

拡張機能のガバナンス

開発者がインストールしたIDEやブラウザ拡張機能をスキャンして管理します。悪意のある拡張機能を自動的にブロックします。

継続的な監視

インストール中は随時、そして完了後も必ず確認してください。何か問題が発生すれば、すぐに気づくことができます。

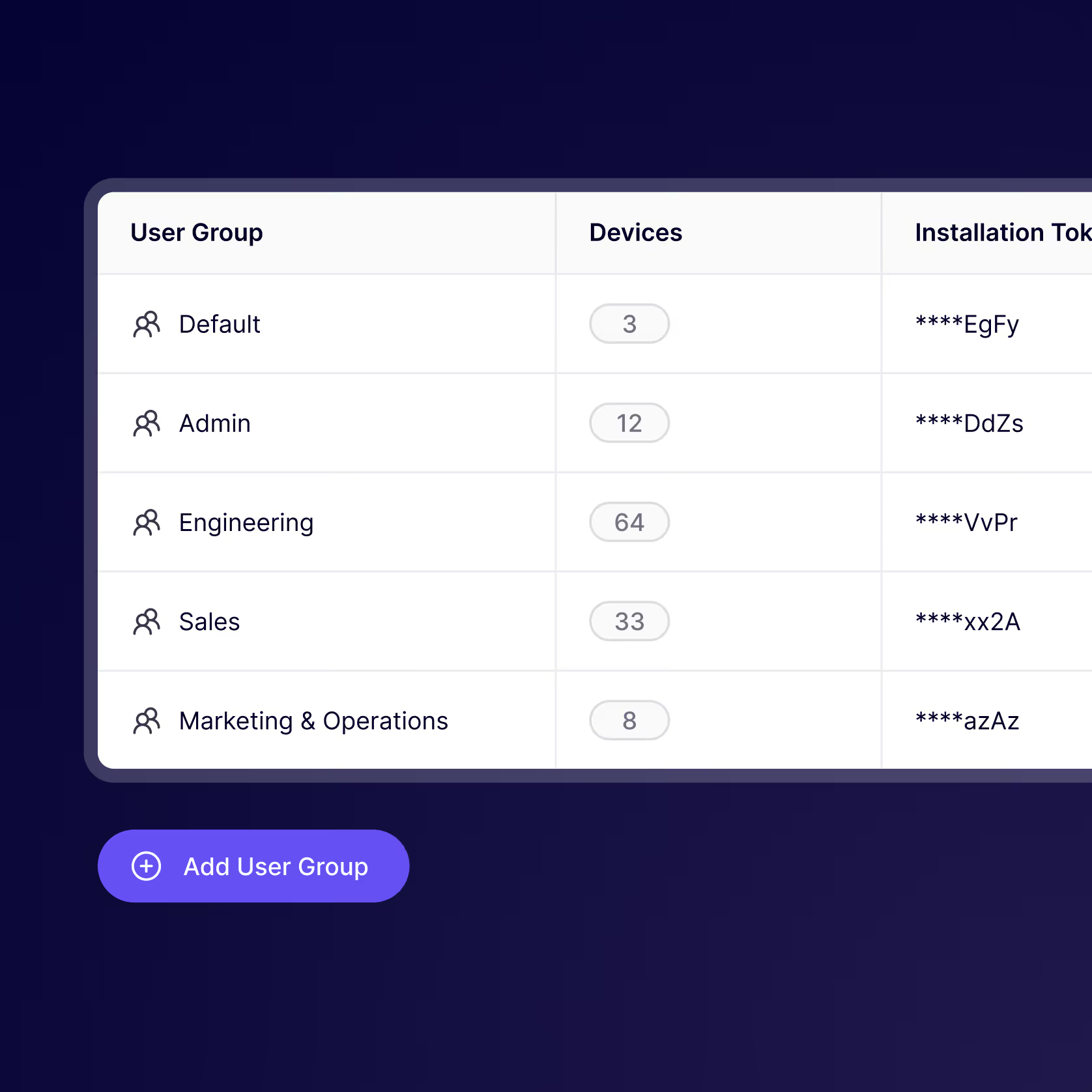

グループ単位のポリシー

チームごとに異なるポリシーを設定します。開発チームには柔軟性を、セキュリティチームには管理権限を提供します。

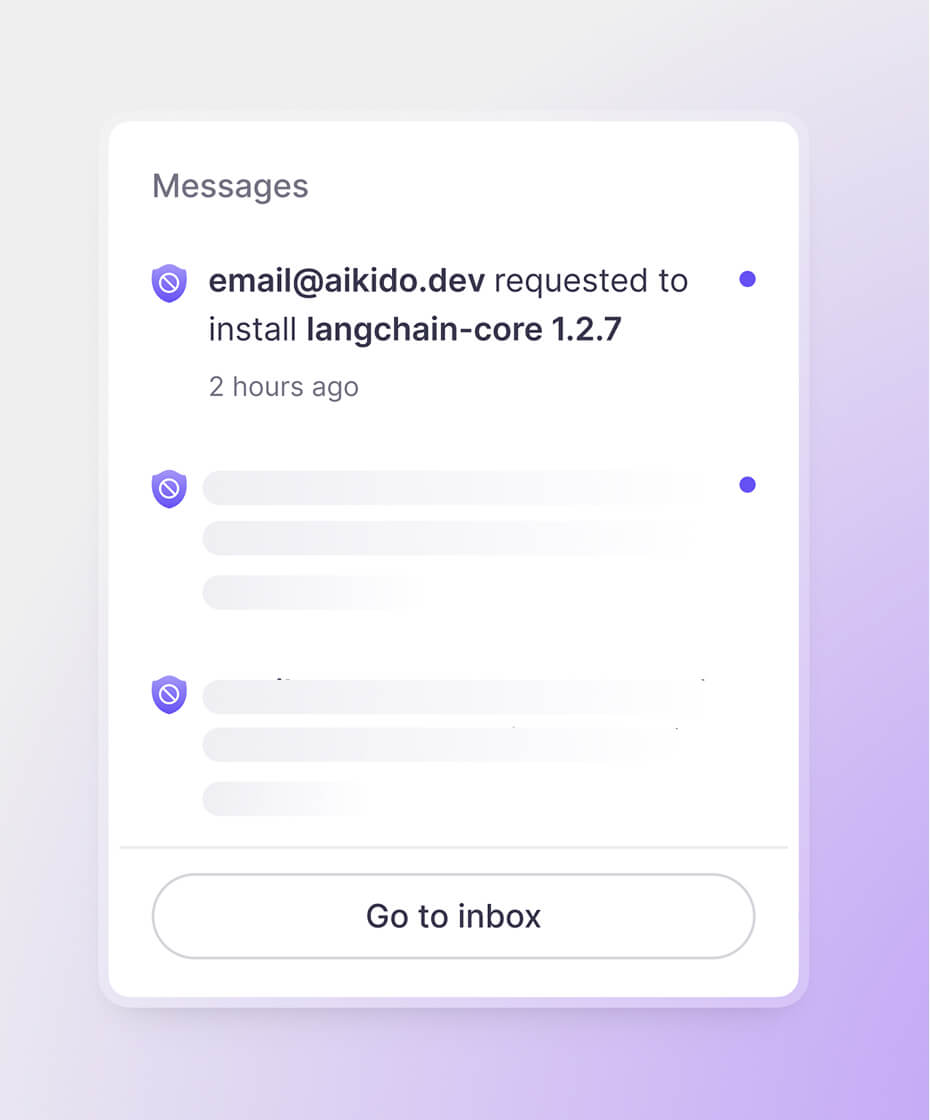

申請・承認ワークフロー

チームからの依頼を処理し、例外を定義し、ワンクリックで新規インストールを承認する

一括操作

ワンクリックで、複数のデバイスにわたるポリシーのブロック、アンインストール、または調整が可能です。個々のデバイスをいちいち確認する必要はありません。

数分でセットアップが完了します

すべてのインストールを保護。恐れずに構築。

開発者向けデバイスは主な標的となっています。ご自身のデバイスをしっかりと保護してください。

よくある質問

npm、PyPI、およびその他のレジストリに公開されるすべてのパッケージは、自動的にスキャンされます。 Aikido Aikidoによって、静的解析、動作ルール、およびAIを組み合わせて自動的にスキャンされます。不審なパッケージはフラグが立てられ、 Aikidoの社内調査チームによって審査されます。脅威と確認された情報は、接続されているすべてのワークステーションにリアルタイムで配信されます。現在検出されている脅威のリアルタイム状況については、Aikido フィードをご覧ください。

Aikido パブリックレジストリは多くのエコシステムにまたがる広範な保護を提供しますが、特定のエコシステム内で厳格な管理が必要な場合は、プライベートレジストリが最適です。

これは、ローカルCAを追加することでTLSで暗号化されたトラフィックを含むHTTPトラフィックをカーネルレベルで傍受し、他のトラフィック検査ソリューションと連携して動作するように設計されています。

詳細はこちら:aikido

Aikido Endpointは、パッケージ、拡張機能、およびAIレイヤーで動作します。これはEDRに取って代わるものではなく、EDRを補完するものです。EDRは、脅威が実行された後にそれを検知します。 Aikido は、脅威が実行されるのを未然に防ぎます。

ネットワークブロックは粗く、迂回しやすい。パーソナルホットスポットを利用している開発者なら、それらを完全に回避できる。 Aikido は、ワークステーションレベルで、開発者ごと、ツールごとに動作します。きめ細かな制御と、確実な監査証跡が得られます。

「パッケージの最低保持期間」は、最近公開されたパッケージのインストール情報を保持する期間です。デフォルトは48時間です。これにより、よくあるサプライチェーン攻撃を防ぐことができます。攻撃者は、コミュニティがそれを報告する前に、npmやPyPIに悪意のあるコードを公開し、開発者にインストールさせようとします。

新しいエコシステムの対応状況を随時追加しています。現在の対応状況については、アプリ内またはドキュメントでご確認いただけます。

Aikido は、開発者がどのアカウントを使用しているかに関係なく、ワークステーションレベルでの通信を監視します。ツールがAIサービスに対してアウトバウンド呼び出しを行っている場合、 Aikido はそれを検知します。これは、企業ライセンスか個人アカウントかを問わず当てはまります。

WindowsおよびLinuxへの対応は、2026年第2四半期に開始される予定です。

ノートン、マカフィー、Crowdstrike Falcon などの従来のウイルススキャナーは、主にコンパイル済みのバイナリファイルに対して既知のマルウェアのシグネチャを検査しますが、 Aikido Endpointは、JavaScriptパッケージ、IDE拡張機能、ブラウザプラグイン、AIスキルマーケットプレイスなど、現代的な非バイナリ型の攻撃対象領域に焦点を当てています。これらのプレーンテキスト形式でインタプリタによって実行されるアーティファクトは、従来のスキャナをすり抜けることが可能でありながら、開発環境、ひいてはソフトウェアサプライチェーンへの完全なアクセス権を持って実行されてしまいます。