→ 要約:開発者向けデバイスは、ソフトウェア・サプライチェーンにおける新たなアキレス腱となっている。 Aikido Device Protectionは、パッケージレジストリ、IDE拡張機能、ブラウザプラグイン、スキルマーケットプレイスにまたがる攻撃からデバイスを保護します。安心して開発を行ってください。

最近、かなり忙しかったよね?

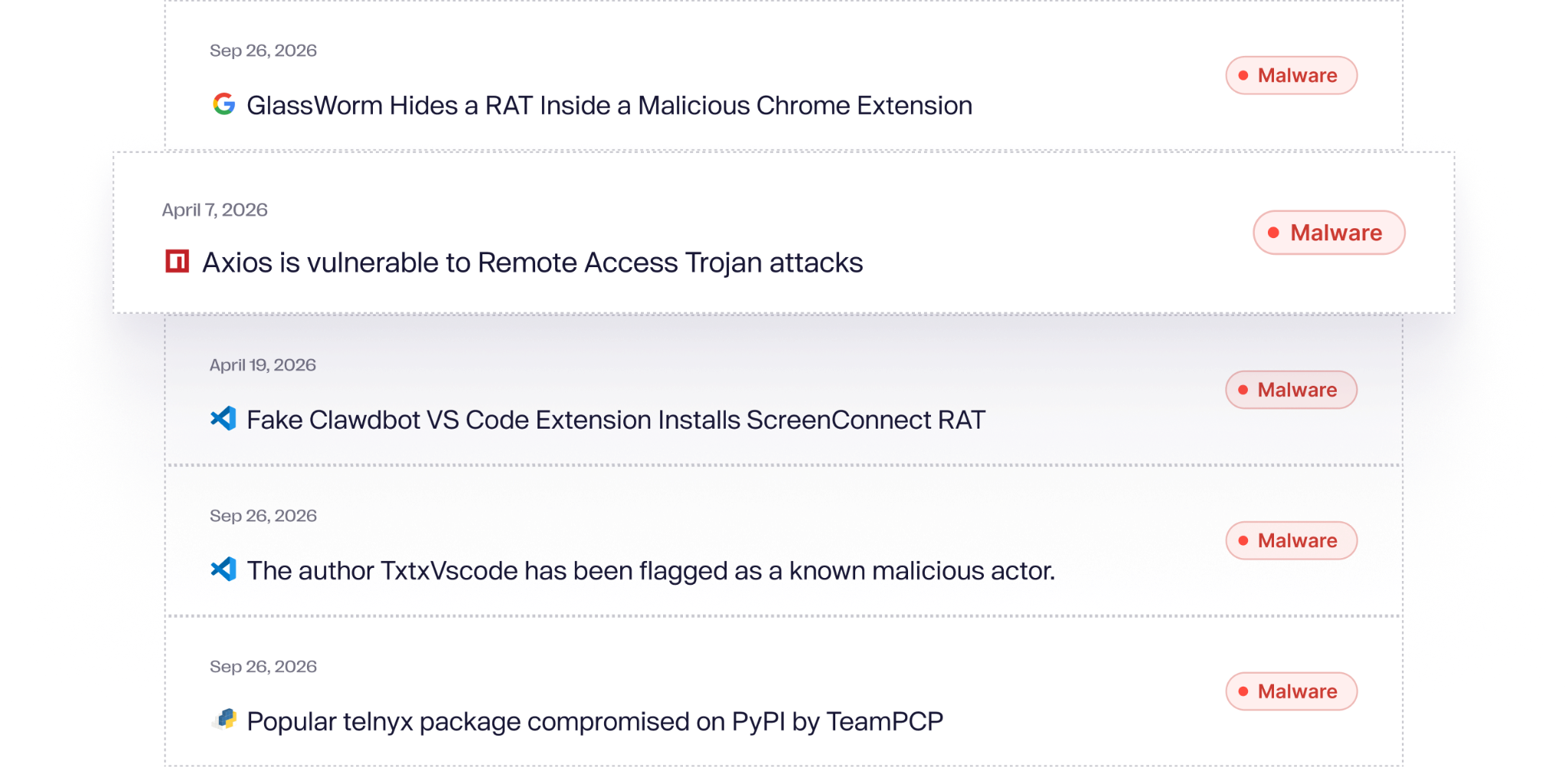

3月だけでも、TeamPCPは10日足らずの間に、Trivy、Checkmarx KICS、LiteLLM、Telnyxという4つの主要なオープンソースプロジェクトで盗まれた認証情報を悪用しました。その数日後、週間ダウンロード数が1億回を超えるJavaScript HTTPクライアント「Axios」が、管理者のアカウントが乗っ取られたことをきっかけに侵害されました。今週、Vercelは、従業員が使用していたChrome拡張機能がおそらく侵害された後、攻撃者が社内システムや環境変数にアクセスしたことを明らかにしました。

ここ最近のセキュリティ対策は、まるで終わりの見えない長い一週間のようだ:

もし取り残されたような気分になっても、もう少し待っていてください。

この12ヶ月で、単一のパッケージへの改ざんから、自己増殖型ワーム、さらにはレジストリをまたぐ完全CI/CD 乗っ取りへと、攻撃の手口はエスカレートしていきました。攻撃者たちは、私たちが修正プログラムをリリースするスピードよりも速く、手口を洗練させているのです。

「かつては、サプライチェーン攻撃を仕掛けるには確かなスキルが必要でした。パッケージCI/CD 、難読化の手法、そして検知を回避するペイロードの書き方を理解しなければなりませんでした。しかし今では、8ドルのChatGPTサブスクリプションさえあれば十分です。npmを通じて拡散するマルウェアを書くのに、npmが何であるかさえ理解する必要はありません。

環境変数を盗み出すポストインストールフックを作成するようモデルに依頼すれば、それを実行してくれます。 ペイロードを難読化するように頼めば、それもやってくれる。攻撃は民主化された。防御も向上しているが、そのペースは追いついていない。」

一方、AIコーディングエージェントは、パッケージの取得、ツールの起動、スキルの追加を自律的に行っており、何がインストールされるかについて、人間の監視はほとんど、あるいはまったく行われていません。これは一体どこへ向かっているのでしょうか?

新たなエンドポイント:開発者向けデバイス

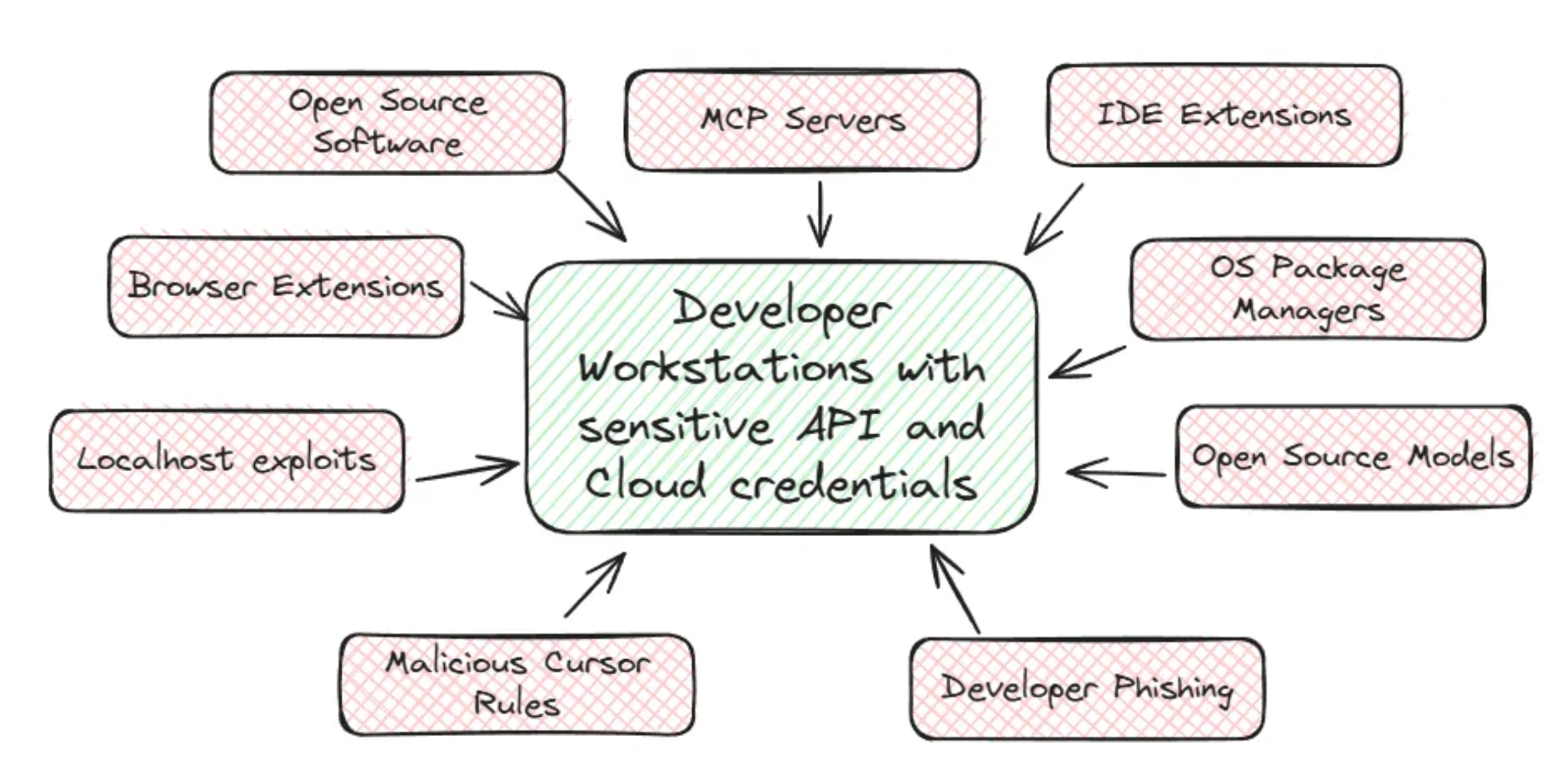

これらの攻撃にはすべて、共通の標的があります。それは、開発者自身のデバイスです。なぜでしょうか?

開発者のデバイスは、クラウドの認証情報、SSHキー、npmパブリッシュトークン、Kubernetesの設定、ソースコードへの直接アクセス、本番環境へのアクセス権など、いわば「城の鍵」を握る信頼された環境だからです。これらが一つでも侵害されれば、その影響範囲は計り知れません。たった一つの認証情報が侵害されただけで、正規のパッケージの悪意あるバージョンが公開され、数千もの組織に被害が波及した事例もあります。

では、開発者向けデバイスは既存のツールで保護されているのでしょうか?いいえ、そうではないのです。多くの企業が頼りにしているセキュリティツール、つまりOS上の脅威を検知するための従来のエンドポイント保護(EDR)や、インストールされるソフトウェアを管理するためのデバイス管理(MDM)は、署名付きバイナリやOSへの攻撃が主流だった時代を想定して構築されたものです。そして、それらは間違いなく、現代の開発者のために作られたものではありません。

現在、開発者のマシンにインストールされているソフトウェアには、コードパッケージ、IDE拡張機能、ブラウザ拡張機能、AIツール、MCPサーバーなどがあります。これらはすべて、コンパイルされていないプレーンテキスト形式のソフトウェアです。EDRは「npm install」を検知できません。MDMはMCP拡張機能が何を実行するのか把握していません。

開発者向けデバイスは、ソフトウェア・サプライチェーンにおける新たな弱点となっている。

現状ではうまくいかない

開発者向けエンドポイントをカバーするツールがなければ、多くの企業は次の2つの悪い状況のいずれかに陥ることになります。

- 彼らはあらゆるものを遮断している。インストールは一切不可。プライベートレジストリ、開発者とオープンなインターネットの間に築かれた鉄壁の壁。銀行のような規制の厳しい企業には有効かもしれないが、それ以外の場所では速度を著しく低下させる。制限があまりにも厳しいため、開発者は広範な例外措置を求めて抗議したり、予備のノートパソコンやVPNを無効にするといった回避策を講じたりしており、かえって問題を悪化させている。

- 彼らはただ許容し、祈るばかりだ。開発者が何をインストールするかを管理する効果的な手段がないため、ローテーションされるシークレット 最小権限のポリシーに頼り、何事も起きないことを願っている。これが、多くの企業の運営実態である。

あるいは、この2つを組み合わせて、ケースバイケースで手動による確認を行うこともあります。しかし、これは(当然ながら)スケールしません。どれも機能しません。

「ビジネスの世界では、開発者の生産性が他のあらゆる懸念事項よりも優先され、通常、こうしたマシンは通常の管理措置から大幅に免除されているため、組織内に巨大な死角が生じています……あるいは、特に必然的に起こるであろう開発者からの反発を考えると、潜在的な悪用を防ぐための労力に見合うだけの価値がないというだけかもしれません。」 (ジェームズ・バーソティ)

企業にとって、開発のペースを落とす余裕はなく、また、開発を無防備なまま放置しておく余裕ももはやありません。そこで私たちは Aikido デバイス保護」を開発しました。

ご紹介 Aikido 機器の保護

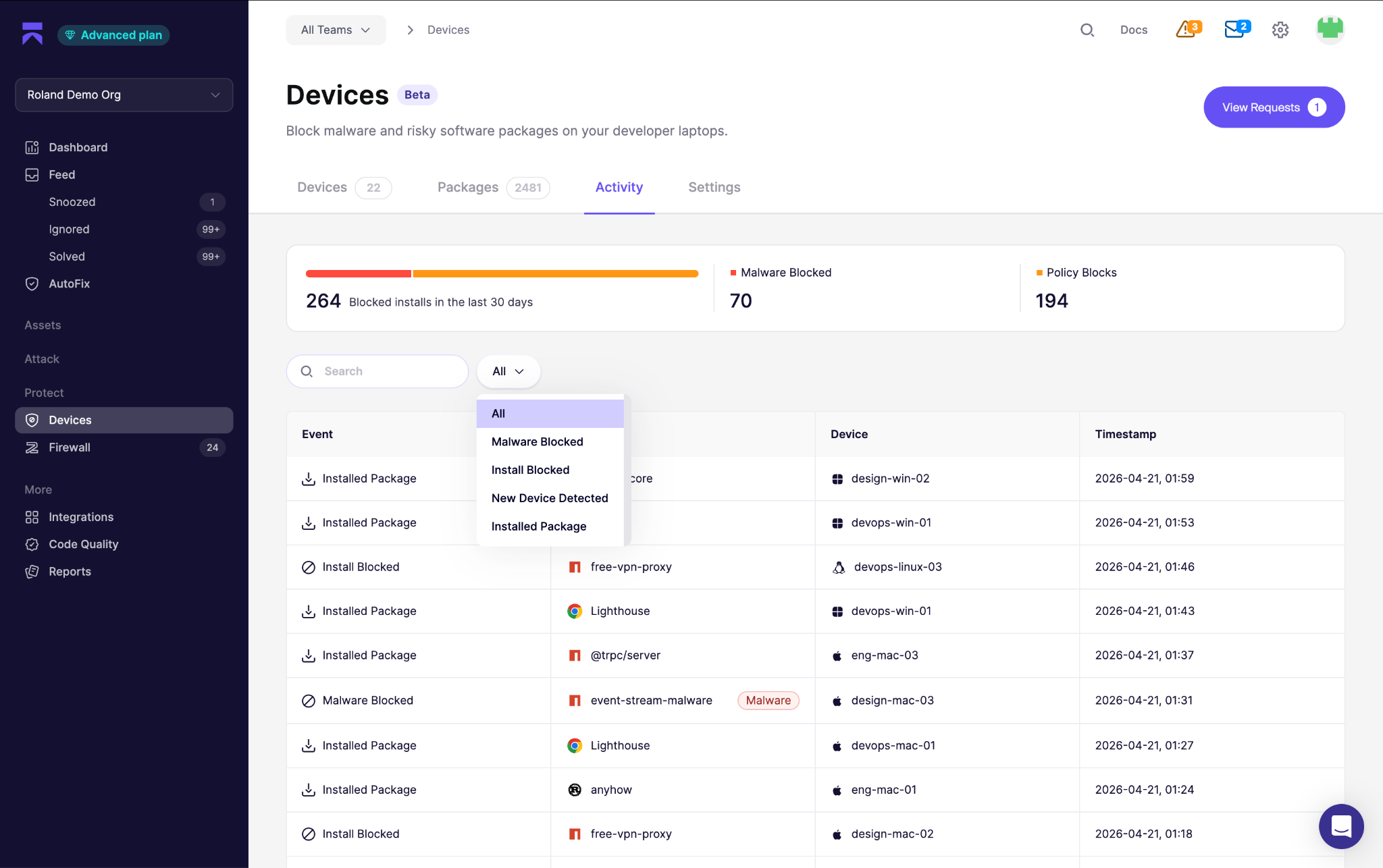

Aikido Device Protectionは、開発者用デバイス上に構築されるセキュリティ層であり、エンジニアのワークステーションに何がインストールされているかを可視化し、制御および保護します。

~と共に Aikido デバイス保護により、チームは以下のことが可能になります:

- ソフトウェアのサプライチェーンを完全に可視化: チームメンバーのデバイスにインストールされているすべてのブラウザ拡張機能、コードライブラリ、IDEプラグイン、およびビルド依存関係を把握できます 。

- マルウェアがインストールされる前に阻止する: Aikido 悪意のあるパッケージやインストールを自動的に検知し、デバイスに到達する前にブロックします

- パッケージの最低使用可能期間を適用する:使用前のパッケージの成熟度に関する独自の要件を設定し、リスクが発生する期間を最小限に抑える

- 特定のエコシステムをロックダウンする:チームが必要としない場合は、あらゆるエコシステムやマーケットプレイスからのインストールをすべてブロックします。

- 新しいソフトウェアの導入には承認が必要: チームメンバーがインストールをリクエストできるようにしつつ 、管理者が承認する内容を管理し、チームポリシー、例外、およびワークフローを設定できます 。

実際には、次のような形になります:

ある開発者が、一見正当で、宣伝通りの動作をし、起動時にこっそりとリモートアクセス型トロイの木馬を仕込むVS Code拡張機能をインストールした。デバイス保護機能はこれを Aikido (Intelの脅威フィード)と照合し、アクティブ化する前にブロックします。1月には、偽のClawdbot拡張機能において、まさにこのような事例を確認しました。

開発者が「npm i axios」を実行すると、最新バージョンが取得されます。そのバージョンは1時間前に公開されたものでした。Device Protectionは、48時間以上の経過期間というポリシーを満たす最新バージョンにフォールバックします。Axiosへの攻撃では、悪意のあるドロッパーの依存関係が、侵害されたバージョンがそれを取り込む24時間以内に事前に配置されていました。経過期間のチェックだけで、感染は阻止されていたはずです。

当社のすべての製品において、私たちは開発者が開発作業に専念できるよう、徹底してその実現に注力しています。開発者の皆様にとって、Aikido Protection」は存在を忘れるほど自然に機能するように設計されています。 自由に開発を行ってください。 安全なインストールは中断されることなく完了します。悪意のあるものがあれば、マシンに到達する前にブロックされます。 動作していることを忘れてしまうほど――それこそが私たちの目指すところです。[...事故に遭った日にヘルメットを被っていてよかったと実感するような、ありきたりな比喩をここに挿入]

セキュリティチーム向けに設計された「Aikido Protection」は、開発の速度を落とすことなく、可視性と管理機能を提供します。 チーム独自のポリシー設定 、信頼できるツールの許可リスト、申請・承認ワークフローの設定 、完全な監査証跡の取得に加え、組織内のすべての開発者端末を可視化できます。 既存のMDMを通じて簡単に導入可能です。

オープンな基盤の上に構築された

昨年、私たちは 「Safe Chain」をリリースしました。これはCLIをラップするオープンソースのプロキシサーバーで、悪意のあるパッケージをインストール前にブロックし、パッケージの公開から48時間以上経過していることを必須条件としています。週に20万回以上のダウンロード数を誇るSafe Chainは、個人開発者から企業チームまで、幅広いユーザーに保護を提供しています。Safe Chainを導入していれば、Shai-Hulud、TeamPCP、およびAxiosによる攻撃はブロックされていたはずです。

「Safe Chain」はスターターパックです。私たちは今後もこのプロジェクトへの投資を継続します。また、オープンソースとしての形態を維持します。「Device Protection」は、機能の拡張、導入の容易さ、ガバナンス管理、中央ダッシュボードを備えた、その進化版です。

「Safe Chain」と「Device Protection」は、当社のLLMベースの脅威インテリジェンスエンジン「 Aikido 」上で動作します。 Aikido Intelはオープンインターネットを監視し、オープンソースエコシステム内でマルウェアやCVE登録前の脆弱性が検出されると、即座にその情報を公開します。特にマルウェアに関しては、 Aikido Intelは現在、1日あたり10万件以上の不審なプロジェクトを分析しており(昨年同時期の2万件 から増加)、 公開から数分以内にマルウェアを特定しています 。

Aikido Intelは、セキュリティ研究者やAIエンジニアからなる専任チームによって支えられています。当社は、すべての脅威に関する調査結果を自動的に公開しており、 Aikido Intelは、サプライチェーンの脅威に対する最も早い警告源となります。無料。オープン。→aikido

今すぐ始める(はい、無料プランもあります)

Aikido すべてのプランでデバイス保護が利用可能です。npmおよびPyPIの保護機能は無料で含まれています。

カスタムポリシー、承認ワークフロー、VS Code 拡張機能の監視、ブラウザプラグインの監視、およびその他のエコシステムについては、デバイスごとに追加のサブスクリプションが必要です。

「Device Protection」が開発者をどのように保護するかを確認するには、 デモを予約、無料トライアルを開始、または 今週木曜日の午前9時(太平洋標準時)に行われる ライブデモにご参加ください。

恐れずに作り上げよう

今年は大変な年だった。あるいはチャーリーが詩的(とはいえ、少々陰鬱な)表現で言うように、「今のサプライチェーンは、もはや『チェーン』などではない。それはほつれた糸のようなもので、今まさにほどけつつあるのだ」。

「Device Protection」は、そうした未解決の問題を確実に解決します。リスクを把握し、攻撃を未然に防ぎます。そして何よりも、開発者が中断されることなく、安心して開発に専念できる環境を実現します。

- マデリン、 Aikido

追伸:「build fearlessly(恐れずに築け)」というフレーズは、見かけた瞬間に燃やしてしまいたくなるような、「live, laugh, love(生き、笑い、愛せ)」と刺繍されたソファクッションのキャッチコピーに危険なほど近いけれど……これは効く。キレがある。

私には自由意志と実行力がある。今日、その両方を発揮する。キャッチコピーはこれで決まり。