新しいCVEが公開されると、開発者なら誰もが真っ先に「私たちのシステムは安全か?」と自問する。これは、直視するのが気が引けるような問いだ。依存関係 NVDと手作業で照合するのは時間がかかり、ミスも起こりやすい。さらに、脆弱性 すでに実環境で悪用脆弱性 数週間経って、ようやくCVEが割り当てられることもある。

毎年公開されるCVEの数は飛躍的に増加しています。2025年だけでも48,000件以上のCVEが公開され、1日あたり131件の新たな脆弱性が報告されました。AIを活用した調査により、脆弱性の発見はかつてないほど容易になりましたが、それらを分類・追跡するために構築されたインフラは、これほどの量に対応するよう設計されておらず、深刻な負荷がかかっています。 NISTはNVDにおいて「リスクベース」の優先順位付けモデルに移行しましたが、実際には、新たに公開された多数のCVEが「未処理」として分類され、情報が充実しないまま放置されています。MITREは資金調達の不確実性に直面しています。完全な網羅性を保証できる単一のデータベースは存在しません。

これは、CVEスキャナーの選び方において極めて重要な要素となります。単一のデータベースに依存するツールは、そのデータベースの盲点をそのまま引き継いでしまいます。一方、いくつかの公開データベースを統合するツールや、独自の調査結果を組み込んでいるツールもあり、さらに稀なケースでは、CVEが割り当てられる前に脅威を検知できるものもあります。公開データベースが情報の更新に追いつくのに苦労している現状において、スキャナーの背後にある分析能力の重要性はかつてないほど高まっています。

優れたスキャナーは、複数の情報源からデータを収集し、CVEが割り当てられる前に脆弱性を特定でき、到達可能性分析を用いてノイズを除去し、コード、依存関係、コンテナ、サプライチェーンに至るまで、スタック全体を網羅します。

CVEスキャナーを選ぶ際のポイント

ツールについて詳しく説明する前に、まず何を測定するのか、そして各基準がなぜ重要なのかについて説明します。

カバレッジの範囲:スキャナーは実際にどの程度の攻撃対象領域を把握できるのか?ネットワークインフラ、オープンソース依存関係、コンテナ、IaC、アプリケーションコードなどか?スタックの一部を把握できないスキャナーでは、その部分を保護することはできない。

情報筋によると:スキャナーの検出精度は、その基盤となる脅威データの質に左右される。スキャナーを選ぶ際には、そのツールの情報源がどこにあるか、情報がどれほど最新か、そしてCVEが割り当てられる前に脆弱性を検出できるかどうかを確認することが重要である。

ノイズ :スキャナーの検出結果がどの程度実用的なかを示す指標。偽陽性率が高いとアラート疲れを引き起こし、その結果、真の脆弱性が見過ごされてしまう恐れがあるノイズ

自動修正:新たな脆弱性 加速する中、時間とリソースに追われるチームにとって、自動化は不可欠な機能です。ワンクリックで修正を適用したり、プルリクエスト(PR)を作成したりできるスキャナーは、チームの負担を軽減し、未修正の脆弱性が積み上がるのを防ぐのに役立ちます。

最適な対象:すべてのチームに最適なスキャナーなど存在しません。本コラムでは、機能一覧を掘り下げて、よりシンプルな問いに答えます。つまり、「御社の技術スタック、ワークフロー、セキュリティの成熟度を考慮したとき、このツールは御社に適しているか?」ということです。

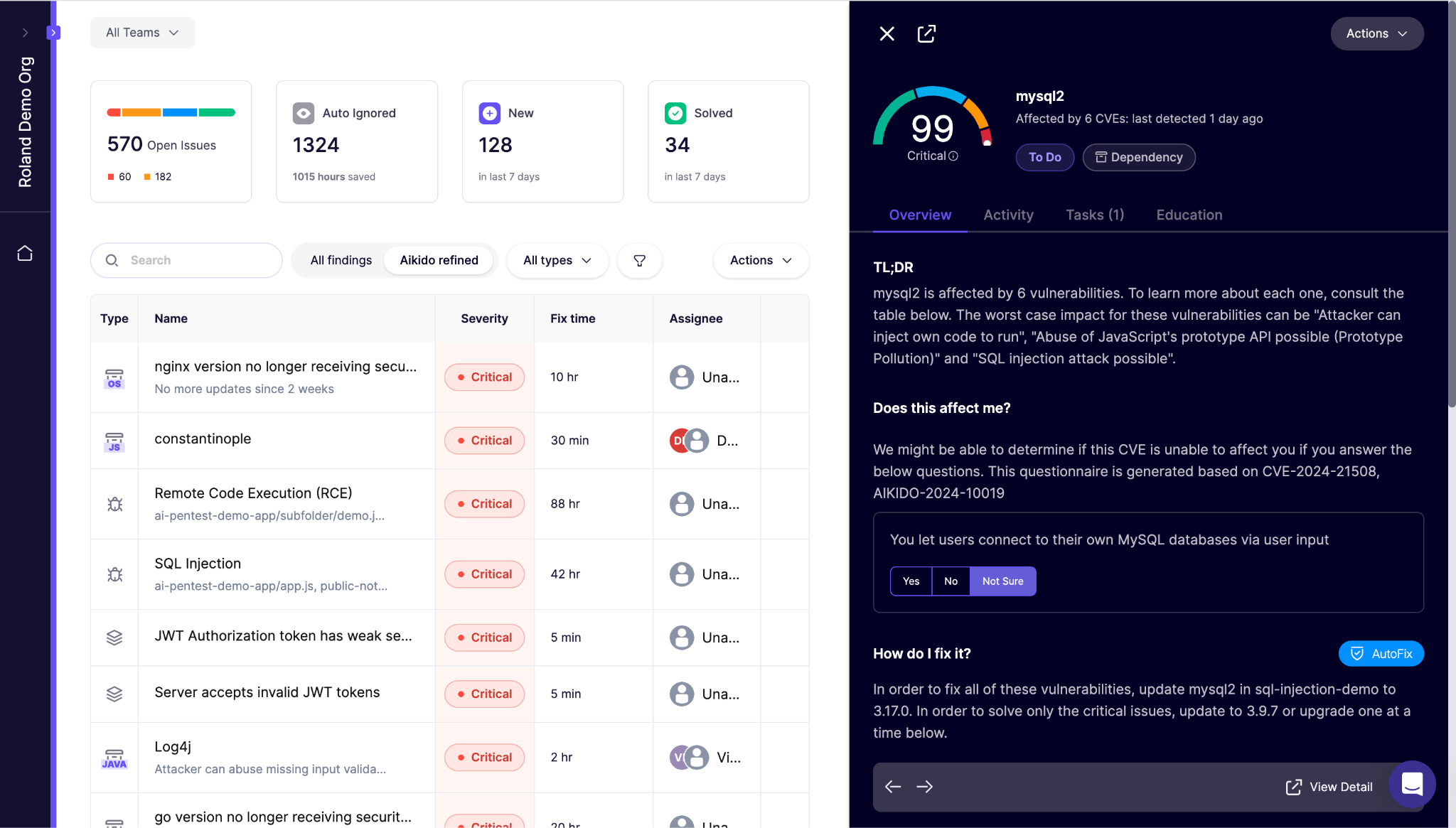

CVEスキャナーは、対象範囲、アプローチ、および対象ユーザーによって大きく異なります。NessusやQualys VMDRのようなツールは、変化の激しいパイプラインで作業する開発者というよりは、定期的なインフラスキャンを実行する企業のセキュリティチーム向けに設計されています。一方、SnykやSemgrepは開発者のワークフローに密着しており、依存関係分析や静的解析のカバー範囲が広いが、いずれも大規模な運用においては「ノイズ が生じます。 Checkmarxは広範なエンタープライズ向けアプリケーションセキュリティ(AppSec)カバレッジを提供しますが、適切なチューニングに相当な労力を要します。 Aikido は、フルスタックでのCVEカバレッジにおいてこのリストのトップに位置しています。複数のスキャンタイプを一元化し、独自のプレCVEフィード Aikido 」を含む複数のインテリジェンスソースから情報を取得することで 、公開データベースには掲載されない脆弱性を捕捉します 。 到達可能性分析により、お客様の環境で実際に悪用可能な脆弱性のみを特定し、AutoFixがワークフローを中断することなく修正処理を行います。

要約:2026年にフルスタックのCVEスキャンが必要なら、 Aikido Securityは、CVEが割り当てられる前に脆弱性を特定するインテリジェンス、ノイズ 削減する到達可能性分析、そして検出結果をワンクリックでマージ済みプルリクエストに変換するAutoFixを備え、最も広範なカバレッジを提供します。

以下、各ツールについて詳しく解説します。

Aikido Security

Aikido 、コード、クラウド、ランタイムのセキュリティを単一のプラットフォームに統合します。Snykなどのツールではエンタープライズプラン限定となっている到達可能性分析などの機能が、最初から標準で搭載されており、エージェントをインストールする必要もなく、数分で運用を開始できます。AppSecとCloudSecのツールを別々に使用しているチームは、 インシデントに遭遇する確率が50%高くなるため、これらを統合することで Aikido に統合することで、リスクプロファイルとツールコストの両方を低減できます。 Aikido Securityは、このリストの中で最も広範なCVEカバレッジを提供しており、他のスキャナーでは完全に見逃されてしまうプレCVEや未公開の脆弱性も網羅しています。

対象範囲

多くのチームは、必要な機能をカバーするために、4、5つのツールをその場しのぎでつなぎ合わせている Aikido が標準で提供している機能を実現しようと、4~5つのツールをダクトテープでつなぎ合わせているのが現状です。 SCA は、ツリー内のすべての依存関係を既知の CVE データベースと照合し、脆弱性のあるパッケージ、悪意のある依存関係、およびサポート終了したランタイムにフラグを立てます。 Aikidoの SAST エンジンは、Opengrepと Aikido独自の分析技術を基盤とするSASTエンジンは、クロスファイル・テイント追跡により、SQLインジェクションやXSSなどのコードレベルの脆弱性を検出します。コンテナスキャンは、イメージ内のOSレベルのCVEをカバーします。マルウェア検出は、依存関係サプライチェーン脅威をカバーします。その結果、ほとんどのチームが必要とする攻撃対象領域を網羅する単一のダッシュボードが実現されます。

情報筋によると

Aikido は、NVD、OSV、GitHub Advisory、およびMITREから情報を収集しています。しかし、その最大の特徴はAikido 」です。これは、独自にトレーニングされたLLM(大規模言語モデル)を活用し、440万件のオープンソースパッケージにわたる変更履歴やリリースノートを監視するオープンソースの脅威フィードであり、脆弱性がCVEを割り当てられる前、あるいは公表される前にその存在を明らかにします。 各発見事項は公開前に人間のセキュリティエンジニアによって検証されるため、フィードはノイズの多いものではなく、有用性の高い情報を提供し続けます。脆弱性の67%Aikido が発見した脆弱性の67%は、いかなる公開データベースにも報告されたことがありませんでした。つまり、NVDやGitHub Advisoryのみに依存するスキャナーでは、これらを完全に見逃してしまうことになります。また、最終的に公開された脆弱性についても、パッチの公開からCVEの割り当てまでの平均期間は27日間でした。つまり、NVDやGitHub Advisoryのみに依存するスキャナーでは、これらを完全に見逃してしまうことになり、多くの場合、数週間もの間見逃し続けることになります。

信号ノイズ

Aikido 合気道は、2つの明確な多層メカニズムを用いて、本当に重要な発見とそうでないものを区別し、これらを組み合わせることでアラートを90%以上削減します。

到達可能性分析は、調査結果に対して最初のフィルタとして実行されます。 Aikido は、呼び出しおよび依存関係グラフを構築し、実際のエントリポイントから脆弱性のある関数への実行パスが存在するかどうかを追跡します。そのようなパスが存在しない場合、または脆弱性のあるコードがテストやビルドツール内でのみ実行される場合、その検出結果はキューに到達する前に抑制されます。

AutoTriageは、Reachabilityが検出できなかった問題をすべて処理します。サニタイズ処理や入力ソースを検証し、脆弱性のあるコードが本番環境で実行されているかどうかを確認することで、悪用可能性を排除できるかどうかを判断します。複雑なケースでは、推論モデルを使用します。

{{誤検知}}

自動修正

AikidoのAutoFixは、依存関係、ファーストパーティコード、IaC、コンテナ、ペンテスト に対して、レビュー可能なコードパッチを生成し、それらをIDEのインライン提案、プルリクエストのコメント、CIゲートのフィードバックとして提供します。依存関係の修正については、AutoFixが依存関係ツリー全体を分析して最適なアップグレードポイントを見つけ出し、多くの場合、単一の依存関係 複数の脆弱な依存関係 解決します。 生成されるすべてのパッチには信頼度(高、中、低)が付与され、明示的に設定しない限り、レビューなしに自動的にマージされることはありません。迅速に修正しつつ、マージする内容を常に把握できます。

最適な用途

複数のツールを管理したり、アラート疲れに悩まされたりすることなく、依存関係、コード、コンテナ、インフラストラクチャ、クラウドを含むフルスタックのCVEカバレッジを求める開発チーム。特に、迅速なリリースが必要であり、発見された問題を人手によって選別するための専任のAppSecチームを配置する余裕がないスタートアップや中堅企業に最適です。 Aikido AikidoはGartner Peer Insightsで5点満点中4.9点を獲得しており、レビューでは「ノイズ 」と「導入後の価値実現までの短さ」が移行理由として一貫して挙げられています。Latio Pulseによる独立調査では、 Aikido はSnykに比べて誤検知が85%少なく、より高度な到達可能性分析と直感的なUIを備えていることが判明しました。これにより、サポートリクエストが減り、解決までの時間が短縮されます。無料プランでは最大10のリポジトリまでカバーされ、クレジットカードも不要です。また、ほとんどのチームは最初のリポジトリを接続してから1分以内に検出結果を確認できるため、スタック内に実際に何が 潜んでいるのかを確認しない 理由はありません。

Snyk

Snykは開発チーム向けの依存関係スキャナーとしてその名声を築いてきましたが、その特化SCA 充実度にも表れています。依存関係、コード、コンテナ、IaCを網羅し、開発ワークフローにシームレスに統合されます。CVEスキャナーとしての限界が顕在化し始めるのは、大規模なノイズ 分野です。

対象範囲

Snykはオープンソースの依存関係スキャンを起源としており、現在もその分野が最大の強みとなっています。Snyk Open Sourceは、パッケージのマニフェストや依存関係 脆弱な依存関係 特定し、完全な依存関係パスに加え、深刻度、エクスプロイト 、修正の推奨事項を表示します。SCAに加え、このプラットフォームはSAST Snyk Code)、コンテナスキャン、IaC、DASTカバーしており、単なるCVEスキャナーではなく、幅広い開発者向けセキュリティプラットフォームとなっています。

情報筋によると

Snyk Intelは、Snykが独自脆弱性 であり、公開情報源、開発者コミュニティのデータ、専門家の調査、および機械学習を統合したものです。NVD、GitHub Advisory、npm Advisoryからの情報に加え、自社調査チームによる発見事項を取り込み、GitHubのイシュー、プルリクエスト、コミットメッセージを積極的に監視して、未報告の脆弱性の兆候を探しています。このデータベースは研究者主導で構築されており、単なるCVEの集約にとどまらない幅広い範囲をカバーしています。

信号ノイズ

SCA到達可能性解析が利用可能ですが、現在は限られた言語セットでのみ対応しているため、多言語スタックSCA ノイズ が増える可能性があります。SAST 解析に関するユーザーレビューでは、Snyk Codeにおいて、技術的には存在するが、文脈上到達不可能または悪用不可能な脆弱性に対して、一貫して誤検知が指摘されています。

自動修正

依存関係の脆弱性については、Snykはカスタマイズ可能なプルリクエスト(PR)テンプレートを使用し、必要なアップグレードやパッチを含む完全自動化されたPRを作成します。修正ワークフローには、生成後の自動再テストや品質チェックが含まれます。SAST 、Snyk Codeの自動修正機能はLLMを使用して修正案を生成し、その後、独自の静的解析エンジンで検証を行うことで、開発者に届く前に誤った提案を排除します。依存関係のワークフローとは異なり、独立した修正PRを作成するのではなく、PRのインラインコメントを通じて修正を適用します。しかし、SAST フレームワークのカバレッジは依然として拡大中であり、自動修正機能はAIによる修正に多額の投資を行っているツールにはまだ及んでいません。

最適な用途

主にSCA必要とするチーム、特にオープンソースを多用しており、修正プルリクエストの自動化やIDEとのシームレスな統合を求めるチームに適しています。CVEスキャンに関しては、SnykはCVEが割り当てられた既知の依存関係脆弱性に対して最も強力ですが、CVE未割り当ての脅威や未公開の問題に対してはそれほど強みを発揮しません。単体のSAST としては、それほど魅力的ではありません。依存関係が複雑なスタックを使用しており、脆弱性 自動的にプルリクエストキューに反映されることを望むのであれば、Snykは真っ先に検討すべき選択肢です。

Checkmarx

Checkmarx Oneは、SDLC全体にわたる広範かつコンプライアンス基準を満たすカバレッジを必要とする企業のアプリケーションセキュリティ(AppSec)チーム向けに設計されています。これは高度なスキャン機能を備えた成熟したプラットフォームですが、その成熟度には複雑さが伴います。そのため、設定や保守を行うためのセキュリティエンジニアリングリソースを有する組織にとって、その真価を発揮します。 CVEスキャナーとして、SAST、SCA、IaC、コンテナ、シークレットなど幅広い領域をカバーしており、アナリストによる検証を経たインテリジェンスと、公開されているCVEソースを超える独自の悪意あるパッケージデータベースを備えています。

対象範囲

Checkmarx Oneは、SAST、SCA、DAST、コンテナスキャン、IaC、API 、シークレット など、幅広いスキャンタイプを網羅しており、ASPM 、すべてのエンジンにわたる検出結果を相関分析します。このプラットフォームには、SDLCに急速に流入するAI生成コードに特化したセキュリティチェックも含まれています。「セキュリティ対策は万全か」という監査人の問いに対し、単一ベンダーによる回答を提示する必要がある企業にとって、そのカバレッジマップの広さは疑いの余地がありません。 問題は、この広範なカバレッジが実際のセキュリティ成果につながるのか、それとも単に管理すべき検出結果のリストが増えるだけなのかという点です。

情報筋によると

Checkmarxは、脆弱性 脅威インテリジェンス情報源からデータを集約し、さらに自社のセキュリティ調査チーム「Checkmarx Zero」による独自調査結果を組み合わせています。同調査チームはCVE番号付与機関として活動しており、新たな脆弱性の発見、番号の割り当て、および公開を行う権限を有しています。また、同社独自の悪意あるパッケージデータベースにより、従来のCVE公開範囲を超え、レジストリレベルのサプライチェーン脅威まで検出範囲を拡大しています。

信号ノイズ

カバレッジの広さは諸刃の剣です。プラットフォームが実行するスキャン種別が多ければ多いほど、検出される結果も増え、Checkmarx One ではそのリストが急速に長くなる可能性があります。ASPM 、アプリケーションのコンテキストを用いてスキャンエンジン間の検出結果を関連付け、単に検出されたすべての項目を羅列するのではなく、悪用可能かつ対応が必要な項目を抽出することで、ASPM 。エンタープライズユーザーからは、クエリのカスタマイズが重要であるとの声が寄せられています。カスタムサニタイザーを含むアプリケーション固有のパターンを考慮できる機能こそが、大規模な環境でも誤検知率を低く抑える鍵となります。しかし、その調整には時間と専任のアプリケーションセキュリティリソースが必要です。ルールの設定や保守を行うセキュリティエンジニアリング部門を持たないチームは、ノイズ 処理に苦慮することになるでしょう。

自動修正

Checkmarx One Assistは、AIを活用した修正機能を提供します。自律型エージェントが、実際のリスクに基づいて検出結果を分類し、レビュー可能な差分ファイルやプルリクエストを生成します。特筆すべき点として、Checkmarx Assistファミリーは、Checkmarxが2025年12月に買収したTromzoの技術を採用しています。この機能は、すべてのプランに標準で含まれるのではなく、オプションのアドオンとして提供されています。この機能を評価するチームは、現在の提供状況やプランごとの要件について、Checkmarxに直接確認する必要があります。

最適な用途

プラットフォームのチューニングや管理を行うリソースを備えた企業のアプリケーションセキュリティチーム、特にコンプライアンス基準を満たすCVEカバレッジと、監査対応のための単一ベンダーによるソリューションを必要とする規制業界のチーム。 特にCVEスキャンに関しては、Checkmarx Oneは、ルールの設定やノイズの管理を行う専任のセキュリティエンジニアリングチームと組み合わせた場合に最大の威力を発揮します。そのようなリソースがなければ、検出される脆弱性の数が、チームが対応できる能力を上回ってしまう可能性があります。軽量で、導入直後からすぐに使えるCVEスキャナーを求めているチームには適していません。

Semgrep

Semgrepはオープンソースの静的解析エンジンとして始まり、その後SCA シークレット へと拡張されてきました。CVEスキャンという観点では、その主要な機能SCA 「Semgrep Supply Chain」であり、これは脆弱性のあるオープンソース依存関係特定し、到達可能性に基づいて検出結果をフィルタリングします。

対象範囲

Semgrepは、SAST、SCA シークレット 追加したツールです。特筆すべき点として、2024年12月、Semgrepはフィンガープリンティング、無視設定の追跡、主要なメタ変数などの機能をCommunity Editionから削除しました。これに対し、 Aikidoを含む10社以上のベンダーからなる連合が、2025年1月にOpengrepとしてフォークしました。

情報筋によると

Semgrepは、GitHub Security Lab、OpenSSF、Googleのセキュリティチーム、PyPI Advisory Database、GitHub Security Advisory Databaseからのアドバイザリを集約するOSV.devのデータを統合しています。さらに、Semgrepはセキュリティコミュニティを含む外部ソースを監視し、重大なインシデントや悪意のあるパッケージに関する報告を把握しています。 基盤となる脆弱性 は、公開されているコミュニティ主導のデータベースから取得されており、Semgrepのセキュリティチームはそれらを基に独自の到達可能性ルールを構築しています。

信号ノイズ

Semgrepが2022年に1,100のリポジトリを対象に行った調査によると、検出された依存関係に関するアラートのうち、実際に悪用可能なものはわずか約2%にとどまりました。しかし、Semgrepの公開PHPルールセットを300のアプリケーションに適用した学術研究では、検出結果の81%が悪用不可能であると推定されています。つまり、チームがルールの調整に多大な労力を割かない限り、優先順位付けの負担は依然として大きいままです。

自動修正

Semgrep Autofix(パブリックベータ版)は、コードの問題に対してAIが生成した修正案を含むプルリクエスト(PR)の下書きを作成したり、サプライチェーンの問題に対して依存関係のアップグレードに関するPRを自動生成したりできます。仕様上、生成されたすべてのPRは、マージされる前に人間のレビューが必要です。

最適な用途

成熟したアプリケーションセキュリティ(AppSec)プログラムを運用しており、ルール設定に時間を割く意欲のあるセキュリティエンジニア向けです。自動修正機能を備えた「プラグアンドプレイ」型のスキャンを求める開発チームにはあまり適していません。また、オープンソースのエコシステムを活用しているチームは、将来的に機能制限がさらに広がるリスクを慎重に検討する必要があります。

Tenable Nessus

Tenable Nessusは、市場で最も定評脆弱性 の一つであり、その実績はアプリケーションセキュリティというよりは、インフラストラクチャやネットワークのカバー範囲に築かれています。CVEスキャナーとして、エンドポイント、ネットワークデバイス、オペレーティングシステムにまたがる既知の脆弱性の特定に優れていますが、その対象範囲はアプリケーション層で終わります。オープンソースの依存関係のカバー範囲を求めるチームにとって、Nessusにはその機能は特に備わっていません。

対象範囲

Nessusは、広く利用されているネットワークおよびインフラ脆弱性 。Tenable Researchは、117,000件以上のCVE IDを網羅する検出チェックを公開しています。その対象はネットワークおよびインフラストラクチャ層であり、アプリケーションコードや依存関係ではありません。コンテナイメージのスキャンは、Nessus本体の一部ではなく、別の製品であるTenable Cloud Securityによって処理されます。アプリケーションセキュリティのニーズがある組織は、すぐにその限界に直面することになるでしょう。

情報筋によると

Tenable脆弱性 、主にベンダーのアドバイザリを基にしており、GitHub Advisory DatabaseおよびNVDの情報で補完されています。これらの情報源は、優先順位付けや検出コンテンツの基盤となる独自の内部脆弱性 データベースに集約されています。 優先順位付けは、CVSSスコア、実世界の脅威インテリジェンス、およびTenableリサーチチームによる知見を組み合わせた、Tenable独自の「脆弱性 評価」によってさらに強化されています。このインテリジェンスモデルは、アプリケーション層やサプライチェーンの脅威ではなく、ネットワーク、エンドポイント、およびインフラストラクチャのCVEを中心に構築されています。

信号ノイズ

Tenableは、100万回のスキャンあたり約0.32件の欠陥を検出すると主張しており、この数値を「6シグマを超える精度」と説明しています。実際には、この数値は認証済みスキャンにおいて最も有効です。認証なしのスキャンでは誤検知が多くなり、内部の脆弱性の重要な部分を見逃す可能性があります。また、そのインターフェースは、より新しいプラットフォームと比較して時代遅れであると評されています。

自動修正

ネイティブな自動修正機能はありません。Nessusはレポート内でパッチ適用に関するガイダンスを提供しますが、修正作業は手動で行います。 パッチ適用を自動化するには、Adaptiva社との提携により開発された別製品である「Tenable Patch Management」が必要ですが、これは単独のNessusではなく、より広範な脆弱性 と統合されています。また、Nessusの旧来のパッチ認証情報連携機能も、Nessus Essentials、Professional、Expertでは利用できません。いずれにせよ、これは開発者向けの修正手順を伴わないIT運用ワークフローとなります。

最適な用途

CIS、DISA STIG、HIPAA、PCI-DSS などのコンプライアンスフレームワークに基づいて、定期的なインフラストラクチャ評価を実施している企業の IT およびセキュリティチーム。セキュリティ要件が、境界やエンドポイントのスキャンにとどまらず、アプリケーションコード、オープンソース依存関係、コンテナビルド、あるいはCI/CD にまで及ぶ場合、Nessus はその領域をカバーするようには設計されていません。

Qualys VMDR

Qualys VMDRは、ITセキュリティ運用向けに構築されたエンタープライズ向け脆弱性 プラットフォームです。CVEスキャナーとして、その強みはインフラストラクチャの広範なカバー範囲とコンプライアンスレポート機能にあります。大規模かつ複雑なインフラストラクチャ全体を継続的に可視化する必要がある大企業にとって、これは市場で最も定評のある選択肢の一つです。

対象範囲

Qualys VMDRは、オンプレミスサーバー、クラウドワークロード、エンドポイント、コンテナ、ネットワークインフラストラクチャ全体にわたる資産の検出、継続的なスキャン、およびリスクの優先順位付けをカバーしています。その対象範囲はインフラストラクチャに重点を置いています。一方、SwCAは Qualys Cloud Agentを介して、デプロイ済みの資産上のオープンソースコンポーネントに対するランタイムスキャンを追加しますが 、開発者向けツールのようにソースリポジトリをスキャンしたりCI/CD に統合したりするのではなく、本番環境レベルで動作します。

情報筋によると

Qualys VMDRは、CISAの「既知の悪用済み脆弱性(KEV)」カタログやMITRE ATT&CKフレームワークなど、25以上の脅威インテリジェンスフィードを活用しています。これらの情報はQualys Cloud Threat Databaseを通じて集約され、NVDと毎日照合されます。優先順位付けはQualys TruRiskによって行われ、フィードデータにQualys脅威調査チーム独自の分析および機械学習を組み合わせることで、単純なCVSSスコアではなく、実際のリスクに基づいて脆弱性を評価します。 信号ノイズ

Qualys TruRiskは、CVSSに基づく優先順位付けのみの場合と比べて、優先対応すべき脆弱性の数が少なくなると主張していますが、そのメリットを享受するには、多大な設定作業が必要となります。ユーザーレビューによると、脆弱性 において誤検知や不正確さが生じる可能性があるとのことです。チームは、結果を実用的なものにするために、資産のタグ付け、所有権、および是正措置に関するSLA(サービスレベル契約)をめぐる継続的なガバナンスを計画すべきです。

自動修正

パッチの適用には、別途「パッチ管理」サブスクリプションが必要です。プルリクエストは作成されず、コードの変更も行われません。あくまでIT運用におけるパッチ適用ワークフローです。

最適な用途

Qualys VMDRは、複雑なインフラを管理する大企業、特にコンプライアンス報告が必須要件となる金融、医療、政府機関に最適です。大規模なITセキュリティ運用向けに設計されています。数千もの資産にわたるエンドポイントおよびネットワークのCVE管理を担当するITセキュリティチームにとって、これは市場で最も定評のあるプラットフォームの一つです。

開発者向けに高評価のCVEスキャナーをお試しください

Aikido Aikidoは、依存関係、コード、コンテナ、IaC、シークレットなど、CVEを包括的にカバーします。到達可能性分析によりノイズ 削減ノイズ 、AutoFix機能を使えば、検出結果をワンクリックでレビュー可能なプルリクエストに変換できます。無料で開始 10無料で開始 。