米国政府機関であるNISTのNVDシステムは、2024年2月に始まった処理遅延から、結局のところ完全に回復することはなかった。2024年半ばには、提出されたCVEの75%が未処理の状態にあり、昨年3月、NISTは、提出件数が32%急増したことで、処理遅延を解消するという公約にもかかわらず、遅延が依然として拡大していることを認めた。

バックログが発生する前から、私たちは Aikido を2024年1月に立ち上げました。脆弱性 のみに依存する方法は、もはや持続可能ではないと考えていたからです。それは煩雑であり、オープンソースセキュリティの速度と規模という現実についていくことができませんでした。

昨日、米政府機関のNISTは 、CVEへの登録申請の膨大な量に対応しきれていないことをついに認めた 。

2025年にCVEの登録件数が45%増加したにもかかわらず、CVEの報告件数は263%も増加した。当局がこれに対応しきれるはずがなかった。そのため、当局はこれに対処するために、新たな「リスクベース」のアプローチを採用せざるを得なかった。

この新しいアプローチでは、米政府内で使用されているソフトウェア、重要ソフトウェア、あるいは「既知の悪用済み脆弱性(KEV)」カタログに掲載されている脆弱性に関するCVEを優先的に扱います。 その他のCVEはNVDに追加されますが、分析は行われません。つまり、すべてのCVEに対して個別に評価を行うことはありません。代わりに、提出者による評価をそのまま採用し、誰かが再分析の必要性を指摘しない限り、修正されたCVEを再分析することはありません。蓄積される未処理案件は「未予定」に移行しますが、これは「いつか対応するかもしれない(ただし、期待はしないでください)」という意味です。

この情報補完が行われない場合、CVEは最新性を欠き、信頼性も低下します。では、NVDを唯一の信頼できる情報源として依存している何千もの組織やセキュリティ専門家にとって、どのような影響が生じるのでしょうか? CVEがNISTによってエンリッチメントされない場合、NVDに依存するツールはそのCVEを検出できなくなります。チームは何かが見落とされていることに気づくことができません。そして、ツール自体が誤検知(false negative)を発生させることになります。

つまり、彼らが頼りにしているカバレッジはもはや完全ではないのです。そして、もし彼らがNVDを「真実の源」として頼り続けるならば、誤った安心感を抱くことになるでしょう。

そもそもCVEだけでは全体像を捉えることはできなかった

もちろん、NISTに対する厳しい検証が行われることになるだろうが、現実問題として、たとえNVDが完璧に機能していたとしても、チームは実際の脆弱性の大部分を見逃してしまうことになる。なぜなら、CVEは公表されたものしか網羅していないからだ。

メンテナンス担当者は――大手ベンダーであっても――セキュリティ上の問題を修正するだけで、決して報告することはありません。報告されない問題は、中央集約型のデータベースだけでは検出できません。

だからこそ、私たちはこれを立ち上げました Aikido 2024年1月、NVDのバックログが蓄積し始める数週間前に「Aikido」を立ち上げたのは、脆弱性に関する情報を提供するのに中央集権的なデータベースのみに依存することは、もはや敗北への道であると既に認識していたからです。

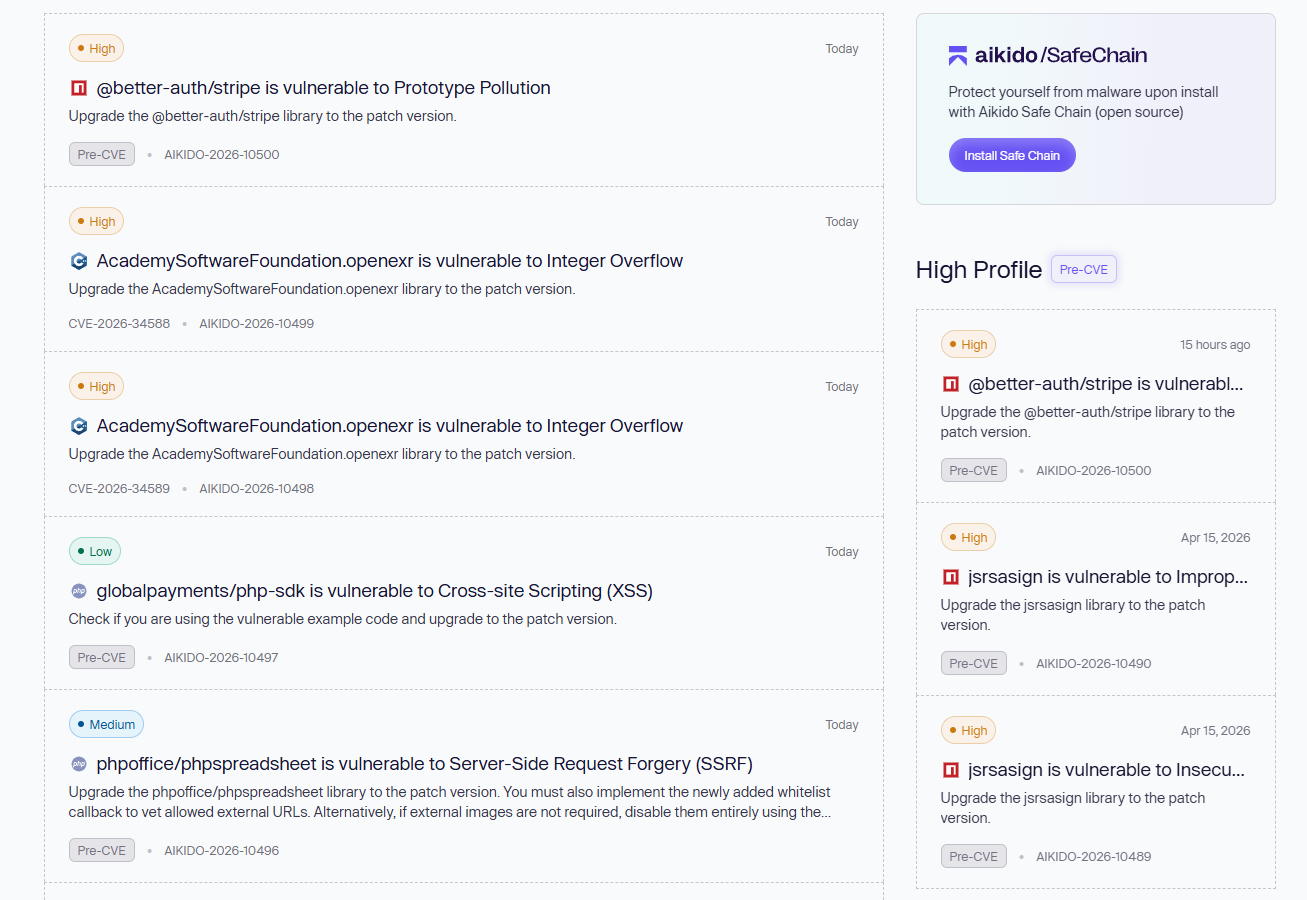

インテルでは、独自にトレーニングされたLLM(大規模言語モデル)を活用し、オープンソースパッケージ全体の変更履歴、リリースノート、コミットメッセージを分析しています。セキュリティに関連するパッチが検出されると、5つの脆弱性 と照合します。公開情報がない場合、当社のセキュリティエンジニアが検証を行い、 Aikido 脆弱性 付与したアドバイザリを公開します。

この点を具体的に示すと、初年度において、インテルが脆弱性を発見したパッケージの67%は、NVD、GitHub Advisory、MITREなど、いかなるデータベースにも公開されなかった。

しかも、これらはマイナーなパッケージではありません。Axios(週間npmダウンロード数5,600万回)は、今日 脆弱性 CVE 脆弱性 プロトタイプ汚脆弱性 黙って修正しました。Apache EChartsはクロスサイトスクリプティングの問題を修正しましたが、一切公表しませんでした。Chainlitは重大な脆弱性 修正脆弱性 何も言及しませんでした。最終的に公表された事例について、パッチ適用からCVE割り当てまでの平均期間は27日間でした。 開示までに最も時間がかかったケースでは、9ヶ月を要しました。

今年1月、インテルの監視対象となった1週間だけで、フラグが立てられた16件の脆弱性のうち12件には、CVE番号が割り当てられていなかった。

現在、Intelは430万個のパッケージを監視しており、2,000件以上の脆弱性を発見しています。これはAGPLの下でオープンソース化されており、誰でも使用、改変、配布が可能です。また、動作にCPEマッピングやNVDの拡張情報に依存することもありません。

Aikido インテルは、その空白が生じる前からすでにその穴を埋めていた。

さて、これからどうする?

EUはすでに、NVDに代わる独自の 脆弱性 「脆弱性 (EUVD)」の構築を進めており、これは2025年5月から運用が開始されている。2026年9月までに、「サイバーレジリエンス法」に基づき、メーカーに対して、実際に悪用されている脆弱性の報告が義務付けられることになる。EUは、米国が運営する単一のデータベースに依存することのリスクを認識し、その結果として依存関係を解消しようとしている。 しかし、EUVDもまだ初期段階にあり、NVDやその他の既存データベースとの同期に大きく依存している。これらのデータベースがなくなることはないし、なくなるべきでもない。それらは重要な役割を果たしているからだ。しかし、いずれか単一のデータベースを全体像として捉えることは、もはや有効な戦略とは言えない。

要するに、もはや「唯一の真実の源」など存在しない(そもそもかつて存在したとしても)ということです。NVDは優先度を下げており、EUVDはまだ始まったばかりですが、同じ道をたどる可能性があります。また、MITREなどの他のCVEプログラムも資金不足の懸念に直面しています。チームやセキュリティツールとして単一のデータベースに依存することは、カバー範囲と可視性の低下を意味します。そのような時代は、正式に終わりを告げたのです。

私たちはこの瞬間に向けて準備を重ねてきました。 Aikido Intelはライブ配信中、オープンソース、そして拡張性を備えています。こちらからご覧ください。