脆弱性 (CVE)とは脆弱性 既知のセキュリティ上の欠陥を分類・登録したものです。脆弱性 、セキュリティコミュニティ脆弱性 特定し、名称を付け、公開データベース(主に cve.orgおよび 。 NISTのNational脆弱性 (NVD)によって評価や背景情報が追加されています)に登録したことを意味し、誰でもそれを検索して対応策を講じることができるようになります。 CVEを追跡することで、セキュリティ業界に共通の参照基準が提供され、攻撃者がエクスプロイト する前に、チームが既知の脆弱性に対して優先順位を付け、対応することが可能になります。理論上は単純な話ですよね?

ここで問題となるのは、2025年だけで4万8000件以上のCVEが公開されたという点です。これは1日あたり131件の新たな脆弱性が発見された計算になります。AIモデルやスキャン機能の進化により、脆弱性 かつてないほど迅速かつ容易になっていますが、報告件数の膨大さが、それらを処理するために構築されたインフラの処理能力を上回っているため、発見された脆弱性を大規模に検証することは困難になっています。NVDはこの膨大な量に押しつぶされそうになっており、実際に存在する脆弱性の多くが、報告されることさえありません。

このガイドでは、CVEの仕組み、評価方法、システムの課題点、そして各チームが先手を打つためにどのような取り組みを行っているかについて解説します。

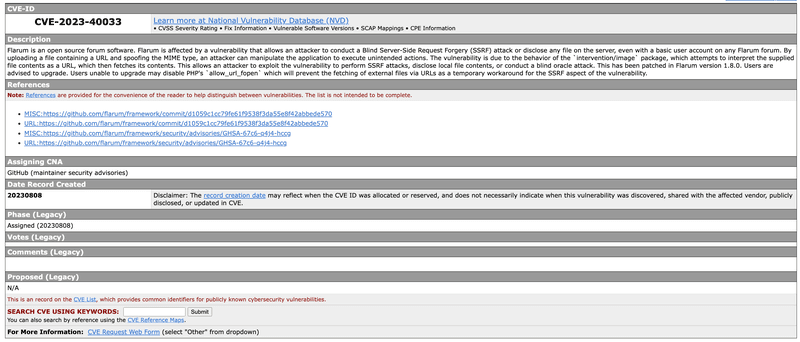

CVEレコードには何が含まれていますか?

CVE IDはシリアル番号のようなもので、形式は「CVE-YYYY-#####」となっています。

各レコードには以下の情報が含まれています:

- CVE ID

- 説明

- 参照

- CNAの割り当て

- 記録作成日

古いCVEレコードには、phase、votes、comments、proposedといった、新しいエントリではもはや使用されていないレガシーフィールドが含まれている場合もあります。

CVEデータベースは誰が維持していますか?

簡単に言えば、単一の組織が管理しているわけではありません。そして、それがますます問題となっています。

MITRE社はCVEプログラムそのものを監督し、IDの割り当てや公式リストの維持管理を行っており、すべてのCVEレコードは無料で検索・利用できます。 NVDは、従来、これらの生のCVEエントリにCVSSスコア、パッチの詳細、技術的な背景情報を付加する場として機能してきました。また、ほとんどのセキュリティツールがデータを取得する場所でもあります。サイバーセキュリティ・インフラセキュリティ庁(CISA)が資金支援を行っています。CERT脆弱性 データベース やGitHub Advisoryなどの他のデータベースが、さらなる空白を埋めています。

しかし、これらはいずれも真に完全なものではなく、2026年現在、その欠陥は無視できないほど顕著になっています。NISTは「リスクベース」のアプローチを採用し、米国政府のソフトウェアおよび「既知の悪用済み脆弱性(KEV)」カタログに含まれるCVEを優先処理しており、それ以外のものは充実化されず、増え続ける未処理案件は事実上「予定なし」に移されています。MITREのCVEプログラムは資金不足の懸念に直面しています。 EUは独自の代替案として「 欧州脆弱性 (EUVD)」を立ち上げましたが、まだ始まったばかりで、依然としてNVDとの同期に大きく依存しています。 もはや唯一の「真実の源」は存在せず、特定のデータベースに依存することは、期待するほどのカバレッジや可視性を得られないことを意味します。これこそが、Aikido 解決しようとした問題そのものです。すなわち、公式データベースには決して掲載されないセキュリティ関連のパッチについて、数百万のオープンソースパッケージを監視し、その結果を直接 Aikido プラットフォームに直接フィードバックし、ユーザーに自動的にアラートを送信することです。

CVEはどのように発見され、割り当てられるのでしょうか?

脆弱性報告できます。セキュリティ企業、独立系研究者、個人開発者、さらには関心のある一般ユーザーまでもが報告可能です。多くの組織では、有効な発見に対して研究者に報酬を支払うバグ報奨金プログラムを実施しており、オープンソースプロジェクトは通常、コミュニティによる情報開示に依存しています。

脆弱性 、CVE番号付与機関(CNA)がそれを検証し、CVE IDを割り当て、簡単な説明を作成し、参考文献を追加した上で、公式のCVEリストに公開します。 CNAとは、MITREから特定の範囲内でCVEを割り当てる権限を付与された組織のことで、Microsoft、Google、RedHatなどの主要ベンダー、Python Software Foundationなどのオープンソース財団、セキュリティ調査会社、さらにはDjangoやGitLabなどのプラットフォームが含まれます。 通常、CVE IDは脆弱性 前に割り当てられます。ベンダーは修正プログラムの開発とテストを行っている間は詳細を非公開にし、その後、すべての情報を一括して開示します。これは「協調的開示(Coordinated Disclosure)」として知られており、CISA、ENISA、FIRSTが支持する、責任ある脆弱性 広く推奨されている標準です。

報告されたすべての問題が対象となるわけではありません。以下の3つの基準を満たす必要があります:

- 単独で修正可能:この不具合は、他のバグとは無関係に、単独で修正することができます。

- ベンダーによる確認:ベンダーが当該の問題がセキュリティ上のリスクをもたらすことを確認しているか、または第三者による報告書がその影響を立証している。

- 1つのコードベースに影響する場合: ある脆弱性 複数の製品脆弱性 、各製品に個別のCVEが割り当てられます。記録は可能な限り分離して管理されます。

CVEレコードはどのように見つけられますか?

CVE情報は無料で一般に公開されています。新規登録情報のリアルタイムフィードについては、Xで@CVEnewをフォローしてください。現在、1日あたり130件以上のペースで新規CVEが登録されており、情報は急速に更新されています。1999年まで遡る過去の記録を一括で取得するには、 CVE.org/Downloadsで、 GitHubリポジトリ経由でJSON5.0/5.1形式の完全なデータベースが提供されており、約7分ごとに更新されています。 CVEdetails.comでは、より利用しやすく検索可能なインターフェースを提供しており、毎日更新されています。

ライブラリを適切なCVEにどのように照合しますか?

脆弱性分析する際、重要なのはパッケージ名とバージョン番号を照合し、特定の依存関係に対して正しいCVEを確認することです。次のようなツール Aikido のようなツールは、パッケージ名とバージョンを脆弱性 と照合してこれを自動的に処理するため、手動で行う必要はありません。

CVSSスコアとは何ですか?

CVSS(Common脆弱性 System)は、脆弱性 深刻度を0.0から10.0脆弱性 評価するために用いられる標準規格です。ほとんどのCVEエントリにはCVSSスコアが記載されており、セキュリティチームはこれによって脆弱性の深刻度を即座に把握することができます。CVSSスコアは通常、NVDによる情報充実化プロセスの一環として付与されますが、CNAもスコアを提供する場合があります。両者の評価が一致しない場合は、両方のスコアが記載されることがあります。

CVSSスコアはどのように計算されますか?

CVSS v4.0は、4つの指標グループで構成されています:

- ベース:時間の経過とともに不変脆弱性 本質的な特性を捉える

- 脅威:実世界の悪用活動に基づいて、それらの特性がどのように変化するかを反映している

- 環境要因:組織の体制に特有の要因を考慮する

- 補足:最終スコアに影響を与えることなく、追加の背景情報を提供します

CVSSスコアリングスケールとは何ですか?

現在の(v4.0)CVSS評価尺度には、以下の5つのカテゴリーが含まれています:

- 最高(9.0~10.0)

- 高(7.0~8.9)

- 中程度(4.0~6.9)

- 低(0.1~3.9)

- なし (0.0)

その規模を具体的に理解していただくために、実際の例をいくつか挙げてみます:

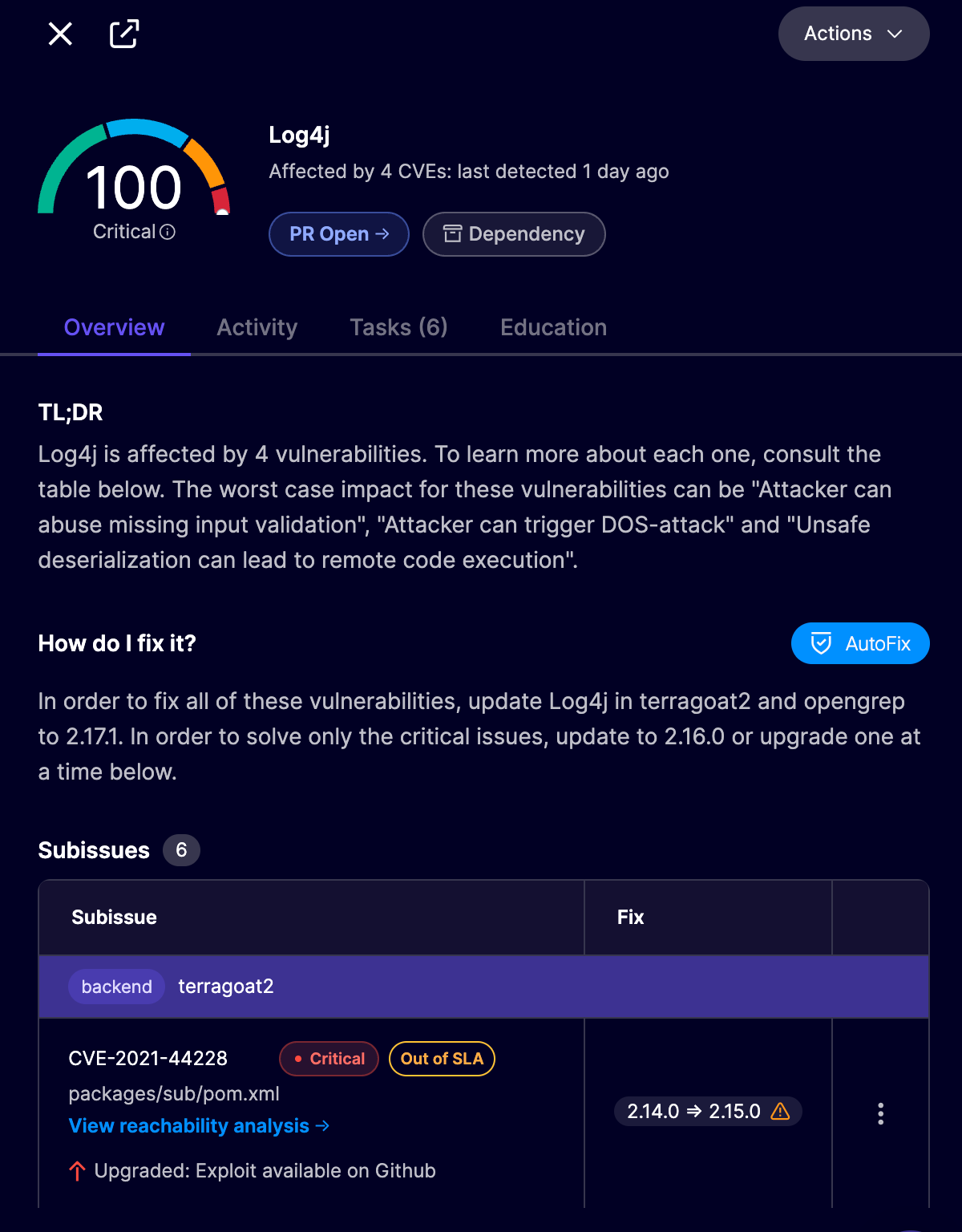

- 重大: CVE-2021-44228(Log4Shell)。CVSS v3.1 スコア:10.0。Apache Log4j に存在するリモートコード実行の脆弱性。攻撃者は、特別に細工されたログメッセージを送信することで、サーバー上で任意のコードを実行する可能性があります。これまでに公表された中で最も深刻な脆弱性の1つです。

- 高: CVE-2017-0144(EternalBlue)。CVSS v3.1 スコア:8.8。Windows SMB(Server Message Block)の脆弱性。エクスプロイト 開発されたが、2017年に流出し、ほぼ直ちにWannaCryおよびNotPetyaのランサムウェア攻撃に悪用され、世界中で数十億ドルの損害をもたらした。

深刻度の低い脆弱性はニュースの見出しになることが少ないため、下位のレベルでは、よく知られた具体的な事例は比較的少ない。実際には:

- 深刻度:通常、エクスプロイト特定の条件が必要な脆弱性を指します。例えば、ユーザーの操作脆弱性 クロスサイトスクリプティング脆弱性 、重要度の低いデータを公開してしまう設定ミスなどが挙げられます。

- 低:ローカルアクセスや特殊な条件が必要な脆弱性。例えば、ローカルからのみアクセス可能な、デフォルトの認証情報が記載された設定ファイルなど。

- なし: セキュリティ上の影響がないことが確認された報告済みの問題

CVSSスコアリングシステムの完全版ユーザーガイドをダウンロードしてください。

CVEレコードのCVSSスコアはどのように見つけられますか?

NVDでは、各CVEの詳細ページにCVSSスコアが直接表示されており、利用可能な場合はv3.xおよびv4.0の両方のスコアに対応しています。ただし、NVDのデータ充実度が低い場合、スコアが欠落していたり、独立した分析ではなく報告者の評価のみに基づいている可能性がある点にご留意ください。 脆弱性 、NVDだけでなく複数の情報源を活用しているため、有用な照合ツールとなります。

CWEとは何ですか?

Common Weakness Enumeration(CWE)は、コミュニティによって作成され、MITREが管理する、ソフトウェアおよびハードウェアの一般的な脆弱性を網羅したリストです。CWEの主な目的は、脆弱性を根源から防ぎ、製品がリリースされる前に最も一般的なミスを排除することにあります。また、脆弱性 直接対応付けられており、開発者がセキュリティ上の脅威について議論し、対処するための共通の枠組みを提供します。

主な違いは、CWE脆弱性につながる根本的な弱点を記述するのに対し、CVE脆弱性具体的な事例を特定する点にあります。CWEを「カテゴリー」、CVEを「発生事例」と捉えると分かりやすいでしょう。CVEと同様に、CWEにも CWSSやCWRAFといった独自の深刻度評価システムがあります。

2025年の最も危険なCWEトップ25をご覧ください。

CVEの監視が難しくなっている理由

この急増は現実の問題です。CVEへの報告件数は2020年から2025年の間に263%増加し、2026年の第1四半期の報告件数は前年同期比で3分の1近く増加しています。この増加傾向はさらに加速しており、その大きな要因の一つがオープンソースのレジストリです。

AIによってオープンソースパッケージの公開障壁が劇的に低下し、その影響はレジストリにも及んでいます。流入するパッケージ数の増加に伴い、実質的なレビューが行われる機会はますます少なくなり、脆弱性を追跡・文脈化するために構築されたインフラも同様の負荷にさらされています。

NVDは、すべてのCVEを充実させるために構築され、CVSSスコア、製品リスト、技術的な背景情報を追加することで、生のCVEレコードを実際に活用可能なものにしています。 NISTは2025年に約42,000件のCVEを充実させましたが、これは過去どの年よりも45%多い数字です。しかし、その生産性の向上は、増加し続ける報告件数に追いつくには不十分でした。前述の通り、NISTは現在、大多数のCVEに対する充実化作業の優先度を下げています。貴チームのチームが脆弱性を特定し評価するために依存しているツールは、CVEの膨大な数の中でますます大きな割合を占めるものについて、不完全なデータに基づいて動作しており、そのことをユーザーに通知することなく処理しているのです。

CVEの限界:報告されないもの

NVDの問題は、氷山の一角に過ぎません。より根本的な問題は、CVEが公表された脆弱性のみを網羅しており、公表されていないものが数多く存在することです。

Aikido 1週間のモニタリングでは、フラグが立てられた16件の脆弱性のうち12件にCVEが割り当てられていませんでした。これらは、あまり知られていない特殊なケースでもありませんでした。 週5,600万回のnpmダウンロード数を誇るAxiosは、依然としてCVEが割り当てられていないプロトタイプ汚染脆弱性、黙って修正しました。Apache EChartsはクロスサイトスクリプティングの問題を修正しましたが、それを公表することはありませんでした。最終的にCVEが割り当てられた脆弱性について、パッチ適用から公表までの平均期間は27日でしたが、中には9ヶ月もかかったものもありました。

インテルは、一元化されたデータベースに依存するのではなく、独自にトレーニングされたLLM(大規模言語モデル)を用いて、数百万ものオープンソースパッケージにわたる変更履歴、リリースノート、コミットメッセージをスキャンしています。これにより、セキュリティに関連するパッチがCVE IDを割り当てられる前に特定し、5つの主要な脆弱性 照合することで、より広範なカバレッジを実現しています。もし公開情報が存在しない場合、 Aikido のセキュリティエンジニアが検証を行い、 Aikido 脆弱性 公開します。導入初年度において、インテルが特定した脆弱性の67%は、いかなる公開データベースにも報告されたことのないものでした。インテルはデータを直接 Aikido プラットフォームに直接情報を提供しているため、新しい脆弱性 、CVEが割り当てられる前であっても、ユーザーには自動的に通知されます。

強固なセキュリティ体制を維持するために何ができますか?

すべてのCVEが必ずしも自社の問題となるわけではありません。多層的なアプローチが必要です。CVSSスコアは有用な出発点ですが、自社の具体的な状況を考慮したものではありません。より具体的な指針となるのが、CISAのKEVカタログです。もしCVEがそこに掲載されているなら、それは実環境で積極的に悪用されていることを意味します。しかし、KEVは全CVEの1%未満しかカバーしておらず、ネットワーク境界の脆弱性に偏っているため、網羅的とは程遠いものです。

エクスプロイト スコアリングシステム(EPSS)もまた、有用な機能の一つです。これは、実世界の脅威インテリジェンスに基づいて、脆弱性 今後30日以内に脆弱性 確率を予測し、悪用される可能性が極めて低い「ロングテール」のCVEの優先順位を下げるのに役立ちます。 Aikido EPSSに基づく優先順位付けをネイティブにAikido 、リスクの低い問題を自動的に優先順位を下げることで、チームが重要な課題に集中できるようにします。

脆弱性エスカレーションする前に、以下の点を検討してください:

- 到達可能性:脆弱性のある機能がアプリケーション内でアクセスできない可能性があるため、優先順位付けの判断基準としては、単純なCVSSスコアではなく、到達可能性の分析を重視すべきである。

- 業務への影響:影響を受けるコンポーネントは、重要なシステム、顧客データ、または中核業務には関与していない可能性があります。

- 特有の環境:カスタムシステムやレガシーシステムでは、標準的なCVEの記述が想定しているものとは異なるリスクプロファイルに直面する可能性があります。

- 既存の対策:すでにそのリスクを無効化する対策が講じられている可能性があります。

- リソースの制約:すべてを解決するのは現実的ではありません。実際に活用可能で、かつ大きな効果が見込めるものに優先順位をつけましょう。

脆弱性スキャナーを入手する

まずは「Aikido 」から始めるのが最適です。これは、多くのCVEスキャナーの使用をノイズ 排除するために特別に構築されたプラットフォームです。従来のスキャナーは、脆弱性 実際に貴社の環境で脆弱性 かどうかに関わらず、何百もの未加工のアラートを表示してしまいます。 Aikidoの到達可能性分析は、コード内の実行パスを追跡して、実際に到達・発動可能な脆弱性を特定します。これにより、到達不可能な問題、誤検知、および無関係な結果を排除し、多くの場合、ノイズ 。

時代の先を行く

CVEは、すでに特定され、登録済みの脆弱性を記述したものです。CVEが公開される頃には、攻撃者はすでに数日あるいは数週間もの間、その脆弱性を悪用する時間を得ている可能性があります。また、前述の通り、多くの脆弱性はそもそもCVE番号が割り当てられないままです。

先手を打つということは、単に事後対応的な修正を行うこと以上の意味があります。依存関係 保ち、最も一般的な脆弱性や基本的なセキュリティ設定ミスを特定するための標準ツールである「OWASP Top 10 2025」および 「CISコンプライアンスベンチマーク」に基づいてコードを確認してください。OWASPおよびCISのスコアは、 Aikidoで直接確認できます。まだカタログ化されていない脅威に対しては、 Aikido 430万以上のオープンソースパッケージを監視し、CVE IDが割り当てられる前に脆弱性を捕捉します。

自分のコードベースに実際に影響を及ぼしているCVEを確認してください。

{{cta}}