この問題は、すでに皆様が経験されていることでしょう。

成長中の企業であれば、年に一度、コンプライアンス要件があれば年に二度ペンテストを実施するかもしれません。契約をスケジュールし、変更を凍結し、数週間待ち、PDFを受け取ります。レポートが届く頃には、アプリケーションはすでに変更されています。

社内セキュリティチームを持つ大規模な組織であれば、状況は異なりますが、制約は同じです。チームはテストを実施しており、その能力は高いです。しかし、毎日、何をカバーし、何をスキップするかについて難しい選択を迫られています。なぜなら、すべての変更を、すべての領域で、必要な深さまでレビューすることはできないからです。彼らは発見事項だけでなく、何に注目すべきかさえもトリアージしています。

どちらのケースでも、テストはデプロイのペースに追いつきません。今日、その状況が変わります。

デプロイごとに広がるギャップ

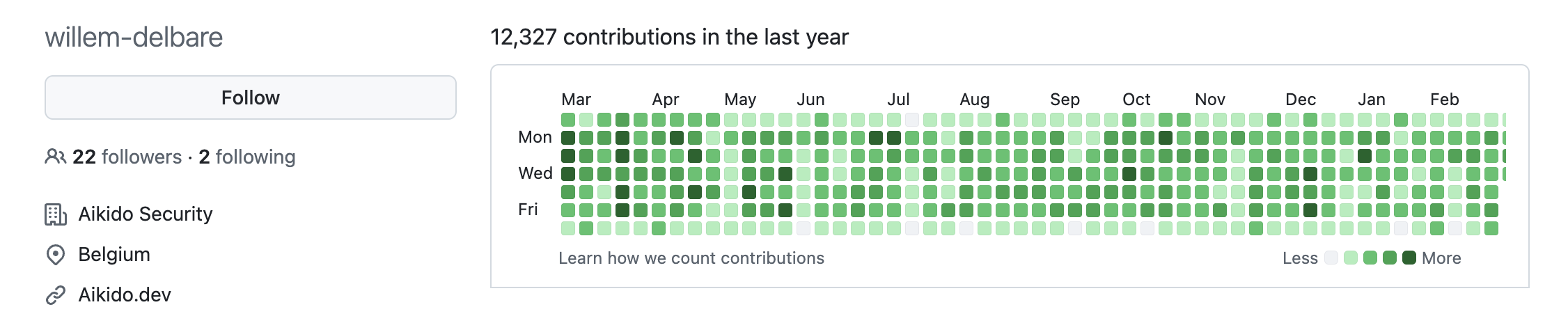

過去1年間のコミット履歴を想像してみてください。次に、ペンテストを想像してみてください。それが2回の外部委託であろうと、社内チームの継続的な取り組みであろうと。

エンジニアリング組織は、1日に数千行のコードをプッシュするかもしれません。セキュリティチームは、どれほど熟練し、リソースが豊富であっても、その一部しかペンテストの深さで手動レビューすることはできません。

テストされなかったすべての変更は、完全に検証されなかったアプリケーションのバージョンです。テストの間に脆弱性が導入された場合、次に誰かがそのパスをレビューするまで本番環境に残り続けます。攻撃対象領域はデプロイごとに拡大します。セキュリティのキャパシティはそれに合わせてスケールしません。

これは構造的な問題です。スキャンを高速化したり、アラートを改善したり、人員を増やしたりしても解決できません。モデルを変更する必要があります。当社が調査した400人のセキュリティおよびエンジニアリングリーダーのうち、76%が毎週またはそれ以上の頻度で重要な本番環境の変更を展開しています。リリースごとにセキュリティ検証を行っているのはわずか21%です。そして、85%が分析結果が届く頃には、セキュリティの発見事項はすでに古くなっていると回答しました。

デプロイとセキュリティの間のそのギャップは、理論上の問題ではありません。それは攻撃者が侵入する窓口です。そして、彼らはより速くなっています。今週、研究者たちは、一人のハッカーがClaudeを使用して複数のメキシコ政府機関に侵入し、納税者および有権者記録150GBを抜き出したことを明らかにしました。一人の人間、一つのAIツール、数千の自動化されたコマンド。攻撃者は今、超強力なツールを持っています。防御者もそれを持つ時が来ました。

Aikido Infiniteの登場

先月、シリーズBを発表した際、私たちは約束しました。Aikidoの次の章は、自己保護型ソフトウェアに関するものになるだろうと。構築およびリリース時に自らを保護するソフトウェアです。今日、私たちはその約束を果たします。

その内容

Aikido Infiniteは、修復機能を内蔵した継続的な自律型ペネトレーションテストです。アプリケーションが変更されるたびに、自律エージェントがデプロイをペンテストし、実際にエクスプロイト可能なものを検証し、パッチを生成し、修正を再テストします。これらすべてをコードが本番環境にデプロイされる前に行います: すべてのリリースをペンテスト。自動的にパッチを適用。

いいえ、これはLLMで装飾されたDASTではありません。

長年にわたり、DASTは業界で継続的なセキュリティテストに最も近いものでしたが、「このDASTは素晴らしい」と言う人はいませんでした(申し訳ありませんが、事実です)。深度も、信号対ノイズ比も、修正も不十分でした。Infiniteは異なります。アプリケーションの動作を推論し、多段階の攻撃パスを連鎖させ、広範なツールスイートを活用し、実際のエクスプロイトを通じて悪用可能性を検証する自律的な攻撃エージェントが機能します。あるケースでは、エージェントが文書署名アプリケーションで署名偽造が可能であることを発見しました。認証の変更を検出 → メンバーとしてログイン → 権限昇格 → 認証の不備を確認。これは、従来型の「動的スキャン」とは一線を画します。

仕組み

新しいコードが導入されると、Aikido Infiniteは差分を分析し、攻撃対象領域に影響を与える変更を特定します。READMEやボタンの色が更新された場合はスキップされます。認証ロジックやAPIエンドポイントが変更された場合、エージェントが影響範囲を特定し、テストを開始します。

1. 発見: Infiniteは、Aikidoのコードからランタイムまでのプラットフォーム(ソースコード、アプリケーションアーキテクチャ、API仕様、クラウド設定)からコンテキストを取り込み、ドキュメント化されていないエンドポイント、隠れたロジックパス、手動レビューでは時間がかかりすぎるアーキテクチャ上の異常を含む、完全な攻撃対象領域をマッピングします。エージェントはシステム全体を推論し、コンポーネントがどのように相互作用し、どこで前提が崩れるかを理解します。

2. 変更されたすべてのパスをエクスプロイトする: ここがInfiniteがスキャナーチェックと異なる点です。スキャナーチェックは、コンポーネントを個別に、一度に1つのリポジトリ、1つのファイル、1つの理論的なリスクとして評価します。しかし実際には、セキュリティは境界で破綻します。1行の変更がアプリケーション内のすべての保護されたルートに影響を与える可能性があります。個々には安全な2つの変更が組み合わさると危険になることがあります。例えば、新しいAPIフィールドと緩和された権限チェックが組み合わさることで、単独では発生しなかったテナント間のデータ漏洩が突然発生する、といった具合です。

これらは、コンポーネントが全体として相互作用する実際の稼働中の構成でのみ表面化するため、ペンテストが存在する理由となる種類の問題です。これまで、その深度ですべての組み合わせをテストすることは困難で高価であるという問題がありました。Infiniteはこれをデフォルトにします。特殊なエージェントは、インジェクションの欠陥、不適切なアクセス制御、認証の脆弱性、SSRF、ビジネスロジックのエラー、テナント間のデータ漏洩など、影響を受ける表面全体で実行可能なすべての攻撃ルートを追求します。これらはすべて、固定ペイロードではなく実際の攻撃パスを使用します。エージェントが何かを発見すると、そのインテリジェンスはループにフィードバックされ、連鎖的なリスクを明らかにします。エージェントは、すべてのセキュリティ関連機能に対して同時に並行して動作します。

3. 検証: すべての発見は、ライブターゲットに対する直接的なエクスプロイトを通じて確認されます。再現できない問題は結果に含まれません。

4. AutoFixと再テスト: AutoFixは、実際の実装に合わせた特定のコードレベルの修正を含む、マージ可能なPRを生成します。開発者はそれをレビューしてマージし、エージェントは修正が有効であることを確認するために自動的に再テストします。数時間以内に、脆弱性は発見から解決、検証へと移行します。

InfiniteはAikidoプラットフォーム内に存在するため、スタンドアロンのペンテストツールにはないコンテキストを持っています。このインフラストラクチャからコードまでのコンテキストこそが、より深い発見、より正確な修正、そして継続的なテストの実現を可能にします。

数週間や数四半期かかっていた作業が、今では数時間で完了します。エージェントが面倒な作業を実行します。チームはレビューし、マージし、次の作業に進みます。

_1-2.png)

リリース → ペンテスト差分 → パッチ → 再テスト → プロダクションへのデプロイ。

実世界のコードで実証済み

これらのエージェントは、何年にもわたるコミュニティレビューや専門家による精査があっても未検出だった、広く使用されているアプリケーションやフレームワークにおける複雑な脆弱性をすでに発見しています。

In Coolifyでは、当社のエージェントが、52,000以上の公開されたインスタンス全体で、権限昇格やrootとしてのRCEを介した完全なホスト侵害を含む7つのCVEを特定しました。Astroでは、Node.jsアダプターにおける内部ネットワークリソースを公開するSSRFであるCVE-2026-25545を発見しました。Vercel上のSvelteKitでは、15万行のコードにわたり、すべてのデフォルトデプロイメントに影響を与えるキャッシュデセプションの欠陥であるSvelteSpillを追跡しました。Vercelは開示後、プラットフォーム全体にわたる修正をデプロイしました。

文書署名アプリケーションでの直接比較において、エージェントは電子署名の偽造を可能にする重大なワークフローの整合性の欠陥と、12のXSSインスタンスを発見しました。2週間以上をかけたシニアチームである手動ペンテスターは、1つのXSSと1つのSSRFを発見しました。彼らの9つの発見のうち7つはハードニングチェックであり、署名偽造は完全に見逃していました。(ホワイトペーパー全文はこちら)。

いずれの場合も、これらは成熟したコードベースにおける深く、多段階の問題です。それらを見逃した専門家はジュニアではありません。彼らは、限られた時間、競合する優先順位、高いプレッシャー、そしてどのチームも深くレビューしきれないほどの大量のコードという、すべてのセキュリティチームが直面するのと同じ制約の下で働くシニアプロフェッショナルです。

AIにとって、その制約はなくなります。エージェントにソースコードへのアクセスを与えることは瞬時に行われ、取り込むコンテキストの豊富さに応じてスケールします。より多くのコード、より多くのアーキテクチャコンテキストは、より良い結果をもたらし、コストは増加しません。専門のテスターは、時間が費やされる場所であるコンプライアンスと構成に焦点を当てました。エージェントは、それが可能だったため、より深く掘り下げました。

最大規模の企業でさえ、アプリケーションにプッシュされるすべてのコード変更を徹底的にテストするのに十分な専門家がいません。今では、すべての変更に対して常にオンで、深い分析へのアクセスをすべてのチームに提供できます。あなたのアプリケーションに100%専念し、24時間体制で待機するエリートハッカーチームだと考えてください。

%20copy-2%20(1)%20copy-2.gif)

Infiniteがチームにもたらすもの

攻撃者は超能力のようなツールを持っています。Infiniteは防御者にそれを提供します。

セキュリティプロフェッショナル向け: Infiniteは、チームのテスト能力を増幅させます。エージェントはすべてのリリースにおける徹底的な検証を処理し、カバレッジを自動的に拡大するため、専門家は最も重要な資産と判断に集中できます。そうでなければチームの帯域幅を消費するか、あるいは実行されないであろうすべての差分に対して、広範なカバレッジ、高速性、深いテストを提供します。セキュリティプロフェッショナルは、創造性、ビジネスコンテキスト、そして最も困難な問題に取り組むためのより多くの能力を得ます。Infiniteにより、セキュリティチームはリソース制約のある「重要箇所のみチェック」モードから、デフォルトで「すべてをチェック」モードへと移行できます。

開発者向け: チームは1年前よりも10倍多くのコードを出荷しています。Infiniteは、差分に自信を持てることを意味します。再現手順が不明確なセキュリティチケットがサイクル途中で発生することはもうありません。Infiniteは問題を発見し、修正を生成し、PRを開きます。開発者はそれをレビューし、マージし、開発に戻ることができます。

次のステップ

Infiniteは当社の主力製品であり、私たちが目指してきたビジョンである自己保護型ソフトウェアの実現です。 ✨

今日、Infiniteはデプロイとセキュリティの間のループを閉じます。すべての実行が、実際の発見、検証済みの攻撃パス、確認済みの修正によって、Aikidoのアプリケーションのセキュリティ知識ベースを豊かにします。その知識ベースが次にどこへ向かい、そもそもコードが書かれる(または生成される)方法にどのようにフィードバックされるのか、Infiniteという名前を選んだ理由はおそらく想像できるでしょう。Latio Techの創設者であるJames Berthoty氏が示唆するように:

競争の激しい市場において、Aikido InfiniteはAI生成コードのセキュリティを確保するための真にユニークなアプローチです。継続的なAIペンテストを活用することで、すべてのテストを前回よりも改善し、コード生成をデフォルトでより安全にします。

次回ご連絡する際には、陳腐ではありますが、よくデザインされた「ソフトウェアライフサイクル全体を通じたセキュリティを無限大の記号で表現したグラフィック」をお届けします。私たちはまだ多くのことを構築する必要があります。そして、セキュリティがソフトウェアが要求する速度で機能し、開発者が当然享受すべきものとなるまで、私たちは努力し続けます。

今すぐInfiniteを試してみたいですか?無料で開始するか、デモを予約するか、来月サンフランシスコで開催されるRSAでInfiniteを体験してください。

Madeline (Aikido)より

そして、ローンチビデオはマトリックスのパロディです。