はじめに

Snyk と Mend (旧WhiteSource)は、ソフトウェアセキュリティを向上させるための人気ツールです。これらは開発チームが脆弱性を早期に発見するのに役立ちますが、それぞれ異なるアプローチを取ります。この比較では、誇大広告を排し、各ツールが実際に何を提供し、どこが不足しているのか、そしてなぜ技術リーダーがより良い代替策を模索しているのかを検討します。

要約

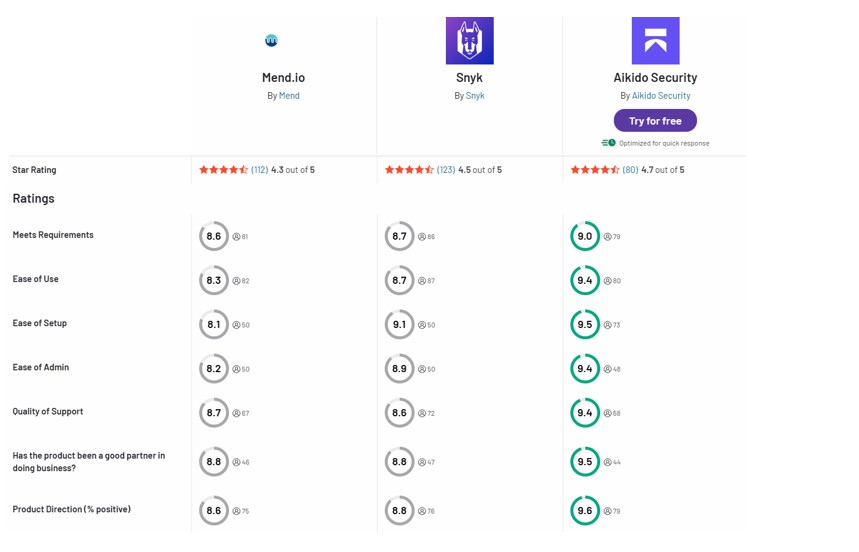

SnykとMendはどちらもコードベースのセキュリティ強化に役立ちますが、それぞれ異なるレイヤーに焦点を当てており、両方に盲点があります。Snykは開発者フレンドリーなオープンソースおよびコンテナセキュリティで優れている一方、Mendはオープンソースガバナンスとコード分析を重視しています。Aikido Securityは、両方の世界を1つのプラットフォームに統合し、誤検知を削減し、よりシンプルな統合を実現することで、現代のチームにとってより良い選択肢となります。

各ツールの概要

Snyk: Snykは、コード、オープンソースの依存関係、コンテナ、およびInfrastructure as Codeにおける脆弱性を自動的に発見し、修正する開発者ファーストのセキュリティプラットフォームです。開発ワークフローへの容易な統合と、実用的な修正提案(脆弱なライブラリを更新するための自動プルリクエストなど)を提供することで知られています。Snykは、開発者がSDLC全体にわたって最小限の摩擦でコンポーネントを保護できるようにすることに重点を置いています。

Mend: Mend.io(旧WhiteSource)は、オープンソースのリスク管理とライセンスコンプライアンスに焦点を当てたアプリケーションセキュリティツールです。チームは主にソフトウェアコンポジション分析(SCA)のためにMendを使用します。これは、既知の脆弱性やライセンス問題について依存関係ライブラリをスキャンするものです。静的コード分析(Mend SAST)やその他の分野にも拡大していますが、Mendの核となる強みは、オープンソースガバナンスとリスク管理のための詳細なレポート機能にあります。そのポリシー強制機能により、セキュリティチームやコンプライアンスチームからしばしば支持されています。

機能ごとの比較

コアセキュリティ機能

Snyk: 単一のスイートで幅広いアプリケーションセキュリティカバレッジを提供します。カスタムコード向けのSAST、オープンソースライブラリ向けのSCA、コンテナイメージスキャン、およびIaC(Terraform/K8s)チェックが含まれます。Snykの脆弱性データベースは広範であり、迅速な修正提案とともに既知の問題に優先順位を付けます。例えば、新しいCVEが発見された際に、依存関係のバージョンを上げるための修正PRを自動的に開くことができます。

Snykの静的コード分析は、誤検知を伴うある程度のノイズを発生させるため、開発者は問題ではないものをフィルタリングするのに時間を費やす必要があります。利点は、Snykが豊富な脆弱性インテリジェンスのおかげで、実際の重大な脆弱性を見逃すことがめったにないことです。

Mend: 主にSCAとライセンスコンプライアンスに優れています。Mendは、広範な脆弱性データベースに対してサードパーティの依存関係を継続的に監視し、古くなったパッケージやリスクのあるパッケージについて警告します。オープンソースのリスクに関する包括的なダッシュボードとレポートを提供し、ポリシーを強制できます(例えば、重大な欠陥が検出された場合にビルドをブロックするなど)。

Mendにはカスタムコード用の静的解析コンポーネント(Mend SAST)がありますが、その機能はSCAよりも新しく、あまり強調されていません。Snykとは異なり、MendはコンテナやIaCのスキャンといった領域を標準ではカバーしておらず、主にコードとそのライブラリにおける既知の脆弱性に焦点を当てています。

インテグレーションとDevOpsワークフロー

Snyk: 最新のDevOpsへのシームレスな統合のために設計されています。リポジトリ(GitHub、GitLab、Bitbucket)、CI/CDパイプライン、IDEに最小限の手間で組み込めます。開発者はプルリクエストでセキュリティ問題を確認したり、エディタで即座にフィードバックを得たりできます。Snykはクラウドベースであるため、セットアップは簡単です。Gitワークフローまたはパイプラインに追加するだけでスキャンが開始されます。SnykはAzure DevOpsやBitbucketなどの追加プラットフォームもサポートしており、非常に柔軟です。この開発者中心のアプローチにより、チームは既存のプロセスを中断することなくSnykを迅速に導入できます。

Mend: 統合機能はより限定的であり、多くの場合、追加の労力が必要です。MendはCIパイプラインでCLI経由で実行でき、特定のビルドツール用のプラグインも備えていますが、ユーザーからは一部のワークフロー(特にオンプレミス環境)へのスムーズな統合に課題があるとの報告があります。初期設定には手動での構成が必要となる場合があります。各プロジェクトでAPIトークン、Webhook、カスタム統合スクリプトを設定するなどです。

プラス面として、Mendはオンプレミスでのデプロイオプションを提供しており、企業はデータとスキャン環境を制御できます。しかし、これらのサーバーの維持には追加の作業が必要です。全体として、Mendは一度設定すれば機能しますが、Snykと比較すると開発者にとってプラグアンドプレイではありません。

精度とパフォーマンス

Snyk: Snykは強力な脆弱性データベースで知られており、依存関係における既知のCVEを見落とすことはめったにありません。そのスキャンは一般的に高速であり(クラウドデータベースとの照合による)、プルリクエストでも大きな遅延なく実行できます。とはいえ、Snykの広範なカバレッジはノイズにつながる可能性があります。ユーザーからは、無害または無関係であることが判明するいくつかの問題にフラグを立てると報告されており、これがレビューの追加作業を生み出しています。

例えば、Snyk Code(そのSAST)は、実際にはエクスプロイトできない潜在的なSQLインジェクションを強調表示する場合があります。フィルタリングは改善されていますが、チームはアラート疲れを管理するために、ルールを調整したり、誤検知を無視としてマークしたりする必要があることがあります。

Mend: Mendは、最も重要な問題を強調することで手動トリアージを削減することを目的とした、自動化重視のアプローチを採用しています。しかし、Mendの検出結果における誤検知率の高さについて多くのユーザーが不満を述べており、これが結果に対する信頼を損なう可能性があります。

パフォーマンスも懸念事項です。MendのSCAスキャンは大規模プロジェクトで遅くなる可能性があり、結果をナビゲートする際にUIがもたつくことがあります。これは、チームがスキャンの完了を待ったり、ノイズの中から実際の問題を見つけ出すために余分な時間を費やす可能性があることを意味します。

カバレッジとスコープ

Snyk: オープンソースコンポーネントのスキャンにおいて、JavaScriptやPythonからGoや.NETまで、幅広いプログラミング言語とパッケージマネージャーをサポートしています。フレームワークや設定ファイルを含むエコシステムサポートを継続的に追加しています。SnykがコンテナとIaCスキャンを追加したことで、そのスコープはコードだけでなく、DockerイメージやTerraform/Kubernetesの設定におけるセキュリティ問題もカバーするようになりました。

実際には、Snykはアプリケーションコード、その依存関係、コンテナ設定、クラウド設定の誤設定をチェックするための単一ツールを提供します。注目すべきギャップの1つは、Snykが一般的なコード品質やスタイルに焦点を当てていないことです。コードのフォーマットや保守性のようなものではなく、セキュリティ脆弱性とライセンスリスクに限定されています。

Mend: オープンソーススキャンを中心に幅広い言語をサポートしており、主要な言語とパッケージエコシステムのほとんどをカバーしています。Mendは特にライセンスコンプライアンスにおいて優れており、SBOM(Software Bill of Materials)を生成し、ライセンスの競合について警告することができます。これは監査モードの企業にとって非常に価値があります。この点は、MendがSnykのより基本的なライセンスチェックを歴史的に上回っている分野です。

しかし、Mendの全体的なカバレッジはより狭いです。主にコードと依存関係の脆弱性に関係しています。コンテナイメージスキャン、クラウド構成セキュリティ、または動的アプリケーションテスト(DAST)が必要な場合、これらの機能はMendにはなく、追加ツールとの組み合わせが必要です。

開発者エクスペリエンス

Snyk: 開発者体験を優先しています。インターフェースはモダンで比較的ナビゲートしやすく、問題は開発者にとって分かりやすい方法でグループ化されています。結果には、どのバージョンにアップグレードすべきかといった明確な修正ガイダンスが付属しています。SnykのIDEプラグインとGitフックは、開発者に即座のフィードバックを提供し、一部の問題についてはワンクリックでプルリクエストを修正することも可能です。

ノイズを低く抑え、統合を密接にすることに重点が置かれているため、Snykの使用はコーディングの自然な一部のように感じられます。設定を微調整したり、アラートを抑制したりする必要が時折ありますが、エンジニアは一般的に、Snykが彼らの作業を遅らせるような重く官僚的なツールではないことを高く評価しています。

Mend: 日常的な開発者よりもセキュリティマネージャー向けです。そのUIは扱いにくく古臭いという評判があり、迅速に問題を解決したい開発者を苛立たせています。簡単に言えば、最新の開発ツールほど直感的でクリーンではありません。

Mendの検出結果は、開発者にとって必ずしも即座に実行可能であるとは限りません。例えば、脆弱なライブラリを検出しても、推奨される修正や自動化されたPRを提供しない場合があります。彼らはいくつかの進歩を遂げていますが(Mendは現在、依存関係の更新を自動化するRenovateを所有しています)、全体的なエクスペリエンスはまだ開発者にとって使いやすいとは言えません。Mendのセットアップと習得には、ドキュメントを深く読み込み、設定を調整する必要があることがよくあります。要するに、開発者はMendを煩わしいと感じる傾向があり、セキュリティチームから要求されない限り使用を避けるでしょう。

価格とメンテナンス

Snyk: Snykは高価だと考える人が多くいます。小規模プロジェクト向けの無料ティアがありますが、大規模チームや高度な機能のロック解除にはコストが急増します。Snykの料金は通常、ユーザーまたはプロジェクト単位であり、規模が大きくなると高額な請求につながる可能性があります。良い点として、SnykはSaaSソリューションであるため、インフラストラクチャを維持する必要がありません。すべてSnykの管理下でクラウド上で実行されます。

Mend: Mendの料金はエンタープライズ向けである傾向があり、特にツールのインフラストラクチャも管理する必要があることを考えると、小規模チームにとっては高額になる可能性があります。Mendはオンプレミスオプションも提供していますが(厳格なデータ管理要件がある場合に便利です)、その場合、サーバーの運用と更新はユーザーの責任となります。

良い点として、Mendのカスタマーサポートは、応答が速く親切であると高く評価されており、複雑な脆弱性に対処したり、誤検知を調整したりする際に非常に役立ちます。しかし、多くの組織は、Mendのコンプライアンスおよびレポート機能を最大限に活用して確実な投資収益率を得ない限り、その価値を正当化するのが難しいと感じています。

Aikido: 特筆すべきは、Aikido Securityがよりシンプルで透明性の高い料金モデル(均一で予測可能)を提供しており、SnykやMendと比較して、規模が大きくなるほど大幅に手頃な価格である点です。この予測可能なコスト構造(および充実した無料プラン)は、予算を重視するチームにとって新鮮な驚きとなるでしょう。

各ツールの長所と短所

Snykの長所:

- 幅広いセキュリティカバレッジ: コードスキャン、オープンソースの脆弱性、コンテナなどを1つのプラットフォームで対応します。

- 開発者フレンドリー: Git、CIパイプライン、IDEとの簡単な統合。セットアップのオーバーヘッドが最小限です。

- 実用的な修正: 多くの問題に対して推奨される修正や自動修正PRを提供し、修復を加速します。

- 脆弱性インテリジェンス:網羅的な脆弱性データベースに支えられており、最新の脅威さえも発見します。

Snykの短所:

- 大規模利用時の高コスト: 利用を拡大すると、大規模チームにとって料金が高額になります。

- 誤検知のノイズ: 一部のスキャンでは、除外する必要がある問題ではないものが報告されます。

- 限定的なライセンス追跡: 基本的なライセンス競合アラートのみで、専用のライセンスコンプライアンスツールほど詳細ではありません。

- サポートの課題: サポートは概ね良好ですが、一部のユーザーはエンタープライズレベルでの応答時間が一貫しないと感じています。

Mendの長所:

- 優れたOSSガバナンス: 詳細な依存関係およびライセンスレポートにより、オープンソースのリスク管理を支援します。

- ポリシーの強制: セキュリティポリシー(例:重大な脆弱性があるビルドをブロックする)を強制し、コンプライアンスを確保できます。

- 幅広い言語をカバー: SCA向けに多数の言語/パッケージマネージャーをサポートしており、多様な技術スタックに適しています。

- 強力なサポート: 迅速なカスタマーサービスとデプロイ時のガイダンスで知られています。

Mendの短所:

- 扱いにくいインターフェース: 古いUIとUXにより、特に開発者にとって使い心地が悪くなっています。

- 統合の課題: 開発ワークフローへの簡単な既製統合が不足しており、セットアップとメンテナンスが煩雑になる可能性があります。

- アラート疲れ: 問題を過剰にフラグ付けする傾向があり(高い誤検知率)、チームを圧倒する可能性があります。

- 限られたスコープ: 主にSCAに焦点を当てており、組み込みのコンテナスキャン、IaCセキュリティ、またはDAST機能が不足しています。

Aikido Security: より良い代替策

Aikido Securityは、SnykとMendの両方の強みを1つのプラットフォームに統合しています。コード、オープンソース、コンテナ、クラウドなどを統合ソリューションでカバーするため、複数のツールを使い分ける必要がありません。開発者向けに構築されており、IDE内スキャン、ワンクリック修正、スマートなリスク優先順位付けにより、ノイズを排除します。検出結果の自動トリアージにより、誤検知を大幅に削減し、CI/CDパイプラインにシームレスに組み込まれます。透明性の高い均一料金とオールインワンのアプローチにより、Aikidoはチームがより迅速にセキュアなコードを出荷するための実用的な方法を提供します。