.png)

クラウド環境全体の完全な可視性とセキュリティ

AWS、Azure、GCP全体にわたる、誤った設定、露出、過度に許可されたIAM、コンプライアンスギャップなど、クラウドリスクの単一ビュー。

- コンテナイメージのCVEをスキャンします。

- 誤設定や過剰な権限を持つロールを検出

- コンプライアンスチェックを自動化

数分でセットアップ

Aikidoは、設定ミスチェックを行うために必要な最小限の読み取り専用権限を要求します。

複数のツールを代替

ポイントソリューションは不要です。Aikidoは、コード、クラウド、ランタイムを1つのツールでカバーします。複雑な操作や追加費用はかかりません。

コンプライアンス報告の自動化

各チェックはSOC 2 / ISO 27001にマッピングされます。Vanta、Drata、その他多数に自動同期されます。

CSPMの特徴

コンテキストアウェアなリスクスコアリング

Aikidoは、コンテキストに基づいて脆弱性の深刻度を自動的に調整します。例えば、本番環境での問題は、ステージング環境での同じ問題よりも優先度が高くなります。コンテナをクラウド環境にリンクすると、それらのコンテナCVEも再スコアリングされるため、どの脆弱性が真にリスクをもたらすかを常に把握できます。

クラウドセキュリティの可視性を即座に把握します

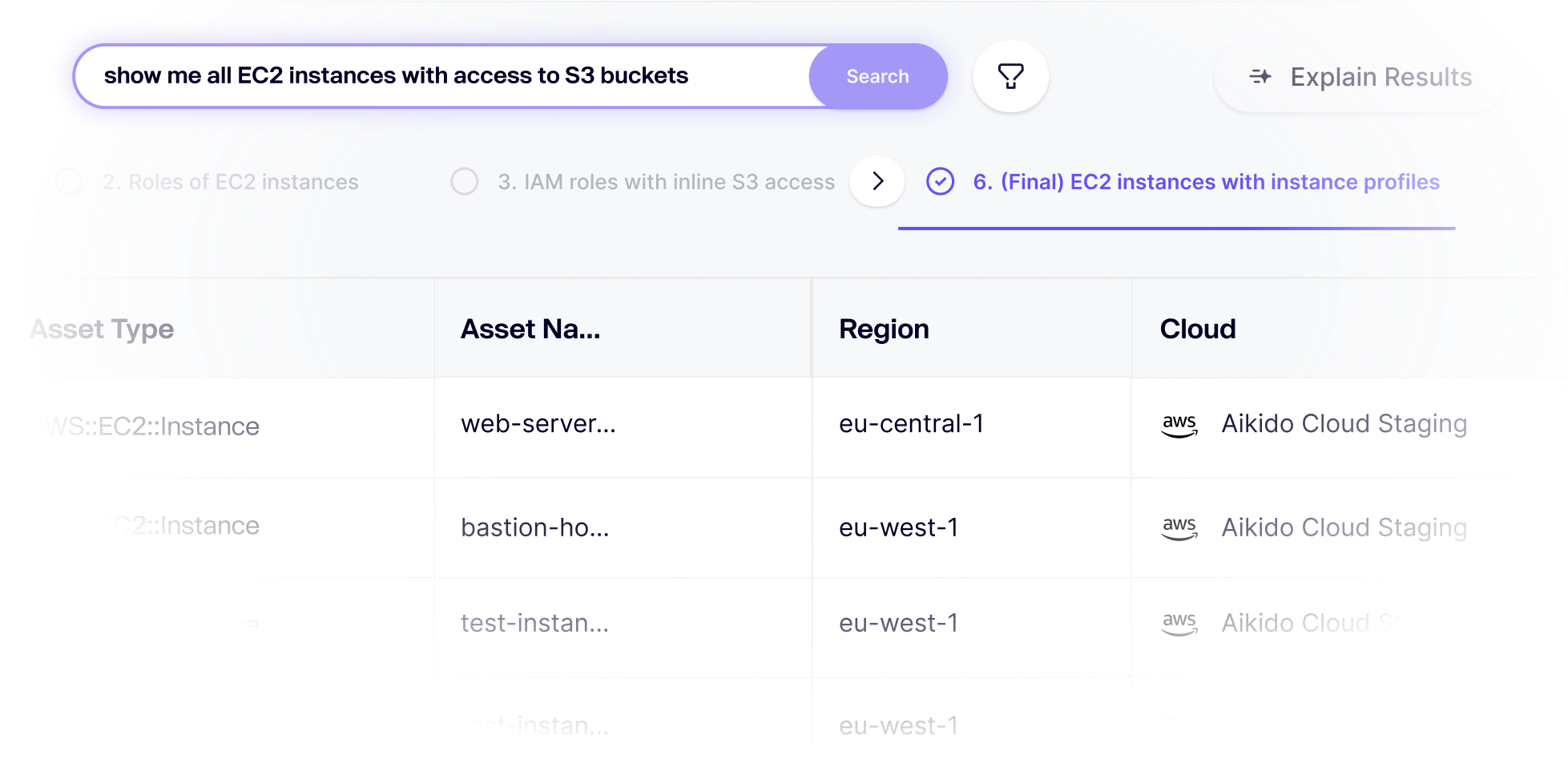

AWSコンソールを何度もクリックする必要はありません。平易な言葉でクラウドについて質問し、数秒で回答を得られます。AikidoのCloud Searchは、クラウド全体をデータベースのように検索できるため、リソース、設定ミス、関連性などを瞬時に見つけることができます。

クラウド資産に関するアラート

重要な変更があった際に通知を受け取ります。

あらゆるクラウド資産検索をリアルタイムアラートに変換します。新しい公開S3バケット、ポート22が開いているVM、または管理者ロールが追加された場合など、Aikidoがそれを監視します。資産がクエリに一致した瞬間に通知が届きます。予期せぬ事態はもうありません。再度チェックを実行する必要はありません。

仮想マシンのスキャン

AikidoはAWS EC2インスタンスの脆弱性をスキャンします。エージェントの有無にかかわらず、コードからクラウドまで100%カバーします。

コンテナイメージスキャン

Aikidoはコンテナイメージの脆弱性をスキャンし、クラウドプロバイダーの検出結果の重複を排除します。余分なノイズのないクリーンなレポートが得られます。

Infrastructure as Codeスキャン

古いランタイムの検出

AI AutoFixで修正時間を短縮

1つのプラットフォームで完全なカバレッジ

散らばったツールを、ひとつの基盤に統合。単なる効率化ではなく、本当に重要なことを浮かび上がらせます。

よくある質問

CSPMは、AWS、Azure、GCP、その他のクラウドプラットフォームにおける誤設定やリスクのある設定を特定するために、クラウド構成を継続的に監査します。公開S3バケットのような小さなエラーでも、機密データを露出させる可能性があります。Aikidoはこのプロセスを自動化し、攻撃者がそれらをエクスプロイトする前に危険な設定を特定します。これにより、何百ものクラウド設定を手動でレビューすることなく、安全を維持するのに役立ちます。

Aikidoは読み取り専用APIを介してクラウドアカウントに接続し、リスクのある設定をスキャンします。ストレージアクセス、IAMロール、ファイアウォールルールなどをベストプラクティスと照合してチェックします。誤設定または過度に許可的な設定はレビューのために特定されます。エージェントは不要です。メタデータと構成分析のみで完全に機能します。

例えば、公開S3バケット、暗号化されていないデータベース、開いているSSHポート、全員に管理者権限を付与するIAMポリシーなどが挙げられます。また、許可されていないリージョンにデプロイされたリソースや、タグが欠落しているリソースもフラグ付けされます。サービスやデータを公開する可能性のあるものはすべてレビューのために提示されます。

Aikidoは完全にエージェントレスです。クラウドプロバイダーのAPIを使用して構成データを読み取ります。インストールは不要で、パフォーマンスへの影響もありません。読み取り専用アクセスを付与するだけで、外部から設定を継続的に監視します。

AWS、Azure、GCPで読み取り専用のロールまたは認証情報を作成することで接続します。Aikidoは構成を読み取るための最小限の権限のみを要求します。設定を変更したり、データにアクセスしたりすることはできません。これは、セキュリティ監査人に読み取り専用アクセスを与えるようなものです。アクセスはいつでも取り消すことができます。

Aikidoはリスクとコンテキストに基づいて問題に優先順位を付けます。本番環境での影響の大きい誤設定は、開発環境での軽微なものよりも優先順位が高くなります。ノイズに圧倒されることはなく、注目すべき意味のあるリスクの絞り込まれたリストが得られます。

Aikidoは、ガイド付きの修復、自動生成された修正 (例: Terraform)、および多くの問題に対するワンクリックPRを提供します。インフラストラクチャを自動的に変更することはありませんが、安全で開発者に優しい修正により、問題を迅速に解決するのに役立ちます。

WizやOrcaとは異なり、Aikidoはコードからクラウドまで、フルスタックのセキュリティを単一プラットフォームで提供します。重複するアラートが減り、(公開されたリソースに関連する脆弱性のような)より優れたコンテキストリンキング、そして自動修正のような開発者ファーストの機能が得られます。軽量で高速であり、DevSecOpsチームをサポートするように構築されています。

AikidoはAWS、Azure、GCP、およびDigitalOceanのような一部の他のサービスをサポートしています。EC2、S3、RDS、IAM、Kubernetes (EKS、AKS、GKE)などのサービスをカバーしています。広く利用されているクラウドリソースであれば、Aikidoがスキャンする可能性が高いです。

はい。AikidoのCSPMは、コードスキャン (SAST、SCA)、IaCスキャン、コンテナセキュリティ、シークレット検出などを含むCNAPPの一部です。すべてのツールが連携し、開発から本番環境まで完全な可視性を提供し、統合されたレポートとアラートを実現します。

はい。カスタムCSPMルールについては、こちらでさらに詳しくご覧いただけます。

今すぐ、安全な環境へ。

コード、クラウド、ランタイムを1つの中央システムでセキュアに。

脆弱性を迅速に発見し、自動的に修正。