依存関係確実に管理しましょう。真の脅威に対処しましょう。

到達可能性分析、CVE公開前およびマルウェアインテリジェンス、SBOM、AI支援による修正で、サードパーティの依存関係を保護します。

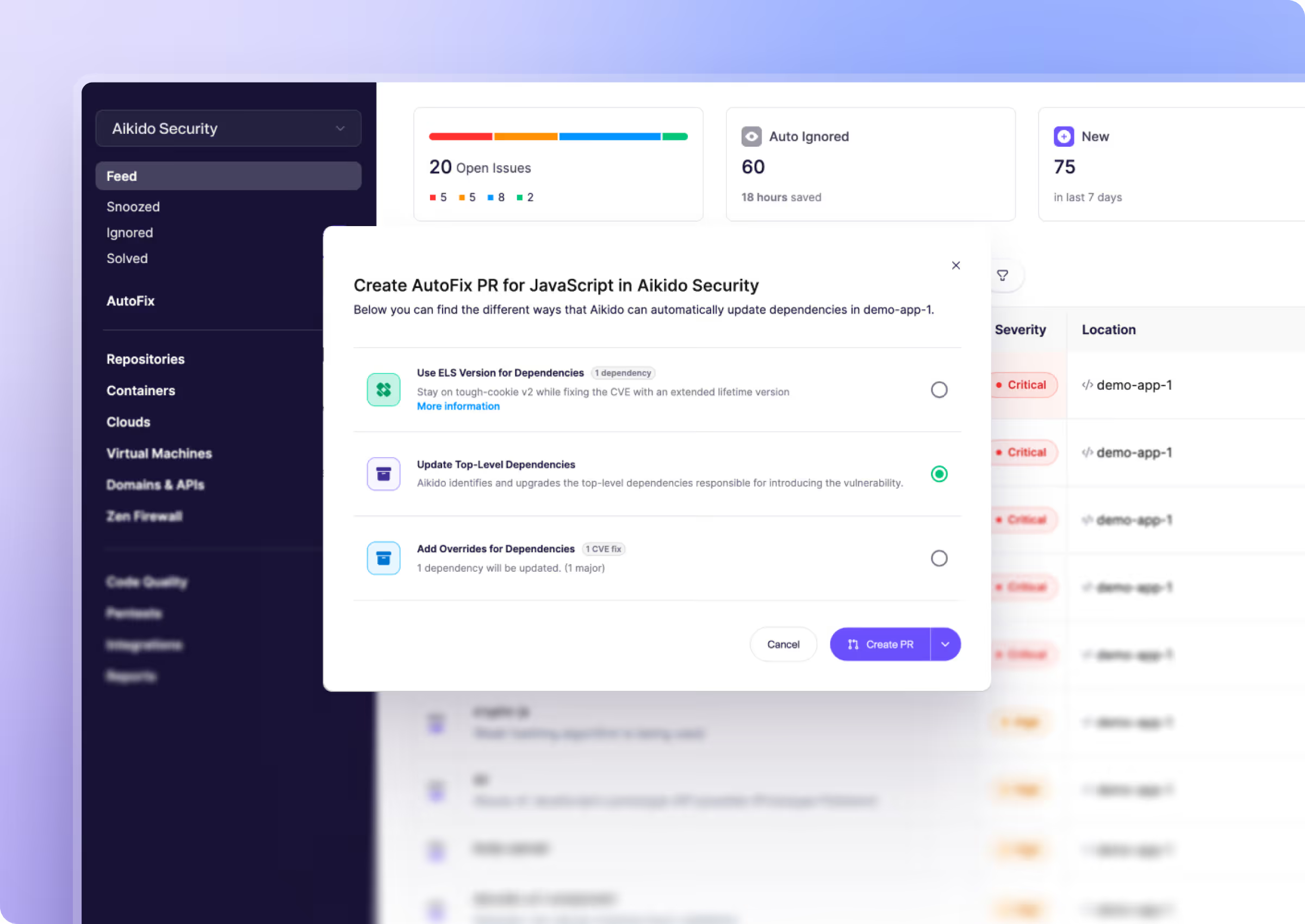

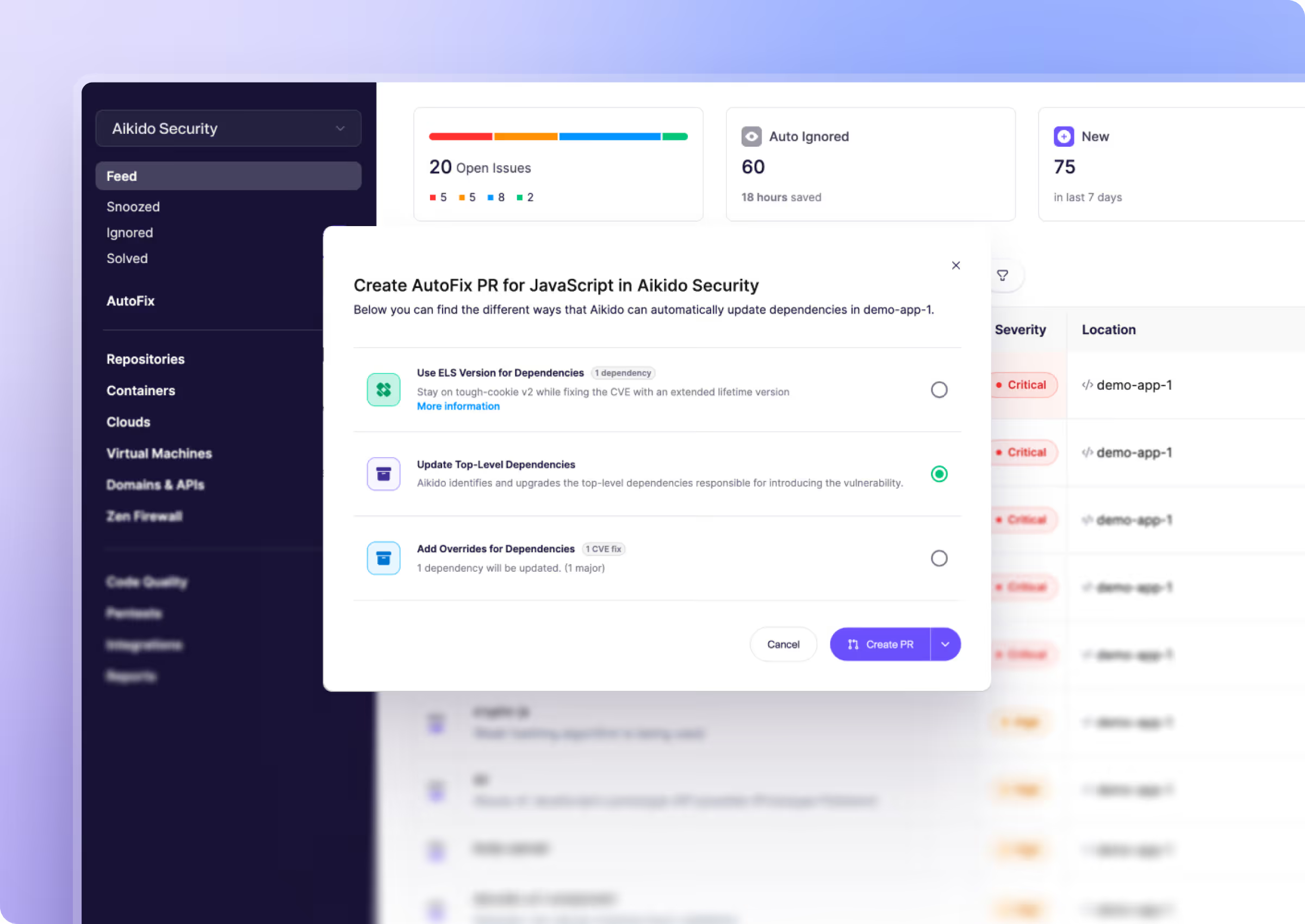

ワンクリックの「AutoFix」機能による多層的な到達可能性分析

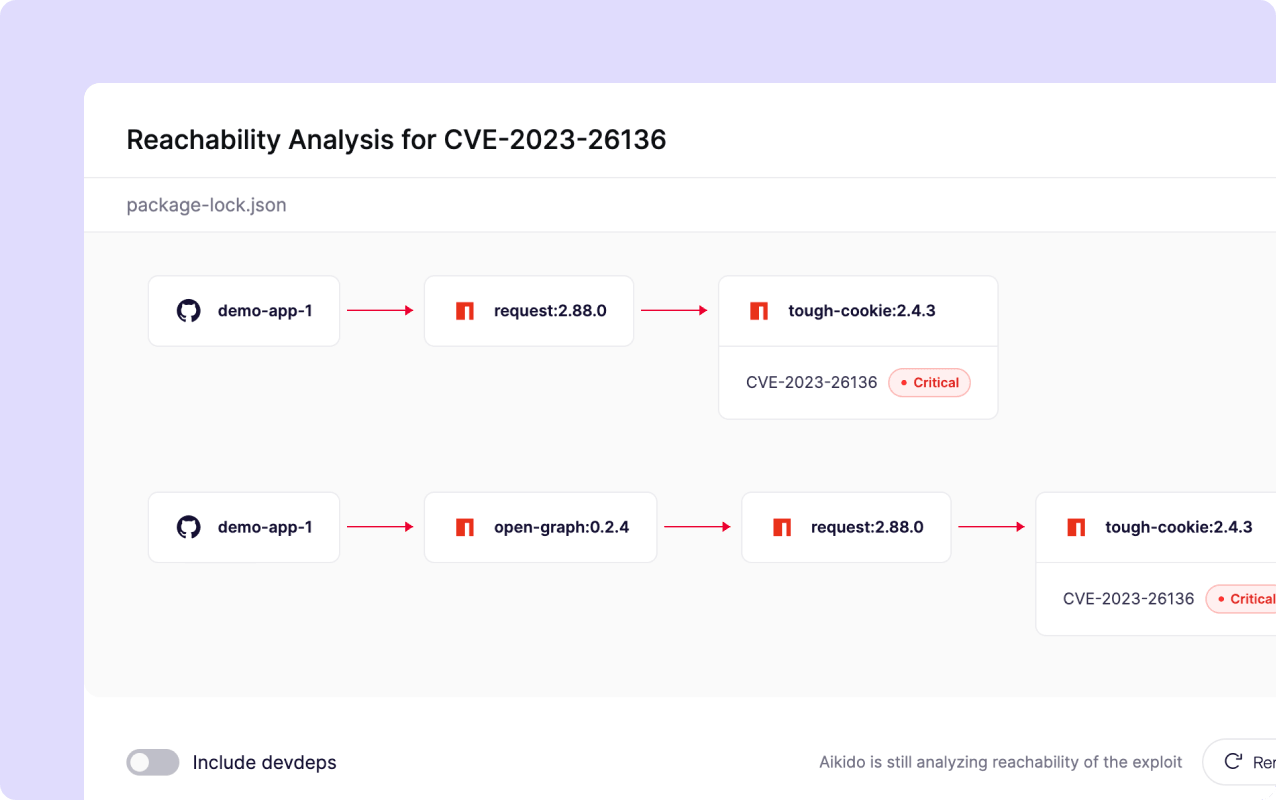

手が届くものは直そう。手が届かないものは放っておこう。

Aikido コードからサードパーティ製パッケージへの実際の呼び出しチェーンを追跡し、実行時に実際に到達可能な脆弱性を特定するとともに、使用していない脆弱性は無視します。

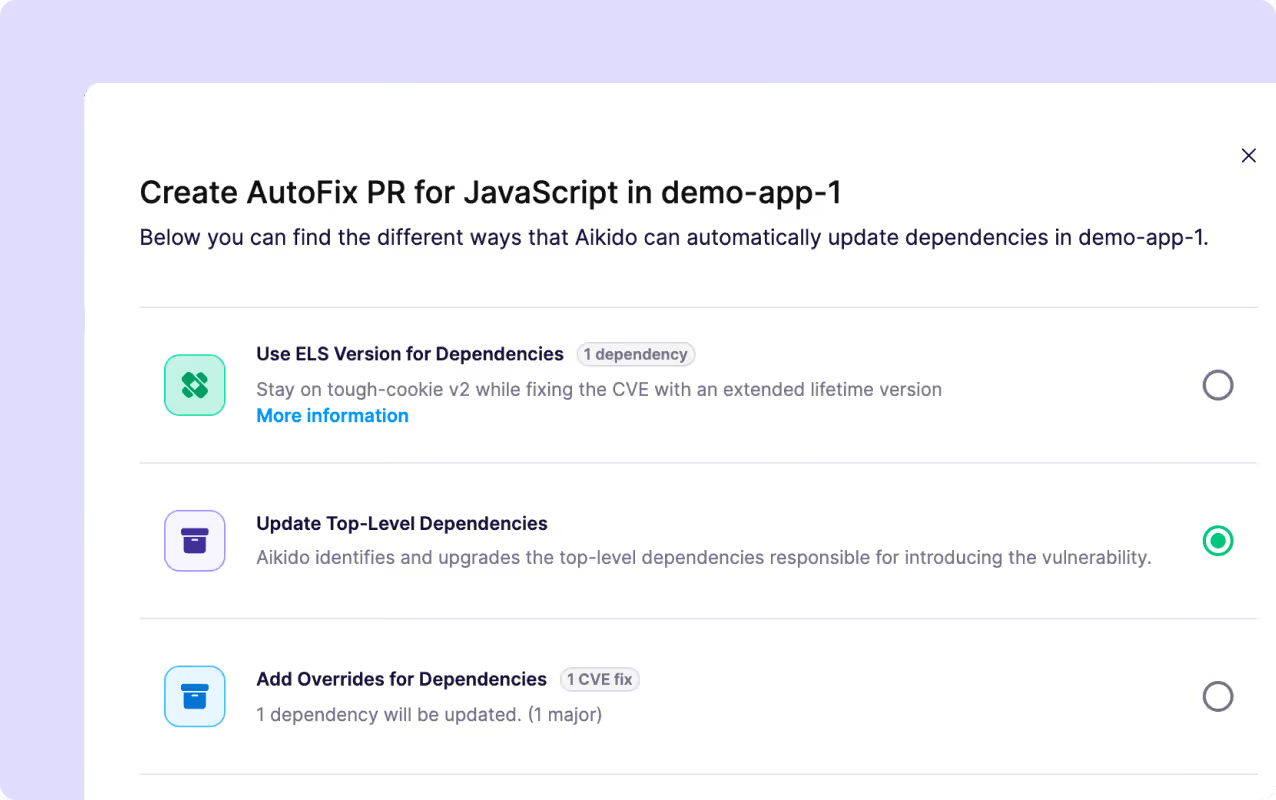

ワンクリックでの修正と自動生成されたプルリクエスト。

Aikido 安全な、システムを停止させないバージョンアップにより、PRを生成します。重大なCVEについては、自動マージ機能により、脆弱性が悪用されるリスクをほぼゼロに抑えます。

「92%ノイズ は、まさに画期的な変化です。これにより、本当に重要な8%に集中できるようになります。それだけでも非常に価値があります…生産性と精神的な余裕が飛躍的に向上します。」

何が AikidoのSCA 他のツールとSCA

.avif)

最初のスキャン結果が2分以内に表示されます

リポジトリを接続して、実際にアクセス可能な脆弱性のみを表示します。

「Aikido「合気道の自動化と正確性により、私たちのチームは脆弱性の監視に追われることなく、開発に集中できるようになります。」

よくある質問

ソフトウェア構成分析 (SCA) は、オープンソースの依存関係に対するヘルスチェックのようなものです。プロジェクトに組み込むライブラリやパッケージをスキャンし、既知のオープンソースの脆弱性、ライセンス上の問題、その他のリスクを特定します。オープンソースを使用している場合(ほぼ間違いなく使用しているはずです)、1つの脆弱な依存関係がアプリケーション全体のセキュリティを危険にさらす可能性があるため、SCAは重要です。SCAは、プロジェクト内のサードパーティコードが隠れたバックドアや時限爆弾ではないことを保証するのに役立ちます。

依存関係のための自動探偵のように機能します。AikidoのSCAスキャナーは、使用しているすべてのライブラリとバージョン(依存関係ツリー)を特定し、それぞれを、既知の脆弱性(CVE)とオープンソースの脅威インテリジェンスの常に更新されるデータベースと照合します。簡単に言えば、既知のセキュリティホールがあるライブラリや悪意のあるパッケージを使用している場合、Aikidoがそれを発見して警告します。これは、脆弱性フィードを活用して問題を迅速に検出する包括的な依存関係スキャンです。

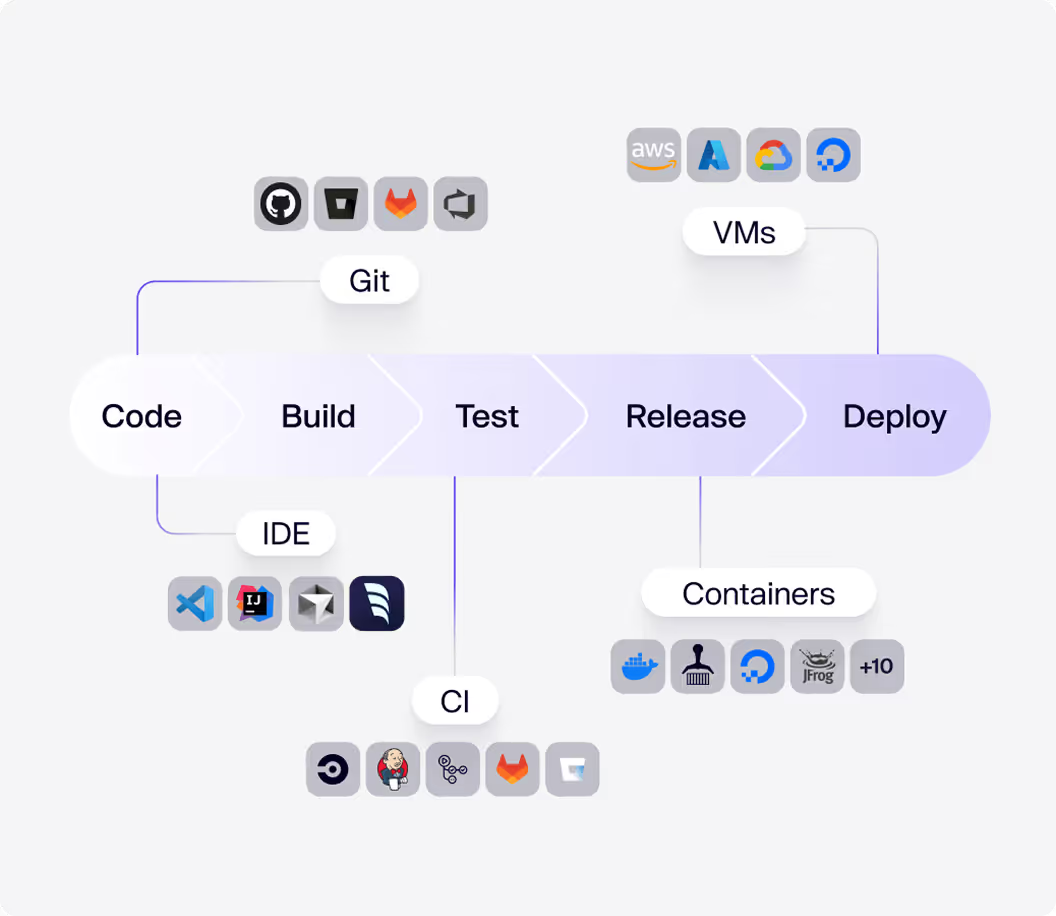

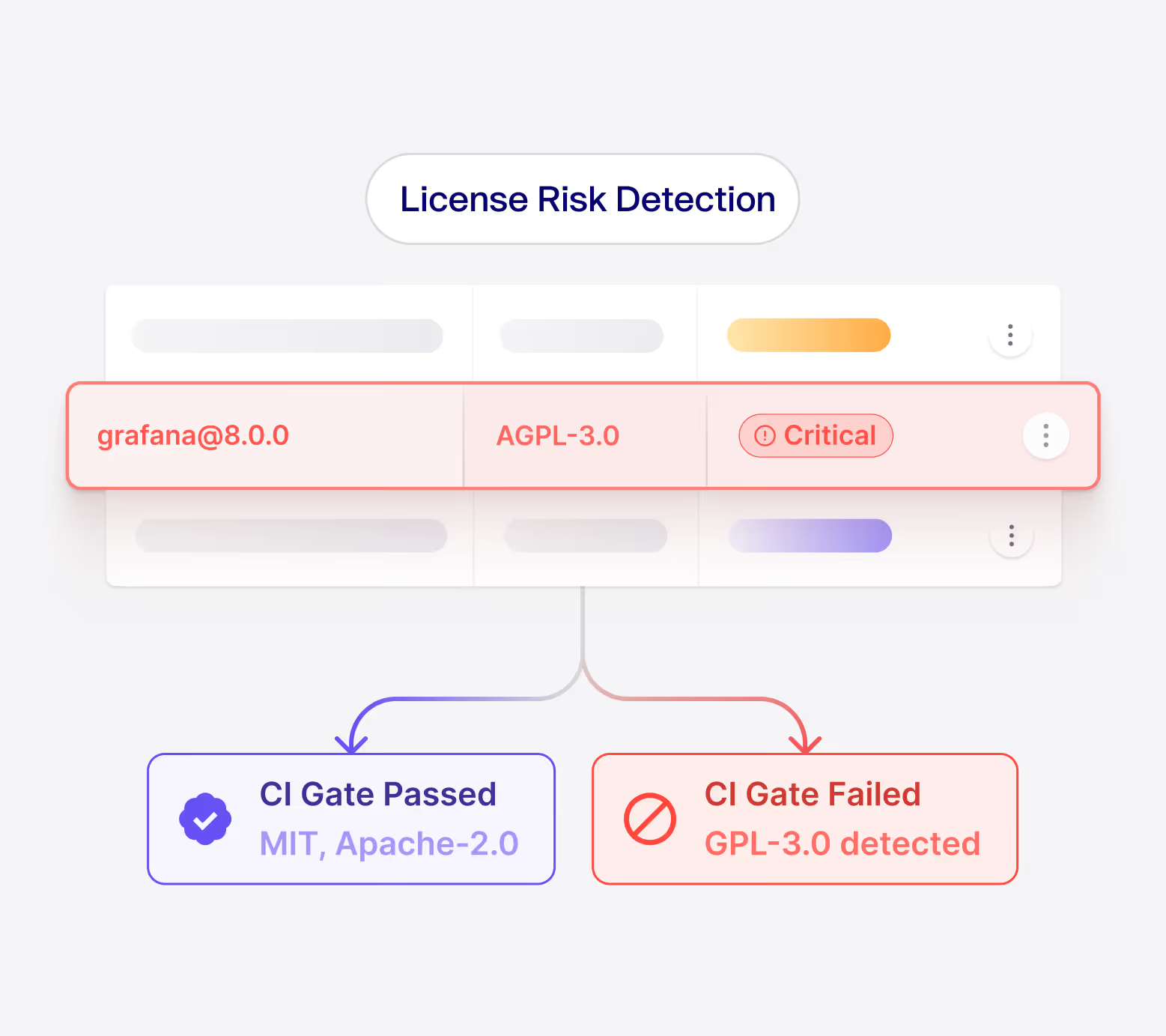

もちろんです。AikidoのSCAはCI/CDパイプラインにぴったりと適合します。GitHub Actions、GitLab CI、Jenkins、CircleCI、または使用しているあらゆるツールと連携させることで、すべてのビルドまたはプルリクエストで依存関係スキャンが自動的に実行されます。つまり、新しい脆弱な依存関係は、本番環境にデプロイされる前に捕捉され、報告されます。要するに、自動化されたオープンソースセキュリティチェックは、開発ワークフローに組み込まれた一部となります。

Aikidoは、脆弱な依存関係について警告するだけでなく、その修正を支援します。多くの問題に対して、ワンクリックのAutoFixソリューションを提供します。アップグレードすべき安全なバージョンを提案し、依存関係を更新するためのプルリクエストを自動的に開くことができます。その他のケースでは、問題を正確に解決する方法がわかるように、明確な修正ガイダンスを提供します。結論として、オープンソースのセキュリティ問題を報告するだけでなく、修正を効率化します(多くの場合、面倒な作業を代行します)。

はい、AikidoのSCAは、ワンクリックでアプリケーションのソフトウェア部品表(SBOM)を作成できます。プロジェクト内のすべてのオープンソースコンポーネントの完全なリストをコンパイルし、CycloneDXやSPDXなどの標準形式(またはプレーンなCSV)でエクスポートできます。このSBOMは、お客様とコンプライアンスチームに、ソフトウェアに含まれるものの完全なインベントリを提供します。これは、可視性の向上、コンプライアンス監査、およびスタックに「未知の」要素がないことの確認に非常に役立ちます。

AikidoのSCAは、主要なプログラミング言語とそのパッケージマネージャーのほとんどをサポートしています。人気のあるものであれば、おそらくサポートされています。例えば、JavaScript/TypeScript (npm, Yarn, pnpm)、Python (pip, Poetry)、Java/Scala/Kotlin (Maven, Gradle, sbt)、.NET (NuGet)、Ruby (Bundler)、PHP (Composer)、Go (Go modules)、Rust (Cargo)、Swift (CocoaPods and SwiftPM)、Dart (pub)などをカバーしています。C/C++プロジェクトも処理でき(ロックファイルなしで既知の依存関係をスキャン)、要するに、Aikidoのスキャナーは幅広い言語をカバーしているため、どのような技術スタックにも対応できる可能性が高いです。

依存関係に存在する既知のオープンソースの脆弱性は、基本的にすべて検出されます。例えば、プロジェクトにLog4Shell(悪名高いLog4jの脆弱性)の影響を受けるライブラリが含まれている場合、AikidoのSCAがそれを特定します。OpenSSL Heartbleedバグのようなケースも同様で、脆弱なバージョンが存在すれば、それがわかります。さらに、あまり知られていないCVEや悪意のあるパッケージ(侵害されたnpm/PyPIパッケージなど)も検出します。依存関係に既知の欠陥やバックドアがあれば、Aikidoがそれを検知します。

AikidoのSCAは、Snykのオープンソーススキャンと同様のカバレッジを提供しますが、余分な情報が大幅に少なくなっています。Snykは強力ですが、しばしば大量のアラート(低優先度の問題を含む)でユーザーを圧倒します。一方、Aikidoはリスクを自動的に優先順位付けし、真のリスクのみを表示します。これにより、ノイズが減り、シグナルが増えます。既知の脆弱性に対するバージョンアップPRを自動化するだけのDependabotとは異なり、Aikidoは脆弱性に関する完全なコンテキストを提供し、悪意のあるパッケージをスキャンし、ライセンスをチェックし、ワンクリックで修正を提供します。要するに、アラート疲れなしでSnykレベルの徹底した分析が得られ、Dependabotのような基本的なツールよりもはるかに多くの機能を利用できます。

Dependabotは有用な出発点ですが、それだけでは十分ではありません。Dependabotは既知の問題がある依存関係を更新しますが、すべてを捕捉するわけではありません。例えば、悪意のあるパッケージや、まだアップデートが利用できない脆弱性を見逃す可能性があります。AikidoのSCAは、より詳細なオープンソースセキュリティスキャンを提供します。Dependabotが見逃す問題を検出し、各脆弱性に関する詳細を提供し、さらには自動修正も行います。要するに、基本的な更新自動化だけでなく、徹底的な依存関係スキャンを望むなら、やはりAikidoがあなたの背後を監視していることを望むでしょう。