継続的インテグレーションおよび継続的デリバリーまたはデプロイメントパイプラインは、最新のソフトウェア開発の基盤となり、コードコミットから本番デプロイメントまでのパスを自動化しています。チームがソフトウェアをより迅速に出荷するにつれて、自動化はアプリケーションの構築と提供方法の中心となっています。Stack Overflowによると、68%の開発者が自社でCI/CD、DevOps、自動テストを利用可能であると報告しています。この広範な採用により、パイプラインは生産性向上ツールであると同時に、ソフトウェアサプライチェーンの重要な一部となっています。

同時に、速度の向上は新たなリスクをもたらします。漏洩したシークレット、脆弱な依存関係、または安全でない設定は、正当なコードと同じくらい迅速に自動化されたシステムを通過する可能性があります。チームにとっての課題は、デリバリーを遅らせることなくセキュリティを統合することであり、既存のワークフロー内で高速、正確、かつ実用的なフィードバックを提供するツールを使用することです。このガイドでは、2026年の主要なCI/CDセキュリティツールを検証し、それらの強み、制限、理想的なユースケースを比較して、チームが速度とセキュリティの両方をサポートするアプローチを選択できるよう支援します。

CI/CDとは何ですか?

CI/CDは、コード変更の統合、アプリケーションのテスト、ソフトウェアの本番環境へのデリバリーのための自動化されたプロセスを説明するために使用される包括的な用語です。

継続的インテグレーションは、コード変更を頻繁に共有リポジトリにマージするプラクティスであり、各変更を自動ビルドとテストで検証します。

継続的デリバリーは、検証済みのコード変更をリリース用に自動的に準備するプラクティスです。一方、継続的デプロイメントは、手動承認なしでそれらの変更を本番環境に自動的にデプロイすることでこれを拡張します。

これらが一体となって、開発者のワークステーションから本番環境へ、小さく、反復可能で、信頼性の高いステップでコードを移動させる合理化されたパイプラインを形成します。統合、テスト、リリースを自動化することで、CI/CDはヒューマンエラーを削減し、フィードバックループを短縮し、チームが変更をより迅速に出荷できるようにします。

最新のCI/CDツールで注目すべき点

有用な比較を作成するため、シームレスなCI/CDセキュリティにとって最も重要な基準で各ツールを評価しました。

- 開発者エクスペリエンス: ツールはパイプラインにどれだけ簡単に統合され、開発者にフィードバックを提供しますか?

- スキャン範囲: ツールはどのような種類の脆弱性を検出できますか(例: コード、依存関係、シークレット、コンテナ)?

- 精度とノイズ削減: 実際の高優先度の脅威を表面化しますか、それとも誤検知でチームを圧倒しますか?

- 実用性: ツールは明確な修正ガイダンス、あるいは自動修正を提供しますか?

- スケーラビリティと価格設定: ツールは成長する組織をサポートできますか、またその価格モデルは透明ですか?

ベスト5 CI/CDセキュリティツール

CI/CDパイプラインにセキュリティを直接組み込むための主要なツールの厳選リストです。

1. Aikido Security

Aikido Securityは、デリバリーを遅らせることなくCI/CDパイプラインを保護するために設計されたセキュリティプラットフォームです。既存のCI/CDワークフローやソース管理システムに直接統合され、コードがビルド、テスト、デプロイを通過する際に、チームがセキュリティ問題を検出して修正できるようにします。セキュリティを個別のステージとして扱うのではなく、Aikidoは既に意思決定が行われているパイプラインに直接セキュリティを組み込みます。CLIを使用してすべてのリポジトリに対してCI/CDに変更を加える必要がある他のツールとは異なり、Aikidoではその必要はありません。

パイプラインレベルでは、Aikidoはすべてのビルドで自動スキャンを実行し、GitHub、GitLab、Jenkins、その他のCI/CDシステムなどのツールと統合します。コード、依存関係、シークレット、およびインフラストラクチャ定義は可能な限り早期にスキャンされ、チームがマージまたはデプロイされる前に脆弱性を検出するのに役立ちます。この早期フィードバックループにより、手戻りが減り、不安全な変更が下流に進むのを防ぎます。

AikidoはCI/CDにおけるサプライチェーンセキュリティを強く重視しています。従来の依存関係の脆弱性スキャンを超えて、悪意のあるパッケージやマルウェアも検出し、侵害された依存関係がパイプラインに入る前にブロックします。これにより、チームは信頼されたビルドプロセスをエクスプロイトする、ますます一般的になっているサプライチェーン攻撃から防御できます。

セキュリティの検出結果は、開発者が作業する場所に直接表示されます。Aikidoは、シークレット、SAST、およびIaCの問題に対して、プルリクエストやマージリクエストに直接インラインコメントを追加し、注意が必要なコードの正確な行を指し示します。チームは、重要なリスクが検出された場合にPRやMRを自動的にブロックするポリシーを定義することもでき、CI/CDパイプラインを単なるレポート表面ではなく、強制ポイントに変えます。

これらすべてにおいて、Aikidoはノイズの削減に注力しています。検出結果は到達可能性と実際のリスクに基づいて優先順位付けされ、開発者が対処すべき問題のみを確認できるようにします。これにより、セキュリティフィードバックは迅速かつ適切に保たれ、最新のCI/CDワークフローのペースに合致します。

主要機能:

- 自動CI/CDスキャン: GitHub、GitLab、Jenkins、その他のCI/CDツールと統合し、すべてのビルドで問題を検出することで、コードが本番環境に入る前の脆弱性の早期検出を可能にします。

- サプライチェーンセキュリティ: 依存関係をスキャンして脆弱性やマルウェアを検出し、侵害されたパッケージがパイプラインに入るのを防ぎます。

- シークレット検出: ハードコードされたAPIキー、パスワード、トークンを特定し、CI/CDプロセス内での漏洩を防ぎます。

- 静的アプリケーションセキュリティテスト (SAST): SQLインジェクション、XSS、安全でないコーディングパターンなど、コード内の一般的なセキュリティ問題を検出し、安全でないコードが本番環境に到達するのを防ぎます。

- Infrastructure as Code (IaC) スキャン: デプロイ前にIaCテンプレートをレビューし、設定ミス、セキュリティリスク、コンプライアンス問題を検出します。

- 低い誤検知率: 対処可能な検出結果のみを提供し、ノイズと不要なトリアージ作業を最小限に抑えます。

- 開発者へのインラインフィードバック: プルリクエストやマージリクエストに直接インラインコメントを追加し、開発者の既存のワークフロー内で正確な行レベルのセキュリティフィードバックを提供します。

- ポリシーの強制: チームが重要なリスクのあるPRやMRを自動的にブロックするセキュリティルールを定義できるようにし、セキュリティ標準が一貫して強制されるようにします。

長所:

- GitHubやJenkinsなどの一般的なツールとのCI/CDパイプラインへのシームレスな統合。

- 複数のセキュリティ制御を単一のワークフローに統合し、コンテキストスイッチを削減します。

- インテリジェントな優先順位付けにより、開発者にとって最も重要な脆弱性を顕在化させます。

- AI支援による修正提案で自動化をサポートし、修正サイクルを迅速化します。

- 複数のCI/CDセキュリティチェックを単一のワークフローに統合します

- デリバリーを遅らせることなく、ポリシーベースの強制適用を実現します

最適なのは:

- CI/CDパイプラインにセキュリティを早期に組み込むことを目指す開発チーム。

- コード、依存関係、インフラストラクチャ全体にわたる脆弱性の検出と修正の自動化を目指す組織。

- ボトルネックやアラート疲れを引き起こすことなく、リスクの可視性を求めるセキュリティリーダー。

料金: 永久無料ティアと、追加ユーザーまたは高度な機能向けの定額制有料プランがあります。

Gartner評価: 4.9/5

2. Anchore

Anchoreは、CI/CDパイプラインで使用され、SBOMを生成し、コンテナイメージをスキャンし、デプロイ前にポリシーベースの制御を強制適用するコンテナセキュリティプラットフォームです。コンテナが本番環境に到達する前に、脆弱性、コンプライアンス問題、設定ミスを特定することで、ソフトウェアサプライチェーンの保護に焦点を当てています。

主な機能:

- ディープコンテナ分析: コンテナイメージをレイヤーごとにスキャンし、詳細なSBOMを生成し、既知の脆弱性(CVE)をチェックします。

- ポリシーベースの強制適用: カスタムポリシーにより、重大なCVEを含むイメージや未承認のベースイメージのブロックが可能です。

- SBOM生成: コンテナイメージのSBOMを自動的に作成および管理します。

- レジストリとCI/CD連携: コンテナレジストリおよびCI/CDツールと連携し、開発ライフサイクル全体でスキャンを自動化します。

長所:

- 強力なコンテナイメージ検査と脆弱性検出。

- コンプライアンスとセキュリティ標準を強制適用するための強力なポリシーエンジン。

- オープンソースコンポーネント(Syft & Grype)が、アクセスしやすいスキャン機能を提供します。

デメリット:

- 主にコンテナセキュリティに焦点を当てており、コードとクラウドのカバーには他のツールが必要です。

- エンタープライズ版は、設定と管理が複雑になる場合があります。

- コンテナ以外のコンテキストでは機能が限定的です。

- 非コンテナCI/CDワークフローとの連携には、追加の設定が必要になる場合があります。

最適な用途:

- コンテナ化されたアプリケーションを大規模に利用している組織。

- 本番環境投入前のコンテナイメージに厳格なポリシーを強制適用するDevOpsおよびセキュリティチーム。

価格:

- 無料のオープンソースツール(SBOM用のSyft、スキャン用のGrype)。

- Anchore Enterpriseは、高度な機能、ポリシー管理、および商用価格でのサポートを提供します。

G2評価: 4.4 / 5

3. Trivy

Trivyは、Aqua Securityで開発され、その後コミュニティに公開されたオープンソースのセキュリティスキャナーです。CI/CDパイプライン内で、コンテナイメージ、Infrastructure-as-Code、およびアプリケーションの依存関係全体にわたる脆弱性と設定ミスを特定するように設計されています。Trivyは、その高速な実行、最小限の設定要件、および一般的な本番前セキュリティリスクの広範なカバレッジにより、広く採用されています。

主な機能:

- コンテナイメージスキャン: デプロイ前にOSパッケージとアプリケーションの依存関係を分析することで、コンテナイメージ内の既知の脆弱性を検出します。

- Infrastructure-as-Codeスキャン: 開発ライフサイクルの早期に、Terraform、Kubernetesマニフェスト、その他のIaCファイルにおける設定ミスを特定します。

- 依存関係の脆弱性検出: アプリケーションの依存関係をスキャンし、サードパーティライブラリ内の既知のCVEを明らかにします。

- CI/CD連携: GitHub Actions、Circle CI、GitLab CIなどの一般的なCI/CDシステムと直接連携し、自動化されたセキュリティチェックを実現します。

- ポリシーおよび設定チェック: ポリシーベースの評価をサポートし、チームがビルドを内部セキュリティおよびコンプライアンス要件に合わせるのを支援します。

長所:

- 高速スキャン

- コンテナ、IaC、および依存関係全体にわたる広範なカバレッジ

- 既存のCI/CDワークフローへの統合が容易

短所:

- 主に脆弱性と設定ミスの検出に焦点を当てています

- 一部の商用プラットフォームと比較して修正ガイダンスが限定的

- ポリシーを調整しないと、大規模なスキャンはノイズが多くなる可能性があります

- 高度なガバナンス機能には外部ツールが必要です

最適な用途:

CI/CDパイプライン向けの軽量で高速なセキュリティスキャナーを求めるチーム向け。

価格: 無料のオープンソースであり、Aqua Securityを通じて商用サポートと拡張ツールが利用可能です。

4. Checkmarx

Checkmarxは、CI/CDパイプラインで使用されるアプリケーションセキュリティテストプラットフォームであり、ソースコード、オープンソースの依存関係、およびInfrastructure-as-Codeにおける脆弱性を特定します。AST市場における長年のベンダーであり、主に静的アプリケーションセキュリティテスト (SAST) 機能と広範な言語カバレッジで知られています。

主な機能:

- 静的アプリケーションセキュリティテスト (SAST): アプリケーションがビルドまたはデプロイされる前に、SQLインジェクション、クロスサイトスクリプティング (XSS)、その他のコードレベルのセキュリティ問題などの脆弱性を検出するために、詳細な静的分析を実行します。

- ソフトウェアコンポジション分析 (SCA): アプリケーションで使用されるオープンソースの依存関係における既知の脆弱性とライセンスリスクを特定します。

- IDEおよび開発者ワークフロー連携: 一般的なIDEおよびCI/CDシステムと連携し、開発プロセスの早期に検出結果を提示し、修正ガイダンスを提供します。

長所:

- 詳細な脆弱性検出を伴う高精度の静的分析

- プログラミング言語とフレームワークに対する広範なサポート

- 規制およびコンプライアンス重視の環境に適した成熟したプラットフォーム

短所:

- 軽量なCI/CDセキュリティツールと比較して高コストです。

- 大規模なコードベースでは、初回フルスキャンに時間がかかる場合があります。

- 検出結果の量が多い場合、専用のトリアージプロセスが必要となることがあります。

- 小規模または成熟度の低いチームにとって、運用上の複雑さがあります。

最適な用途:

成熟したアプリケーションセキュリティプログラムを持つ大企業。ディープな静的解析、幅広い言語カバレッジ、およびCI/CDワークフローに統合された一元化されたガバナンスを必要とする組織に適しています。

料金: 営業にお問い合わせください

G2評価: 4.4 / 5

5. GitGuardian

GitGuardianは、CI/CDパイプラインおよびソース管理システム内での漏洩したシークレットの検出と防止に特化したセキュリティプラットフォームです。主にコミットおよびリポジトリレベルで動作し、チームが露出した認証情報を早期に特定し、下流の侵害につながる前に新規および過去の漏洩の両方を修復するのに役立ちます。

主要機能:

- リアルタイムシークレット検出: コミットが作成されると同時にスキャンし、シークレットが検出された場合に開発者とセキュリティチームに即座にアラートを送信します。

- 履歴リポジトリスキャン: 既存のリポジトリのフルスキャンをサポートし、未だリスクをもたらす可能性のある以前にコミットされたシークレットを明らかにします。

- ソース管理連携: GitHubやGitLabなどのプラットフォームと直接統合し、既存の開発ワークフロー内でネイティブに動作します。

長所:

- 高速なフィードバックループを備えた強力なリアルタイム検出。

- 幅広いシークレットタイプに対応した高い精度。

- 対応を調整するための役立つ修復ワークフロー。

短所:

- シークレット検出に特化しています。

- 脆弱性、コンテナ、またはインフラストラクチャはカバーしていません。

- 大規模なエンジニアリング組織の場合、料金が急速に増加する可能性があります。

- より広範なカバレッジのために、他のCI/CDセキュリティツールとの組み合わせが必要です。

最適な用途:

シークレット検出に対する強力で一元化された制御を望む、Gitベースのワークフローを使用するチーム。

料金 : 個人開発者および小規模チーム向けの無料ティアが利用可能で、商用プランは開発者ごとに課金され、追加の管理およびコラボレーション機能が含まれます。

G2評価: 4.8/5

6. SonarQube

SonarQubeは、セキュリティがCI/CDパイプラインで第一級の懸念事項となるずっと前から、開発チームが一貫したコード品質基準を強制するのを支援することで名を馳せました。時間の経過とともに、静的コード品質分析とセキュリティに焦点を当てたチェックを組み合わせるように進化し、コードがマージまたはデプロイされる前に、チームがバグ、保守性の問題、およびセキュリティリスクを特定できるようにしました。

主要機能:

- 静的コード分析: ソースコードを分析し、開発ライフサイクルの早期にバグ、コードの臭い(コードスメル)、およびセキュリティ脆弱性を検出します。

- CI/CD連携: Jenkins、GitLab、Bitbucketなどの一般的なCI/CDプラットフォームとのネイティブ統合を提供し、すべてのビルドでコードを継続的に評価します。

- リアルタイムのデベロッパーフィードバック:開発中に発見された問題をデベロッパーに直接提示し、問題が下流に伝播する前にコーディングプラクティスの改善を支援します。

長所:

- コード品質とセキュリティ分析の優れたバランス

- CI/CDおよびデベロッパーワークフローとの緊密な統合

- 長期的なコードの保守性向上に効果的

短所:

- 専用のSASTツールと比較して、セキュリティの深さは限定的です

- 大規模またはレガシーなコードベースにおけるノイズを削減するためにチューニングが必要です

- 一部の高度な機能は商用版が必要です

- 完全なアプリケーションセキュリティテストプラットフォームを置き換えるようには設計されていません

最適な用途:

CI/CDパイプラインに直接、コード品質とベースラインのセキュリティ制御を適用したいチームに適しています。

価格:

Community Editionはオープンソースとして利用可能で、エンタープライズプランについては営業にお問い合わせください

G2評価: 4.5/5

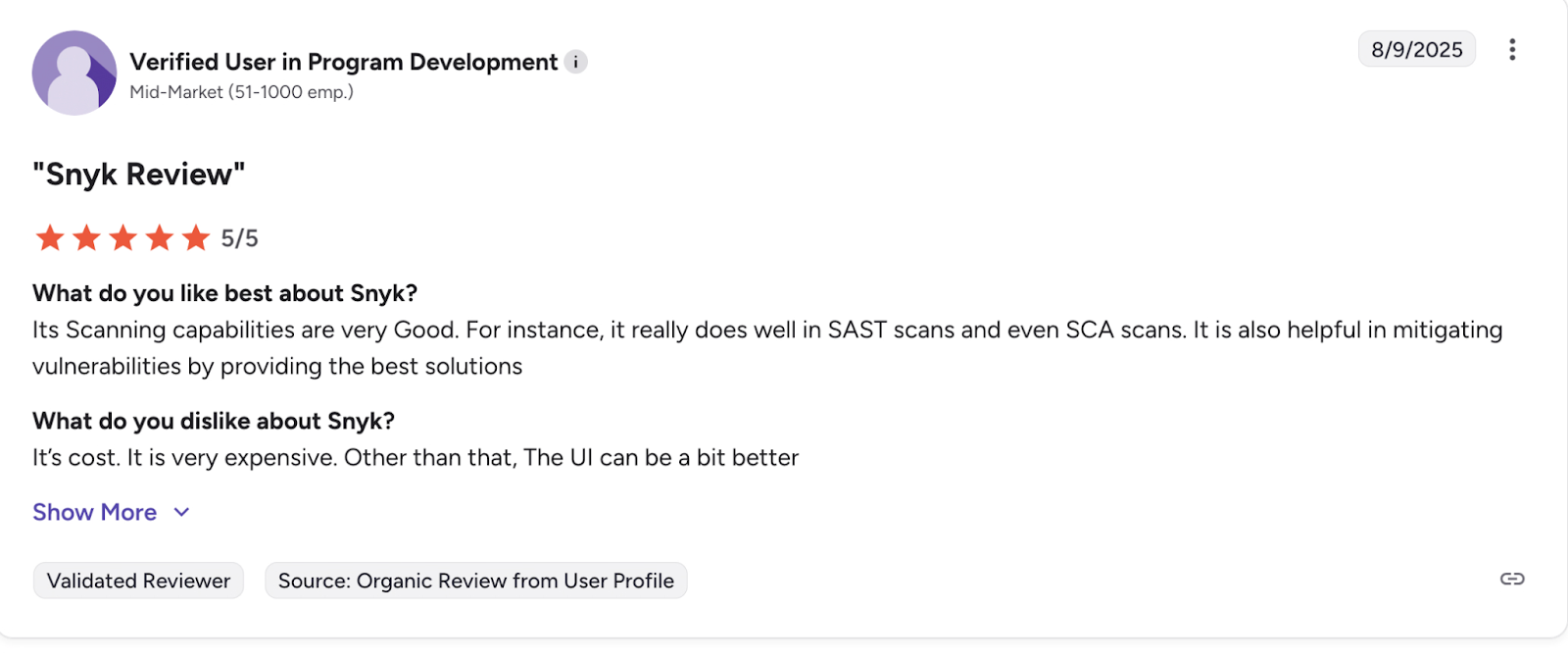

7. Snyk

Snykは、デベロッパーに焦点を当てたアプリケーションセキュリティプラットフォームです。CI/CDパイプラインで使用され、ソースコード、オープンソースの依存関係、コンテナイメージ、およびInfrastructure as Code (IaC)全体にわたる脆弱性を特定し、修正します。セキュリティ問題を早期に表面化させ、デベロッパーのワークフロー内で直接、実用的なガイダンスを提供することを目的としています。

主な機能:

- デベロッパー中心の統合:IDE、CLI、ソース管理プラットフォーム、およびCI/CDツールと統合し、開発およびビルド段階で迅速なフィードバックを提供します。

- マルチドメインスキャン:SAST、SCA、コンテナイメージスキャン、およびIaC分析をCI/CDワークフローの一部としてサポートします。

- 実用的な修正ガイダンス:サポートされている問題タイプに対して、修正アドバイス、依存関係のアップグレードパス、および自動修正オプションを提供します。

- 独自の脆弱性インテリジェンス:厳選された脆弱性データベースを使用し、多くの場合、公開されているCVEソースを補完または改善します。

長所:

- 緊密なワークフロー統合による優れたデベロッパーエクスペリエンス

- 明確な修正ガイダンスにより、修正までの時間を短縮します

- 一般的なCI/CDセキュリティチェック全体にわたる幅広いカバレッジ

短所:

- チームの規模と使用量に応じて、コストが急速に増加する可能性があります

- 大規模またはレガシーなコードベースでは、アラート量が依然として高い可能性があります

- 異なるスキャナー間で製品スイートが断片的に感じられる可能性があります

- 一部の高度な修正機能には、上位ティアのプランが必要です

最適な用途:

セキュリティフィードバックを日常のワークフローに直接組み込みたい開発チーム。

運用上の大きな負担なしに、コード、依存関係、コンテナ、およびIaCスキャンをCI/CDに統合したい組織。

価格:個人デベロッパーおよび小規模プロジェクト向けの無料ティアが利用可能で、商用プランはデベロッパー数と有効化された機能に基づいて価格設定されます。

G2評価: 4.5/5

チームに最適なCI/CDツールの選択

CI/CDは、プロセスが再現可能であり、エンドツーエンドで実行されることを保証するために存在します。本稿では、最も人気のあるソースコードホスティングプラットフォームと連携する主要なCI/CDセキュリティツールをいくつか紹介しました。しかし、スキャンは始まりに過ぎません。

2026年においても、パイプラインの高速化と自動化は今後も不可欠です。以前、私たちは継続的ペンテストと呼ばれる新たな方向性について簡単に触れました。これは、ペネトレーションテストの手法を自動化し、CI/CDパイプラインに組み込むアプローチであり、チームがより早期にエクスプロイト可能なパスを特定し、リリース間の露出を減らすのに役立ちます。

Aikidoは、セキュリティコントロールをCI/CDワークフローに直接組み込むことで、このギャップを埋めるのに役立ちます。これにより、コードがパイプラインを通過する際に、チームが現実的で実行可能なリスクを捕捉できるようになります。

よくある質問(FAQ)

CI/CDセキュリティとは何ですか?

CI/CDセキュリティとは、継続的インテグレーションおよび継続的デリバリーまたはデプロイメントパイプラインにセキュリティチェックを直接統合する実践です。コードが本番環境に到達する前に、ソフトウェアデリバリープロセスの初期段階で脆弱性、設定ミス、および漏洩したシークレットを特定することに焦点を当てています。

CI/CDが重要なセキュリティ制御点であるのはなぜですか?

CI/CDパイプラインは、コードコミットからデプロイメントまでのパスを自動化します。これは、単一のミスが環境全体に急速に伝播する可能性があることを意味します。

CI/CDパイプラインと連携するセキュリティツールにはどのような種類がありますか?

CI/CDセキュリティは、あらゆる規模のチームにとって重要です。小規模なチームは、専用のセキュリティリソースが不足していることが多いため、自動化の恩恵を受けます。一方、大規模な組織は、多くのリポジトリやチーム全体で一貫したコントロールを適用するためにCI/CDセキュリティに依存しています。

CI/CDセキュリティツールは手動セキュリティテストの代替となりますか?

CI/CDセキュリティツールは、手動セキュリティテストの代替ではありません。これらは、反復可能なチェックを自動化し、一般的で影響の大きい問題を早期に捕捉するように設計されています。より深い分析や複雑な攻撃シナリオには、手動レビュー、脅威モデリング、および人間主導のペネトレーションテストが依然として必要です。

継続的ペンテストとは何ですか?

継続的ペンテストとは、ソフトウェアデリバリーライフサイクルの一部として繰り返し実行される、ペネトレーションテストの自動化されたアプローチです。これは、ペネトレーションテストの手法をCI/CDパイプラインに統合し、定期的な時点テストのみに依存するのではなく、新しいリリースを継続的にテストし、より早期にエクスプロイト可能なパスを特定します。

継続的ペンテストはCI/CDセキュリティにどのように適合しますか?

継続的ペンテストは、個々の発見ではなくエクスプロイト可能性に焦点を当てることで、従来のCI/CDセキュリティを拡張します。これは、脆弱性がどのように連鎖しうるかをチームが理解するのを助けることで、既存のスキャナーを補完します。

チームはセキュリティスキャンによってCI/CDパイプラインの速度低下をどのように回避しますか?

チームは、インクリメンタルスキャン、低誤検知、およびパイプラインネイティブな統合をサポートするツールを使用することで、速度低下を回避します。

CI/CDセキュリティツールを選択する際に、チームは何を考慮すべきですか?

チームは、ツールがパイプラインのどこで実行されるか、どのような種類のリスクを検出するか、結果のノイズレベル、および既存の開発者ワークフローとどの程度連携するかを評価すべきです。また、そのツールが何をカバーしていないかを理解することも重要であり、それにより不足している部分を補完的なソリューションで対処できます。

AikidoはCI/CDセキュリティにどのように適合しますか?

Aikidoは、開発者ワークフロー内で直接、コード、依存関係、Infrastructure as Code、コンテナ、およびシークレットに対して自動チェックを実行することで、CI/CDパイプラインセキュリティに焦点を当てています。これは、低誤検知と実用的な発見を重視し、チームがデリバリーを中断することなく実際のリスクに対処できるよう支援します。

CI/CDセキュリティは大規模な組織にのみ重要なのでしょうか?

CI/CDセキュリティは、あらゆる規模のチームにとって重要です。小規模なチームは、専用のセキュリティリソースが不足していることが多いため、自動化の恩恵を受けます。一方、大規模な組織は、多くのリポジトリやチーム全体で一貫したコントロールを適用するためにCI/CDセキュリティに依存しています。