おそらく何度も耳にしたことがあるでしょう。「脅威は進化しており、セキュリティは常に変化している」と。

しかし、その言葉がどれほど真実であろうと、先手を打ち、脅威からインフラストラクチャを保護するには、「状況が変化していることを知っている」だけでは不十分です。実際に環境に適合するツールを知る必要があります。

また、それらの脅威があらゆる規模の組織にどのように影響するか、そしてそれに対してどのような対策を講じるべきかを理解することも含まれます。

2025年には、世界中の組織の78%がサイバー攻撃の成功を報告しており、これは、攻撃が強固なセキュリティチームを持つ大企業に限らず、スタートアップ、中小企業、グローバル企業にも同様に影響を与えることを示しています。これほどリスクが広範に及ぶ中で、保護が必要であると認識することと、実際に自社のスタック、チーム、リスクプロファイルに合ったツールを見つけることは全く別の問題です。

実際、適切なサイバーセキュリティツールを選択することは、脅威そのものよりも難しい場合があります。エンドポイント保護、ネットワーク監視、クラウド防御、IDセキュリティ、脆弱性管理のソリューションは存在しますが、すべてのツールがすべての企業で同じように機能するわけではありません。

本記事では、エンドポイント、ネットワーク、クラウド、ID、脆弱性管理といった異なるドメインにわたる脅威検出を扱う10のサイバーセキュリティプラットフォームについて詳しく説明します。このリストのツールについて詳しく説明する前に、2026年のサイバーセキュリティツール上位10社のハイライトをご紹介します。

- Palo Alto Networks

- Aikido Security

- CrowdStrike

- Microsoft (Defender XDR)

- Sophos (XDR / MDR)

- Qualys

- IBM Security (QRadar Suite)

- Cisco (XDR / Security Cloud)

- Trend Micro (Vision One)

- Fortinet (Security Fabric)

サイバーセキュリティとは?

サイバーセキュリティとは、ソフトウェアシステム、アプリケーション、インフラストラクチャ、およびデータを不正アクセス、攻撃、悪用から保護する実践です。これは、アプリケーションコードの保護やサードパーティの依存関係の保護から、クラウド環境、API、コンテナ、ライブプロダクションシステムの保護まで、あらゆる範囲をカバーします。組織がソフトウェアをより迅速に構築およびリリースするにつれて、サイバーセキュリティは境界ベースの懸念から、ソフトウェアの設計、構築、運用方法の中核部分へと進化しました。

現代のサイバーセキュリティは、稼働中のシステムを現実世界の攻撃から保護しつつ、可能な限り早期にリスクを特定し、軽減することに焦点を当てています。これには、コードの脆弱性スキャン、オープンソースの依存関係の監視、クラウドの誤設定の防止、露出したシークレットの検出、およびランタイムでの脅威の阻止が含まれます。目標は、単に問題を発見するだけでなく、開発を遅らせたり、不必要なノイズを発生させたりすることなく、チームが適切な問題を迅速に修正できるよう支援することです。

サイバーセキュリティツールが重要な理由

異なるクラウドでワークロードを実行し、データをパッケージ化および保存するさまざまな手段があるため、アプリケーションの提供方法を選択する余地が大幅に増えます。

同時に、攻撃者は攻撃場所を選択する際に、これまで以上に多様な選択肢を持つようになりました。デプロイオプションが増えれば、エントリポイントも増えます。データストアが増えれば、機密情報が漏洩する場所も増えます。統合が増えれば、エクスプロイトされる信頼境界も増えます。

予防策だけではすべてをカバーできません。ファイアウォールは迂回され、認証情報はフィッシングされ、誤設定は見過ごされてしまいます。包括的な脅威防御戦略を構築するには、チームがすべてのクラウド資産を可視化し、脅威アクターが攻撃ベクトルを悪用する前にそれを捕捉できる関連性の高いインサイトを提供するツールを活用する必要があります。

サイバーセキュリティツールを使用するメリット

脅威検出が重要である理由を理解した上で、サイバーセキュリティツールを活用するメリットをいくつかご紹介します。

- 検出時間の短縮:サイバーセキュリティツールを活用することで、脅威に対して数ヶ月ではなく数時間または数日で対応できるようになり、対応する前に攻撃者が環境内で移動できる範囲を制限できます。

- 侵害コストの削減:検出が迅速であれば、インシデントの影響範囲が縮小され、侵害されるシステムが減り、修復および復旧コストが削減されます。

- 継続的な可視性:手動でのログレビューに頼ることなく、クラウドワークロード、エンドポイント、IDの24時間体制の監視を維持します。

- コンプライアンスへの準拠:NIS2、DORA、SEC規則、一般的なサイバー保険ポリシーなどの規制に基づく検出、報告、および対応要件をサポートします。

- チーム効率の向上:自動トリアージとアラート相関により、セキュリティチームは誤検知に時間を費やすことなく、実際の脅威に集中できます。

優れたサイバーセキュリティツールの選び方

有意義な比較を行うには、現代のシステムがどのように構築され、攻撃されるかを反映した基準に基づいてサイバーセキュリティツールを評価することが役立ちます。すべてのプラットフォームがすべてを網羅する必要はありませんが、優れたツールは、何を保護するか、実際の脅威をどれだけ効果的に検出するか、そしてチームが検出結果に基づいてどれだけ容易に対応できるかを明確にしています。

- カバー範囲の広さ: ツールは環境のどの部分を保護しますか?エンドポイント、ネットワーク、クラウドインフラストラクチャ、ID、アプリケーションコード、または脆弱性に焦点を当てていますか?適切なツールは、深さのない包括的なカバー範囲を主張するのではなく、主要なリスク領域と一致している必要があります。

- 可視性の深さ: ツールは対象となる表面をどれだけ深く検査しますか?例えば、クラウドのコンテキストと権限、アプリケーションロジック、ランタイムの動作を理解していますか、それともノイズを生成する表面的なチェックに依存していますか?

- デプロイメントモデル: ツールは機能するためにエージェント、センサー、または複雑なインフラストラクチャを必要としますか、それとも最小限のセットアップで運用できますか?エージェントレスのアプローチは運用上のオーバーヘッドを削減することが多いですが、エージェントは特定の環境でより深い可視性を提供する場合があります。

- 実用性と精度: ツールは誤検知をどれだけ効果的に削減し、実際の悪用可能なリスクを表面化しますか?検出結果を優先順位付けし、明確な修復ガイダンスを提供し、アラートでチームを圧倒するのではなく、トリアージを自動化するプラットフォームを探してください。

- 使いやすさ: セキュリティチームとエンジニアリングチームの両方が、広範なトレーニングなしでツールを使用できますか?直感的なインターフェースと明確なワークフローは、多くの場合、単なる機能数よりも重要です。

- スケーラビリティ: 組織の成長に合わせて、ツールはパフォーマンスを維持できますか?パフォーマンスを低下させることなく、クラウドリソース、エンドポイント、アプリケーション、またはデータ量の増加にどのように対応するかを考慮してください。

- 統合の容易さ: ツールは既存のワークフローにどれだけうまく適合しますか?CI/CDパイプライン、クラウドプロバイダー、IDシステム、およびチケット発行ツールとの強力な統合は、導入と応答時間を大幅に改善できます。

- 自動化: プラットフォームは、ワンクリック修正や自動プルリクエストなどの自動修復をサポートしていますか?自動化により手作業が削減され、チームは実際の脅威により迅速に対応できるようになります。

- 総所有コスト (TCO): ライセンス費用以外に、デプロイメント、メンテナンス、チューニング、および人員配置の継続的なコストを考慮してください。大規模なカスタマイズや専任のオペレーターを必要とするツールは、時間の経過とともに高価になる可能性があります。

2026年版サイバーセキュリティツール10選

1. Palo Alto Networks

Palo Alto Networksは、ChronosphereとCortex AgentiXプラットフォームの組み合わせであると説明しており、世界をリードするAIネイティブ企業向けにリアルタイムのエージェント型修復を提供します。

彼らのソリューションは、ネットワークレベルでの脅威検出とクラウドセキュリティに及び、際立った特徴はAI駆動型SOCです。これは、SOC2標準への継続的な準拠を維持することを目的としています。

主な機能

- 自律型SOC運用: ML駆動の相関分析により、自動化されたインシデントのグループ化と対応プレイブックを通じて手動トリアージが削減されます。

- クロスドメインテレメトリ: ネットワーク、クラウド (Prisma)、エンドポイント、およびIDソースからの統合データ取り込み

- 脅威インテリジェンス統合: Unit 42の脅威リサーチが検出ルールと対応推奨事項に直接フィードされます。

- SOAR内蔵: 個別のツールを必要としないネイティブなオーケストレーションと自動化。

長所

- Palo Alto独自の製品エコシステム全体にわたる強力な統合

- インテリジェントなグループ化によりアラート疲れを軽減します。

- Palo Altoのインフラストラクチャに既に投資している場合は包括的なカバー範囲。

短所

- サードパーティ統合は、ネイティブのPalo Alto製品統合ほどシームレスではありません。

- プラットフォームを初めて使用するチームにとって急な学習曲線。

- データ取り込み量に応じて料金が急速に上昇する可能性があります。

- Palo Altoエコシステムへの深いコミットメントが、最大限の価値を引き出すために必要です。

最適

既存のPalo Altoネットワークインフラストラクチャ(Strataファイアウォール、Prisma Cloudなど)を持ち、セキュリティ運用を単一プラットフォームに統合しようとしている組織に適しています。

価格

データ取り込み量とエンドポイント数に基づいたカスタム料金設定です。見積もりについては営業担当者にお問い合わせください。一般的にエンタープライズ向けの価格帯に設定されています。

Gartner評価: 4.6/5

2. Aikido Security

コード、クラウド、またはランタイムのセキュリティをお探しの場合、Aikido Securityは、チームを支援するために設計された最新のセキュリティプラットフォームです。そのプラットフォームは、過剰なノイズなしに、実際のアプリケーションおよびクラウドのリスクを特定し、修正することを可能にします。最新のソフトウェアにおける最も一般的な攻撃パスに焦点を当て、アプリケーションコード、オープンソースの依存関係、インフラストラクチャ、コンテナ、API、ランタイム環境をカバーし、CI/CDパイプラインに直接統合されます。このプラットフォームは、Revolut、Premier League、SoundCloud、Nianticなどのスタートアップ企業やエンタープライズ企業を含む50,000以上の組織で利用されています。

コードおよび依存関係のスキャンにおいて、Aikidoは、到達可能性分析、マルウェア検出、ライセンスリスクチェック、およびサポート終了パッケージの警告などの技術を用いて、エクスプロイト可能な問題に優先順位を付けます。散在した検出結果を提示するのではなく、関連する問題をグループ化し、修正を迅速かつ管理しやすくする自動プルリクエストを含む、明確な修正ガイダンスを提供します。

同様のリスク重視のアプローチは、インフラストラクチャおよびクラウドセキュリティにも適用されます。Aikidoは、Terraform、Kubernetes、CloudFormation、およびクラウド環境における実際の誤設定を検出し、公開されたリソース、過剰な権限、安全でないデフォルト設定などの問題を、それらが導入された時点で直接特定します。これにより、チームは問題が本番環境に到達する前に早期に発見できます。

実行中のアプリケーションに対して、Aikidoは、コンテナスキャン、DAST、APIセキュリティ、シークレット検出、およびランタイム保護を組み合わせることで、意味のあるリスクを顕在化させ、アクティブな脅威を阻止します。自動トリアージにより、すべてのスキャンにおける誤検知が削減され、チームは最も重要なことに集中できます。

主な機能

- 静的および依存関係分析: ソースコード(SAST)およびサードパーティの依存関係(SCA)をスキャンし、SQLインジェクション、XSS、安全でないデシリアライゼーション、既知のCVEなどの脆弱性を検出します。到達可能性分析を使用して誤検知を削減し、可能な場合はワンクリックでの自動修正を含む明確な修正ガイダンスを提供します。

- 動的およびAPIセキュリティテスト: DASTおよびAPIセキュリティスキャンを、認証されたパスを含む稼働中のアプリケーションに対して実行し、SQLインジェクション、XSS、CSRF、公開されたエンドポイントなどのランタイム脆弱性を検出します。

- クラウドおよびインフラストラクチャセキュリティ: CSPMおよびIaCスキャンを含み、クラウド環境、Terraform、CloudFormation、Kubernetesマニフェストにおける誤設定を検出し、SOC 2、ISO 27001、CIS、NIS2などのコンプライアンスフレームワークをサポートします。

- コンテナおよびランタイムカバレッジ: コンテナイメージおよび基盤となるOSパッケージをスキャンして脆弱性を検出し、データの機密性およびエクスプロイト可能性に基づいて検出結果に優先順位を付けます。

- シークレット検出: コードおよび公開された表面における漏洩した認証情報、APIキー、証明書、暗号化マテリアルを特定し、CI/CDネイティブな統合とノイズ削減により、無関係なアラートを回避します。

長所

- コード、クラウド、コンテナ、API、およびランタイムの各領域にわたる広範なセキュリティカバレッジ

- 最小限の設定で迅速なセットアップが可能、継続的なメンテナンスコストも低減

- 自動トリアージと優先順位付けによる高いS/N比

- CI/CD統合と実用的な修正を備えた開発者に優しいワークフロー

- 導入の障壁を低減する無料ティア付きのクラウドベースの提供

料金: 永久無料ティアがあり、追加ユーザーまたは高度な機能向けの定額有料プランが利用可能です。

Gartner評価: 4.9/5

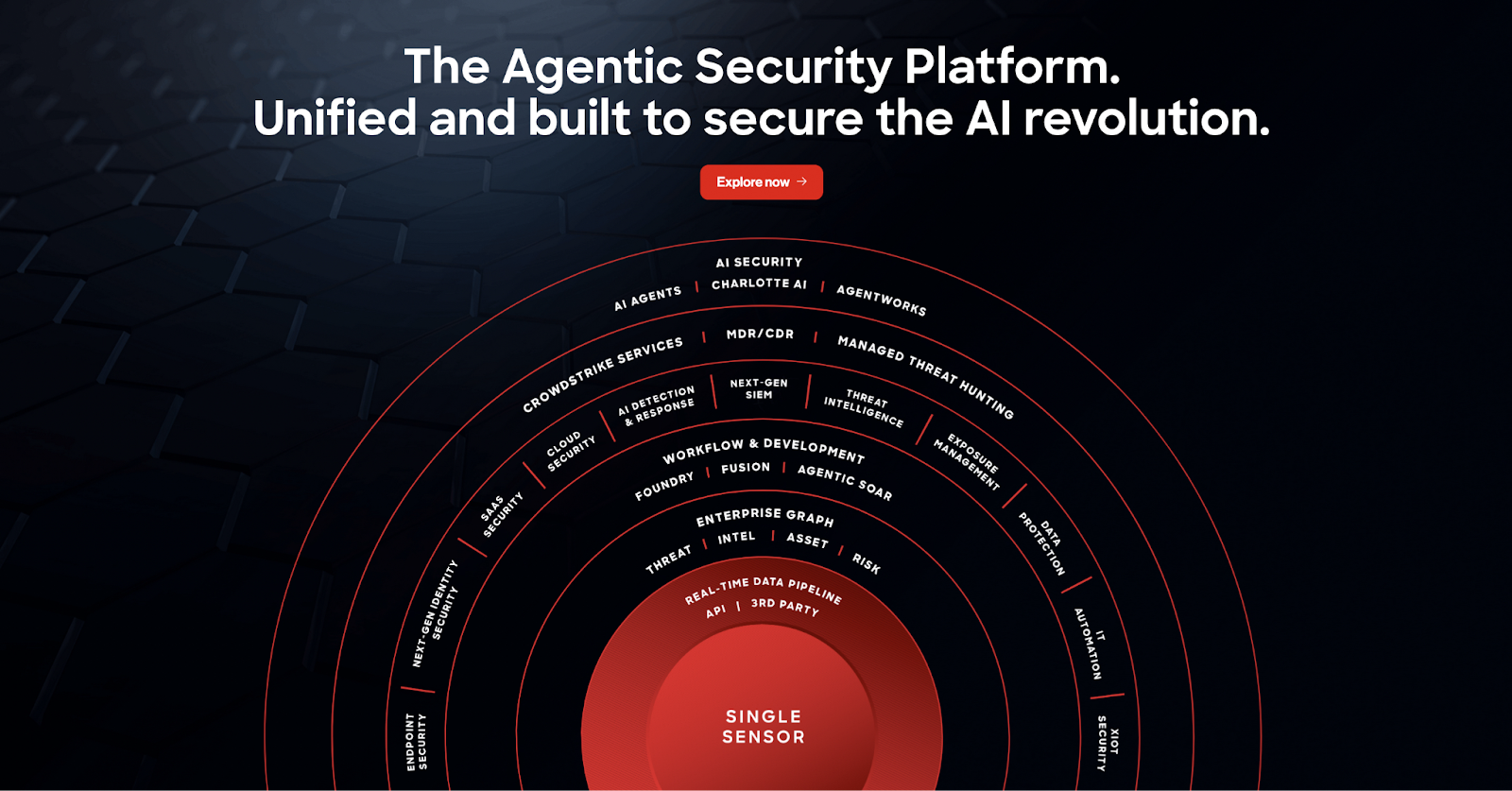

3. CrowdStrike

2024年の障害でよく知られるようになったCrowdStrikeは、その大規模なテレメトリベースからの脅威インテリジェンスに重点を置いたエンドポイント保護およびXDRプラットフォームです。

エンドポイント検出、ネットワーク監視、および検出にわたる製品群

主な機能

- Threat Graph: 毎週数兆件のセキュリティイベントを処理し、攻撃パターンを特定し、新たな脅威を明らかにします。

- リアルタイム脅威ハンティング: OverWatchマネージドサービスは、24時間365日体制で人手による脅威ハンティングを提供します。

- 軽量エージェント: シングルエージェントアーキテクチャにより、エンドポイントのパフォーマンスへの影響を最小限に抑えます。

- ID保護: Falcon Identity Threat Detectionは、Active Directoryやその他のIDストアを監視します。

長所

- 業界で認められた深い脅威インテリジェンス

- クラウドネイティブアーキテクチャによる迅速なデプロイ

- 行動ベースの検知による強力なエンドポイント可視性

短所

- 主にエンドポイント中心。クラウドおよびID機能は新しい追加機能です。

- モジュールベースの価格設定は、プラットフォーム全体をカバーする場合に高価になる可能性があります。

- ネットワーク検知機能は、エンドポイント検知に比べて成熟度が低い。

- 一部のユーザーは、集中的なスキャン中に高いリソース消費を報告しています。

- IDおよびクラウドセキュリティモジュールは別途購入が必要です。

- 慎重なチューニングなしでは、大量のアラートを生成する可能性があります。

最適

エンドポイントの可視性と行動ベースの脅威検知を優先する組織、特に深い脅威インテリジェンスを重視し、オンプレミスインフラストラクチャの管理を望まない組織に適しています。

価格

デバイスごとに課金され、カスタムプランも利用可能です。

Gartner評価: 4.7/5

4. Microsoft (Defender XDR)

Microsoftは説明不要の企業です。Defender XDR(旧 Microsoft 365 Defender)は、エンドポイント、メール、ID、クラウドアプリケーションをカバーする統合XDRプラットフォームであり、AzureおよびMicrosoft 365全体でネイティブ統合されています。

主な機能

- ネイティブなMicrosoft 365統合: Outlook、Teams、SharePoint、Azure AD間のシグナルを、最小限の追加設定で相関させます。

- 自動攻撃遮断: アクティブな攻撃中に、侵害された資産を自動的に隔離し、アカウントを無効にすることができます。

- Copilot for Security: 脅威調査と対応のためのAI搭載アシスタント(追加費用で利用可能)。

長所

- Microsoftスタックに既にコミットしている組織にとってシームレスな体験

- Windowsエンドポイントに追加のエージェントは不要

- 多くのMicrosoft 365 E5ライセンスバンドルに含まれています

短所

- Microsoftエコシステム外では検知品質が異なる場合があります

- AWSやGCPが中心のマルチクラウド環境では、ギャップが生じる可能性があります。

- 最適な結果を得るための設定は複雑になる場合があります。

- ライセンスモデルが分かりにくく、全機能を利用するには通常E5またはアドオンが必要です。

- Microsoft以外のセキュリティツールとのアラート相関機能が劣ります。

- Copilot for Securityは高価なアドオンです。

最適

Azure AD、Microsoft 365、Intuneに大きく依存するMicrosoft中心の環境向けです。異種混在環境やマルチクラウド環境では、その価値提案は大幅に低下します。

価格

Microsoft 365 E5(ユーザーあたり月額約57ドル)とバンドルされることが多いです。Defender for Endpoint P2は単体で月額約5.20ドルで利用可能です。Copilot for Securityは別途料金がかかります。

Gartner評価: 4.5/5

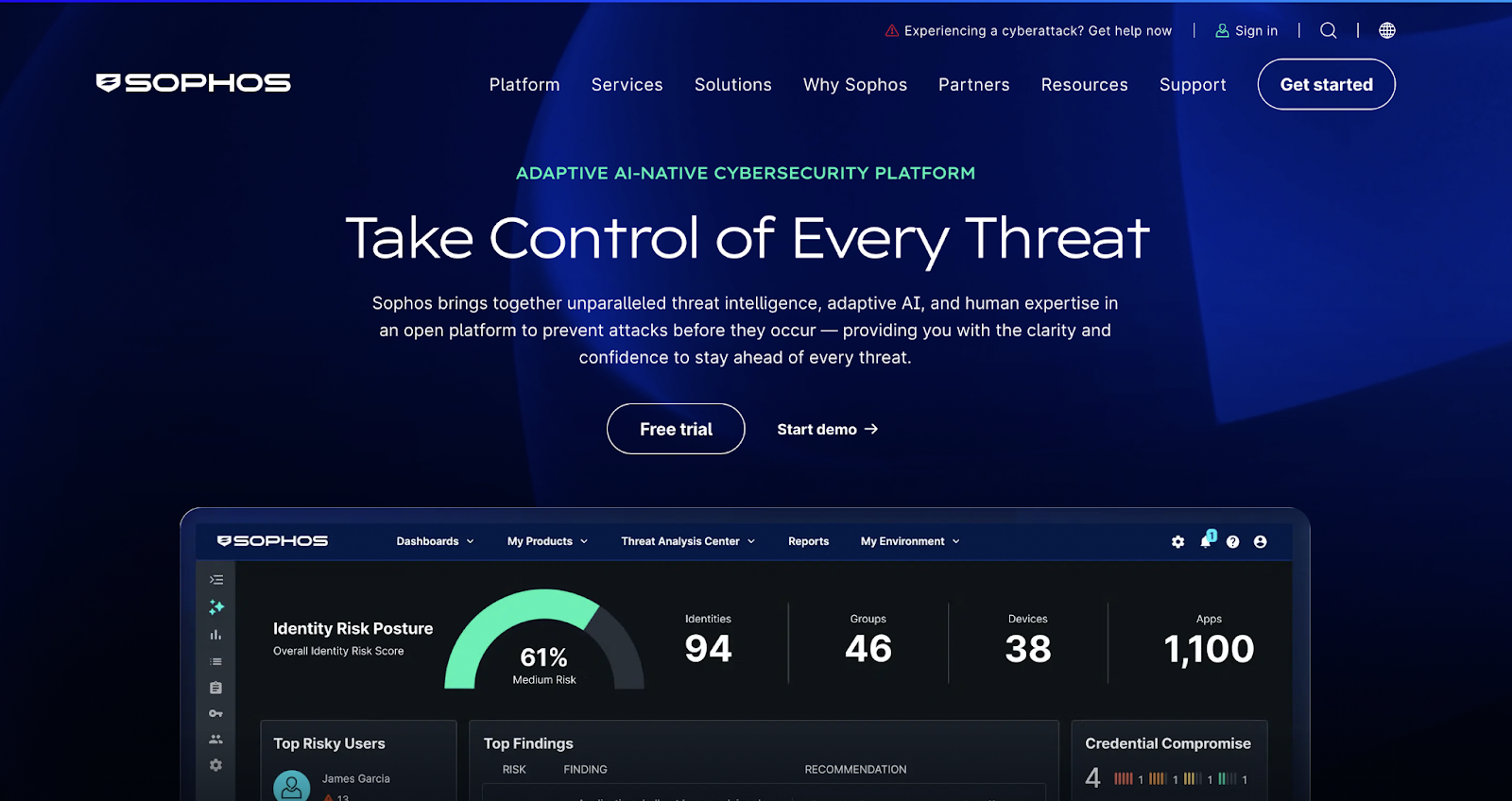

5. Sophos (XDR / MDR)

元々はアンチウイルスとエンドポイント保護に注力していました。過去10年間で、同社は次世代ファイアウォール、クラウドセキュリティ、マネージド検出および対応(MDR)へと事業を拡大し、ミッドマーケットで確固たる地位を築いています。そのXDRプラットフォームは、成熟したMDRサービスによって補完されており、最近ではIdentity Threat Detection and Response (ITDR) も追加されました。

主な機能

- MITREカバレッジ100%: MITRE ATT&CK Enterprise 2025評価において、100%の検出カバレッジを達成しました。

- マネージド脅威ハンティング: MDRサービスは、24時間365日体制の人間主導による脅威ハンティングとインシデント対応を提供します。

- ID脅威検出: ITDRは、認証情報の侵害、権限昇格、IDベースの攻撃を監視します。

- ダークウェブ監視: 組織に関連する漏洩または侵害された認証情報をスキャンします。

長所

- 24時間365日のSOCを持たない組織向けの強力なMDRサービスです。

- 独立評価において競争力のあるパフォーマンスを発揮します。

- 手頃な価格でミッドマーケットの組織に適しています。

短所

- XDR機能は一部の競合他社と比較して新しく、Sophosは歴史的にエンドポイントおよびファイアウォール製品で知られています。

- ITDRは2025年後半にリリースされ、まだ成熟段階にあります。

- サードパーティ連携は改善されていますが、大手ベンダーほど広範ではありません。

- 一部のユーザーは、大規模環境でのコンソールパフォーマンスの遅さを報告しています。

- 高度な機能を利用するには、Sophosエコシステムへのより深いコミットメントがしばしば必要です。

- 専用のSIEMプラットフォームと比較して、レポートのカスタマイズは限定的です。

最適

強力な検知および対応能力を求める中堅企業で、完全な社内SOCを構築することなく、特にIDベースの攻撃を懸念している組織に適しています。

価格: 営業にお問い合わせください

Gartner評価: 4.5 / 5

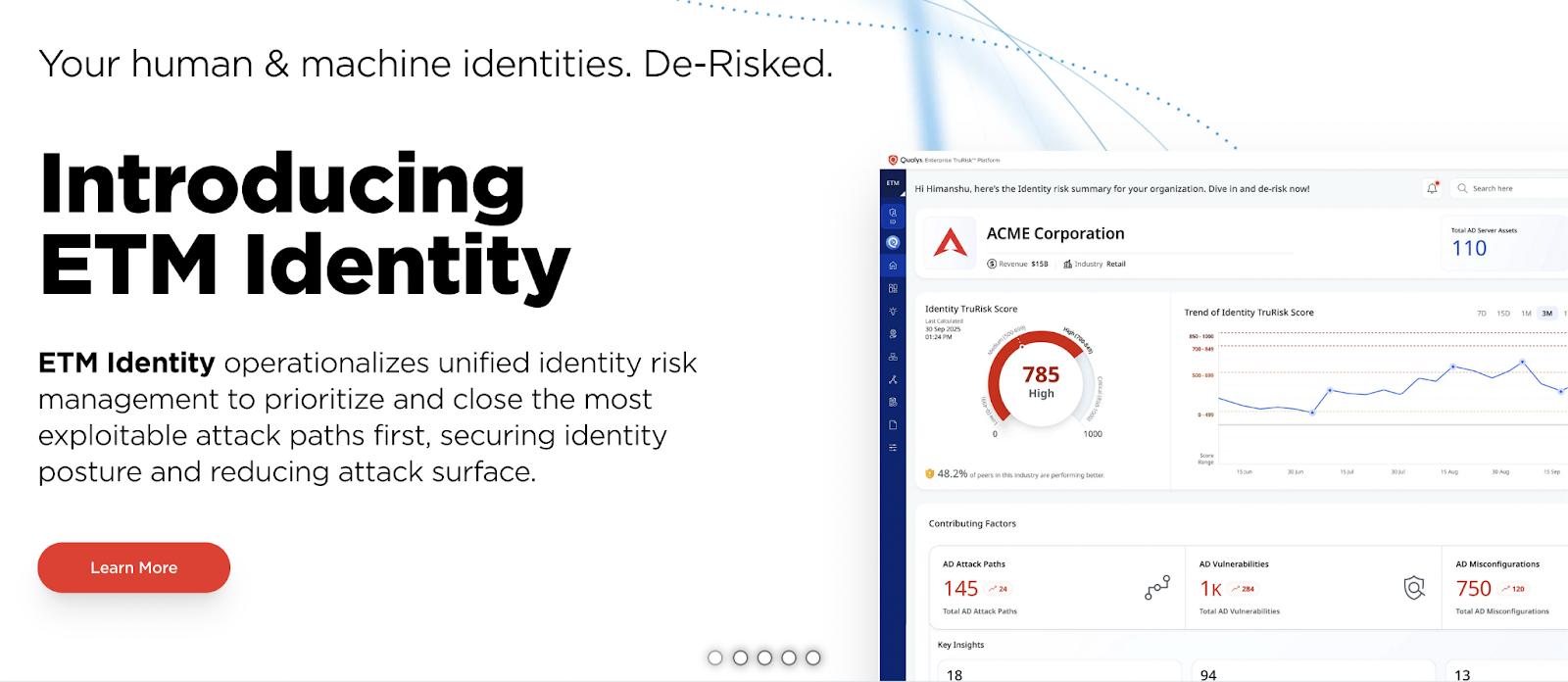

6. Qualys

サービスとしての脆弱性管理で最もよく知られています。VMDR(Vulnerability Management, Detection, and Response)プラットフォームは、継続的なアセットディスカバリと脆弱性評価、リスク優先順位付け、および統合された修復機能を組み合わせ、IT、OT、クラウド、IoT環境全体で提供します。

主な機能

- TruRiskスコアリング: エクスプロイトの利用可能性、アクティブな兵器化、アセットの重要度、および露出コンテキストを考慮することで、CVSSを超えた評価を行います。

- 検知範囲: 103,000以上のCVEをカバーし、競合他社よりも最大16時間早く重要な脆弱性を特定すると主張しています。

- 脆弱性検知ソース: 各脆弱性がエージェント、境界スキャン、または内部スキャナーのいずれを介して発見されたかを特定します。

長所

- 深く成熟した脆弱性検知カバレッジ

- リスクベースの優先順位付けにより、アラートのノイズを低減するのに役立ちます

- ハイブリッドおよび異種環境全体での統合されたアセット可視性

短所

- 主に脆弱性に焦点を当てており、行動検知のためのXDRやSIEMの代替にはなりません

- 大規模または高度にセグメント化された環境では、エージェントの展開が複雑になる可能性があります

- 慎重に調整しないと、スキャンパフォーマンスが生産システムに影響を与える可能性があります

- UIとワークフローには学習曲線があります

- レポート設定には、多くの場合、かなりの初期労力が必要です

- 一部の統合にはプロフェッショナルサービスとの連携が必要です

最適

脆弱性管理がセキュリティプログラムの中心である組織、特にITおよびIoT環境にまたがるハイブリッドインフラ全体で包括的な可視性を必要とする組織に適しています。

価格: 営業にお問い合わせください

Gartner評価: 4.4/5

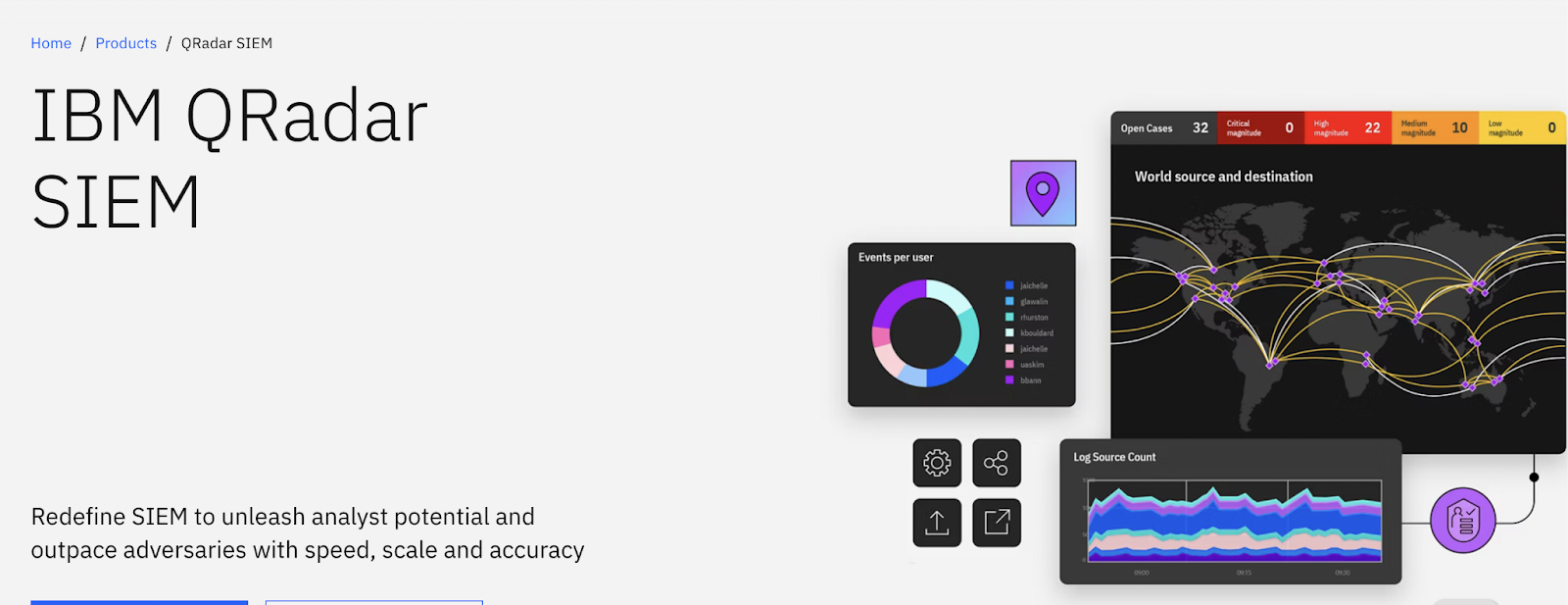

7. IBM Security (QRadar Suite)

IBM SecurityのQRadar Suiteは、長年にわたる実績のあるSIEMプラットフォームであり、数十年にわたるエンタープライズセキュリティ運用経験に裏打ちされた、より広範なXDRソリューションへと進化しました。IBMの幅広いセキュリティポートフォリオ内に位置付けられており、QRadarは大規模なログ分析、コンプライアンスレポート、およびAIを活用した脅威検知を重視しています。

主な機能

- 大規模なログ分析: 極めて高いログ量を処理できるように設計されており、IBMが大規模企業でSIEMを運用してきた数十年の経験を反映しています。

- Watson AI連携: AI駆動型アナリティクスを使用し、異常検知と自動トリアージを行います。

- アナリスト向け統合エクスペリエンス: QRadar SuiteはSIEM、SOAR、XDRの機能を単一のワークフローに統合します。

- 脅威インテリジェンス: IBM X-Forceの脅威インテリジェンスフィードを検知および調査に直接統合します。

長所

- 大量のログ取り込みと保持要件を効果的に処理します。

- 強力なコンプライアンス、監査、およびレポート機能。

- 広範なサードパーティ連携のエコシステム。

短所

- 運用負荷が高く、維持には専任の担当者が必要となることが多いです。

- その複雑さは小規模なセキュリティチームにとって負担となることがあります。

- オンプレミス展開には、大規模なインフラ投資が必要です。

- 検知ルールの更新とチューニングには時間がかかる場合があります。

- ライセンスモデルは複雑で、予測が困難です。

- クラウドベースのQRadar製品は、異なる、場合によっては機能が削減された機能セットを提供します。

最適

異種混在環境と専任のセキュリティ運用チームを持つ大規模企業、特に既存のIBMとの関係がある企業や、大規模なメインフレームおよびハイブリッドインフラを持つ企業に適しています。

価格: 営業にお問い合わせください

ガートナー評価: 4.3/5

8. Cisco (XDR / Security Cloud)

Cisco Security Cloudを通じて提供されるCiscoのXDRは、ネットワーキング、メール、エンドポイント、クラウドセキュリティ製品を含むCiscoの広範なポートフォリオ全体でテレメトリを相関させることにより、検知と対応の統合を目指しています。このプラットフォームの強みは、深いネットワーク可視性と脅威インテリジェンスにあり、特にCiscoインフラにすでに多額の投資をしている組織にとって有効です。

主な機能

- ネットワーク可視性: Ciscoネットワーキングインフラを実行している場合、ネットワークフローデータで検知を強化します。

- SecureX連携: 複数のCiscoセキュリティ製品を統合されたワークフローに接続するオーケストレーションレイヤーとして機能します。

- Talosインテリジェンス: 業界最大級の商用脅威リサーチチームの1つから提供される脅威インテリジェンスを活用します。

- メールセキュリティ: Cisco Secure Emailを通じて、統合されたメール脅威検知を提供します。

長所

- Cisco中心の環境向けに比類のないネットワークレベルの可視性を提供します。

- Cisco Talosによる高品質な脅威インテリジェンス。

- 既存のCiscoインフラ投資を強力に活用できます。

短所

- Splunk買収後もXDR機能はまだ成熟途上にあります。

- 継続的な統合と製品ロードマップの不確実性。

- エンドポイント検出はネットワークベースの可視性よりも成熟度が低い。

- ハイブリッドおよびマルチクラウド環境でのデプロイは複雑になる可能性があります。

- 最大限の価値を引き出すには、Ciscoエコシステムへのより深いコミットメントが必要となります。

- 一部の製品の重複と統合の取り組みはまだ進行中です。

最適

Ciscoネットワーキングに多大な投資を行っており、既存のインフラストラクチャテレメトリをセキュリティ検出および対応に拡張したいと考えている組織に適しています。購入者は、Splunk統合がどのように進化するかを綿密に評価する必要があります。

価格

カスタム価格設定で、多くの場合Cisco Enterprise Agreementsを通じてバンドルされます。スタンドアロン製品の価格設定は、デプロイの規模と範囲によって大きく異なります。

Gartner評価: 4.7/5

9. Trend Micro (Vision One)

Trend Microは何十年もの間、エンドポイントセキュリティの主要な存在であり、Vision Oneにより、完全なXDRプラットフォームへと成功裏に移行しました。このプラットフォームは、エンドポイント、サーバー、メール、ネットワーク、クラウドワークロードにわたるデータを相関させることに優れており、特に複数のベクトルにまたがる攻撃チェーンの追跡に強みがあります。

主な機能

- クロスレイヤー検出: メールからエンドポイント、サーバーに至るシナリオ全体で攻撃チェーンを追跡し、関連するアクティビティを統合されたインシデントに結びつけます。

- リスクインサイト: 攻撃対象領域全体における組織のリスクエクスポージャーを定量化し、優先順位付けされた推奨事項を提供します。

- ワークベンチ調査: すべてのテレメトリソースにわたるアラートのトリアージとインシデント調査のための統合コンソールを提供します。

- クラウドセキュリティ統合: コンテナ、サーバーレス機能、クラウドワークロードにまでカバレッジを拡張します。

長所

- メールとエンドポイントの攻撃ベクトル間の強力な相関。

- エンドポイント保護における長年の実績と成熟度(Gartner Magic Quadrantで20回リーダーに選出)。

- 競争力のある柔軟な価格モデルで、他のトップティアXDR競合製品よりも費用対効果が高いことが多いです。

- 最新のクラウドネイティブ環境と並行して、レガシーオペレーティングシステムに対する広範なサポート。

短所

- クラウドネイティブおよびコンテナセキュリティ機能は、スイートへの後からの追加機能でした。

- Kubernetesに多大な投資を行っている組織は、専門ツールと比較して検出の深さが不足していると感じる可能性があります。

- 一部のユーザーは、誤検知率が継続的な手動調整を必要とすると報告しています。

- サードパーティ連携は、より大規模なプラットフォームエコシステムベンダーと比較して、その範囲が限定的です。

- エージェントは、古いエンドポイントハードウェアではリソースを大量に消費する可能性があります。

最適

メールとエンドポイントが主要な攻撃ベクトルである組織、特にすでにTrend Micro製品を使用しており、統合された高い可視性を持つXDRエクスペリエンスを求める組織に適しています。

価格: 正確な見積もりについては営業担当者にお問い合わせください。

Gartner評価: 4.7/5

10. Fortinet (Security Fabric)

FortiGateファイアウォールで最もよく知られているFortinetは、Security Fabricの傘下で包括的なセキュリティプラットフォームへと拡大しました。このプラットフォームは、ネットワークセキュリティ、エンドポイント保護、クラウドワークロードの可視性を統合し、ネットワークレベルの検出とOT(Operational Technology)セキュリティが最優先される環境で優れた性能を発揮する、高度に統合されたエコシステムを提供します。

主な機能

- FortiGuard Labs Intelligence: 毎日1,000億件以上のセキュリティイベントを処理し、Fabric全体にリアルタイムのAI駆動型脅威インテリジェンスを提供します。

- ネットワークレベルの検出: FortiGateファイアウォールと広範な検出スタックとの緊密な連携により、すべてのネットワークトラフィックにわたる相関的な可視性が可能になります。

- OTおよび産業セキュリティ: 産業制御システム(ICS)およびSCADA環境を保護するために特別に構築された機能で、堅牢なハードウェアも含まれます。

- 統合SASE連携: オンプレミスのネットワークセキュリティとクラウド提供型Secure Access Service Edge機能を組み合わせ、ハイブリッドワークフォースに対応します。

長所

- Fortinetのネットワークインフラストラクチャをすでに運用している組織にとって、クラス最高のパフォーマンスを発揮します。

- 産業および製造環境に対する深いネイティブサポートを備えた数少ないプラットフォームの一つです。

- カスタム構築されたSPU (Security Processing Unit) チップは、ソフトウェアのみの競合製品と比較して優れたスループットを提供します。

- プロプライエタリではありますが、「Fabric」は他のほとんどの単一ベンダーよりも広範な領域(WLAN、LAN、SD-WAN、およびエンドポイント)をカバーしています。

短所

- ベンダーロックイン: プラットフォームの価値は、Fortinet製品のみで構成されたスタックを使用する場合に最大化されます。Fortinet以外の製品との統合には、多くの場合、複雑な「Fabric Connectors」が必要です。

- インターフェースの複雑さ: 管理コンソール(FortiManager/FortiAnalyzer)は詳細な制御を提供しますが、学習曲線が急で、より伝統的なUIであることで知られています。

- エンドポイントの成熟度: 改善は進んでいるものの、FortiClientとFortiEDRは、そのネットワークセキュリティの主力製品と比較して、二次的なものと見なされることがよくあります。

- ライセンスの摩擦: ユーザーは、さまざまなサポートティアや機能ライセンスを管理することが煩雑であると頻繁に報告しています。

最適

Fortinetのネットワークインフラストラクチャを大規模に導入している組織、特にOTセキュリティとネットワークセグメンテーションが不可欠な製造業、エネルギー産業、または公益事業の分野に適しています。

価格: 見積もりについては営業担当者にお問い合わせください。

Gartner評価: 4.6/5

まとめ

2026年に適切なサイバーセキュリティツールを選択する際は、最も多くの機能を追い求めることよりも、システムの実際の構築方法と運用方法に合わせて検出機能を適合させることが重要になります。

エンドポイント、クラウドインフラストラクチャ、ID、アプリケーションコードにわたって攻撃対象領域が拡大する中、セキュリティチームは、真のリスクを顕在化させ、ノイズを削減し、既存のワークフローを遅らせることなく適合するツールを必要としています。

このリストにある各プラットフォームは、エンドポイントおよびネットワークの検出から脆弱性管理、SIEMによる可視性に至るまで、さまざまな領域で優れています。Aikido Securityは、コード、依存関係、インフラストラクチャ、およびランタイム全体で現代のリスクが導入される箇所に焦点を当て、自動トリアージと明確な修正を通じて実用的な修復を可能にすることで際立っています。複雑さやアラート疲れを追加することなくセキュリティカバレッジを向上させたい場合、Aikidoは強力な出発点となります。

Aikido Securityがお客様の環境にどのように適合するかをご覧になりたいですか?無料で開始するか、デモを予約して、チームが実際の脅威をより迅速に発見し、修正する方法を探ってみてください。