クラスターが数分でスケールし、新しいワークロードが毎時間デプロイされる状況では、エラーの許容範囲は極めて小さくなります。たった一つの見落とされた設定や古いイメージが、誰も気づかないうちにシステム全体に波及する可能性があります。

実際には、ほとんどのチームがKubernetesで失敗するのは、セキュリティを無視しているからではなく、追いつけないからです。Red HatのKubernetesセキュリティレポートによると、組織の67%がセキュリティ上の懸念からデプロイメントを減速または遅延せざるを得なくなっています。この数字だけでもすべてを物語っています。セキュリティはもはや後回しにされるものではなく、依存関係にあるのです。

しかし、脅威が進化し続ける一方で、ツールも進化しています。

AI駆動型スキャナー、よりスマートなランタイムモニター、そして統合されたセキュリティダッシュボードは、チームが本番環境に到達するずっと前に問題を検出するのに役立っています。

そして、この変化はより広範な業界トレンドの一部です。AikidoのState of AI in Security & Development 2026レポートによると、多くの組織がクラウドセキュリティとアプリケーションセキュリティの統合に苦慮しており、両方に単一のベンダーを使用した組織は、インシデントの発生が少なかったことが判明しました。

この記事では、チームがそのバランスを取るのに役立つ7つのKubernetesセキュリティツールを探ります。オープンソースツールからAikidoのような最先端ソリューションまで、コードからクラウドまでのセキュリティを簡素化する最高級の製品を提供しています。

要約:

Aikidoは、ノイズのない真の保護を提供し、Kubernetesのセキュリティ確保においてリーダーです。真に際立たせているのは、AIを活用したAutoFixです。これは、AWS、Azure、GCPなど全体で設定ミス、露出、ポリシー違反を継続的にスキャンし、迅速に修正します。

また、コード、コンテナ、クラウドのセキュリティを単一の合理化されたプラットフォームに統合し、既存のワークフローに自然に統合されます。

Aikidoは、分析前に最大95%の誤検知を除外するため、チームは迅速に対応できる明確で信頼性の高い検出結果を得られます。セキュリティチームにとって、これは複数のツールを使いこなしたり、データに溺れたりすることなく、Kubernetesを完全にカバーできることを意味します。Aikidoの無料ティアを利用すれば、すぐにクラスターの保護を開始でき、ワークロードの増加に合わせて拡張できます。

Kubernetesセキュリティとは何か、なぜそれが重要なのか

Kubernetesは、コンテナ化されたアプリケーションを管理するための主要なプラットフォームとなりました。それは、クラスター全体でのデプロイメント、スケーリング、および運用を驚くべき効率で自動化するためです。数千ものコンテナをシームレスにオーケストレーションするその能力は、現代のクラウドネイティブシステムの基盤となっています。

Kubernetesセキュリティとは、Kubernetesクラスター、ワークロード、およびそれらが実行されるインフラストラクチャを、設定ミス、脆弱性、悪意のある活動から保護する実践です。

堅牢なマイクロサービスプラットフォームの滑らかな表面の下には、コンテナ、ノード、API、ネットワーク接続の複雑なクラスターが存在します。その複雑さは、急速に拡大する攻撃対象領域を生み出します。

その核心において、Kubernetesセキュリティは、これらのクラスターを保護するために使用するツール、制御、およびプロセスを包含します。これには、イメージスキャンやランタイム検出から、ネットワークポリシーやアクセス制御まで、あらゆるものが含まれます。

これは重要です。なぜなら、クラスターは単なるインフラストラクチャではなく、デジタル運用の基盤だからです。設定、ID、またはランタイム動作における単一の誤りでも、機密データを露呈させたり、サービスを中断させたり、ラテラルムーブメントを可能にしたりする可能性があります。例えば、誤って設定されたPodは特権昇格を許す可能性があり、露出したAPIサーバーは無制限のアクセスを許可する可能性があります。

環境がモノリスから分散サービスへと進化するにつれて、スピードを推進するのと同じ成熟度が、セキュリティの成熟度も要求すべきです。言い換えれば、クラスターの動きが速くなるほど、脅威の進化も速くなり、その両者の間に位置することになります。

そこで重要になるのが、運用ケイデンス、プラットフォームエンジニアリング標準、そしてDevSecOps文化に合致する、集中的なセキュリティ戦略です。深く掘り下げていくと、Aikidoが脆弱性管理、ポリシー適用、ランタイム可視性を統合されたビューに接続することで、この整合性をどのようにサポートしているかがわかります。

Kubernetes環境における主要なセキュリティ課題

Kubernetesデプロイメントの複雑さは、さまざまなセキュリティ上の弱点を作り出し、多くのチームは、そのうちのいくつかしかカバーできません。注意すべき一般的な問題点を見ていきましょう。

1. あらゆる場所での設定ミス: Kubernetesは多くの柔軟性を提供し、これはスケールに非常に役立ちますが、同時に押すべきボタンが多数あることを意味します。チームの誰かが誤ってホストネットワークを有効にしたり、rootとしてPodを実行したままにしたりすると、より大きな攻撃ウィンドウを作成してしまいます。これは決して軽微な問題ではありません。実際、長年の経験を持つプラットフォームエンジニアは、わずかな設定ドリフトが重大な問題を引き起こす可能性があることを認めています。

2. 脆弱なコンテナイメージ: 堅牢で信頼性の高いCI/CDパイプラインを構築し、コンテナイメージを効果的にビルドおよびデプロイしているかもしれません。しかし、それらのイメージに古いライブラリや未パッチの脆弱性が含まれている場合、デプロイが完了する前にリスクに晒されます。古いバージョンのOpenSSLを実行しているコンテナや、未パッチのベースイメージは、脅威アクターに環境への優先アクセスを与えるようなものです。

3. シークレット管理のギャップ: APIキー、データベース認証情報、トークンなどのシークレットは、Kubernetes内の多くのサービスの基盤です。しかし、これらがConfigMapに平文で保存されたり、広範なアクセス権を持つ複数のサービスで再利用されたりすると、権限昇格を招くことになります。適切なシークレットローテーション、Vault連携、最小権限アクセスは必須です。

4. 過剰な権限を持つロールベースアクセス制御 (RBAC): クラスター管理者アクセスを許可することは、たとえ迅速なアクセスのためであっても、分離を迂回し、侵害されたアカウントによる潜在的な損害を増加させます。適切にスコープされたRBACロールを実装することで、Podやサービスが侵害された場合の被害範囲を制限できます。

5. ランタイムセキュリティリスク: 静的スキャンは利点を提供しますが、動的な環境には不十分です。悪意のあるコンテナインジェクション、変更されたパーミッション、またはカーネルエクスプロイトなどのリアルタイムの脅威は、ランタイム時に発生する可能性があります。クラスターに対する継続的なリアルタイムの可視性がなければ、重要なセキュリティインサイトが不足します。

主要な7つのKubernetesセキュリティツール

これらの課題を念頭に置くと、それらを解決するために構築されたツールを検討する価値があります。以下は、主要なKubernetesセキュリティソリューションの比較表で、カバレッジ、誤検知削減、AI AutoFix、ポリシー適用に基づいて評価されています。

これらのツールは、イメージおよびIaCスキャンから、ランタイム保護、ネットワークポリシーの適用まで、Kubernetesセキュリティライフサイクルのさまざまな部分に対応します。

主要な7つのKubernetesセキュリティツールの比較

1. Aikido Security

AikidoはKubernetesセキュリティをより速く、よりスマートに、そしてはるかにノイズの少ないものにします。コンテナイメージ全体にわたる実際のセキュリティリスクを特定し、25以上の検証ルールを使用して誤検知や無関係なアラートを自動的にフィルタリングします。

Aikidoは、クラスターやコンテナスキャンKubernetesツール以上のものです。エンドツーエンドのセキュリティを求める組織向けに、コードリポジトリ、コンテナイメージ、IaC (Infrastructure as Code)、Kubernetesマニフェスト、シークレット、クラウドワークロードをすべて統合されたダッシュボードで追跡できます。

主な機能

- コンテナイメージスキャン(OSパッケージ、ライブラリ、ライセンスリスク)+ AI AutoFix機能。

- 設定ミスを早期に検出するためのIaC/マニフェストスキャン(Terraform、CloudFormation、Kubernetes YAML/Helm)。

- GitリポジトリやCIパイプラインへの接続、実用的なPRの提供、ノイズの削減を可能にする開発者ワークフロー統合。

- コード、イメージ、クラウドのコンテキスト全体で真に重要なものに優先順位を付けるのに役立つ、コンテキストに応じたトリアージと誤検知の削減。

長所

- Kubernetesクラスターのスキャンは、コード → ビルド → デプロイ → ランタイムに至るまで、すべてのセキュリティニーズを単一のツールでカバーするため、ツール乱立を避けたいチームにとって有益です。

- CI/CDおよびコンテナパイプラインでの摩擦を最小限に抑えた開発者に優しいオンボーディング、迅速な価値実現。

- チケットキューでの待機時間を削減し、SRE/開発チームが問題を発見するだけでなく修正できるAutofixと実用的なインサイトを提供します。

- マニフェストやIaCのドリフトからイメージやコンテナの問題まで、Kubernetesワークフローを強力にカバーします。

料金モデル

Aikidoは、チームの規模とセキュリティニーズに合わせて拡張できるように設計された柔軟なプランを提供します。

- Free Tier (Developer): 開始に最適で、コアスキャナー、PRセキュリティレビュー、およびチームがKubernetesのセキュリティ体制を評価するのに役立つ分析機能が含まれています。

- Basic Plan: カバレッジを拡大したい小規模チームに最適で、AIベースの保護、コードからクラウドへの可視性、Jira、Drata、Vantaなどのツールとの統合を提供します。

- Proプラン: 成長中の組織に適しており、カスタムSASTルール、オンプレミススキャン、APIセキュリティテスト、マルウェア検出、仮想マシン(VM)スキャンなどの高度な機能を解放します。

- Advancedプラン: 複雑な環境を持つエンタープライズ向けに構築されており、強化されたコンテナイメージ、拡張されたライブラリライフサイクル、EPSS駆動の優先順位付けにより保護を拡張します。

価格はFree Tierから始まり、規模と必要な機能に応じて上位のティアが利用可能です。

2. Aqua Security

Aqua Securityは、クラウドネイティブセキュリティ分野における長年のプレーヤーであり、コンテナ、Kubernetes、サーバーレス、クラウドワークロードをカバーする幅広い機能を提供しています。主要なクラウドやエンタープライズSIEM/コマンドセンターと統合し、大規模環境で統一された可視性を提供します。

主な機能

- クラスター構成とベンチマーク(CIS、NSAなど)に対するコンプライアンスをレビューするKSPM。

- Kubernetesネイティブの構成要素(アドミッションコントローラー)を介して機能し、Podのデプロイポリシー、ワークロード属性、およびコンテキストリスクを強制するランタイム保護。

- マルチクラウド、オンプレミス、ハイブリッドワークロード全体にわたる包括的なポスチャー、イメージ、およびランタイムスキャン。

長所

- エンタープライズ規模向けにフル機能を備えており、非常に大規模なクラスター、マルチクラウド、規制環境をサポートします。

- 本番環境レベルのセキュリティ運用向けに構築された、詳細なランタイム強制機能(例:きめ細かなポリシー、アドミッションコントロール)。

- エンタープライズセキュリティエコシステム(SIEM、クラウドコマンドセンター)との統合により、コンテナ、クラウド、ワークロード全体にわたる可視性を実現します。

短所

- より軽量なツールと比較して、セットアップ、チューニング、およびメンテナンスにはかなりのSRE/セキュリティの労力が必要となる場合があります。

- 大規模エンタープライズ機能には、より高額なライセンス料またはサポート費用が伴う可能性があります。

- 小規模なクラスターやチームの場合、機能の幅が現在のニーズを超える可能性があり、価値実現までの時間を遅らせる可能性があります。

料金モデル

Aqua Securityはウェブサイトに価格を掲載していません。代わりに、デモをリクエストしてプラットフォームの動作を確認し、インフラストラクチャの規模とセキュリティ要件に基づいた個別見積もりを取得できます。

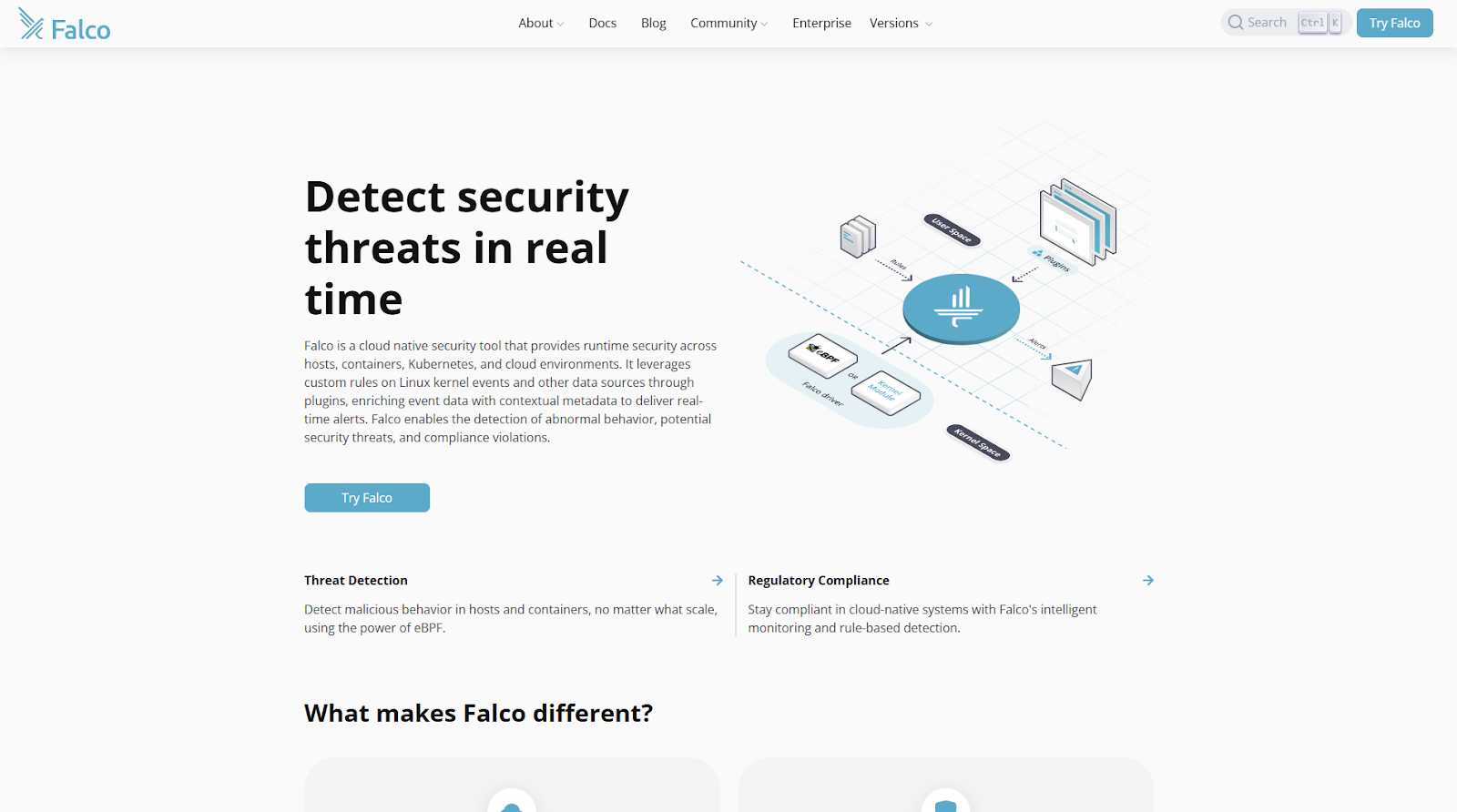

3. Falco

Falcoは、Kubernetesおよびコンテナ環境内の異常なアクティビティを検出することを目的としたオープンソースのランタイムセキュリティおよび行動監視ツールです。Kubernetesメタデータとコンテナコンテキストで強化されたホスト/カーネルイベント(eBPF/syscalls経由)を監視し、予期しないプロセス実行、特権昇格、または規範から逸脱するシステムコールなどの動作をフラグ付けします。

主な機能

- リアルタイムのsyscallおよびホストイベント監視。Kubernetesメタデータにより、動作をPod/コンテナに紐付けます。

- クラスターの使用状況やワークフローに特化したポリシーを作成できるカスタムルールエンジン。

- アラートおよびロギングシステムと連携し、ランタイム脅威検出をSREまたはSecOpsワークフローに統合します。

長所

- 静的スキャンが見逃すもの(例:ライブ攻撃、予期しない動作)を捕捉するランタイム可視性。

- 採用が容易な無料/オープンソースのコアで、概念実証や他のツールを補完するのに適しています。

- 高度にカスタマイズ可能で、独自の環境に合わせてルールを調整したり、独自の検出ロジックを構築したりできます。

短所

- ビルド時の脆弱性(イメージ、IaC)をそのままではカバーしません。他のツールとの組み合わせが必要です。

- 適切に調整されていない場合、大量のアラートを生成する可能性があります。ノイズがチームを圧倒する可能性があります。

- ルール管理、チューニング、アラート処理に専用の労力が必要で、他のツールと比較して「設定したら放置」というわけにはいきません。

料金モデル

Falcoは無料でオープンソースであり、Cloud Native Computing Foundation (CNCF)によってメンテナンスされています。費用は、統合を選択した関連サービスからのみ発生します。

4. Kubescape

Kubescapeは、ポスチャ管理、マニフェストスキャン、ランタイム脅威検出をカバーする、Kubernetesに特化したオープンソースのセキュリティツールです。元々はCLIツールでしたが、現在はマニフェスト/Helmチャート、ローカルのYAML/JSON、およびライブクラスターリソースのスキャンをサポートし、ポリシーフレームワーク(NSA、CIS、MITRE)をすぐに利用できます。

主な機能

- マニフェストとYAMLファイルのデプロイ前スキャン(CI/CDパイプライン統合)。

- 設定ミス、リスクスコア、ネットワークポリシーのギャップ、管理アクセス権のマッピングに対するライブクラスターのスキャン。

- CISベンチマーク、Kubernetes強化フレームワーク、およびランタイム制御モジュールを含むポリシーサポート。

長所

- Kubernetesクラスターのポスチャと設定ミスに焦点を当てており、これはプラットフォームチームにとって最も簡単に高い影響をもたらす成果となることがよくあります。

- オープンソースで軽量であり、参入障壁が低く、試用が迅速で、迅速なフィードバックに適しています。

- パイプライン統合は、シフトレフトポスチャスキャン(例:デプロイ前のYAMLスキャン)をサポートします。

短所

- ディープなコンテナイメージ脆弱性スキャンやリッチなランタイム挙動検出ではなく、ポスチャと構成に焦点を当てています。

- 要求が増大するにつれて(ランタイム検出、マルチテナント強制、ネットワークポリシー)、補完的なツールが必要になる場合があります。これは、ツールスタックの複雑さが増すことを意味します。

- オープンソースである一方で、企業はサポート、ダッシュボード、統合を必要とする場合があり、規模を拡大するために有償の拡張機能や積極的なエンジニアリングが必要になる場合があります。

料金モデル

Kubescapeの料金モデルは、vCPUの数やその他のクラウドリソースなど、クラウド環境に固有のいくつかの要因によって異なります。開始するには、デモリクエストフォームに記入する必要があります。

5. Trivy

Trivyは、コンテナイメージ、ファイルシステム、IaC、Gitリポジトリ、Kubernetesクラスターの脆弱性スキャンに焦点を当てた、広く採用されているオープンソースのスキャナーです。最小限の労力で広範なカバレッジと迅速なフィードバックを提供することを目指しています。Kubernetesユーザー向けに、Trivyはクラスター(trivy k8s経由)をスキャンし、イメージ、マニフェスト、デプロイされたワークロード内の脆弱性、設定ミス、シークレットを検出します。

主な機能

- コンテナイメージ脆弱性スキャン(OSパッケージ、ライブラリ、CVE)とライセンスチェック。

- Trivyのk8sモードは、ライブクラスターリソース(Pod、デプロイメント)、マニフェストファイルをスキャンし、サマリーレポートを生成できます。

- コードおよびインフラストラクチャ定義における設定ミス、シークレット漏洩、ライセンスリスクを検出するIaC / Gitリポジトリスキャン。

長所

- 高速で広範なスキャンカバレッジを提供し、最小限の摩擦でCI/CDパイプラインに組み込むのに適しています。

- 無料/オープンソースで広く使用されており、強力なコミュニティサポートを提供し、多くのチームから信頼されています。

- 複数のターゲット(イメージ、クラスター、IaC)をサポートするため、1つのツールで小規模チームの多くの領域をカバーできます。

短所

- ガバナンス、ランタイム強制、または統合ダッシュボードよりもスキャンに重点を置いています(そのため、補完的なツールがまだ必要になる場合があります)。

- クラスター全体での大規模または複雑なポリシー強制には、追加のツールが必要になる場合があります(例:リスクスコアリング、ダッシュボード)。

- ドキュメントでは、クラスターのスキャンモードはまだ「実験的」とマークされています(そのため、SREは本番環境で慎重にテストする必要があります)。

料金モデル

Trivyは無料でオープンソースであり、サブスクリプションや有効期限はありません。

6. Checkov

Checkovは、Terraform、CloudFormation、Kubernetesマニフェスト/Helm、およびその他のインフラストラクチャ定義をサポートするオープンソースのInfrastructure-as-Code(IaC)スキャンツールです。インフラストラクチャがプロビジョニングされる前に、ポリシーを強制し、設定ミスやセキュリティ問題を検出するのに役立ちます。Kubernetesワークフローの場合、CheckovはKubernetesクラスターまたはワークロードをインスタンス化するYAML/HelmチャートまたはTerraformリソースのリスクを検出できます。

主な機能

- IaCコード(Terraform、CloudFormation、Kubernetes YAML/Helm)をスキャンし、ポリシー違反、安全でないデフォルト設定、および設定ミスを検出します。

- カスタムポリシーとコンプライアンスフレームワーク(例:CIS、PCI)をサポートするため、内部標準を強制できます。

- CI/CDパイプラインに統合され、インフラストラクチャの問題がランタイムリスクになる前にシフトレフトします。

長所

- 優れた「デプロイ前」制御:ライブクラスターにデプロイされる前に、設定ミス、オープンアクセス、および脆弱な設定を検出します。

- カスタムポリシー機能により、SREまたはプラットフォームチームは組織のガードレールをツールにコード化できます。

- インフラストラクチャがコード化され、バージョン管理されているIaC駆動のKubernetesプラットフォーム(現代のSREチームでは一般的です)に適しています。

短所

- 本質的にコンテナイメージスキャン、ランタイムの動作、またはライブクラスターの強制適用はカバーしていません。そのため、完全なソリューションではなく、スタックの一部となります。

- パイプラインへの統合、ポリシーのベースライン確立、ルールセットの維持、誤検知の回避には、より多くの労力が必要になる場合があります。

- インフラストラクチャがより動的であるか、コード駆動型ではないチーム(例:手動によるクラスター変更が多い)の場合、ランタイムに焦点を当てたツールと比較して、影響は低い可能性があります。

料金モデル

Checkovは、無料のオープンソースツールとして、またPalo Alto Networksの有料Prisma Cloudスイートの一部として利用可能です。

- 無料ティア:オープンソースのCheckov CLIは、Terraform、CloudFormation、KubernetesマニフェストなどのInfrastructure-as-Codeファイルをスキャンするために完全に無料で利用できます。

- エンタープライズティア:高度な機能はPrisma Cloudの有料プランに含まれています。これらのティアでは、一元化されたポリシー管理、エンタープライズレポート、高度なコンプライアンスフレームワーク、強化されたコラボレーション制御などの機能が利用可能になります。

7. Cilium (with Tetragon)

Ciliumは、eBPF(extended Berkeley Packet Filter)上に構築された、コンテナおよびKubernetes向けのオープンソースのネットワーキング、セキュリティ、および可観測性プラットフォームです。そのTetragonコンポーネントは、ランタイムの可観測性と強制適用機能を追加します。Kubernetesプラットフォーム向けに、Ciliumは高度なネットワークポリシー強制適用(L3-L7)、サービスメッシュ統合、ポッド間通信の可視化、およびカーネルレベルでのランタイムルールの強制適用を提供します。

主な機能

- eBPFを活用したネットワーキングとセキュリティ。これにより、Kubernetes内部でのきめ細かなネットワークポリシー、トラフィックの可観測性、サービス間フローが可能になります。

- Tetragonによるランタイムの可観測性/強制適用。システムコール、ソケットアクティビティ、プロセス実行を監視し、異常な動作の検出/ブロックを可能にします。

- Kubernetes CNIモデルへの統合。コンテナネットワーキング層として機能するか、それを置き換え、高度なセグメンテーションと強制適用機能を提供します。

長所

- ランタイムおよびネットワークレベルの強制適用に優れています。特に、分離、サービスセグメンテーション、東西トラフィック制御が重要な大規模またはマルチテナントクラスターにおいて。

- Pod間トラフィック、ネットワークフロー、カーネルレベルのシステム挙動に対する深い可視性により、SREチームにコンテナイメージを超えた追加の可視性を提供します。

- 強力なコミュニティを持つオープンソースコア、柔軟なデプロイメントモデル。

短所

- Cilium/Tetragonのデプロイと運用には、強力なプラットフォームエンジニアリングが求められます。学習曲線が急である可能性があります。

- CI/CDやイメージ/IaCスキャンツールを置き換えるものではなく、依然として多層スタックの一部です。

- 小規模なクラスターやよりシンプルなデプロイメントの場合、高度なネットワーク強制適用は必要以上に複雑になる可能性があり(ロールアウトを遅らせる可能性があります)。

料金モデル

Ciliumは、無料のオープンソース版と有料のエンタープライズ版の両方を提供しています。

- オープンソース:コアのCiliumプロジェクトは完全に無料で利用でき、Kubernetes環境向けのeBPFベースのネットワーキング、セキュリティ、および可観測性を提供します。

- エンタープライズ:Cilium Enterpriseはノードごとの価格モデルを採用しており、機能とサポートレベルに応じて通常1ノードあたり600ドルから1,000ドルの範囲です。ランタイムセキュリティの可観測性、自動化、専用のエンタープライズサポートのためのTetragonのような高度な機能が含まれています。価格は見積もりベースであり、大規模なデプロイメントでは最小ノード数が必要となる場合があります。

Kubernetesセキュリティツール選択のベストプラクティス

適切なKubernetesセキュリティツールの選択は圧倒されるように感じるかもしれません。選択肢が少ないからではなく、同じことを約束するツールが多すぎるからです。それぞれがクラスターのセキュリティを確保し、コンプライアンスを簡素化し、誤検知を半減させると主張しています。

Kubernetesセキュリティツールを選択する際には、以下の点を理解し、考慮してください。

1. Kubernetesセキュリティツールの選択は、単なるチェックボックスの確認を超えています: それは、チームのリズム、スタック、規模、ワークフローに合ったものを見つけることです。優れたツールは、障害ではなく、プロセスの一部であると感じられるべきです。

DevSecOpsおよびSREチームにとって、それはCI/CDパイプライン、Kubernetesクラスター、監視スタックとのシームレスな統合を優先することを意味します。セキュリティはデプロイと同じ速度で進むべきです。それが速度を低下させた瞬間、無視されるリスクがあります。

したがって、ツールがあなたの環境にどれだけ自然に溶け込むかを評価してください。GitOpsと連携しますか?HelmチャートやIaCテンプレートをスキャンできますか?SlackやJiraなど、チームが日常的に使用しているシステムに統合できますか?これらの接点が、ツールが信頼できるパートナーになるか、それとも単に維持すべき別のダッシュボードになるかを決定します。

2. カバレッジとスケーラビリティ: 多くのチームは基本的なイメージスキャンから始めますが、後にランタイムの挙動、ネットワークポリシー、または設定のドリフトに対する可視性が必要であることに気づきます。そのため、最適なツールは、ビルド時、デプロイ時、ランタイム時のリスクをスキャンし、関連付けます。Aikidoのような統合プラットフォームは、スキャン、設定ミス検出、ランタイムの洞察を一つにまとめることで、これを容易にします。複数のツールを選択する場合でも、それらが競合するのではなく補完し合うことを確認してください。それらを単一の防御システムにおけるレイヤーとして考えてください。

3. コストとユーザビリティ: デプロイに数週間かかったり、誤検知が大量に発生したりするツールは、実際のワークロードでは機能しません。単にアラートを出すだけでなく、行動を促すツールが求められます。脆弱性の優先順位付け、提供されるコンテキストの量、修正の自動化の容易さを評価してください。セキュリティはエンジニアを疲弊させるのではなく、能力を向上させるものであるべきです。価格も重要ですが、総コストにはアラートの管理、インテグレーションの維持、新規ユーザーのトレーニングにかかる時間も含まれます。

4. 長期的な利用: Kubernetesは急速に進化しており、新しいAPIや変化するランタイムアーキテクチャが登場します。選択するツールもそれに合わせて進化する必要があります。ベンダーの実績、ロードマップ、コミュニティサポートを確認してください。最高のツールはKubernetesに遅れることなく、共に適応します。最終的に、適切なセキュリティソリューションとは、運用DNAに適合し、スケーラブルで実用的であり、チームの勢いを損なうことなくクラスターを保護するために構築されたものです。

スマートなKubernetesセキュリティ

Kubernetesセキュリティは、システムの実行とスケーリングにおける信頼の基盤です。その重要性、分散型ワークロードを保護する上での課題、そしてリスクに先行するために設計されたツールについて考察しました。設定ドリフトからランタイムエクスプロイトまで、適切なツールチェーンが信頼と混乱の分かれ目となります。

スキャナー、ダッシュボード、アラートが溢れる中で、本当に重要なのは奥深さを提供するシンプルさです。そこにAikidoが際立っています。Kubernetesセキュリティ、コード、イメージ、設定、ランタイムの各レイヤーを一つにまとめ、チームにノイズではなく明確さをもたらします。