アプリケーションのセキュリティを確保したいとお考えなら、まずは「Open Web Application Security Project(OWASP)」の「Top 10」から始めるのが最適です。 セキュリティの専門家であり教育者でもあるTanya Janca氏が、Secure Disclosure Podcastで次のように説明しています。「これはOWASPが国際的に展開する最も人気のあるプロジェクトであり、Webアプリケーションにおける上位10のリスクをまとめたリストです」。4年ごとに発表されるこのリストは、世界中のセキュリティチームが防御策の優先順位を決定する際に用いる、決定的なベンチマークとなっています。これらは攻撃者がエクスプロイト 脆弱性です。一つでも見逃せば、攻撃者に「どうぞお入りください」と招待状を渡すようなものです。

問題は、ほとんどのスキャナーが実際にはこれらすべてを網羅していない点です。実行中のアプリケーションのみをテストし、ソースコードに潜む問題をすべて見落としてしまうものもあります。依存関係 のみをスキャンし依存関係 インフラストラクチャを見落とすものもあります依存関係 ノイズ が多すぎてノイズ 真の問題ノイズ 。スキャナーを導入したからといって、必ずしも万全であるとは限らないのです。

76%の組織が、毎週あるいはそれ以上の頻度で大規模なアップデートを展開しており、39%は毎日展開しています。コードのリリース頻度が高まるほど攻撃対象領域も拡大し、攻撃者もそのペースに追随しています。適切なOWASPスキャナーを導入することで、攻撃者の一歩先を行くことができます。スキャナーはすべて同じように作られているわけではなく、その違いは重要です。本ガイドでは、市場でトップクラスのOWASPスキャナーを詳しく解説し、自信を持って選択できるよう支援します。

OWASPトップ10の脆弱性とは何ですか?

OWASPが発表した、2025年のWebアプリケーションセキュリティにおける最も重大なリスクトップ10は以下の通りです:

- A01:不適切なアクセス制御

- A02:セキュリティ設定の不備

- A03:ソフトウェアサプライチェーンの欠陥

- A04:暗号化の失敗

- A05:インジェクション

- A06:安全でない設計

- A07:認証の失敗

- A08:ソフトウェアまたはデータの整合性の欠陥

- A09:セキュリティロギングとアラートの失敗

- A10:例外条件の不適切な処理

OWASPスキャナーはどのように機能するのでしょうか?

ほとんどのスキャナは、単一のツールでOWASPトップ10のすべてを網羅しているわけではありません。それらは複数の手法を組み合わせて対応しており、それぞれが脆弱性 の異なる部分を対象としています。スキャナを導入する前に、そのツールに実際にどのような機能が含まれており、それぞれがどのような範囲をカバーしているのかを理解しておくことが重要です:

- 静的アプリケーションセキュリティテスト(SAST)は、プログラムが実行される前にソースコードを分析し、インジェクション(A05)、暗号化の不備(A04)、設計上の不備(A06)、認証の不備(A07)、およびソフトウェアとデータの完全性の欠如(A08)の検出を支援します。

- ソフトウェア構成分析(SCA)は、依存関係 スキャンして既知の脆弱性や悪意のある依存関係 、ソフトウェアサプライチェーンの脆弱性(A03)を直接的に対象としています。

- 動的アプリケーションセキュリティテスト(DAST)は、実行中のアプリケーションに対して、実行時にのみ顕在化する脆弱性を検査するものです。これにより、コードレベルSAST 内容と相補的な形で、アクセス制御の不備(A01)、セキュリティ設定の不備(A02)、およびインジェクション(A05)を網羅します。

- Infrastructure as Code(IaC) スキャンは、デプロイ前にインフラストラクチャの設定ファイルに設定ミスが含まれていないかを確認し、セキュリティ設定ミス(A02)を対象としています。

- シークレット 、コードベース内のハードコードされた認証情報や公開されたAPI 検出することで、認証失敗(A07)およびソフトウェアサプライチェーンの脆弱性(A03)の根本原因に対処します。

- ペネトレーションテストでは、稼働中のアプリケーションに対する実際の攻撃経路を検証し、10のカテゴリーにまたがる脆弱性のうち、単に理論上存在するだけでなく、実際に悪用可能なものがどれであるかを確認します。

- 「セキュリティログ記録(A09)」および「例外処理の不備(A10)」については、SAST部分的にカバーされており、コードレベルでの不十分なログ記録や不適切なエラー処理を検出することができます。完全なカバレッジを確保するには、実行時保護ツールの活用に加え、場合によっては手動によるレビューも有効です。

最高クラスのスキャナーがどのような機能を備えているかをしっかりと理解した上で、主要ベンダー各社の製品を比較してみましょう。

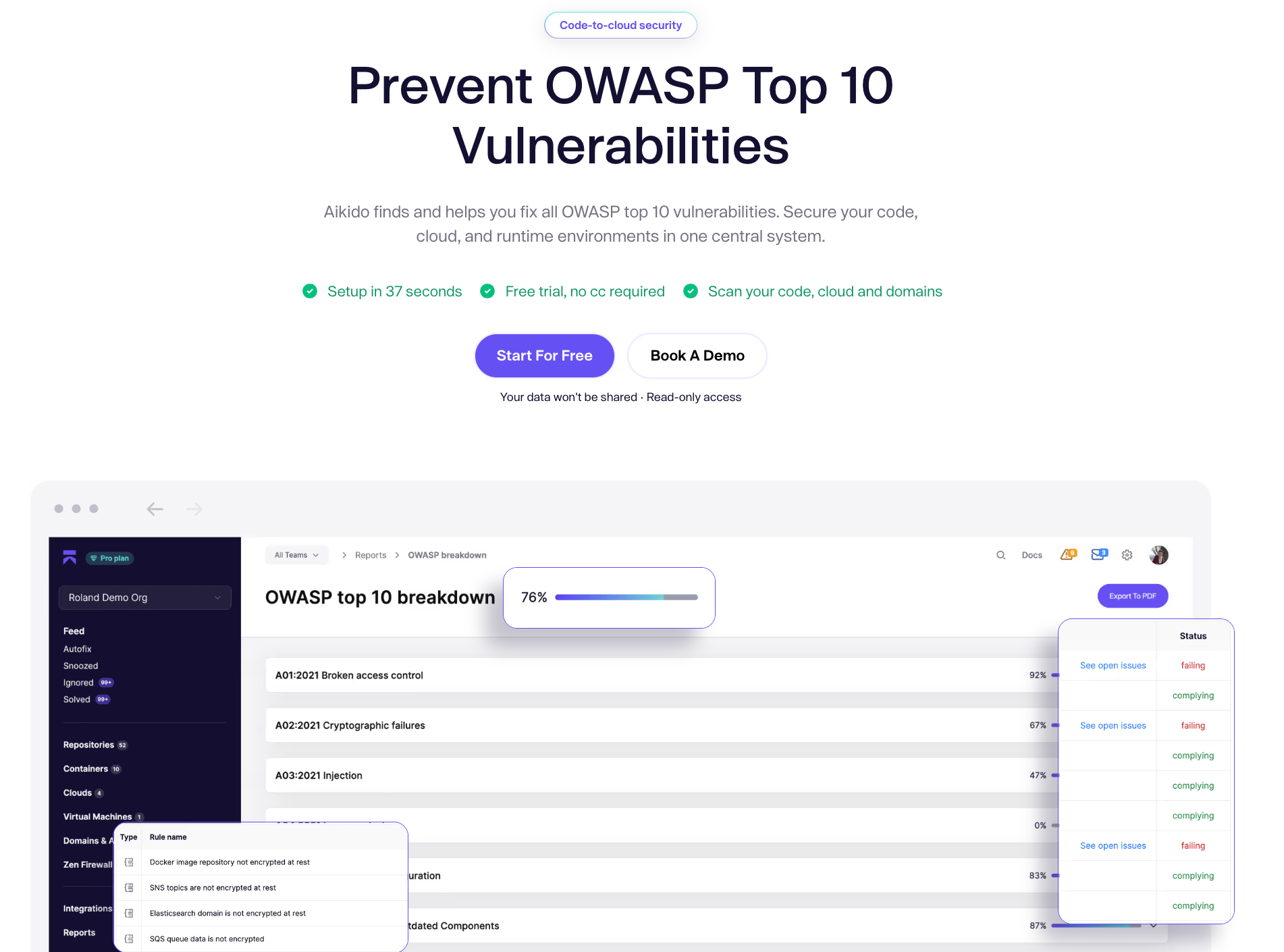

Aikido Security

Aikido は、市場で最も包括的なOWASPスキャナーです。Top 10の一部しかカバーしていないツールとは異なり、 Aikido は SAST、 SCA、 DAST、シークレット 、ペネトレーションテスト、およびIaCスキャンを単一のプラットフォームに統合することで、組織は自社の環境を簡単にスキャンし、レポートを取得して、自社のスタックがどの程度基準を満たしているかを確認できます。

さらに、 Aikido Intelはリアルタイムの脅威インテリジェンスを追加し、まだどのCVEデータベースにも登録されていないオープンソースパッケージの脆弱性を検知します。また、Zen は実行時に重大なインジェクション攻撃やAPI ブロックし、インフラストラクチャ層における「セキュリティロギング(A09)」および「例外状態の不適切な処理(A10)」をカバーします。

通信品質は、通信エリアと同じくらい重要です。AutoTriageは誤検知を90%以上削減するため、アラートには確かな意味があります。実際に問題が発生した際には、 AI AutoFix がマージ可能なPRを生成するため、問題の発見から解決までのプロセスを可能な限り短縮します。セットアップは1分未満で完了し、ほとんどのDAST 2分以内に終了するため、セキュリティが開発パイプラインの足を引っ張るのではなく、その一環として組み込まれます。

AIペネトレーションテストは、稼働中のアプリケーションに対する実際の攻撃経路を検証し、単に理論上存在するだけでなく、実際に悪用可能な脆弱性がどれであるかを確認します。他のスキャナーが潜在的な問題を指摘する一方で、ペネトレーションテストはそれらの問題を立証します。

10万以上のチームから信頼されている、 Aikido は、あらゆる規模のチームが利用可能な価格帯で、エンタープライズレベルのOWASP対応を実現します。

{{cta}}

主な機能

- DAST、SAST、SCA、およびIaCを1つのプラットフォームに統合

- Aikido インテル・リアルタイム脅威インテリジェンス

- 誤検知を90%以上削減した自動トリアージ

- マージ可能なプルリクエストAI AutoFix

- 実行時保護のためのZen

- AIペンテスト

- IDEとCI/CD

- 予測可能な価格設定+無料プラン

- 多様な開発者層への対応

ZAP

ZAPは、もともとOWASPの下でDAST 、現在はCheckmarxの支援のもと、「ZAP by Checkmarx」として維持・管理されています。無料かつオープンソースであることから、個人開発者や小規模な開発チームの間で広く利用されています。しかし、その一方で、OWASPスキャナーとしてZAPにはいくつかの顕著な制限があります。

コードSAST ライブラリSCA SAST せず、DAST を使用する場合、ZAPではOWASPトップ10に含まれるすべての問題を確実に検出することはできません。フロントエンドでZAPを導入するには、多大な時間と労力を要する可能性があります。また、バックエンドでは、誤検知が多いため、結果を意味のあるセキュリティ強化につなげることが困難になります。

参入障壁が低いことから、ZAPは迅速な分析結果を必要とする開発者にとって魅力的に映るでしょう。しかし、効率的なスキャンや信頼性の高い結果を必要とする人、あるいは大規模なチームや商用製品に適したソリューションを求める人にとっては、ZAPには物足りなさが残ります。

主な機能

- DASTDAST

- パッシブスキャンとアクティブスキャン

- 手動によるプロキシ/インターセプト

- CLI/Docker によるCI/CD

- 無料かつオープンソース

Burp Suite

Burp Suiteは市場をリードするDAST の一つですが、OWASPスキャナーとしての評判には及びません。

DAST 、実行時の脆弱性の検出に優れています。しかし、ハードコードされたシークレット、不適切な実装手法、ロジックの欠陥など、コード内に存在する問題は検出できません。その結果、BurpDAST 、OWASP Top 10に挙げられている脆弱性の一部を検出できないことになります。これらを検出するには、Burp Suiteには含まれていない追加のツールと、異なるスキャナーからの結果を統合するプロセスが必要となります。

Burp Suiteのもう一つの特徴として、強みであると同時に弱みにもなり得るのが、セキュリティチームを主な対象としている点です。この製品は、Webアプリケーションの防御に関する経験と専門知識を持つセキュリティ専門家には最適です。一方、他の業務と並行してセキュリティ対応も行わなければならない開発者にとっては、その複雑なインターフェースは適していないと言えます。

Burp SuiteDAST としては十分に機能しますが、OWASPスキャナーとしては大きな制限があり、アプリケーションセキュリティの包括的なソリューションとしては不十分です。

主な機能

- 主にDAST

- CI/CD統合

- コミュニティ版(無料)、プロフェッショナル版、エンタープライズ版

- 手動テストの重視

- セキュリティチーム向けに設計

Invicti

Invictiは、DAST、SAST、IAST、SCA、API 、シークレット 、ASPM 統合した、Webアプリケーションセキュリティのための包括的なプラットフォームを提供しており、OWASPの脆弱性などをASPM 。その機能は優れており、開発者の間でも高い評価を得ていますが、Invictiがすべての開発チーム、あるいは大多数の開発チームにとって最適な選択肢であるとは限りません。

その機能は大規模かつ複雑なWebアプリケーションに適しており、価格設定もそれを反映しています。Invictiには3つのプラン(Essentials、Professional、Ultimate)が用意されています。Invictiでは無料の「概念実証(PoC)」ライセンスを提供していますが、市場にある他の無料またはフリーミアム型の製品と比較すると、機能は限定的です。また、大規模なアプリケーションではスキャン速度が遅くなる場合があるという指摘もあります(通常のスキャンには8~10時間かかります)。

Webアプリケーションのセキュリティに重点を置いている大企業にとっては、Invictiは検討に値するソリューションです。一方、単一のソリューションでソフトウェア開発ライフサイクル全体を保護したい企業を含む、それ以外の企業については、他の選択肢を検討することをお勧めします。

主な機能

- DAST、SAST、IAST、SCA

- プルーフベーススキャン

- REST、GraphQL、およびSOAPAPI

- ASPM

- コンプライアンスレポート

- CI/CD統合

Nikto

Niktoは、8,000種類もの潜在的に危険なファイル、古いソフトウェア 、およびサーバーの設定ミスを検査できる、無料のオープンソースWebサーバースキャナーです。高速で使いやすく、初期段階の偵察ツールとして広く利用されています。ただし、包括的なOWASPスキャンに代わるものではありません。

Niktoによるスキャンでは、OWASPトップ10に挙げられている脆弱性のすべてを検出できるわけではありません。サーバーサイドのアプローチを採用しているため、SQLインジェクションやXSSスキャンといったアプリケーションロジックの欠陥は見逃されてしまいます。また、パターンベースのアプローチを採用しているため、多数の誤検知が発生するほか、結果を表示するためのGUIも備えていません。

Niktoは、特に無料かつ使いやすいという点で、他のWebアプリケーションスキャナを補完する有用なツールとなり得ます。個人開発者は、開発の初期段階でスキャンを実行し、よくある問題点を発見したいと考えるかもしれません。しかし、ほとんどの開発チームにとって、NiktoだけではOWASPスキャンや包括的なアプリケーションセキュリティ対策としては不十分でしょう。

主な機能

- コマンドライン型Webサーバースキャナ

- 無料かつオープンソース

- Docker によるCI/CD

- 複数のレポート形式

- モジュール式アーキテクチャ

Snyk

Snykはアプリケーションセキュリティ分野で最も知名度の高い企業のひとつとなりましたが、これはメリットであると同時にデメリットにもなり得ます。SCA、SAST、DAST といったOWASPスキャンに必要なツールはすべてSnykから提供DAST 、開発者の間でも高く評価されています。しかし、その代償としてコストが高額になります。

Snykは、このリストに掲載されている他のほとんどの選択肢よりも(場合によっては大幅に)高額です。その価格に見合うだけの価値はあり、OWASPの枠組みを超えるアプリケーションセキュリティツールが提供されていますが、クラウドセキュリティポスチャー管理(CSPM)やアプリケーション内ファイアウォールといった重要な機能が欠けている点も指摘されています。高額であるにもかかわらず、Snykは誤検知率が高く、インターフェースが分かりにくいという点で批判を受けています。

強力SCA 静的コード分析)SAST が必要な開発者は、Snykを検討するとよいでしょう。しかし、これらの機能にはかなりのコストがかかります。また、開発者ごとの課金モデルや、スキャン種別ごとに個別のモジュールを追加する必要がなく、同等のカバレッジを提供するツールは他にあります。より包括的なOWASPカバレッジ、ノイズ低減、そしてより透明性の高い料金体系を求める場合は、他のツールを検討すべきでしょう。

主な機能

- DAST、SAST、およびSCA

- CI/CD統合

- リスクスコアリング

- 自動化された是正措置

- 無料プランと有料プラン

ベンダー比較

実際にトップ10を網羅しているスキャナーを選んでください

アプリケーションセキュリティ分野には、高性能で魅力的なソリューションが数多く存在しますが、OWASPトップ10の脆弱性を網羅的にカバーするスキャナーは極めて稀です。実際に完全なカバレッジを実現できる製品の中でも、そのほとんどには何らかの課題があります。例えば、コストが高額で企業向けに限られる、誤検知が多い、あるいは修正ワークフローの効率が悪いといった点です。

Aikido Aikidoは、これらすべての要件を満たしているため、OWASPスキャナーのトップリストで第1位にランクインしています。このソリューションは、SAST、SCA、DAST、IaCスキャン、リアルタイムの脅威インテリジェンス、AIを活用した修正機能を、開発者の実際のワークフローに合わせて構築された単一のプラットフォームに統合しており、小規模チームや中堅企業でも導入可能な価格帯で提供されています

OWASPスキャナーは、現代の開発者にとって必須のツールです。 Aikido も同様です。

{{walkthrough}}

OWASPスキャナーに関するよくある質問

OWASPスキャナーとは何ですか?OWASPスキャナーとは、 Webアプリケーションのセキュリティリスクの中でも最も重大なものとして業界で広く認知されている「OWASP Top 10」に基づき、アプリケーションの脆弱性を検査するセキュリティツールです。多くのスキャナーは、SAST、SCA、DAST、シークレット といった複数の手法を組み合わせて、このリストの全項目を網羅するように設計されています。

OWASP Top 10の全項目を網羅するには、複数のツールが必要でしょうか? ほとんどのスキャナーでは 、その通りです。ZAPやBurp SuiteのようなDASTスキャナーでは 、ソースコードや依存関係にのみ存在する脆弱性を見逃してしまいます。通常、全項目を網羅するには、複数のスキャン手法を単一のソリューションに統合したプラットフォームが必要となります。

OWASPスキャンはどのくらいの頻度で実行すべきですか? 可能な限り継続的に実行すべきです 。76%の組織が週1回以上のペースで更新プログラムを導入している現状では、スキャンを定期的にしか実行しないと、セキュリティ上の脆弱性が露呈するリスクが生じます。最適なスキャナーとは、CI/CD に統合され、ビルドのたびに自動的に実行されるものです。

DASTの違いは何ですか? SAST アプリケーションの実行前にソースコードをSAST 、ハードコードされたシークレット セキュリティ上の欠陥があるロジックといった問題を開発の初期段階で検出します。一方、DAST 実行中のアプリケーションをDAST 、アクセス制御の不備や設定ミスなど、実行時にのみ表面化する脆弱性を発見します。OWASPの全項目を網羅するには、両方の手法が必要です。

OWASPスキャンにおいて、誤検知が問題となるのはなぜでしょうか?誤検知率 が高いと 、開発者は実際には存在しない問題の調査に時間を費やすことになり、その結果、ツールへの信頼が損なわれ、アラート疲れを引き起こします。アラートが意味をなさなくなると、真の脆弱性が見過ごされてしまうのです。 Aikido のような効果的なスキャナーは、自動トリアージ機能を用いて誤検知を削減し、問題が検出された際には確実に注目されるようにしています。

<script type="application/ld+json">

{

"@context": "https://schema.org",

"@graph": [

{

"@type": "WebPage",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#webpage",

"url": "https://www.aikido.dev/blog/top-owasp-scanners",

"name": "Top OWASP Scanners in 2026 for Web Application Security",

"description": "A comprehensive comparison of the top OWASP scanners in 2026, covering how each tool maps to the OWASP Top 10, what scanning methods they use, and which solution delivers the most complete coverage for web application security teams.",

"inLanguage": "en-US",

"isPartOf": {

"@type": "WebSite",

"@id": "https://www.aikido.dev#website",

"url": "https://www.aikido.dev",

"name": "Aikido Security",

"publisher": {

"@id": "https://www.aikido.dev#organization"

}

},

"breadcrumb": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#breadcrumb"

},

"mainEntity": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#article"

},

"speakable": {

"@type": "SpeakableSpecification",

"cssSelector": ["h1", "h2", ".article-intro"]

}

},

{

"@type": "BreadcrumbList",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#breadcrumb",

"itemListElement": [

{

"@type": "ListItem",

"position": 1,

"name": "Home",

"item": "https://www.aikido.dev"

},

{

"@type": "ListItem",

"position": 2,

"name": "Blog",

"item": "https://www.aikido.dev/blog"

},

{

"@type": "ListItem",

"position": 3,

"name": "Top OWASP Scanners in 2026 for Web Application Security",

"item": "https://www.aikido.dev/blog/top-owasp-scanners"

}

]

},

{

"@type": "TechArticle",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#article",

"mainEntityOfPage": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#webpage"

},

"headline": "Top OWASP Scanners in 2026 for Web Application Security",

"alternativeHeadline": "Best OWASP Scanners in 2026: A Developer's Comparison Guide",

"description": "Most OWASP scanners don't actually cover the full Top 10. This guide compares the leading OWASP scanning tools in 2026 — including Aikido, ZAP, Burp Suite, Invicti, Nikto, and Snyk — evaluating each across SAST, SCA, DAST, secrets scanning, pentesting, IaC scanning, false positive rates, pricing, and overall OWASP Top 10 coverage. Includes a breakdown of how each scanning method maps to specific OWASP categories and a vendor comparison table.",

"url": "https://www.aikido.dev/blog/top-owasp-scanners",

"datePublished": "2026-05-06T00:00:00+00:00",

"dateModified": "2026-05-06T00:00:00+00:00",

"inLanguage": "en-US",

"author": {

"@id": "https://www.aikido.dev/authors/nicholas-thomson#person"

},

"publisher": {

"@id": "https://www.aikido.dev#organization"

},

"image": {

"@type": "ImageObject",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#image",

"url": "https://www.aikido.dev/images/blog/top-owasp-scanners-2026.png",

"width": 1200,

"height": 630

},

"articleSection": "Application Security",

"timeRequired": "PT10M",

"proficiencyLevel": "Intermediate",

"keywords": [

"OWASP scanner",

"OWASP Top 10",

"best OWASP scanners 2026",

"web application security tools",

"SAST tools",

"SCA tools",

"DAST tools",

"secrets scanning",

"IaC scanning",

"application security testing",

"vulnerability scanning",

"false positive reduction",

"AI pentesting",

"developer security tools",

"Aikido Security",

"ZAP scanner",

"Burp Suite",

"Snyk",

"Invicti",

"Nikto",

"DevSecOps tools",

"CI/CD security"

],

"about": [

{

"@type": "Thing",

"name": "OWASP Top 10",

"description": "The Open Worldwide Application Security Project's ranked list of the ten most critical web application security risks, published every four years and used as the definitive benchmark by security teams worldwide.",

"sameAs": "https://owasp.org/www-project-top-ten/"

},

{

"@type": "Thing",

"name": "Web Application Security Scanning",

"description": "The practice of using automated tools to identify vulnerabilities in web applications by combining static analysis, dynamic testing, dependency scanning, and infrastructure checks."

},

{

"@type": "Thing",

"name": "Static Application Security Testing",

"description": "SAST analyzes application source code before it runs to detect vulnerabilities including injection flaws, cryptographic failures, insecure design patterns, authentication weaknesses, and data integrity issues.",

"sameAs": "https://en.wikipedia.org/wiki/Static_application_security_testing"

},

{

"@type": "Thing",

"name": "Dynamic Application Security Testing",

"description": "DAST tests a running application for vulnerabilities that only surface at runtime, including broken access control, security misconfiguration, and injection attacks.",

"sameAs": "https://en.wikipedia.org/wiki/Dynamic_application_security_testing"

},

{

"@type": "Thing",

"name": "Software Composition Analysis",

"description": "SCA scans third-party dependencies and open source libraries for known vulnerabilities and malicious packages, directly targeting software supply chain failures.",

"sameAs": "https://en.wikipedia.org/wiki/Software_composition_analysis"

},

{

"@type": "Thing",

"name": "Secrets Scanning",

"description": "Automated detection of hardcoded credentials, API keys, and exposed secrets in source code and repositories, addressing a root cause of authentication failures and supply chain attacks."

},

{

"@type": "Thing",

"name": "Infrastructure as Code Security Scanning",

"description": "Analysis of IaC configuration files to detect security misconfigurations before they reach production environments."

},

{

"@type": "Thing",

"name": "False Positive Reduction in Security Scanning",

"description": "The challenge of minimizing irrelevant or incorrect vulnerability alerts in security tools, which when left unaddressed leads to alert fatigue and causes real vulnerabilities to be ignored."

}

],

"mentions": [

{

"@type": "SoftwareApplication",

"name": "Aikido Security",

"description": "A comprehensive developer security platform combining SAST, SCA, DAST, secrets scanning, IaC scanning, AI pentesting, and real-time threat intelligence in a single platform. Features AutoTriage for 90%+ false positive reduction and AI AutoFix for merge-ready remediation PRs.",

"url": "https://www.aikido.dev",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "ZAP by Checkmarx",

"description": "A free, open-source DAST tool originally developed under OWASP, now maintained under Checkmarx's sponsorship. Limited to DAST scanning without SAST or SCA capabilities.",

"url": "https://www.zaproxy.org",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Burp Suite",

"description": "A leading DAST solution focused on web application security testing, primarily suited to experienced security professionals. Does not include SAST or SCA capabilities.",

"url": "https://portswigger.net/burp",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Invicti",

"description": "A comprehensive web application security platform incorporating DAST, SAST, IAST, SCA, API security, secrets scanning, and ASPM. Suited to large enterprise environments.",

"url": "https://www.invicti.com",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Nikto",

"description": "A free, open-source command-line web server scanner that tests for dangerous files, outdated software versions, and server misconfigurations. Not a substitute for comprehensive OWASP scanning.",

"url": "https://cirt.net/Nikto2",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Snyk",

"description": "A well-known application security platform offering SCA, SAST, and DAST capabilities. Notable for strong dependency scanning but criticized for high cost, high false positive rates, and a complex interface.",

"url": "https://snyk.io",

"applicationCategory": "SecurityApplication"

},

{

"@type": "Thing",

"name": "OWASP Top 10 2025",

"description": "The 2025 edition of the OWASP Top 10, including Broken Access Control, Security Misconfiguration, Software Supply Chain Failures, Cryptographic Failures, Injection, Insecure Design, Authentication Failures, Software or Data Integrity Failures, Security Logging and Alerting Failures, and Mishandling of Exceptional Conditions.",

"sameAs": "https://owasp.org/www-project-top-ten/"

},

{

"@type": "Thing",

"name": "CI/CD Pipeline Security",

"description": "Integration of automated security scanning into continuous integration and deployment pipelines to catch vulnerabilities before code reaches production."

}

]

},

{

"@type": "ItemList",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#toollist",

"name": "Top OWASP Scanners in 2026",

"description": "A ranked comparison of the leading OWASP scanning tools evaluated on coverage, scanning methods, false positive rates, pricing, and developer fit.",

"numberOfItems": 6,

"itemListOrder": "https://schema.org/ItemListOrderDescending",

"itemListElement": [

{

"@type": "ListItem",

"position": 1,

"name": "Aikido Security",

"description": "The most comprehensive OWASP scanner on the market, combining SAST, SCA, DAST, secrets scanning, pentesting, and IaC scanning in a single platform with AutoTriage, AI AutoFix, and the Zen runtime firewall.",

"url": "https://www.aikido.dev"

},

{

"@type": "ListItem",

"position": 2,

"name": "ZAP by Checkmarx",

"description": "A free, open-source DAST tool popular with solo and small developer teams, with notable limitations as a comprehensive OWASP scanner due to lack of SAST and SCA.",

"url": "https://www.zaproxy.org"

},

{

"@type": "ListItem",

"position": 3,

"name": "Burp Suite",

"description": "A leading DAST solution well-suited to experienced security professionals, but limited as a full OWASP scanner due to absent SAST, SCA, and secrets scanning capabilities.",

"url": "https://portswigger.net/burp"

},

{

"@type": "ListItem",

"position": 4,

"name": "Invicti",

"description": "A comprehensive enterprise web application security platform with broad OWASP coverage, but high cost and slow scan speeds make it unsuitable for most small and midsize teams.",

"url": "https://www.invicti.com"

},

{

"@type": "ListItem",

"position": 5,

"name": "Nikto",

"description": "A free, open-source web server scanner useful as a first-pass reconnaissance tool, but inadequate as a standalone OWASP scanner due to limited coverage and high false positive rates.",

"url": "https://cirt.net/Nikto2"

},

{

"@type": "ListItem",

"position": 6,

"name": "Snyk",

"description": "A well-regarded application security platform with strong SCA and SAST capabilities, but high per-developer pricing, a high false positive rate, and notable gaps in cloud security limit its value as a complete OWASP solution.",

"url": "https://snyk.io"

}

]

},

{

"@type": "FAQPage",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#faq",

"mainEntity": [

{

"@type": "Question",

"name": "What is an OWASP scanner?",

"acceptedAnswer": {

"@type": "Answer",

"text": "An OWASP scanner is a security tool that tests your application against the OWASP Top 10, the industry's definitive list of the most critical web application security risks. Most scanners combine multiple methods including SAST, SCA, DAST, and secrets scanning to cover the full list."

}

},

{

"@type": "Question",

"name": "Do I need more than one tool to cover the full OWASP Top 10?",

"acceptedAnswer": {

"@type": "Answer",

"text": "With most tools, yes. DAST-only scanners like ZAP and Burp Suite miss vulnerabilities that only appear in source code or dependencies. Full coverage typically requires a platform that combines multiple scanning methods in a single solution."

}

},

{

"@type": "Question",

"name": "How often should I run OWASP scans?",

"acceptedAnswer": {

"@type": "Answer",

"text": "As continuously as possible. With 76% of organizations deploying updates weekly or faster, running scans only periodically leaves windows of exposure. The best scanner is one that integrates into your CI/CD pipeline and runs automatically on every build."

}

},

{

"@type": "Question",

"name": "What is the difference between SAST and DAST?",

"acceptedAnswer": {

"@type": "Answer",

"text": "SAST analyzes your source code before the application runs, catching issues like hardcoded secrets and insecure logic early in development. DAST tests the running application, finding vulnerabilities that only surface at runtime like broken access control and misconfigurations. Comprehensive OWASP coverage requires both."

}

},

{

"@type": "Question",

"name": "Why do false positives matter in OWASP scanning?",

"acceptedAnswer": {

"@type": "Answer",

"text": "A high false positive rate means developers spend time investigating issues that are not real, which erodes trust in the tool and leads to alert fatigue. When alerts lose meaning, real vulnerabilities get ignored. Effective scanners use automated triage to cut false positives so that when something surfaces, it warrants attention."

}

}

]

},

{

"@type": "Person",

"@id": "https://www.aikido.dev/authors/nicholas-thomson#person",

"name": "Nicholas Thomson",

"url": "https://www.aikido.dev/authors/nicholas-thomson",

"jobTitle": "Senior SEO & Growth Lead",

"worksFor": {

"@id": "https://www.aikido.dev#organization"

},

"sameAs": [

"https://www.linkedin.com/",

"https://x.com/"

]

},

{

"@type": "Organization",

"@id": "https://www.aikido.dev#organization",

"name": "Aikido Security",

"description": "Aikido Security is a developer security platform that combines SAST, SCA, DAST, secrets scanning, IaC scanning, AI pentesting, and real-time threat intelligence in a single solution designed to minimize developer cognitive burden while maximizing vulnerability coverage.",

"url": "https://www.aikido.dev",

"logo": {

"@type": "ImageObject",

"url": "https://www.aikido.dev/logo.png"

},

"sameAs": [

"https://www.linkedin.com/company/aikido-security",

"https://twitter.com/aikido_security"

]

}

]

}

</script>