はじめに

仮想マシン(VM)は、現代のクラウドおよびデータセンターインフラストラクチャの主力であり、攻撃者にとって主要な標的です。実際、データ侵害の90%でサーバーが侵入経路となっており、多くの場合、パッチが適用されていないソフトウェアや設定ミスが原因です。公開されたポートや更新プログラムが不足している忘れ去られたVMが1台あるだけで、ネットワーク上の時限爆弾となる可能性があります。Ponemon Instituteの調査によると、侵害の60%はパッチ未適用の脆弱性に起因するとされており、VMを安全かつ最新の状態に保つことがいかに重要であるかを浮き彫りにしています。確実な解決策として、VMセキュリティツールを活用し、悪意のある攻撃者がこれらのリスクを発見する前に、その発見と修正という面倒な作業を自動化しましょう。

本稿では、クラウドおよびオンプレミス環境のインスタンスを保護するために、現在利用可能な主要なVMセキュリティプラットフォームについて解説します。まず、最適な総合ツールとその機能のリストを詳しく見ていき、その後、特定のユースケース(締め切りに追われる開発者、エンタープライズのセキュリティ責任者、リーンスタートアップ、オープンソース愛好家、AWS/Azureで運用している場合、またはオンプレミスのデータセンターを保護している場合など)に応じた推奨事項を分類します。ニーズに合ったセクションにスキップしてください:

- 開発者向けの最適なVMセキュリティツール

- エンタープライズ向けの最適なVMセキュリティプラットフォーム

- スタートアップおよび中小企業向けの最適なVMセキュリティツール

- 最高のオープンソースVMセキュリティツール

- AWS/Azureクラウド向けの最高のVMセキュリティツール

- オンプレミスデータセンター向けの最高のVMセキュリティツール

仮想マシンセキュリティとは?

仮想マシンセキュリティとは、物理ホストまたはクラウドインフラストラクチャ内で動作するソフトウェアの「仮想コンピューター」を保護する実践です。簡単に言えば、物理サーバーと同様に、VM上のオペレーティングシステムとアプリケーションを脆弱性、マルウェア、不正アクセス、その他の脅威から保護することを意味します。これには、VMの設定強化(例:未使用ポートの閉鎖、強力な認証情報の使用)、OSとソフトウェアのパッチ適用維持、VMの侵害兆候の監視が含まれます。

VMセキュリティツールは、これらの保護を自動化し、適用するのに役立ちます。既知の脆弱性、設定ミス、または脆弱な設定がないか、VMのOSをスキャンできます。多くのツールはVMの状態を継続的に監視し、新たな欠陥や疑わしいアクティビティが検出された場合にアラートを発します(または脅威をリアルタイムでブロックします)。目標は、各VMがデータセンターで実行されているかクラウドで実行されているかにかかわらず、最新の状態に保たれ、ロックダウンされ、監視されている「要塞化された島」であることを保証することです。

VMセキュリティツールが必要な理由

- 侵害を未然に防ぐ:自動スキャナーは、攻撃者が悪用する前に、VM内の既知のCVEや設定ミスを検出します。侵害においてパッチ未適用のVMの欠陥がいかに一般的であるかを考えると、これらのツールは、侵害されてからではなく、積極的に問題を修正するための早期警告システムのようなものです。

- アラート疲れを軽減: 優れたVMセキュリティプラットフォームは、重要なものを優先します。露出したSMBサービスや期限切れのApacheサーバーのような重大な脆弱性に焦点を当て、些細な情報をフィルタリングすることで、ノイズを排除します。これにより、幽霊を追いかける時間を減らし、実際の問題解決に多くの時間を費やせます。

- コンプライアンスとベストプラクティスの確保: CIS Benchmarks、PCI-DSS、HIPAAなどの標準に準拠する必要がある場合、VMセキュリティツールはインスタンスをこれらの要件に対して自動的にチェックできます。例えば、Linux VMのSSH設定が脆弱な暗号を許可している場合や、Windowsサーバーに特定の監査設定が不足している場合にフラグを立て、手動でのチェックリスト作成や監査作業を削減します。

- DevOpsワークフローとの連携: 優れたツールはCI/CDパイプラインやクラウド管理プロセスに自然に組み込まれ、セキュリティが遅い個別のステップになることはありません。例えば、VMイメージに重大な脆弱性がある場合にデプロイを失敗させたり、強化スクリプトを自動的に適用したりできます。これにより、開発者と運用担当者は早期に状況を把握し、土壇場での対応なしに問題を捕捉できます。

- アクティブな攻撃からの防御: スキャンだけでなく、多くのVMセキュリティソリューションはエンドポイント検出・対応 (EDR)機能を提供します。これは、マルウェア、エクスプロイト、または異常な動作を監視するVM上の保護者のようなものです。マルウェアがVMに侵入した場合、これらのツールは拡散する前にそれを検出し、隔離できます。仮想サーバーの免疫システムと考えてください。(そして、これは必要です。クラウドVMは起動した瞬間から、絶え間ないログインブルートフォース攻撃やマルウェアによるプロービングに直面します。)

- 自動化による時間短縮: 100台ものVMに手動でログインし、設定を確認したり、一つずつアップデートを実行したりする時間はありません。セキュリティツールは、パッチ適用、スキャン、さらには修復(自動修正または問題の修正案の提示)を自動化します。チームは、一日中サーバーの問題に追われるのではなく、製品開発に集中できます。

要するに、VMは強力ですが、監視を怠ると多大なリスクをもたらす可能性があります。堅牢なVMセキュリティツールセットは、これらの重要なシステムにバックドアが残されないようにします。

適切なVMセキュリティツールの選び方

すべてのVM保護ツールが同じように作られているわけではありません。オプションを評価する際に考慮すべき、実用的な基準をいくつかご紹介します。

- エージェント型 vs. エージェントレス型: 一部のプラットフォームは、各VMに小さなエージェントをデプロイして、リアルタイムの監視と保護を行います(例:CrowdStrike、Trend Micro)。他のプラットフォームは、クラウドまたはハイパーバイザーを介して接続し、VM内に何もインストールせずにスキャンします(例:Orca Securityのエージェントレススキャン)。エージェントは、より深いリアルタイム保護(進行中の攻撃のブロックなど)を提供できますが、デプロイのオーバーヘッドとわずかなパフォーマンスへの影響を伴います。エージェントレスはデプロイが容易で可視性に優れていますが、通常、VM上でのブロックはできません。これは評価が主な目的です。ニーズと環境ポリシーに合ったアプローチを決定してください。

- OSと環境のサポート: 実行しているすべての種類のVMをツールがカバーしていることを確認してください。ほとんどのツールはWindowsとLinuxをサポートしていますが、レガシーなBSDアプライアンスはどうでしょうか?クラウド互換性も確認してください。AWS、Azure、GCPを使用している場合、それらと統合できますか?オンプレミス環境の場合、エアギャップネットワークで動作しますか?ツールは、フリート全体で提供するカバレッジの範囲でしか価値がありません。

- 脆弱性と脅威のカバレッジ: ツールが実際に何をチェックするかを詳しく見てみましょう。単に不足しているパッチを探しているだけでしょうか?誤設定(脆弱なパスワードや危険な設定など)も検出しますか?マルウェアスキャンや振る舞いベースの脅威検出についてはどうでしょうか?理想的には、不足しているアップデートからアクティブに実行されているマルウェアまで、設定の強化からコンプライアンスコントロールまで、360°の視点を提供するツールが望ましいです。

- 精度とノイズレベル: 誤検知(実際には問題ではないアラート)は、セキュリティチームにとって悩みの種です。開発者は、頻繁に誤報を出すツールをすぐに無視するでしょう。よりスマートな検出ルール、AIによる優先順位付け、またはポリシーチューニングを通じて、高いシグナル対ノイズ比で知られるソリューションを探してください。ユーザーレビューは、ここで良い現実チェックになります。他のユーザーが、取るに足らない問題に対して何千ものアラートをスパムのように送ってくると不満を言っている場合、そのツールは避けるべきです。

- 連携とワークフロー: VMセキュリティツールは孤立すべきではありません。優れたツールは既存のワークフローと円滑に連携します。CI/CDプラグイン、DevOpsツール用のAPIやWebhook、Jiraのようなチケットシステムとの連携、SOCがSIEMに取り込めるダッシュボードなどが考えられます。VMで重大な脆弱性が発見された際にJiraチケットを自動作成したり、開発者向けにSlackでツールが通知したりできれば、誰も見ない孤立したレポートよりもはるかにアクションを促すでしょう。

- スケーラビリティと管理: エンタープライズまたは成長中のスタートアップであれば、ツールのスケーラビリティを考慮してください。複数のクラウドアカウントにわたる数千のVMをスムーズに処理できますか?ポリシーを管理するための中央コンソールや、チームが自身のサーバーのみを表示できるロールベースのアクセスを提供しますか?スケーラビリティを考慮して構築されたツールは、通常、階層ビュー、API駆動型自動化、堅牢なレポート機能(これにより、1つのダッシュボードで上司に「今月、200件の高リスク問題を修正しました」と示すことができます)などの機能を宣伝します。管理の容易さを過小評価しないでください。管理が面倒なツールは使われなくなります。

- コストとライセンス: 最後に、価格モデルと価値に注目してください。一部のエンタープライズツールは、あらゆる機能が揃っているかもしれませんが、VMあたり非常に高価になる可能性があります。数百台のサーバーがあり、予算が限られている場合には理想的ではありません。他のツール(オープンソースオプションを含む)は無料かもしれませんが、運用にはより多くの手間がかかる場合があります。機能セットと、状況にとって経済的に理にかなっていることのバランスを取ってください。朗報です。無料のコミュニティツールからプレミアムプラットフォームまで、あらゆる予算に対応する優れたオプションがあります。これらについては以下のセクションで詳しく説明します。

これらの基準を念頭に置いて、2025年の主要なVMセキュリティプラットフォームを詳しく見て、それぞれの特徴を探りましょう。

2025年版 主要仮想マシンセキュリティツール

(アルファベット順 – これらのツールはそれぞれ、VMをロックダウンして安全に保つための独自の強みを提供します。)

#1. Aikido Security

Aikido Securityは、オールインワンの開発者ファーストセキュリティプラットフォームであり、VMおよびクラウドワークロードセキュリティを中核として、コードからクラウドまでを網羅します。肥大化した、チェックボックス式のエンタープライズスイートとは対極に設計されており、Aikidoはセキュリティの合理化に注力することで、開発チームがノイズに惑わされることなく問題を迅速に修正できるようにします。実際、Aikidoは、SAST、ソフトウェア構成分析、コンテナイメージスキャンおよびVM脆弱性スキャン、クラウド設定監査など、約9つの異なるツールの機能を1つの統合ソリューションにバンドルしています。VMセキュリティに関して、AikidoはクラウドインスタンスとVMを自動的にスキャンして脆弱性と設定ミスを検出し、AIを使用してそれらに優先順位を付け(これにより、500の些細な問題ではなく、重要な5つの問題が表示されます)、さらにAI AutoFix機能を通じて修正を提案または適用します。IDEやGitHubリポジトリからCI/CDパイプラインセキュリティに至るまで、開発ワークフローに深く統合されており、セキュリティチェックがバックグラウンドで継続的に行われることで、問題が最も解決しやすい初期段階で検出されます。大規模な組織の場合、Aikidoはアプリケーションセキュリティポスチャ管理のための単一プラットフォームでAppSecスタックを簡素化できます。

結論として、Aikidoは開発者が実際に使いたいと思うスマートなセキュリティアシスタントのように機能します。なぜなら、無駄なもの(誤検知、使いにくいUI、サイロ化されたツール)を排除し、結果だけを提供するからです。

主な機能:

- 統合スキャンプラットフォーム: 1つのツールでコード、依存関係、コンテナイメージ、クラウド設定、そして稼働中のVMをカバーします。この統合されたアプローチにより、個別のスキャナーを使い分ける必要がなくなります。Aikidoは、スタック全体(コードから本番環境まで)の脆弱性に対する単一の管理画面を提供します。コンテキスト切り替えが減り、より効率的な修正が可能になります。

- AI-powered noise reduction: Aikidoは機械学習を使用して、検出結果を自動的にトリアージし、重複を排除します。低リスクの不要な情報をフィルタリングし、本当に重要な課題を浮き彫りにします。無関係な脆弱性で溢れかえるツールに悩まされてきた方にとって、Aikidoの優先順位付けは新鮮な体験となるでしょう。

- ワンクリック自動修正: 問題を指摘するだけでなく、Aikidoは特定の問題に対する修正を生成できます。VM上の古いパッケージがある場合、Aikidoはパッチを提案したり、更新されたパッケージバージョンを含むPRを自動作成したりできます。これは、チームにジュニアセキュリティエンジニアがいて、バックグラウンドで問題を修正してくれるようなもので、自分で対応する必要がありません。

- 開発者中心の統合: 開発者が日常的に使用するツールとの統合が可能です。VS CodeやJetBrains IDEプラグイン、GitHub/GitLabプルリクエストスキャナー、CI/CDパイプラインフック、チケット管理のためのJira統合、Slackアラートなど、挙げればきりがありません。セキュリティチェックは、開発とデプロイメントのシームレスな一部となり、障害とはなりません。

- 柔軟なデプロイ: Aikidoはほとんどのユーザーにとってクラウドネイティブ(SaaS)ですが、コンプライアンス要件やエアギャップ環境を持つ企業向けにオンプレミス/セルフホスト型オプションも提供しています。規制の厳しい環境で作業する場合、これは非常に重要です。データを外部に送信することなく、最新の開発者フレンドリーなセキュリティを実現できます。

Best for: 通常の複雑さなしに強力なセキュリティを求める開発チームや中規模企業に最適です。大規模な専任セキュリティチームがない組織にとってAikidoは非常に有効で、本質的に24時間365日稼働する自動化されたAppSecエキスパートとなります。また、スタートアップ(無料枠から開始可能)や、ツールを統合し、開発者が脆弱性管理を直接処理できるようにしたいと考えている企業にも最適で、開発部門とセキュリティ部門間の通常の綱引きなしに実現できます。

“Aikidoのおかげで、セキュリティ・バイ・デザインをスムーズかつ迅速に実装できました。私のチームはJiraとの統合を気に入っており、セキュリティ専門家向けではなく、エンジニア向けに作られていると感じています。” — G2レビュアー

#2. CrowdStrike Falcon

CrowdStrike Falconは、エンドポイントおよびワークロード保護におけるゴールドスタンダードと見なされることが多く、それには十分な理由があります。これは、VM(およびその他のエンドポイント)に軽量エージェントを使用して、次世代アンチウイルス、脅威インテリジェンス、および堅牢なEDR(Endpoint Detection & Response)機能を提供するクラウド提供型プラットフォームです。CrowdStrikeは、機械学習によるマルウェア検出と24時間365日のマネージド脅威ハンティングチームの組み合わせにより、最も悪質な侵害のいくつかを阻止することでその名を馳せました。VMセキュリティに関して、Falconはシステム上の既知の脆弱性をスキャンするだけでなく、侵入や悪意のある動作の兆候を積極的に監視します。このエージェントは効率的であることで知られており(基本的に「設定すればあとは忘れる」ことができ、パフォーマンスへの影響は最小限です)、すべてがCrowdStrikeのクラウドポータルを通じて管理されます。オンプレミスの管理サーバーを維持する必要はありません。Falconはインシデント対応にも優れています。VMのいずれかが侵害された場合、プラットフォームは、何が起こったかを調査し(詳細なプロセス履歴、フォレンジックデータを通じて)、脅威を迅速に封じ込めるための強力なツールを提供します。これは、セキュリティプロフェッショナルを興奮させる種類のツールでありながら、数千台のマシンに展開するのに十分なほどシンプルです。

主な機能:

- NGAVと行動AI: Falconは、従来のシグネチャを必要とせずに、機械学習を使用してマルウェアやエクスプロイトを検出します。VM上の動作を分析し、プロセスが突然コードインジェクションやメモリのスクレイピングを開始した場合、それが新しい未知の攻撃であっても、CrowdStrikeはそれを捕捉します。

- 脅威ハンティングとインテリジェンス: サブスクライバーは、CrowdStrikeの脅威インテリジェンスフィード、さらには(有名な「OverWatch」チームによる)人的脅威ハンティングにアクセスでき、環境内の高度な攻撃の兆候を探します。これは、自動アラートが示す範囲を超えて、エリートセキュリティアナリストが監視しているようなものです。

- 超高速インシデント対応: 侵害が検出された場合、FalconはVMを隔離し(ワンクリックでネットワーク隔離)、悪意のあるプロセスを終了させ、リモート調査を容易にします。プラットフォームのダッシュボードには、攻撃者がそのVMで何を行ったかが段階的に正確に表示されるため、根本原因を特定し、自信を持って修復できます。

- クラウドネイティブ管理: すべてのログと分析は、CrowdStrikeのクラウドプラットフォーム(「Threat Graph」)に送られ、そこで膨大な量のデータを処理して攻撃を関連付けます。重いサーバーを展開する必要はなく、エージェントをインストールしてWebコンソールにログインするだけです。AWS、Azure、GCPとの統合により、FalconはオンプレミスVMと同様にクラウドVMを簡単に保護できます。

- 拡張性とAPI: CrowdStrikeは他のツールとの連携に優れており、豊富なAPIとSIEM、SOAR、ITSMツールなどの組み込み連携機能を備えています。これにより、Falconのアラートをより広範な運用ワークフローに取り込んだり、自動応答をトリガーしたりできます。これは、より大きなセキュリティエコシステムの一部となることができる、まさにエンタープライズ対応のプラットフォームです。

最適な用途: セキュリティに関して妥協できない中規模から大規模な企業。ミッションクリティカルなVMを運用し、最高レベルの脅威保護を必要とする場合(金融機関、医療機関、貴重なIPを持つテクノロジー企業など)、CrowdStrike Falconがしばしば選択肢となります。これはプレミアム製品であり(価格もそれに見合っています)、品質を重視し、サーバーとエンドポイントを保護するための実績あるソリューションに投資する意欲のあるチームに最適です。強力なセキュリティ要件を持つ小規模チーム(または高度な脅威の標的となっているチーム)も、SOC機能の一部をCrowdStrikeのクラウドにアウトソーシングするためにFalconを活用しています。

「CrowdStrikeは市場で最高の製品です。エンドポイントとサーバーのセキュリティに必要なすべてを備えています。エージェントのデプロイは非常に簡単で、ダッシュボードはすべてが一箇所にまとめられており、理解しやすいです。」 — G2レビュアー

#3. Trend Micro Cloud One (Workload Security)

Trend Micro Cloud One – 特にWorkload Securityモジュール(旧Deep Security)は、VM保護分野のベテランであり、現代のクラウドワークロードセキュリティプラットフォームへと進化しました。要するに、トレンドマイクロは、アンチマルウェア、ホストベースの侵入防止 (IPS)、ファイアウォール、ファイル整合性監視、アプリケーション制御など、複数のセキュリティ機能をVMに重ね合わせる単一のエージェントを提供します。この多層防御アプローチは、パッチの欠落チェックだけでなく、包括的な保護を求める組織にとって非常に有用です。例えば、トレンドエージェントは、公式パッチをまだ適用していなくても、ホストレベルでエクスプロイト試行を検出してブロックすることで、既知のOS脆弱性を仮想的にパッチ適用できます。

Cloud Oneは、AWS、Azure、VMware環境と統合してデプロイを簡素化します。クラウドフックやオーケストレーションツールを介して、新しいVMへのエージェントインストールを自動化できます。管理コンソールは、すべてのワークロードとセキュリティイベントを統合的に表示し、ポリシーテンプレートを使用してベストプラクティスの構成(強化されたLinuxプロファイルなど)を迅速に適用できます。多くの機能を備えているにもかかわらず、Trend Microのソリューションは非常に使いやすく、優れたスケーラビリティで知られています(世界中の多くの大規模データセンターやクラウドデプロイメントで使用されています)。これは基本的にVMセキュリティの「スイスアーミーナイフ」であり、VMがアンチウイルス、ネットワーク攻撃からの保護、またはコンプライアンス監視のいずれを必要とする場合でも、このツールで対応できます。

主な機能:

- 多層防御:1つのエージェントで、アンチウイルス/アンチマルウェア、エクスプロイト対策、ウェブ評価フィルタリング、ファイアウォールルール、ログ検査などを提供します。これは「全部入り」のアプローチであり、個々のニーズに対して別々のツールを実行する代わりに、単一の軽量エージェントで複数のセキュリティギャップを埋めます。

- クラウドと仮想化との統合: AWS(AWS Marketplaceに掲載され、自動化スクリプトがあります)、Azure、GCP、およびVMware vCenter/NSXとの緊密な統合が可能です。これにより、インフラレベルでセキュリティを有効にできます(新しいVMの起動時に自動保護、特定のポリシーを適用するためのVMのタグ付けなど)。VMware環境では、一部のタスクを仮想アプライアンスにオフロードすることで、エージェントレススキャンも可能です。

- 大規模な集中管理: Trendのコンソールは、エンタープライズデプロイメントに対応するように構築されています。サーバーをグループ化し、ロールごとにポリシーを適用し、コンプライアンスレポートを簡単に生成できます。また、MSPである場合や環境を分離している場合に備えて、マルチテナント機能も備えています。

- 仮想パッチ(IPS): 際立った機能として、ホストベースのIPSはOSやアプリケーションの脆弱性を保護できます。例えば、新しいApache Strutsのバグが発見され、すぐにパッチを適用できない場合でも、Trendのエージェントはエクスプロイトパターンを検出しブロックすることで、安全にアップデートするまでの時間稼ぎができます。これにより、露出期間が大幅に短縮されます。

- 振る舞い監視とアプリケーション制御: 高セキュリティ環境では、既知の安全なプロセスセットのみが実行されるようにVMをロックダウンし(アプリケーションホワイトリスティング)、異常なプロセスや変更が発生した場合にアラートを受け取ることができます。これは、変更がめったにないサーバー(本番データベースなど)で不審な逸脱を検出するのに非常に役立ちます。

最適な用途: 特にハイブリッド環境において、サーバー向けオールインワンセキュリティソリューションを求める企業や中規模ビジネスに適しています。オンプレミスのVMwareとクラウドVMが混在している場合、Trend Micro Cloud Oneは両方で一貫性を提供します。コンプライアンスが厳格で稼働時間が極めて重要な金融、政府、通信などの業界で人気があります。これは、マルウェアを阻止するだけでなく、システム整合性と監査証跡の維持にも役立つためです。スタートアップや小規模チームでも利用できますが、機能の幅広さは小規模な組織が必要とする以上のことが多いかもしれません。(とはいえ、Trendは従量課金制の料金体系や小規模ワークロード向けの無料ティアも提供しており、そのアプローチを好む場合は利用しやすくなっています。)

「これは最高のワンストップソリューションの一つです。振る舞い監視やファイアウォールからアプリケーション制御まで、ほぼすべてを単一のプラットフォームでカバーしています。エンドユーザーにとってはシンプルで、管理者にとっては管理が容易です。」 — G2レビュアー

#4. Qualys Cloud Agent (VMDR)

Qualysは多くの分野で脆弱性スキャンと同義であり、数十年にわたり脆弱性管理のリーダーであり続けています。Qualys Cloud Agentは、継続的なVM評価に対する彼らの現代的なアプローチです。従来の定期的なスキャンボックスによるスキャンではなく、軽量なQualysエージェントをVM(クラウドまたはオンプレミス)にインストールします。このエージェントは、インストールされたソフトウェア、オープンポート、設定などに関するデータを継続的に収集し、Qualysクラウドプラットフォームにフィードします。Qualysの魔法は、その膨大な最新の脆弱性ナレッジベースとクラウド分析にあります。新しいCVEが公開された瞬間、エージェントが常にレポートしているため、QualysはどのVMが影響を受けているかを、多くの場合数分以内に通知できます。

Cloud Agentは、ポリシーコンプライアンスチェック、インベントリ、さらにはパッチ管理といった追加モジュールもサポートしており、単なるスキャナーではなく、セキュリティ可視性のためのプラットフォームとしての側面が強いです。大きな利点として、パフォーマンスへの影響が非常に低い点が挙げられます。このエージェントは、VM上でほとんど目立たないように設計されており(重いスキャンによるスパイクなし)、機密性の高い本番サーバーにも適しています。QualysのWebコンソールからは、脆弱性ポスチャのダッシュボード、トレンドデータ、そして各ホストの問題へのドリルダウンが可能です。Qualysは、その正確性と徹底性で多くの人に評価されています。長年にわたる厳選された脆弱性インテリジェンスのおかげで、詳細な情報とともに実際の発見を報告する傾向があります。派手なAIや既製の修復ツールは付属していないかもしれませんが(Qualysは検出に重点を置いています)、その機能においては非常に堅牢です。

主な機能:

- 継続的な脆弱性評価: スケジュールに基づいてVMをスキャンする従来のツールとは異なり、Qualysエージェントは常に稼働しています。新しい脆弱性が発表または導入された直後にそれを検出し、次のスキャンウィンドウを待つ必要はありません。これにより、リスクに対する認識が迅速化されます(ゼロデイシナリオではしばしば重要です)。

- 広範な脆弱性データベース: Qualysは、膨大な範囲のCVEと設定ミスチェックを追跡していることを誇りとしています。OSの脆弱性からアプリケーション固有の欠陥(データベース、ウェブサーバーなど)まで、包括的なレポートが得られます。また、CVSSスコア、深刻度レベル、さらにはエクスプロイト情報も提供し、優先順位付けに役立ちます。

- Lightweight and hassle-free: The agent is small (~< 5% CPU typically) and auto-updates itself. Install it and you’re done – no need to manage scanning servers or worry about network firewall hurdles. Data is sent securely to Qualys Cloud, which handles the heavy analysis.

- 豊富なレポートとコンプライアンス: Qualys VMDR(脆弱性管理、検出、対応)モジュールには、さまざまなコンプライアンス標準に対応するダッシュボードとテンプレートが付属しています。「これらの10台のVMはPCIコンプライアンスに合格しています」のようなレポートを生成したり、組織のセキュリティ態勢のエグゼクティブサマリーを取得したりできます。監査担当者や、経時的な改善を追跡するのに非常に役立ちます。

- オプションのパッチ適用と対応: 最近のイテレーションで、Qualysはコンソールから直接、特定の課題(サポートされているシステム上)に対するパッチ展開をトリガーする機能を追加しました。これはSCCMのような完全なパッチ管理スイートではありませんが、一部の脆弱性の修復を自動化し、検出から修正までのサイクルを完結させることができます。

最適な用途: 信頼性の高い脆弱性管理ソリューションを必要とするあらゆる規模の組織。Qualysは、小規模なITチームからFortune 100企業、さらにはクラウドプロバイダーまで、あらゆる組織で利用されています。特に、既知の問題に対してシステムの厳格かつ継続的な監査を必要とする企業(銀行、小売、ヘルスケアなど、コンプライアンスと内部セキュリティ基準が厳格な業界)に適しています。すでに別のインシデント対応ツールやEDRツールがあり、主に「脆弱性と不足しているパッチの発見」をカバーする必要がある場合、Qualys Cloud Agentは優れた専門ツールです。多数のエージェントに対しては非常に競争力のある価格設定が可能であり、Qualysはモジュール式のアプローチを採用しているため、必要に応じて同じプラットフォーム上で他の領域(コンプライアンス、Webアプリスキャンなど)に拡張できます。派手なUIよりも信頼性と深さを重視しており、Qualysは開発者を驚かせることはないかもしれませんが、VMセキュリティの衛生状態を静かに維持します。

「Qualys Cloud Agentのコンセプトは、サーバーとエンドポイントを継続的に評価するための、最も手間のかからないソリューションの一つです。手動スキャンの煩わしさなしに、ネットワーク全体のすべての脆弱性を一元的に把握できます。」 — G2レビュアー

#5. Microsoft Defender for Cloud (Azure Security Center)

Microsoft Defender for Cloud(旧称 Azure Security Center)は、Azureネイティブのクラウドセキュリティポスチャ管理ツールであり、現在ではハイブリッドおよびマルチクラウド環境にも対応しています。Azureで重要なインフラストラクチャを運用している場合、Defender for Cloudを有効にすることは当然の選択です。Azureリソースのセキュリティ状況を示す中央ダッシュボード(Secure Score)を提供し、ガイダンス付きの修復手順を提示します。VMについては、Defender for CloudがOSの脆弱性、不足しているパッチ、および安全でない構成を自動的に評価します。実際、Azure VMのVM脆弱性詳細スキャンには、Qualysスキャンエンジンが内部で統合されています(Qualysを自分でデプロイする必要はありません)。さらに、AWSまたはGCPアカウントをオンボードすると、DefenderはそれらのVM評価データも取り込み、単一の統合ビューを提供します。

重要な側面はAzure Defenderプランです。例えば、Defender for Serversを有効にすると、Microsoft Defender for Endpointとの統合によりエンドポイント保護が追加されます(これにより、Azure VMはCrowdStrikeと同様のEDR機能をMicrosoftから得られます)。本質的に、Defender for Cloudはハブであり、クラウド構成チェック、脆弱性スキャン、IDおよびアクセス分析など、さまざまなソースからのセキュリティ検出結果を集約し、実用的な推奨事項を提示します。Azureポリシーとワークフローを使用して、不足しているセキュリティ制御の適用やマシンの隔離といった対応を自動化することも可能です。また、Microsoft製品であるため、Azure Sentinel (SIEM) やMicrosoft 365 Defenderスイートなどの他のMS製品と連携し、Azureに完全に依存している場合は非常に堅牢なエコシステムを構築します。

主な機能:

- Cloud Secure Scoreと推奨事項: 全体のセキュリティポスチャを数値化した明確なSecure Scoreが得られます。それをクリックすると、「AzureアカウントのMFAを有効にする」や「これら5つのVMに重要なパッチを適用する」といった推奨事項が表示されます。非常にユーザーフレンドリーで、複雑なセキュリティ概念を、一つずつ対処できるToDoリストに変えてくれます。

- 脆弱性スキャンを内蔵: Defender for Cloudは、Azure VMにはQualysをバックグラウンドで使用し、AWS VMにはAWS Inspectorと統合することで、設定なしでVMの脆弱性をスキャンできます。検出結果(例: 「VM XYZには10件の重大な脆弱性があります」)は、リソースの下のAzureポータルに直接表示され、個別のコンソールは不要です。

- 高度な脅威保護: Defenderプランを有効にすると、VMはMicrosoft Defender for Endpointとの統合の恩恵を受けられます。これにより、数百万のWindowsエンドポイントを保護するのと同じテクノロジーを活用し、それらのVM上でリアルタイムのアンチマルウェアとEDRが提供されます。疑わしいアクティビティ(VM上のクリプトマイナーやランサムウェアの挙動など)を警告し、Defenderコンソールからインシデントを表示・対応できます。

- マルチクラウドおよびオンプレミスサポート: Azure Arcを通じて、Azure以外のマシンをDefender for Cloudに接続できます。そのため、オンプレミスのWindows/LinuxサーバーやAWS内のリソースがある場合でも、それらをDefenderの監視下に置くことができます。これは、サイロ化されたセキュリティプログラムを回避するのに便利です。すべてを管理する単一のダッシュボードとなります。

- コンプライアンスとレポート: このツールには、組み込みのコンプライアンスポリシー(Azure CISベンチマーク、PCIなど)が付属しています。これらのポリシーに対して環境を評価し、コンプライアンス率と満たされていない要件を表示します。監査担当者はこれを高く評価します。さらに、すべてのアクティビティをAzure Monitorログにエクスポートできるため、必要に応じてカスタムダッシュボードやアラートを作成できます。

最適な用途: Azureサービスを多用するチームにとって、これは必須のツールです。非常に緊密に統合されており、費用対効果が高いためです(一部の基本機能は無料で、高度な機能はAzureサブスクリプションにバンドルされているか、従量課金制です)。また、Azure Arcを介してAzureとオンプレミスまたは他のクラウド資産全体で統一されたアプローチを望むMicrosoft中心の企業にも最適です。基本的に、すでにMicrosoftエコシステムにいる場合、Defender for Cloudはツールセットの自然な拡張のように感じられるでしょう。Azureを全く利用していない組織(例えば、AWSのみの企業はAWSのネイティブツールに傾倒するかもしれません)にとっては選択肢にならないかもしれませんが、マルチクラウド組織でもそのマルチクラウド機能を活用できます。これは利便性と統合に関するものです。Defender for Cloudを使用するということは、セキュリティが後付けではなく、クラウド管理に組み込まれることを意味します。

「Defender for Cloudは使いやすく、実装も簡単です。最大の利点は、Azureに組み込まれており、単一のペインを通じて複数のクラウド全体のセキュリティを統合し、脅威や誤った構成をリアルタイムで検出できることです。」 — G2レビュアー

#6. VMware Carbon Black

VMware Carbon Blackは、データセンターおよびエンタープライズのエンドポイント保護ニーズで特に人気のある次世代エンドポイントセキュリティプラットフォームです。Carbon Blackは、主要なEDR(Endpoint Detection & Response)ツールとしてスタートし、VMwareに買収されて以来、VMwareのセキュリティおよびクラウドポートフォリオに統合されています。VM(特にオンプレミスまたはプライベートクラウド環境)を保護するために、Carbon Blackは振る舞いベースの脅威検出、アンチマルウェア、およびデバイス制御の強力な組み合わせを提供します。そのエージェントはシステムアクティビティを詳細なレベルで継続的に監視し、悪意のあるパターン(ファイルを暗号化するランサムウェア、他のプロセスにコードを注入する未知のプロセスなど)を特定し、それらをブロックまたは警告することができます。Carbon Blackの強みの一つはインシデント調査です。セキュリティチームはVM上のイベントのタイムラインを深く掘り下げて、攻撃者がどのように悪事を働こうとしたかを正確に確認できます。

このプラットフォームのUIは、経験豊富なアナリストに洞察を与えることを目的としています(ただし、最近のバージョンでは、より幅広いユーザー向けに使いやすさとレポート機能が向上しています)。さらに、Carbon Blackは不正な変更を防ぐことで重要なサーバーをロックダウンできます。例えば、そのアプリケーション制御モジュールを使用すると、特定のVMで承認されたソフトウェアのみが実行されるように保証できます(POSシステムや産業用制御などの固定用途で人気があります)。VMwareの一部であるため、現在ではVMwareのインフラストラクチャソリューションとの緊密な統合も実現しています。例えば、ネットワーク隔離のためのVMware NSXとの相互運用性があり、Carbon BlackセンサーはvSphereのコンテキストを活用できます。全体として、これは従来のアンチウイルスが見逃す可能性のある高度な脅威を捕捉し、組織に決定的な対応ツールを提供する、強力なソリューションです。

主な機能:

- 振る舞いベースの脅威検出: Carbon Blackはシグネチャのみに依存せず、ストリーミング分析を使用して疑わしい振る舞いを特定します。通常は無害なプロセスが突然不審な動作(コマンドシェルを生成したり、機密性の高いレジストリキーにアクセスしたりするなど)を開始した場合、Carbon Blackはそれをフラグ付けまたは停止します。これにより、ファイルレス攻撃やゼロデイ攻撃の捕捉に役立ちます。

- エンタープライズEDR機能: このプラットフォームは、各エンドポイント/VMに関する詳細なテレメトリ(実行されたプロセス、ネットワーク接続、ファイル変更など)を記録します。このデータは調査中に非常に貴重です。攻撃者が何を行い、どこまで侵入したかを迅速に確認したり、すべてのVMでIoC(Indicators of Compromise)をプロアクティブにハンティングしたりできます。多くのSOCは、Carbon Blackを主要なIRツールとして使用しています。

- クラウドベースまたはオンプレミス管理: 現在では、Carbon Black Cloud(SaaSコンソール)が一般的なデプロイメントであり、分析はVMwareのクラウドにオフロードされます。ただし、オンプレミス展開のオプションもあります(例えば、要件のある環境向けのCarbon Black EDRオンプレミス)。この柔軟性は、厳格なデータ管理を必要とする特定の規制業界にとって有用です。

- VMwareエコシステムとの統合: VMware vSphere上でVMを実行している場合、Carbon Blackはハイパーバイザーレベルである程度統合でき(VMware Tools統合などを介して)、エージェントのデプロイを簡素化し、将来的にエージェントレス機能を実現する可能性があります。これは、仮想化レイヤーを活用してエンドポイントセキュリティを支援するという、VMwareのIntrinsic Securityのビジョンの一部です。

- モジュール型保護: コアとなるNGAV/EDRに加え、Carbon Blackは特定のニーズに対応するモジュールを提供しています。App Control(ホワイトリストと変更管理、サーバーや重要資産でよく使用されます)、Audit & Remediation(osqueryを強化したように、すべてのエンドポイントを迅速にクエリして設定を確認したりスクリプトをプッシュしたりできます)などです。必要な機能を有効にすることで、ソリューションをカスタマイズできます。

最適な用途: 成熟したセキュリティ運用体制を持つ組織や、高いセキュリティ要件を持つ組織、特にVMwareインフラストラクチャに既に投資している組織に適しています。エンタープライズ企業や大規模なミッドマーケット企業は、Carbon Blackを使用してサーバー、VDI環境、および企業のエンドポイントを保護しています。テクノロジー、防衛、小売業(貴重なデータや広範なアタックサーフェスを持つあらゆる企業)などの業界に最適です。SOCチームやセキュリティアナリストがいる場合、Carbon Blackが提供するデータの深さと制御を高く評価するでしょう。一方で、非常に小規模なチームでは、その潜在能力を最大限に引き出す管理がやや複雑に感じるかもしれません。これはフェラーリのようなものであり、熟練したドライバー(アナリスト)が必要となるでしょう。全体として、VMに「単なるアンチウイルス」以上のものを必要とし、脅威ハンティングやインシデントレスポンスのトップリーグに加わりたいのであれば、Carbon Blackはその分野で有力な候補です。

「VMware Carbon Blackは、高いレベルの使いやすさと、レポート用の見事に充実したUIを提供します。強力でありながら非常にユーザーフレンドリーなエンドポイントツールであり、サーバーで何が起こっているかをより簡単に把握し、対応できるようになります。」 — G2レビュアー

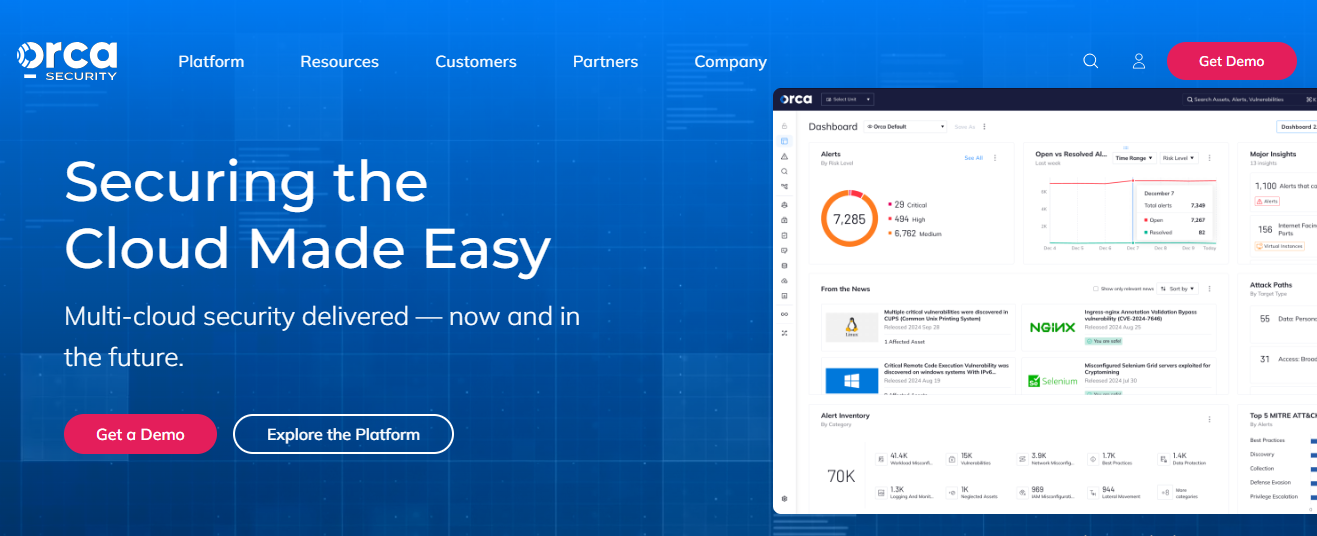

#7. Orca Security

Orca Securityは、ワークロードを保護するためのエージェントレスなクラウドネイティブアプローチを先駆的に導入し、クラウドセキュリティ分野で大きな注目を集めている比較的新しいプレーヤーです。VMセキュリティに関して、Orcaは巧妙なことを行います。クラウドアカウント(AWS、Azure、GCP)に接続すると、VM自体にエージェントをインストールすることなく、VMの仮想ディスクとクラウド設定をスキャンします。これはクラウドプロバイダーのAPIを通じて可能であり、本質的にOrcaはVMのディスクのスナップショットを取得し、既知の脆弱性、マルウェア、機密データをスキャンし、さらにクラウドメタデータ(セキュリティグループ設定、IAMロールなど)も読み取ります。

その結果、実行中のインスタンスに手を加えることなく、クラウドVMのリスクを包括的に可視化できます。Orcaのプラットフォームは、環境全体の検出結果を関連付け、真に重要なものに優先順位を付けます。例えば、VM上に脆弱なApacheサーバーを検出し、かつそのVMのセキュリティグループがインターネットに公開されている場合、それをクリティカルなリスクとして警告します(この組み合わせは侵害の可能性が高いためです)。このコンテキストに基づいたアラートにより、低リスクのアラートに埋もれるのを防ぎます。VMの脆弱性だけでなく、Orcaはスクリプト内の漏洩した認証情報、保護されていないシークレット、設定ミスのあるクラウドストレージなども特定します。これは、完全なCloud Security Posture Management (CSPM) および Cloud Workload Protection (CWP) プラットフォームを一つに統合したものです。

デプロイは非常に簡単で(読み取り専用のクラウドロールを介した統合で、数分で完了します)、これは多忙なチームにとって大きなセールスポイントです。エージェントレスのトレードオフは、リアルタイム保護ではないことです。Orcaは、すべてのクラウド資産にわたる継続的な監査役およびリスク優先順位付けツールと考えることができます。多くの組織にとって、これはセキュリティを体系的に強化するためにまさに必要なものです。

主な機能:

- 100% エージェントレススキャン: エージェントやVMごとのインストールは不要です。OrcaはクラウドAPIを介して接続し、すべてのVM(およびその他の資産)を自動的に検出します。必要なデータを読み取り、オフラインでディープスキャンを実行します。これにより、ワークロードへのパフォーマンス影響はゼロとなり、エージェントを維持するための運用作業も不要になります。

- 網羅的なリスクカバレッジ: Orcaは、OSの脆弱性、パッチの欠落、安全でない設定(例:脆弱なSSH設定)、露出したシークレット(ファイル内のAPIキーやパスワードなど)、不審なバイナリ(マルウェア)などを、すべて外部から発見します。また、過度に許可されたIAMロールやストレージバケットなどのクラウド設定の問題も指摘し、ワンストップのクラウドセキュリティツールとして機能します。

- コンテキスト認識型アラート(攻撃パス分析): このプラットフォームは、発見された情報を巧みに組み合わせて攻撃パスを強調表示します。あるVMに重大な脆弱性があっても、それがプライベートサブネットの奥深くに隠れている場合、Orcaはその優先順位を下げるかもしれません。しかし、インターネットに面しており、かつ脆弱なパスワードを持つVMの中程度の脆弱性は、重大なものに格上げされる可能性があります。このコンテキスト重視のアプローチは、理論上のあらゆる問題ではなく、実際に侵害につながる可能性のある問題を修正することを意味します。

- 視覚的なマップと資産管理: Orcaは、クラウドインベントリと相互接続の優れた視覚的なマップを提供します。どのVMがどのVMと通信しているか、どのようなデータストアが存在するかなどを、リスクラベル付きで確認できます。これは基本的に、クラウド環境にX線のような視覚を提供し、セキュリティとアーキテクチャ計画の両方にとって非常に役立ちます。

- 連携と修復オプション: Orcaからのアラートは、SIEM、Slack、Jiraなどに送信できます。カスタムワークフロー用のAPIも備えています。Orcaは各検出結果に対する修復手順も提案し、必要に応じて自動チケット発行やLambda関数との連携による修正の自動化(パッチ適用までリスクのあるVMを自動隔離するなど)をサポートします。

最適な用途: 従来のツールをデプロイする手間なく、クラウド全体のセキュリティリスクを迅速かつ広範囲にカバーしたいクラウドファーストの組織やDevOps志向のチームに最適です。多数のアカウントや事業部門にまたがる大規模なAWS/Azure/GCP環境を持つ中堅企業や大企業で広く利用されており、Orcaはその複雑な環境に統合されたセキュリティビューを提供します。セットアップが簡単(数週間ではなく、文字通り数時間で結果が得られる)なため、スタートアップ企業にも好評です。少人数のチームの場合、運用負荷が低いことは非常に助けになります。クラウドに特化していることに注意してください(オンプレミスのVMは、クラウド環境に移行しない限りカバーされません)。また、Orcaは進行中のアクティブな攻撃を停止させることはなく、情報を提供するだけなので、真に重要なシステムにはランタイム保護(EDR)が必要になるでしょう。多くの企業は、より確実なアプローチのために、エージェントベースのソリューションとOrcaを併用しています。しかし、「クラウド環境にどのような脆弱性があるのかさえわからない」という課題がある場合、Orcaはそれをエレガントで開発者に優しい方法で解決します。

「Orca Securityは、ダウンタイムや手間をかけずに優れた簡単な統合を実現します。ツールのUIは素晴らしく、クラウドセキュリティ態勢に関するすべての重要な情報を表示し、注意が必要な点に焦点を当てるのに役立ちます。」 — G2レビュアー

一般的な主要ツールについて説明しましたので、次に具体的な話に移りましょう。役割、環境、優先順位に応じて、最適なツールは異なります。以下では、特定のユースケースに最適なVMセキュリティソリューションを詳しく解説し、選択肢を絞り込むのに役立てます。

開発者向けの最適なVMセキュリティツール

開発者は、ワークフローに最小限の摩擦で適合するセキュリティツールを求めています。コードを記述してデプロイする際、煩雑なインターフェースや作業を遅らせる個別のセキュリティプロセスに時間を割く余裕はありません。開発者にとって最適なVMセキュリティツールは、ほとんどの作業を自動化し、迅速で実用的なフィードバック(理想的にはIDEまたはCIパイプライン内で)を提供するものです。以下に、開発者中心のアプローチに合わせたおすすめのツールを紹介します。

- Aikido Security – 開発者フレンドリーなコードからクラウドまでのセキュリティ。 Aikidoは、セキュリティチェックを開発プロセスに直接組み込むため、開発者に最適です。IDEやプルリクエストで即座に脆弱性アラートを受け取ることができ、AI AutoFixはパッチを生成することも可能です。これは本質的に開発者のセキュリティアシスタントであり、バックグラウンドでVMおよびクラウドスキャンを処理するため、開発者はコーディングに集中できます。別々のツールをやりくりする必要はありません。Aikidoはそれらを統合し、ノイズや誤検知で開発者を煩わせることもありません(そのため、開発者は実際に信頼しています)。要するに、セキュアなコードとインフラストラクチャを開発の自然な一部とし、後回しにしないようにします。

- AWS Amazon Inspector – ハンズオフなクラウドVMスキャン. 開発チームがAWSで構築している場合、Inspectorは簡単に導入できます。EC2インスタンスの脆弱性や意図しないネットワーク露出を自動的にスキャンします。セットアップは実質ゼロで、AWSアカウントで有効にするだけで、既知のCVEやベストプラクティスに対してVMの評価を開始します。検出結果はAWSコンソールに表示され(またはSecurity Hubに転送可能)、明確な修正手順が示されます。サードパーティのプラットフォームほど多機能ではありませんが、開発環境や小規模なデプロイメントでは、手動での作業なしに迅速なフィードバック(例:「この開発VMにはOSパッチが必要です」)を提供します。

- Tenable Nessus Essentials – 無料のオンデマンド脆弱性スキャナー. Nessus Essentialsは、人気のNessusスキャナーの無料版で、16IPに制限されています。開発者や小規模チームがVMをスポットチェックするのに最適です。ワークステーションからNessusを実行して、本番環境に移行する前にVMをスキャンし、高リスクの問題を早期に検出できます。シンプルなGUIを備え、脆弱性を説明と修正推奨事項とともに報告します。作業を再確認するための「第二の目」と考えてください。継続的に実行されるわけではありませんが、無料の開発ツールとして、テストVMやローカルVMイメージに穴がないことを定期的に確認するのに非常に役立ちます。

(ボーナス: コードでインフラストラクチャを自動化している場合は、VMが起動される前に設定ミスを検出するために、IaCセキュリティツール – 例:CheckovやTerraformの組み込みチェック – も検討してください。これらは、そもそも安全でないVM設定を防ぐことで、上記のツールを補完します。)

エンタープライズ向けの最適なVMセキュリティプラットフォーム

企業は通常、規模、一元管理、およびより広範なセキュリティエコシステムとの統合を重視します。「最適な」エンタープライズVMセキュリティツールは、ロールベースのアクセス制御、ポリシー適用、監査人向けの包括的なレポート作成、ハイブリッド環境全体で数千のVMを処理する機能などを提供します。これらのプラットフォームは、脆弱性スキャンだけでなく、インシデント対応、コンプライアンスモジュールなどの機能も含むことが多く、セキュリティリーダーはソリューションを統合できます。エンタープライズのニーズに合った主要な選択肢:

- Aikido –統合プラットフォーム、エンタープライズ対応。Aikido は小規模開発チーム向けだけではありません。オールインワンのアプリケーションセキュリティプラットフォームとして企業にも支持されています。大規模組織は、 Aikido が複数のサイロ化されたツール(静的コードスキャン、脆弱性 、クラウドポスチャーなど)を単一の統合システムで置き換えられる点を高く評価しています。SSO統合、ロールベースアクセス、さらにはデータを社内に保持する必要があるユーザー向けのオンプレミス展開といったエンタープライズ向け機能を提供します。 特に重要なのは、AI駆動のノイズ 機能により、大規模環境でもセキュリティチームが誤検知に埋もれることがない点だ。これは企業環境で頻発する課題である。開発チームの自律性を高めつつガバナンスを維持したい企業にとって、 Aikido は、開発者と中央セキュリティ部門の双方が活用できる、コードからクラウドまでのセキュリティにおける単一の信頼できる情報源を提供します。

- CrowdStrike Falcon – 実戦で鍛えられたエンドポイント保護. CrowdStrikeは、エンドポイントとサーバーの保護に関して、世界中の企業にとって最有力な選択肢です。そのFalconプラットフォームは、大規模な導入で実績があり、数万のシステムを容易に保護します。企業は、運用を簡素化するFalconの一元化されたクラウド管理と、カスタムワークフローやSIEMへの統合を可能にする豊富なAPIを高く評価しています。Falconに付属する脅威インテリジェンスとマネージドハンティングサービスも、大規模組織にとって大きなメリットであり、本質的に社内SOCを強化します。高度な脅威(または標的型攻撃/APTグループ)に対処する企業であれば、Falconの堅牢なEDRとインシデント対応機能は比類なく、投資する価値があります。

- Trend Micro Cloud One – 包括的なハイブリッドクラウドセキュリティ. トレンドマイクロのプラットフォームは、オンプレミスのVMwareとクラウドを組み合わせて運用する大企業でよく採用されています。これらすべての環境でセキュリティポリシーを一元的に管理できる単一の管理画面を提供し、集中管理型エンタープライズアプローチにとって非常に価値があります。仮想パッチ(ホストIPS)のような機能は、特定のレガシーシステムを迅速にパッチ適用できない企業において特に価値があり、トレンドマイクロは一時的にそれらを保護できます。また、トレンドマイクロはエンタープライズセキュリティ分野で数十年の実績があり、SIEMやチケットシステムとの統合、およびエンタープライズのニーズ(変更管理プロセスなど)を理解したサポート体制を備えています。複数の側面(マルウェア、エクスプロイト、コンプライアンス)をカバーする「設定したらあとはお任せ」のサーバー保護として、企業はTrend Micro Cloud Oneを信頼しています。

- Qualys VMDR – 継続的なコンプライアンスと監査対応。 多くの企業がQualysを脆弱性情報の信頼できる情報源として利用しています。そのクラウドエージェントは何十万ものエージェントに拡張可能であり、Qualysのプラットフォームは負荷を処理できる弾力的なクラウドバックエンド上に構築されています(彼らは業界最大規模のデプロイメントを誇っています)。企業は特に堅牢なレポート機能を高く評価しており、事業単位ごとのコンプライアンスを示すためにデータを細かく分析したり、トレンドを掘り下げたり、脆弱性管理プロセスの証拠を監査人に提示したりできます。Qualysのポリシーコンプライアンスモジュール(CISベンチマークなどを含む)も、規制対象業界にとって大きな魅力です。Qualysは「単なる」脆弱性管理(アクティブな保護機能ではない)ですが、その信頼性と深さにより、広範なVMフリート全体で良好なサイバー衛生を維持するための企業の中核となっています。

- Orca Security – エージェントレスなマルチクラウド可視性. クラウド(特にマルチクラウド)を多用する大規模組織は、運用上のオーバーヘッドなしに可視性を得るためにOrcaに注目しています。AWS、Azureなど、開発、テスト、本番環境にわたる数千のクラウドVMを持つ企業では、見落としが発生しやすくなります。Orcaの魅力は、エージェントベースのアプローチ(あらゆる場所にエージェントをインストールし、データを統合する)では数ヶ月かかるような、優先順位付けされたグローバルなリスクビューを数日以内に提供できる点です。企業はまた、Orcaが既存ツールのセカンドレイヤーとして機能することを高く評価しています。例えば、VM上でEDRをすでに実行している場合でも、Orcaを使用して、それらのエンドポイントが持つ見過ごされている設定ミスや脆弱性を定期的に監査できます。そのコンテキスト認識型アラートは、複雑な環境における最もリスクの高い問題に大規模なセキュリティチームの労力を集中させるのに非常に役立ちます。

(エンタープライズ向けに言及すべき点として:Tenable(Nessus/SC)やRapid7(InsightVM)のような従来の主要ベンダーは、大規模な脆弱性管理で一般的に選択されており、クラウドSaaSが好まれない場合、オンプレミスまたはハイブリッドソリューションを提供します。また、VMware中心のデータセンターでは、VMware独自のvRealize/Aria SuiteおよびNSX統合により、ハイパーバイザー/ネットワーク層でのセキュリティを追加し、上記のソリューションを補完できます。)

スタートアップおよび中小企業向けの最適なVMセキュリティツール

中小企業やスタートアップ企業は、予算を抑えつつも高い効果を発揮するセキュリティツールを必要としています。理想的なソリューションは、手頃な価格(または無料)で、セットアップが容易(専任のセキュリティエンジニアがいない可能性が高いため)、かつ迅速な開発サイクルを妨げないものです。スタートアップ企業は、最小限の調整で強力なデフォルト保護をすぐに提供するツールから恩恵を受けることがよくあります。以下に、中小企業向けの最適な選択肢をいくつかご紹介します。

- Aikido –無料プランとリーンチーム向けクイックウィン。スタートアップ向けに、 Aikido は驚くべき価値を提供します。無料で始められ、コード、仮想マシン、クラウドリソースを即座に保護する安全網として機能します。 Aikido は複数のスキャナーを統合しているため、小規模チームSAST、VMスキャン、クラウド設定チェックなどを、別々の製品を管理したり(各製品ごとの専門知識を必要とせずに)利用できます。ノイズ 重点を置いたプラットフォームは、アラートの選別に時間を浪費できないチームにノイズ 。本質的に、 Aikido は数分で「設定して忘れる」セキュリティ環境を実現します。これはビジネス構築に100の課題を抱える状況に理想的です。一銭もかけず、専任のセキュリティ担当者を雇うことなく、意味のあるセキュリティ強化(顧客や投資家にセキュリティを真剣に考えていることを示すことさえ可能)が得られます。

- クラウドプロバイダーネイティブツール – 安価(または無料)な基本機能。主要なクラウド上にスタックがある場合、組み込みまたは非常に低コストのセキュリティ機能を活用してください。例えば、AWSはAWS Systems ManagerとAmazon Inspectorを介したネイティブの脆弱性スキャンとチェック、およびGuardDutyを介した基本的な脅威検出を提供しています。これらの多くには無料枠があり、小規模な利用であれば最小限のコストで済みます。同様に、AzureのDefender for Cloudには、セキュリティ推奨事項とVM向けのAzureネイティブファイアウォール/AVを提供する無料枠があります(例えば、Defender for Servers Plan 1は最初の30日間無料です)。これらのツールは最も包括的ではないかもしれませんが、通常はワンクリックで有効にでき、保護と可視性のベースラインを提供します。少数のVMしか持たない小規模企業の場合、これにより追加のインフラストラクチャや費用をかけずに多くの領域をカバーできる可能性があります。

- Tenable Nessus Professional(またはEssentials) – 手頃な脆弱性スキャン。 Nessus Proは比較的手頃な価格であり(Nessus Essentialsは前述の通り無料です)、中小企業向けの頼れる脆弱性スキャナーとして機能します。重要なVMのNessusスキャンを毎週または毎月スケジュールして、パッチ適用が必要なもののレポートを取得できます。手動でリアルタイムではありませんが、多くの中小企業にとって、この定期的なチェックは大きなリスクを把握するのに十分です。一度限りの費用(または低額の年間費用)は、未知の重大な脆弱性による潜在的な被害と比較して、容易に正当化できます。また、Nessusは長年にわたって存在しているため、オンラインには多くのガイダンスがあり、専門の担当者が操作する必要はほとんどありません。

- マネージドAV/EDRソリューション – 手間のかからないエンドポイント保護。中小企業は、Microsoft Defender for Endpoint(多くのMicrosoft 365 Businessプランに含まれる)のようなマネージドエンドポイントソリューション、またはMalwarebytesやSophosといった企業が提供するクラウドマネージド型アンチウイルス/EDRサービスをよく利用しています。例えば、Windows環境を多く利用している企業の場合、Windows 10/11やWindows Serverに組み込まれているDefender AVは、Microsoftのクラウド管理と組み合わせることで非常に堅牢なものとなります(特定のライセンスがあれば実質無料です)。これらのソリューションは、CrowdStrikeのような製品と比較して、はるかに低コストで適切なマルウェア保護と基本的なEDRを提供します。高度な機能の一部は不足しているかもしれませんが、保護なしで運用するよりははるかに優れており、シンプルなクラウドダッシュボードを通じて非専門家でも簡単に利用できるように設計されています。

(また、見落とさないでくださいオープンソースツールを中小企業の文脈で – 以下でいくつかご紹介します。OSSソリューションとしては、WazuhやOSSECは、VM上でファイル整合性監視やログベースの侵入検知を無料で導入できます。セットアップには手間がかかるかもしれませんが、予算がゼロの場合には実行可能な選択肢です。)

最高のオープンソースVMセキュリティツール

オープンソースツールは透明性と柔軟性を提供します。これらは自身でホストし、カスタマイズが可能で、ライセンス費用を回避できます。VMセキュリティに関しては、さまざまなニーズに対応する堅牢なオープンソースソリューションが多数存在します。コミュニティ主導のツールを好む場合や、プロプライエタリソフトウェアなしでカスタムセキュリティスタックを構築したい場合に最適です。以下に、主要なオープンソースVMセキュリティツールをいくつかご紹介します(これらのデプロイ/設定にはある程度の技術的スキルが必要ですが、その見返りとしてライセンス費用はゼロであり、協力的なコミュニティのサポートが得られます)。

- Wazuh (OSSEC Fork) – ホスト侵入検知&SIEM. Wazuhは、OSSECのフォークとして始まり、本格的なセキュリティ監視システムに進化しました。VM上のエージェントを使用してログを収集し、ファイル整合性を監視し、ポリシーに対して設定をチェックし、侵入を検出します。「sudoersにユーザーが追加されました」や「疑わしいプロセスが実行されました」といったアラートを表示する優れたWebダッシュボード(Kibanaベース)が提供されます。Wazuhは、ソフトウェアインベントリとCVEデータベースを関連付けることで脆弱性検出も行うことができます。セットアップには多少の作業が必要ですが(内部でELKスタックをデプロイします)、VM監視のための最も包括的なOSSツールであると言え、本質的にSIEM + HIDSを1つにまとめて提供します。いじくり回すことを楽しみ、完全な制御を望む人には最適です。

- OpenVAS (Greenbone Community Edition) – 脆弱性スキャナー。 OpenVASは、Greenboneの脆弱性管理製品のオープンソース版であり、基本的にNessusの代替となります。数千もの脆弱性についてVMをスキャンし、詳細なレポートを生成できます。OpenVASには、一般的なすべてのサービスに対するネットワーク脆弱性テストが含まれており、新しいシグネチャで定期的に更新されます。OpenVASマネージャーとスキャナーを実行するにはLinuxマシン(またはVM)が必要で、設定にはある程度の忍耐が必要です(Web UIは最も洗練されているわけではありません)。しかし、一度実行すれば、無制限のIP脆弱性スキャナーを無料で利用できます。これは、商用ツールに費用をかけずに、既知の問題がないかインフラストラクチャを定期的にスキャンするのに最適です。コミュニティエディションにはいくつかの制限(例:フィードの更新が遅れる可能性)がありますが、小規模な環境やラボでの使用には非常に役立ちます。

- Lynis – 自動監査と強化。 Lynisは、CISOfyによって開発された、Unix/Linuxシステム(およびCygwin経由でWindowsにもある程度対応)向けの軽量なコマンドライン監査ツールです。VM上で実行すると、システム設定、インストール済みパッケージ、パーミッション、ファイアウォールルールなどをセキュリティのベストプラクティスと照合し、徹底的な健全性スキャンを実行します。最終的に、「SSHのrootログインが有効になっています。無効化を検討してください」や「GRUBブートローダーにパスワードが設定されていません」といった警告や提案を含むレポートが得られます。Lynisは、ベースラインVMの強化や定期的なチェックアップに非常に役立ちます。継続的な監視ツールではありませんが(オンデマンドです)、オープンソースであり、非常に簡単に実行できます(単なるシェルスクリプトです)。多くの管理者は、新しいVMが最初から安全に構成されていることを確認するために、ビルドパイプラインの一部としてLynisを使用しています。

- ClamAV – オープンソースアンチウイルス。 ClamAVは、よく知られたオープンソースのアンチウイルスエンジンです。メールやファイルのスキャンによく使用されますが、VM上でマルウェアを検出するためにも確実に利用できます。ClamAVはLinux、Windows、macOSをサポートしています。Linux VMでは、ClamAVを定期的に実行して、重要なディレクトリや新しいファイルに悪意のあるコードがないかスキャンすることができます。Windowsでは、ClamAVはWindows Defenderや商用AVほど高機能ではありませんが、セカンダリスキャナーとして、またはオンデマンドスキャンに利用できます。ClamAVの強みは、コミュニティによって維持されているシグネチャデータベースと、スクリプト可能であるという点です。カスタムワークフローに統合できます。ただし、ClamAVはエンドポイントの「スイート」ではなく、主にエンジンです。高度な振る舞い検知や隔離は行いません。しかし、セキュリティに組み込む無料のAVとしては、信頼できるコンポーネントです。

(その他の注目すべきオープンソースツール: OSQuery(Facebook製のオープンソースのエンドポイントクエリツールで、OSデータに対するSQLライクなクエリによるカスタム監視に有用)、SuricataまたはSnort(悪意のあるパターンをVMトラフィックで監視できるネットワーク侵入検知システム)、およびAuditd(Linuxに組み込まれているシステムコール監査ツール)。ターンキーな「製品」ではありませんが、これらを組み合わせることで、オープンソースの形でVMセキュリティを大幅に強化できます。)

AWS/Azureクラウド向けの最高のVMセキュリティツール

AWSまたはAzureに深く投資されているお客様は、これらのクラウドプラットフォームの特定の機能や統合を活用するツールを求めるでしょう。このような状況で最適なVMセキュリティツールは、クラウドコンテキスト(AWSタグやAzureリソースグループなど)を取り込み、デプロイメントのためにクラウドネイティブサービスと連携し、クラウドVMのセキュリティ確保をより円滑にします。以下に、AWS/Azure環境におけるおすすめのツールをご紹介します。

- Aikido Security – クラウドネイティブおよびマルチクラウド対応. Aikidoのプラットフォームはクラウドを念頭に置いて構築されました。AWSおよびAzure(とGoogle Cloud)に接続し、クラウドスタック内のリソースと脆弱性を自動的に検出します。VMの場合、Aikidoは統合されたアプローチの一部としてAWS EC2およびAzure VMをスキャンし、検出結果をクラウド設定の問題と関連付けます。良い点は、クラウド開発者ワークフローとも統合されていることです。例えば、CIでのVMイメージやテンプレートのスキャン、クラウドデプロイメントパイプラインとのアラート統合などです。クラウドファーストの開発チームであれば、Aikidoはコード、クラウド、およびその間のすべてをカバーする単一のソリューションとして機能し、統合作業を削減できます。さらに、単一のコンソールからマルチクラウド全体で機能する能力は、AWSまたはAzureだけに特化していない場合に大きな利点となります。

- Orca Security – エージェントレスなマルチクラウドセキュリティ. Orcaは特にマルチクラウド環境において際立っています。AWSおよびAzureアカウント(GCPも利用している場合)をOrcaに接続すると、数時間以内にすべてのVMとサービスの完全なリスクマップを取得できます。AWSの場合、Orcaは脆弱なAMI、公開されたS3バケット、VMにアタッチされた過剰な権限を持つIAMロールなどを検出します。Azureの場合も同様に、VM内の問題(例:Azure VMのパッチ不足)やAzureの設定(保護されていないAzure Storage、SQL DBなど)を検出します。エージェントレスである点は非常に重要です。クラウドVMに何もインストールする必要がないため、オートスケーリンググループやサーバーレス環境のような設定では非常に役立ちます。これはAWS/Azureに対する優れたオーバーレイであり、ネイティブツールが見落としがちな問題(特にサービスをまたがる設定ミスを組み合わせる場合)をしばしば発見できます。

- Microsoft Defender for Cloud – Azureネイティブセキュリティに最適。 Azureでは、Defender for Cloudが本命のソリューションです。Azureの内部シグナルを使用してVMの健全性を監視し(詳細なOS監視のためにDefenderエージェントをデプロイすることも可能)、統合はシームレスです。Azure Portalでは各VMのブレードにセキュリティの検出結果と推奨事項が表示されます。Azure VMの場合、脆弱性評価を有効にするとQualysスキャナーエージェントを自動インストールすることもでき、Azure環境内で詳細なCVE情報を取得できます。AWSにもワークロードがある場合、AWSをDefenderに接続してAWSの検出結果を取り込むことができます(ただし、Azure自身のものよりは詳細度が劣ります)。Azure中心の組織にとって、その利便性と費用対効果(多くの機能がAzureプランに含まれている)に勝るものはありません。これは本質的に、Microsoftがそのクラウド知識を活用して、一般的なツールよりも優れた方法でクラウドマシンを保護するものであり、全てが一元化されています。

- AWSネイティブセキュリティ(Inspector、GuardDutyなど) – AWS統合型保護。 AWSを多用する環境では、AWS独自のセキュリティサービスを活用することで、多くのVMセキュリティニーズをカバーできます。Amazon Inspectorは現在、EC2インスタンスとコンテナイメージの脆弱性を自動的にスキャンし、AWS Security Hubを通じてアラートを発します。Amazon GuardDutyは、AWS CloudTrail、VPC Flow Logs、DNSログを監視し、侵害されたVMがポートスキャンを実行したり、既知の不正IPに接続したりするなどの事象(マルウェアの兆候)を検出します。AWS Systems Manager (SSM)も、Patch Managerと自動化機能を提供し、インスタンスを最新の状態に保ちます。AWSのツールを使用する利点は、有効化が容易で、追加のインフラストラクチャを必要とせず、他のAWSサービス(SNS経由の通知、CloudWatch経由のイベントトリガーなど)と統合できることです。サードパーティのプラットフォームほど機能が豊富ではないかもしれませんが、AWS VMの基本的な部分(パッチステータス、一般的な脆弱性検出、アクティブな侵害の検出)は十分にカバーしています。多くのAWS中心のチームはここから始め、必要に応じて他のツールを追加します。

(注:クラウドプロバイダーは、ネイティブのセキュリティ機能の強化を継続的に行っています。AWS、Azure、GCPはそれぞれ一連のツールを提供しています。スキルとニーズに応じて、これらのツールをサードパーティ製ツールと組み合わせることができます。例えば、EC2でAWS GuardDutyとCrowdStrikeを併用することで、広範かつ詳細な保護が得られます。重要なのは、クラウドネイティブツールがしばしば優れた第一防衛線として、または多層防御アプローチの一部として機能するということです。)

オンプレミスデータセンター向けの最高のVMセキュリティツール

オンプレミスデータセンターやプライベートクラウドでは、状況が少し異なります。クラウドAPIや統合サービスに依存できない場合があり、代わりに社内でデプロイ可能で、時にはエアギャップネットワーク内で、VMおよびハイパーバイザーレベルでセキュリティを管理できるソリューションが必要です。従来のインフラストラクチャまたはプライベートインフラストラクチャ向けの主要なVMセキュリティオプションを以下に示します。

- Aikido Security – オンプレミスオプション付きのAppSecプラットフォーム. データセンターで自社サーバーを運用している場合でも、Aikidoを使用してそれらを保護できます。Aikidoはセルフホストデプロイメントをサポートしており、プラットフォームをオンプレミスで自社の管理下で実行できます(コンプライアンスに敏感な組織に最適です)。これにより、自動スキャンと開発者中心のワークフローを、クラウドにデータを送信できない環境にも提供します。オンプレミスのVM(およびコンテナ、コードなど)は、同じ脆弱性スキャンと自動修正提案を受けられます。最新の開発者フレンドリーなセキュリティソリューションを求めながらも、主にオンプレミスで運用している組織にとって、Aikidoはクラウドを実際に必要とせずにクラウドのような機能を提供する、稀有な組み合わせを提供します。

- VMware Carbon Black – データセンター向けに構築. VMware (ESXi、vCenterなど) で仮想化を多用している場合、Carbon Blackは自然な選択肢です。VMwareはCarbon BlackをvSphere/NSX製品に統合しており、ハイパーバイザー層でのセキュリティを可能にしています。例えば、NSXを使用すると、Carbon Blackのアラートに基づいてVMのサンドボックス化やネットワーク隔離をデータセンター内で実行できます。Carbon Blackのオフライン/オンプレミスモード (CB EDR) は、インターネット接続がない環境にとって非常に重要です。これにより、組織内で高度な脅威検出と対応が提供されます。データセンターでは、頻繁にパッチ適用や再起動ができないサーバーがよくありますが、Carbon Blackの継続的な監視は、それらのサーバーで問題が発生した場合に迅速に検出するのに役立ちます。また、エンタープライズ用途に特化しているため、オンプレミスSOCに期待されるすべてのロギングおよび統合フックを備えています。

- Trend Micro Deep Security (Cloud One) – データセンターエディション.** Trend Microのソリューションは、特に仮想化環境のセキュリティ対策として、長年オンプレミスデータセンターで人気を博してきました。VMwareツールと統合するモジュールを備えており、vCenterでの「エージェントレス」スキャンを可能にします。これは、1つの仮想アプライアンスがハイパーバイザーレベルで多数のVMを保護できることを意味します(特にアンチマルウェアのオフロードにおいて)。これにより、各VMのパフォーマンスオーバーヘッドが削減されます。Deep Security(現在はCloud Oneの一部)は、物理サーバー用のエージェントも提供しています。高密度VM環境で非常に効率的であることで知られており、VM-per-host比率が高いデータセンターでは不可欠です。各VMに特化したファイアウォールやIDSのような機能を備えており、各VMに独自のセキュリティマイクロ装置を与えるようなものです。独自のインフラストラクチャを運用し、実績のあるホストセキュリティが必要な場合、Trend Microは堅実で長年の実績を持つ選択肢です。

- Tenable Nessus / Rapid7 InsightVM – 自己ホスト型脆弱性管理. オンプレミス環境では、クラウドベースの脆弱性スキャナーを望まない場合があります。Nessus(およびそのエンタープライズ版であるTenable.sc)またはRapid7のInsightVMは、完全にオンプレミスで実行できます。ネットワーク全体にスキャンエンジンを展開し、VMを継続的にスキャンして脆弱性やコンプライアンスの問題を検出します。また、SCAPのようなツールと統合し、認証スキャン(資格情報を使用してVMにログインし、より詳細な情報を取得)を実行できます。例えば、Nessus/Tenableは、四半期ごとのPCIスキャンのためにデータセンターで広く使用されています。これらのソリューションは、すべてのVMをスキャンし、検出された問題を修正していることを示すレポートを生成できるため、監査人や内部ポリシーに対して多くの保証を提供します。数千のVMを持つデータセンターの場合、複数のスキャナーと中央コンソールを追加することでこれらを拡張できます。新しいツールの洗練されたクラウドベースの分析機能の一部は欠けているかもしれませんが、自己完結型で確実にタスクを遂行します。

- Microsoft Defender for Endpoint (On-Prem) – Windows Server向けEDR.** データセンターで多くのWindows Serverを運用している場合や、Hyper-V/Azure Stackを主に使用している場合、Microsoftはサーバー向けにDefender for Endpointをオンプレミス/ハイブリッドソリューションとして提供しています。サーバーをオンボーディングし(制限モードでAzure Arcを使用すればクラウドにデータを送信しなくても)、Windows 10エンドポイントで得られるものと同様の高度なEDR機能を利用できます。これは、Microsoftのセキュリティ技術を活用しつつ、完全にAzureクラウドに移行したくないWindows中心の環境にとって良い選択肢です。従来の境界防御の上に別の層を提供し、ネットワーク内のラテラルムーブメントや認証情報窃盗の試みなどを捕捉します。また、他のMicrosoftセキュリティツールと統合され(オンプレミスSIEMへのアラート供給や、ハイブリッドモードでMicrosoft Sentinelを使用している場合など)、連携が可能です。

(最後に、純粋なオンプレミスセキュリティにおいては、ネットワークセキュリティアプライアンスを無視することはできません。これらはVM自体にはありませんが、次世代ファイアウォール(Palo Alto、Fortinet)やNACソリューション(Cisco ISEなど)は、ネットワークをセグメント化し、トラフィックを監視することで、データセンターのVMを保護する上で大きな役割を果たします。上記で述べた優れたVMレベルのセキュリティと強力なネットワークセグメンテーションを組み合わせることは、オンプレミスアーキテクチャにおいて侵害を封じ込め、ゼロトラストを強制するための鍵となります。)

まとめ

仮想マシンのセキュリティ確保は、もはやオプションではありません。信頼性の高い安全なデジタルサービスを運用するための基本的な要素です。上記で議論したツールは、VMの起動から日常的な運用、そして最終的な廃止に至るまで、VMのライフサイクル全体にセキュリティを組み込むのに役立ちます。最適なVMセキュリティソリューションは、ニーズによって異なります。開発者に優しく自動化されたものが必要かもしれませんし、きめ細かな制御とコンプライアンスが必要かもしれません。あるいは、規模を拡大するまで「基本的な部分をカバーする」ものが必要なだけかもしれません。朗報として、2025年にはあらゆるシナリオに対応するツール(またはツールの組み合わせ)が存在します。それらは多くの場合、API駆動型で統合準備が整っており、従来のセキュリティツールよりもはるかに簡単に導入できます。

選択する際には、セキュリティを通常のワークフローに統合することが重要であることを忘れないでください。実行されていても確認されないツールや、アクションに繋がらないアラートは役に立ちません。そのため、開発者向けのSlackでのアラート受信や、経営陣向けの週次エグゼクティブレポート作成など、チームの働き方に合ったソリューションを選択し、それを習慣化することが重要です。自動化されたインテリジェントなツールを活用することで、VMのパッチ適用と保護は、煩わしい作業からほとんど手作業不要な保護策へと変わり、(問題解決に追われるのではなく、機能開発に集中できるようになります)。

仮想マシンが玄関を大きく開け放したままになっていないことを知って、夜は少し安心して眠れるでしょう。どこから始めればよいかわからない場合は、いつでもAikidoの無料トライアルをお試しください。数分で、VMとクラウドセキュリティの現状を直接確認し、迅速にレベルアップする方法を把握できます。セキュリティシアターや脅し文句は一切ありません。「あのサーバーをロックダウンするのを忘れていなかったか?」という潜在的な不安なしにソフトウェアを出荷できるよう、実用的なインサイトを提供します。安全な開発を!