クラウドセキュリティポスチャ管理 (CSPM) は、あらゆるクラウドセキュリティプログラムにおいて最も急速に成長しているコンポーネントの一つです。その中核として、CSPMはライブのクラウド環境をスキャンし、設定ミス、リスクの高い権限、攻撃者が一般的にエクスプロイトするギャップを検出します。コード内の静的チェックとは異なり、CSPMは現在のクラウドが実際にどのような状態であるかを示します。これにより、CSPMは不可欠であると同時に、緊急性の高いものとなっています。

CSPMが重要である理由(およびIaCスキャンとの違い)

クラウドの問題を見つけるには、2つの関連するアプローチがあります:

- Infrastructure-as-Code (IaC) スキャンは、デプロイ前にテンプレートとマニフェストを検査します。これにより、ミスが本番環境に到達するのを防ぎます。

- CSPMは、クラウドAPIまたはエージェントを介して、ランタイムおよびデプロイされたリソースを検査します。これにより、現在実際に稼働しているもの、ひいては攻撃者が即座に悪用できるものを特定します。

どちらも重要です。IaCスキャンはライフサイクルの早い段階でリスクを低減します。CSPMは、最も重要なライブ環境でリスクを低減します。トレードオフは明らかです。CSPMのアラートは、何かがすでに誤設定されている(そしておそらくすでにエクスプロイトされている)ことを意味するため、優先順位付けと修復がさらに重要になります。

CSPMツールが検出する内容

CSPMルールはベンダーによって異なりますが、一般的なカテゴリには以下が含まれます:

- 公開アクセス可能なデータストア — シークレットやレコードを漏洩させる公開S3またはオブジェクトバケットは、常に情報漏洩の原因となります。

- 過度に許可されたIAMロール — 侵害された認証情報と広範な権限は、迅速で影響の大きいエスカレーションにつながります。

- ネットワークのイングレス/イグレス設定ミス — 過度に広範なアクセスを許可するセキュリティグループまたはファイアウォールルール。

- ロギングの欠落または設定ミス — CloudTrail/CloudWatch(または同等のもの)が有効になっていない、または適切に保持されていない。

- コンテナとKubernetesの設定ミス — 危険なデフォルト設定、権限昇格パス、または公開されたコントロールプレーン。

- コンプライアンスマッピングとレポート作成 — 多くのCSPMは、監査をサポートするためにSOC 2、HIPAA、または規制レポートを作成します。

これらのチェックは通常、重要度(低/中/高/クリティカル)およびフレームワーク(CIS、業界標準、またはカスタム企業ポリシー)によってグループ化されます。

エージェント型とエージェントレス型: デプロイモデルとトレードオフ

CSPMツールは通常、2つのモードのいずれか、またはその両方のハイブリッドで動作します:

- エージェントレス(APIベース): このツールはクラウドAPIに認証し、リソースを列挙します。利点: VM上でソフトウェアを実行する必要がなく、デプロイが容易です。欠点: 各クラウドプロバイダーのAPIに関する深く最新の知識が必要であり、プロバイダーのアクセスレベルとAPI認証情報の取り扱いを信頼する必要があります。

- エージェントベース:小さなエージェントまたはコレクターが環境内で実行され、ベンダーにテレメトリーを報告します。利点:ランタイムの動作とローカル構成に対するより深い可視性。欠点:環境内でサードパーティのコードを実行し、アップデートを管理する必要があります。

それらの選択は、脅威モデル、本番環境でのサードパーティ製ソフトウェア導入への意欲、および詳細なランタイムテレメトリの必要性によって異なります。多くのチームにとって、ハイブリッドアプローチ(APIファーストと機密性の高いワークロード向けオプションエージェントの組み合わせ)が最適なバランスを提供します。

実際のツール:オープンソースと商用オプション

選択可能なツールの健全なエコシステムが存在します。この分野を説明する2つの有用な例を挙げます。

Prowler(オープンソース)

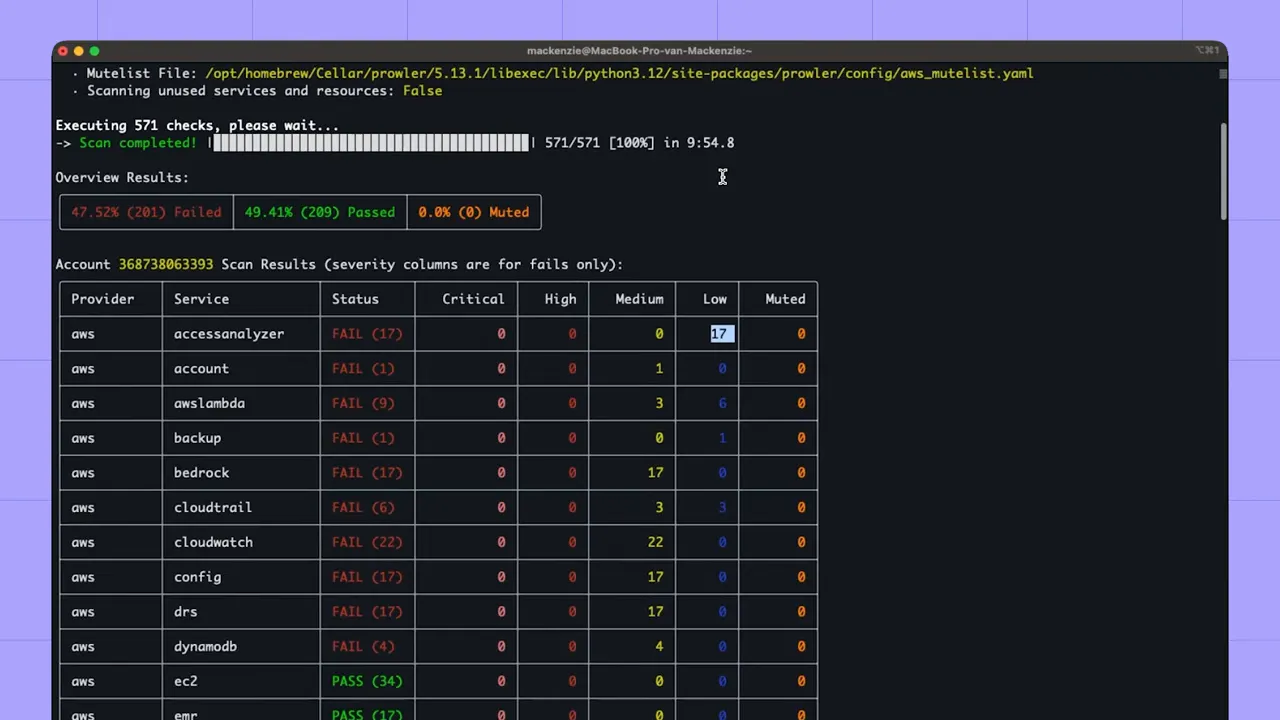

Prowlerは、CLIに特化したAWS中心の監査ツールであり、AWS APIを介してチェックを実行し、CISやその他のベンチマークに対して合否結果を出力します。軽量で、すぐに実行でき、CIでの自動スキャンやアドホックな評価に役立ちます。

実行すると、Prowlerはルールを列挙し、重大度カテゴリやどのフレームワークチェックが失敗したかを含む失敗の内訳を返します。

商用CSPM(プラットフォームUIの例)

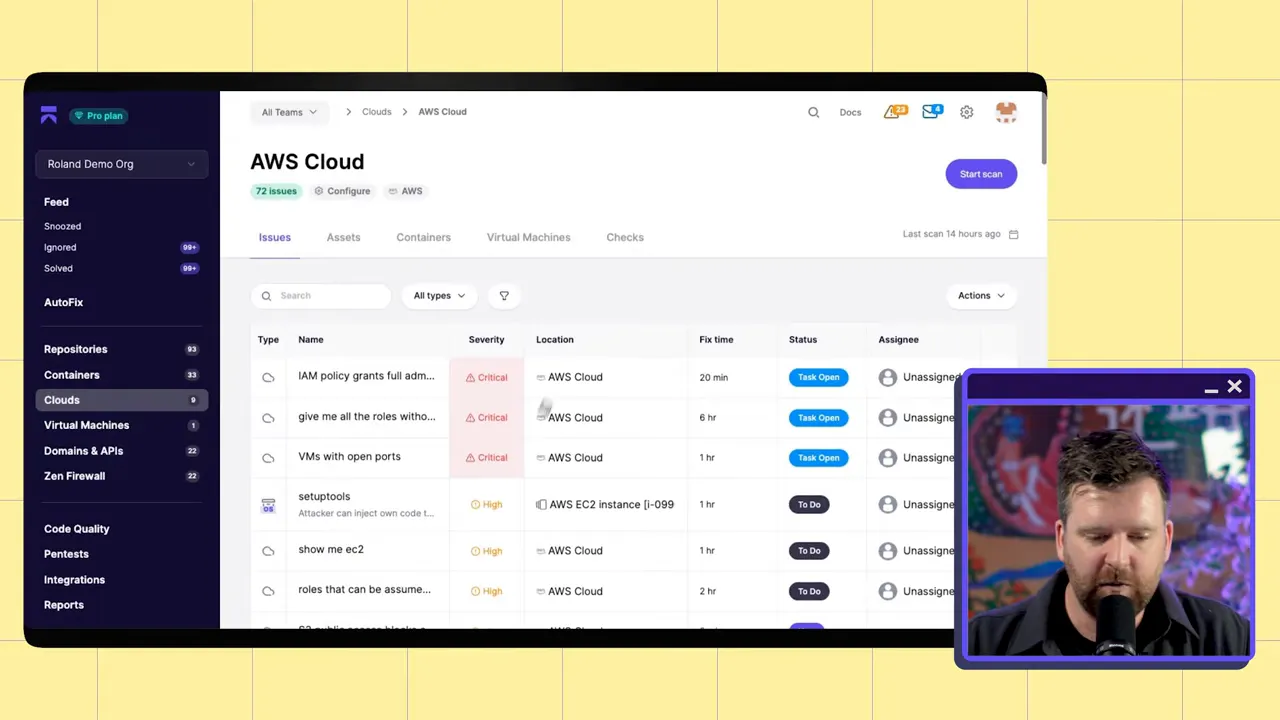

商用CSPMは、より広範な統合、マルチクラウドサポート、ダッシュボード、コンプライアンスレポート、および優先順位付け機能を提供します。通常、失敗したチェックをアセットにマッピングし、履歴トレンドを表示し、アカウント全体で問題を検索およびトリアージできます。

これらのプラットフォームにより、チームは設定ミスによる影響範囲を理解しやすくなり、SOC 2、HIPAA、または内部リスクレビューのための監査対応レポートを生成できます。

アセットからアクションへ:可視性、検索、カスタムルール

優れたCSPMツールは、以下の2つの点で優れています。

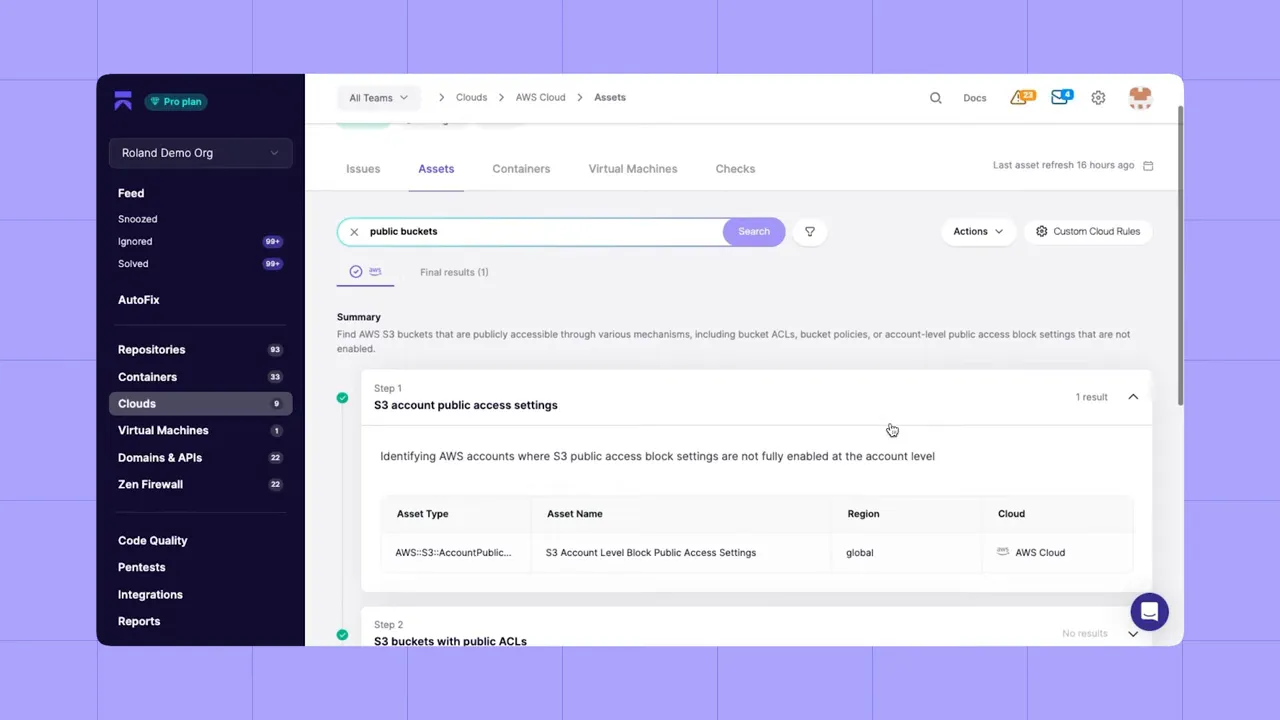

- アセットをマッピングし、コンテキストを明確にする — すべてのバケット、VM、コンテナ、ロールをリストアップし、エンジニアやセキュリティチームが重要なものを迅速に見つけられるように検索可能にします。

- 柔軟なポリシーを提供する — 標準チェック、オプションの高度なチェック、およびカスタムポリシーを作成する機能。

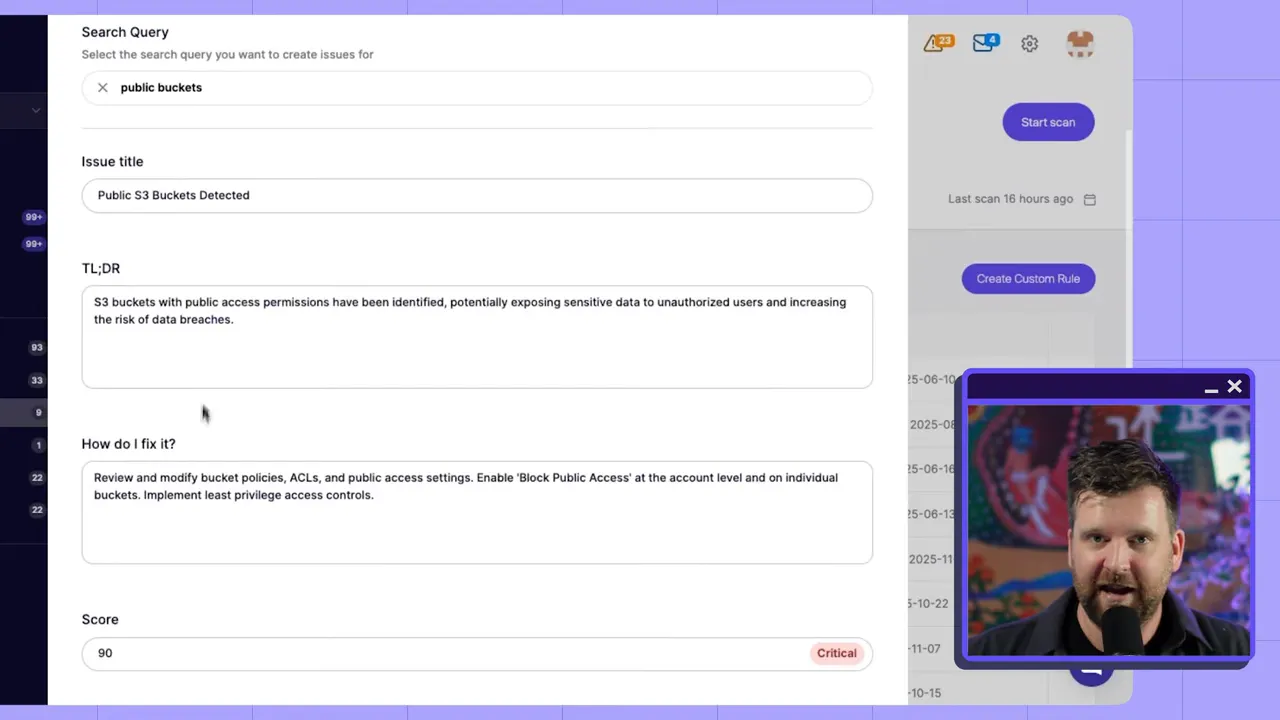

最新のベンダープラットフォームは、自然言語検索をますますサポートしており、カスタムルールを構築するための自然言語ポリシーさえもサポートしています。これにより、「public buckets」や「instances with open SSH」といった質問を平易な英語で行い、新しいDSLを学ぶことなく、ターゲットを絞ったポリシーを作成できます。

AI支援によるルール作成は、組織固有のパターンに対するカバレッジを加速させるとともに、エンジニアリングチームがセキュリティポリシー作成に参加する障壁を低減します。

実践的なチェックリスト:CSPMの始め方

CSPMの実装は概念的には簡単ですが、慎重な選択が必要です。このチェックリストを実用的な出発点として使用してください。

- クラウドアカウントをインベントリ化し、スコープを決定します。まず本番環境から始め、次にステージングおよび開発者アカウントを追加します。

- デプロイモデルを選択してください。広範なカバレッジにはAPIファーストのエージェントレスを、より詳細なランタイムテレメトリーが必要な場合はエージェントを追加します。

- オープンソースツール(例:Prowler)でベースラインスキャンを実行し、迅速な成果を得て、チームに出力に慣れてもらいます。

- 商用ベンダーを評価し、マルチクラウドサポート、レポート機能、アセット検索、カスタムポリシー機能を確認します。

- CSPMの検出結果をトリアージプロセスにマッピングします。誰が修正を担当するのか、クリティカルな問題に対するSLA、および可能な場合は自動修正を定義します。

- コンプライアンスレポートを有効にし、監査ワークフローと統合することで、手動での証拠収集を削減します。

- 繰り返し:高度なチェックを調整し、カスタムルールを追加し、CSPMアラートをチケット発行システムおよびインシデントシステムに統合します。

CSPMの制限事項とできないこと

CSPMは強力ですが、万能ではありません。その限界を理解してください:

- 設定ミスを検出しますが、すべてのランタイム攻撃を検出するわけではありません。CSPMは、ランタイム検出(EDR、クラウドIDS)およびアプリケーション層テストと組み合わせて使用する必要があります。

- エージェントレスツールは、プロバイダーAPIや新しいサービスを完全に実装していない場合、盲点が生じる可能性があります。

- アラートにはコンテキストが必要です。到達可能性分析と所有権メタデータがなければ、チームはノイズに圧倒される可能性があります。

最後に

CSPMは、現代のクラウドセキュリティにおける中核的な構成要素です。セキュリティチームとエンジニアリングチームに、実際にデプロイされているものの整合性のあるビューを提供し、修正を迅速化し、コンプライアンスをサポートします。CSPMをIaCスキャン、ランタイム監視、堅牢なインシデント対応と組み合わせることで、回復力のあるクラウドセキュリティポスチャを構築できます。

クイックスタート

- 軽量ツール (Prowler) を使用して即時スキャンを実行し、迅速な成果を発見します。

- ベースラインカバレッジのために、APIベースのCSPMをアカウント全体にデプロイします。

- より詳細な可視性が必要な箇所には、エージェントやより高度なチェックを追加します。

- カスタムポリシーと自然言語検索を活用し、開発者にとってセキュリティを身近なものにします。

実行中のものを保護します。可能な限り防止します。重要なものを優先します。

CSPMツールを評価している場合、マルチクラウドサポート、柔軟なデプロイメントモデル、優れたアセット検索、コンプライアンスレポート、およびカスタムルールを作成・調整する機能を探してください。これらの機能が、CSPMが役立つものになるか、新たなノイズ源になるかを決定します。今すぐAikido Securityをお試しください!

付録: サンプルポリシー、コマンド、およびトリアージプレイブック

これらのスニペットをドロップインガイドとして使用し、CSPMの導入と改善を加速させます。

Prowlerのクイック実行 (リポジトリのクローン後)

cd prowler

# 全てのチェックを実行し、トリアージ用にCSVを出力する

./prowler -M csv > prowler-results.csv

自然言語ポリシーの例

プレーンな英語ポリシーを受け入れるツール、またはカスタムルールを文書化するためのテンプレートとしてこれを使用してください:

ポリシー: 公開ストレージバケット

条件: いずれかのオブジェクトストアバケットが誰でもアクセス可能である場合 (public-readまたはpublic-write)

アクション: クリティカルとしてマークし、所有者に通知し、修復のためのチケットを作成する

修復: バケットACLをプライベートに設定し、利用可能な場合はMFA削除を必須にする

カスタムルールのサンプル (概念)

権限が過剰なロールを検出するためのシンプルなルール。ほとんどのCSPMカスタムルール形式で表現可能です。

if iam_role.permissions contains "*" and iam_role.trust_policy allows "*" then

severity = high

message = "過剰な権限を持つロールにより権限昇格が可能"

end

トリアージプレイブック (クリティカルな検出結果)

- 所有者の特定: アセットタグまたはクラウドアカウントマッピングを使用して、担当チームを特定します。

- 即時緩和策: データ漏洩の場合、公開アクセスを無効にするか、認証情報をローテーションします。

- チケットを作成:CSPM検出ID、アセットARN、重要度、推奨される修正手順を含めてください。

- 修正後の検証:CSPMチェックを再実行し、監査のために証拠を記録します。

- 事後分析: 再発防止のためにIaCガードレールを追加し、ランブックを更新します。