Node.jsを十分に長く扱っていれば、不都合な事実に気づくでしょう。最も重大なセキュリティリスクは、通常、自身で作成していないパッケージや、面識のないメンテナーから生じるということです。

ほとんどのチームはnpmに依存しています。なぜなら、それは高速で、使い慣れており、効果的だからです。問題は、速度がしばしばリスクを隠してしまうことです。既知の脆弱性を持つ小さなパッケージがビルドに紛れ込み、ステージングに移行し、誰も気づかないまま長期間本番環境に残ってしまう可能性があります。そして、それが最終的に問題を引き起こしたとき、その責任は問われることになります。

過去1年間で、Aikido Securityは、これがどれほど重大な問題であるかを示す多数のnpm侵害を発見しました。

- Shai Huludは、npmパッケージに隠された巧妙なマルウェアキャンペーンであり、推移的依存関係を介して認証情報とトークンを窃取しました。

- S1ngularityは、名前の衝突と内部ミラーを悪用して開発者のワークステーションやCIに侵入した依存関係の混乱攻撃です。

- 9月に発生したnpmマルウェアの発生では、chalk、debug、ansi-regexなどの人気ライブラリが汚染され、Aikidoが侵害を検知してエスカレートするまでに何百万回もダウンロードされました。

- React-Native-Ariaトロイの木馬は、正当なnpmリリースにリモートアクセスペイロードを挿入しましたが、Aikido Intelの異常検知によって早期に発見されました。

これが、依存関係ツリーで何が変更されているかを知り、インシデントチャネルでセキュリティ問題となる前に問題を捕捉したいと考える理由です。現代のJavaScriptプロジェクトでは、ユーザーの介入なしに何百もの推移的依存関係が取り込まれることが多いため、このことは今やさらに重要です。アプリケーションが40個のパッケージを使用していると考えていても、実際には600個に依存しているのです。

その結果、監査、継続的なチェック、よりインテリジェントな自動化に関するツールがエンジニアリングの会話で頻繁に話題になります。信頼でき、CI/CDに統合され、チームの作業を遅らせないものが求められています。

依存関係の肥大化がどのようにして実際のサプライチェーンリスクになるかについて、さらに詳しい情報が必要な場合は、こちらの解説が確かな出発点となります。しかし、この記事では、npm auditが実際に何をするのか、その限界、そしてチームがセキュリティを維持するためにまだ必要とする追加のレイヤーに焦点を当てます。

要約

Aikido Security は、npm audit では提供できない継続的な保護、よりスマートな優先順位付け、および実際の環境を認識したインサイトをチームに提供します。npm audit は有用な最初のチェックですが、既知の問題しか検出せず、ゼロデイ、マルウェア、設定ミス、放棄されたパッケージ、およびツリーの奥深くに埋もれた脆弱な推移的依存関係を見逃します。クリーンな監査レポートが、プロジェクトが実際に安全であることを意味するわけではありません。

Log4jやSolarWindsのような現代のサプライチェーンインシデントは、サードパーティコードがいかに簡単にスタック全体を侵害できるかを示しています。部分的な可視性ではなく、真のカバレッジを求めるなら、npmのアドバイザリデータベースに含まれるもの以上のものを見るツールが必要です。それこそがAikidoが埋めるギャップです。

npm Auditとは何ですか?

npm auditは、プロジェクトの依存関係に既知のセキュリティ問題がないかチェックする組み込みコマンドです。package.jsonとpackage-lock.jsonにリストされているパッケージをGitHub Advisory Databaseの脆弱性データと照合し、リスクがある箇所を通知します。複雑なことはなく、隠されたものもありません。インストールされているものと、エコシステムで既知の脆弱性があるものを直接チェックするだけです。

内部的には、そのプロセスは非常にシンプルです。npmは依存関係ツリーを読み取ります。各パッケージとバージョンをGitHubが公開しているアドバイザリと照合します。一致するものがあれば、ツールはそれを深刻度レベルと推奨される修正とともにフラグ付けします。

アップグレードが必要な場合もあれば、自身が使用していることすら知らなかったより深い依存関係である場合もあります。だからこそnpm auditは重要です。通常手動では追跡しないものに光を当ててくれるからです。

これを実行した簡単な例と、非常に典型的なレポートを以下に示します。

シンプルですが、問題がどこにあるかを正確に示してくれます。

よくある誤解の1つは、クリーンな監査結果がプロジェクトが完全に安全であることを意味するというものです。それは単にnpmが自身のデータベースで問題を発見しなかったことを示唆しているにすぎません。もう1つの誤解は、報告されたすべての脆弱性が直ちに修正されなければならないと考えることです。一部の脆弱性は環境や脅威モデルに関連しない場合があり、その違いを理解することが真のセキュリティ作業の一部です。

npm auditは役立ちます。しかし、それが全てではありません。

なぜ依存関係の監査がオプションではないのか

依存関係の監査は、時間があるときに実行するものだと考えるかもしれません。しかし、そうではありません。現代のソフトウェアはサードパーティ製パッケージに大きく依存しているため、それらを無視することは本質的に運に任せることになります。そして、セキュリティにおいて運はすぐに尽きます。

サプライチェーン攻撃は、その事実を痛いほど明白にしました。Log4jは、何千もの企業で使用されている単一のライブラリが、週末のうちに全世界を危険にさらす可能性を示しました。SolarWindsは、攻撃者が常に自社のコードを狙うのではなく、信頼しているコードを狙うことを証明しました。これらはニッチなインシデントではありませんでした。誰も十分に注意を払っていなかった依存関係に根ざした世界的な失敗でした。JavaScriptエコシステム全体で発生している最近のサプライチェーン侵害の事例でも、この状況は依然として見られます。

そして、このことは数字によって裏付けられています。ほとんどのJavaScriptプロジェクトは、手動での監視なしに数百もの間接的な依存関係を取り込みます。本番環境におけるセキュリティ脆弱性のかなりの割合は、自身で記述したアプリケーションコードではなく、サードパーティのパッケージに由来します。不快ではありますが、事実です。実際の攻撃対象領域は、確認しない限りほとんど見えません。

だからこそnpm監査が重要になります。これらは、すでに安全でないと知られているものを表示することで、第一線の防御を提供します。古くなったパッケージ、危険なバージョン、そして直接の依存関係の下に隠れている可能性のあるサプライチェーンの弱点を浮き彫りにします。

しかし、無視してはならない点があります。監査は、照合するデータの品質に依存します。ゼロデイを検出することはありません。メンテナーが重要なパッケージを放棄した場合に警告することはありません。そして、悪意のあるアップデートを単独で阻止することもありません。

したがって、監査は不可欠です。しかし、それだけでは不十分です。npmではまだ見つけられないものを捕捉するための継続的なチェック、よりスマートな監視、およびツールが依然として必要です。

npmセキュリティ監査の実行方法

npmセキュリティ監査レポートの実行は簡単ですが、適切に行うことで最も有益な結果が得られます。まず、Node.jsとnpmの最新バージョンを使用していることを確認します。古いバージョンでは、新しいアドバイザリを見落としたり、問題を誤って分類したりすることがあり、それが実際のリスクを隠す可能性があります。したがって、まず更新してから次に進んでください。

次に、プロジェクトフォルダに移動し、次のコマンドを実行します。

npm audit

これが表面上のワークフロー全体です。しかし、レポート自体が真の価値を持っています。

npmは、検出結果を低、中、高、クリティカルといった深刻度レベルに分類します。

- 低: 深刻度の低い問題は、環境にほとんど影響を与えない無害なエッジケースである可能性があります。

- 中: 中程度の問題は、特定の条件下でリスクとなる古いロジックを意味する可能性があります。

- 高 & クリティカル: 高およびクリティカルな依存関係の脆弱性は、容易に、またはリモートでエクスプロイトされる可能性のあるものであり、攻撃者は労力が少なく影響の大きいターゲットを好むため、これらは迅速に修正すべき問題です。

また、さまざまな脆弱性の種類も確認できます。例としては、不適切に記述された正規表現パターンがサービスをフリーズさせる正規表現サービス拒否(ReDoS)や、攻撃者がコードが意図しない方法でJavaScriptオブジェクトを変更できるプロトタイプ汚染などがあります。npmがこれらをフラグ付けする際、問題が依存関係ツリーのどの深さに存在するか、そしてそれがインストールしたものにあるのか、それとも依存関係が密かに取り込んだものにあるのかも示します。

すべての監査結果には、修正アドバイスが付属しています。時にはクリーンなアップグレードであることもあります。脆弱なコンポーネントが5層の深さにあるため、アップグレードの連鎖となることもあります。また、npmがまだ修正がないと報告することもあり、その場合はパッケージを隔離するか、手動でパッチを適用するか、メンテナーを待つかを判断します。

より明確な出力が必要な場合は、npm audit --json を使用してJSON形式で監査を実行できます。

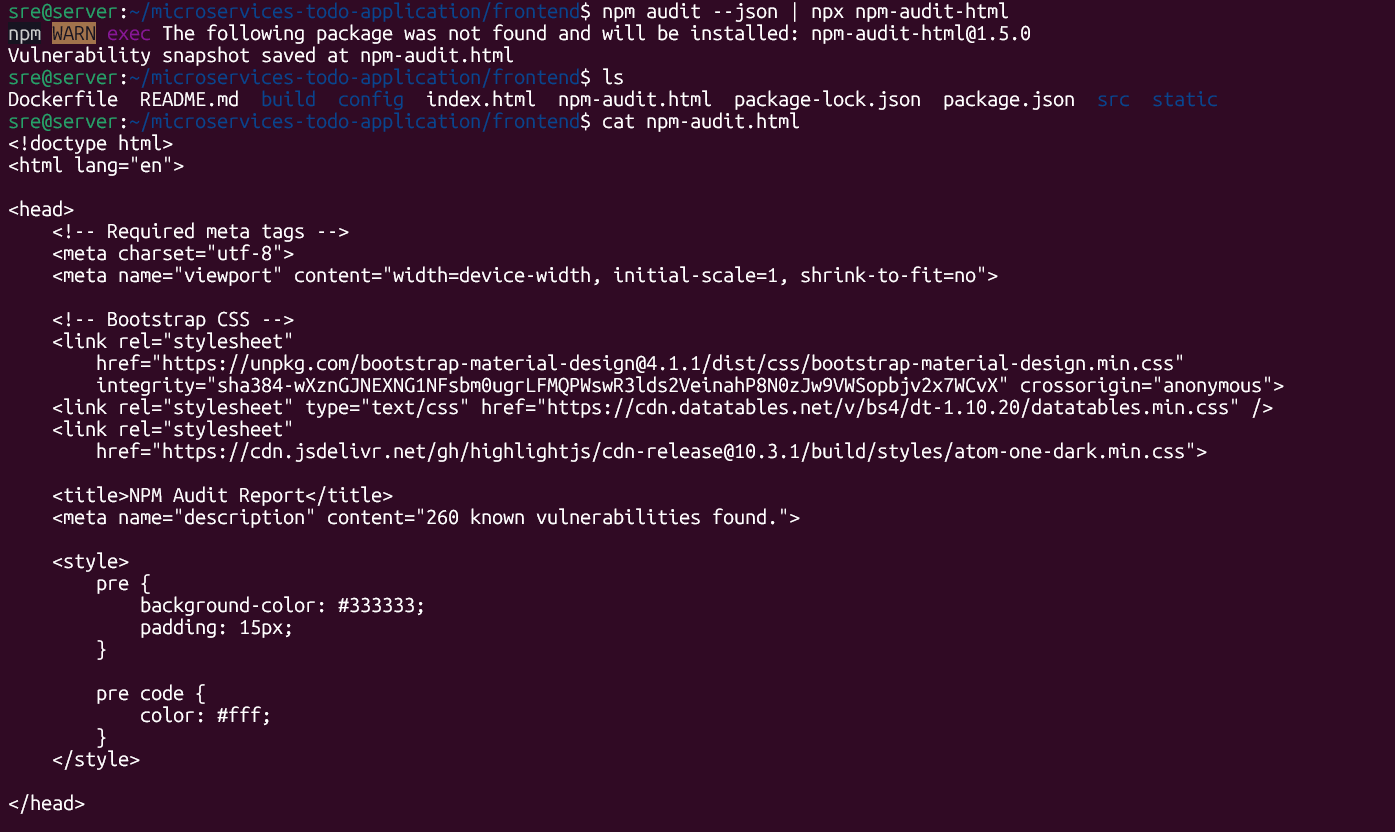

または、npm audit --json | npx npm-audit-html を使用してHTML形式で実行できます。

JSONは、パイプラインと自動化のための構造化データを提供します。

HTMLは視覚的なレポートを提供し、スキャンしやすくなっています。特にCLIテキストの羅列を読みたくないチームメイトと検出結果を共有する必要がある場合に有効です。JSONはCI/CDにとってより良い選択肢ですが、レビューやセキュリティ会議で問題点を提示する際にはHTMLの方が簡単です。

すべては同じ考え方から始まります。監査を実行し、出力を理解し、結果をノイズではなく、実用的な洞察として扱います。

一般的なnpm Auditコマンドとその機能

npm auditを定期的に使用し始めると、コマンド自体がすべてではないことに気づきます。実行方法にはさまざまなものがあり、各オプションには異なる緊急度があり、あるアプローチが別のものより安全な異なるシナリオが存在します。これらのコマンドを理解することは、クリーンで安全な依存関係ツリーを維持しながら、意図しない破損を回避するのに役立ちます。

npm Audit

これは、プロジェクトの既知の脆弱性を素早く確認したい場合に実行する基本コマンドです。package.jsonとpackage-lock.jsonを読み込み、GitHub Advisory Databaseをチェックし、検出されたすべてを出力します。これは、プルリクエストを提出する前や新しいパッケージを追加した直後など、迅速な概要が必要な場合に使用します。報告のみを行うため、最も安全なコマンドです。プロジェクト内の何も変更しません。

npm auditnpm Audit Fix

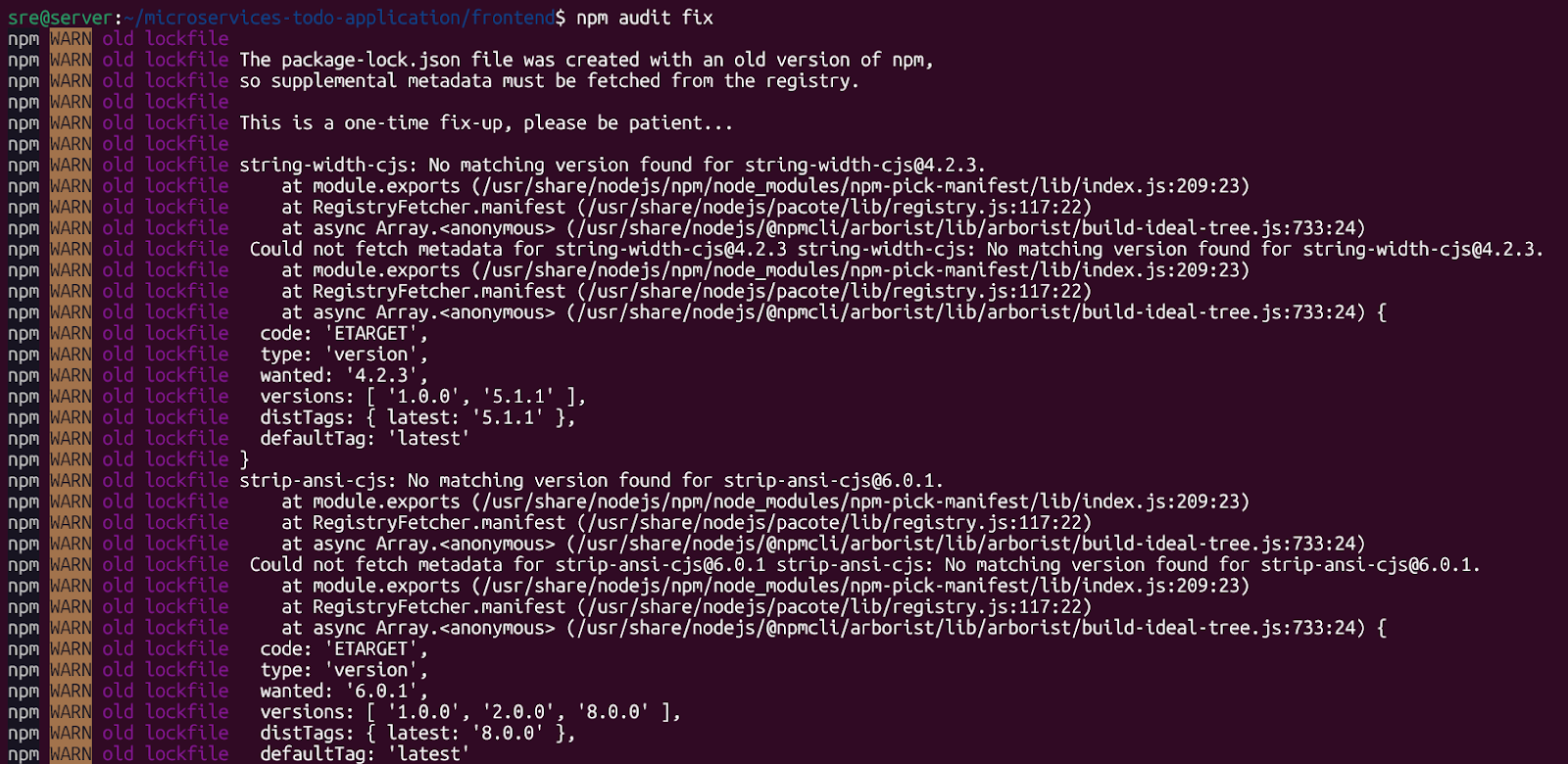

このコマンドは、安全で互換性のあるアップデートを適用することで、さらに一歩進んだ対応を行います。これらのアップデートがプロジェクトを破損させない場合にのみ、依存関係のバージョンを更新します。そのため、定期的なメンテナンスやデプロイ前チェック時に頼りになるコマンドです。自動的な修正推奨のアップグレードが得られますが、npmはリスクのあるものを回避します。プロセスは簡単です。これを実行し、修正を適用し、メジャーバージョンの変更を心配することなく進めることができます。

npm audit fix

npm Audit Fix --Force

ここでは注意が必要です。--forceは、破壊的な変更が必要な場合でも推奨される修正をインストールします。これにより、メジャーバージョンのアップグレード、深い依存関係の変更、またはランタイムの動作に影響を与える方法でのロックファイルの変更が発生する可能性があります。これは、その影響を理解している場合にのみ使用してください。例えば、互換性のあるバージョンでパッチが適用されていないパッケージの重大な脆弱性のためにビルドが失敗している場合、--forceが唯一の選択肢となるかもしれません。ただし、これにはすべての再テストが必要となるコストが伴います。承認なしに本番パイプラインでこれを実行してはならず、決して盲目的に実行してはなりません。

npm audit fix --forcenpm Audit --JSON

このコマンドは、構造化された出力を必要とする自動化、ダッシュボード、またはCI/CDワークフロー向けです。人間が読みやすいレポートの代わりに、解析、保存、または転送できる予測可能な構造を持つJSONオブジェクトが得られます。セキュリティチームは、摩擦なくスキャナー、ダッシュボード、またはアラートシステムに接続できるため、これを好みます。監査ログの生成時、監視スタックとの統合時、またはより深い分析のためにAikido SecurityのようなAI搭載セキュリティツールに結果を供給する際に使用します。

npm audit --json

各コマンドは異なる目的を果たします。安全なものもあれば、積極的なものもあります。人間向けに設計されたものもあれば、機械向けに設計されたものもあります。それぞれの使用時期を知ることで、ワークフローをクリーンに保ち、健全なビルドを維持し、依存関係ツリーが潜在的なセキュリティリスクとなるのを防ぎます。

npm auditの限界

npm auditは有用ですが、完全ではありません。既知の問題に対する可視性を提供しますが、依存関係のリスクに関する包括的な視点を提供しません。多くのチームが不意を突かれるのはこの点です。ツールが見えないものを理解すれば、監査をプロセス全体ではなく、その一ステップとして扱うようになります。その限界は以下の通りです。

1. カバレッジ

npm auditは、メタデータが不完全または欠落している推移的依存関係に苦慮します。ツリーの奥深くにあるパッケージがバージョン履歴やアドバイザリデータを正しく公開していない場合、監査はそれをマッピングできません。これは、脆弱なコンポーネントが5層下にあっても、結果に表示されない可能性があることを意味します。クリーンなレポートが表示されても、実際にはクリーンではありません。

2. 設定ミス、シークレット、またはランタイムの問題は検出できません。

誰かが誤ってトークンをコミットした場合、npmはそれを検出しません。ロギングライブラリが誤って設定されている場合や、アプリが安全でないデフォルトを使用している場合でも、npmは何も報告しません。このツールはパッケージのバージョンのみをチェックします。それらのパッケージが環境でどのように動作するかを理解しません。

3. 既知の脆弱性のみを対象とする監査

ゼロデイ攻撃や新たなマルウェアキャンペーンについて警告することはできません。新しい脅威が出現した場合、アドバイザリデータベースに登録されるまでに常に遅延があります。そのギャップこそが、攻撃者が最も迅速に行動する場所です。

4. コンテキストベースの優先順位付けなし

npm auditは、脆弱なパッケージが実際に本番環境でロードされているのか、それともテストでのみ使用されているのかを判別できません。すべてを同等に扱うため、ノイズが発生します。チームは重要でない問題を修正することになりがちで、その一方でランタイムの動作に真に影響を与えるパスを見落としてしまいます。

5. 人的側面

監査は手動で実行するか、スクリプトに組み込む必要があります。自動化しないと、監査が積み重なり、監査疲れを引き起こします。これは、Aikido Securityによる最新のState of AI in Security & Development 2026レポートで明らかになっています。同レポートでは、チームの65%がノイズとアラート疲れのために修正を回避または遅延させていることを認めていると報告されています。時間が経つにつれて、重要な問題も背景のノイズに紛れてしまいます。

npm auditは役立ちますが、その範囲内でのみ機能します。これらの境界を理解することが、より安全で信頼性の高いセキュリティワークフローを構築することを可能にします。

リリース前に

依存関係の監査はもはやオプションではありません。npm auditが必要なすべてをカバーしていなくても、Node.jsプロジェクトを健全に保つための基本です。それがどこで役立ち、どこで不十分であり、なぜそれに頼るだけではリスクにさらされるのかを理解したことでしょう。そこで、Aikido Securityのようなツールが役立ちます。

継続的なチェック、ゼロデイ検出、そして依存関係が環境全体でどのように動作するかについてのより深い洞察が得られます。部分的な可視性ではなく、真のカバレッジを望みますか?今すぐAikido Securityを始めましょう!

こちらもおすすめです:

- コード脆弱性スキャナー トップ – 静的解析ツールの比較

- ASPMツール トップ – エンドツーエンドのApplication Security Posture Management

- OSWAP Top 10 2024 – より安全なアプリケーションとツールを開発する