サイバー脅威が高度化するにつれて、アプリケーションセキュリティの重要性は増しています。開発者は、機密データを脅かし、ビジネス運営を妨害する脆弱性や攻撃からアプリケーションを保護する必要があります。

Webアプリケーションファイアウォール(WAF)やネットワーク侵入検知システム(IDS)などの境界型ソリューションは、ゼロデイエクスプロイトやアプリケーションのランタイム環境を標的とする複雑な攻撃ベクトルからの保護に失敗する可能性があります。悪用された脆弱性の32%がゼロデイであることを考慮すると、これは非現実的に聞こえないかもしれません。

Runtime Application Self-Protection (RASP) ツールは、これらの課題に対処します。RASPツールは、挙動を監視し、リアルタイムで攻撃をブロックすることで、大幅なコード変更やパフォーマンスへの影響なしに、アプリケーションをプロアクティブに保護します。

本稿では、ランタイムアプリケーションセキュリティとは何か、従来のWebアプリケーションファイアウォールとどう異なるのか、なぜ開発者が2026年になってもそれを必要とするのか、そして現在市場で入手可能な最高のツールについて解説します。

要約

レビューされたRASPソリューションの中で、Aikido Securityは、ほぼゼロレイテンシーでリアルタイムの脅威検出を提供する能力と、AIエンジンがランタイムで問題を関連付け、優先順位付けする能力により、No.1の地位を確保しています。これにより、チームはマイクロサービス、API、またはコンテナ化されたワークロード全体で、アクティブな脅威を検出し、ソースで問題を修正できます。

その結果は?アプリケーションのパフォーマンスに影響を与えることなく、エクスプロイトをプロアクティブに防止する継続的なランタイム保護です。

スタートアップ企業とエンタープライズ企業の両方において、Aikido SecurityのZenパイロットは、AI駆動のリスク優先順位付け、継続的なランタイム保護、アプリケーションパフォーマンスへの最小限の影響により、常に際立っています。

RASPツールとは?

Runtime Application Self-Protection (RASP) ツールは、アプリケーションのランタイムを計測して実行フローを監視し、エクスプロイトを防止するインプロセスセキュリティメカニズムです。

このアプローチにより、事前定義されたシグネチャのみに頼るのではなく、実際のアプリケーションの動作に基づいて攻撃をリアルタイムで検知し、ブロックすることが可能になります。

セキュリティ制御をアプリケーションに組み込むことで、RASPはさまざまな脆弱性や脅威をリアルタイムで検知し、防止します。これには、SQLインジェクション、クロスサイトスクリプティング (XSS)、リモートコード実行などの一般的な攻撃が含まれます。

RASPツールはまた、ファイルシステム、インストールされているライブラリ、または基盤となるシステムコンポーネントなどのホストレベルの脆弱性を悪用するゼロデイエクスプロイトからも防御します。これらは、過去の境界防御では考慮されていなかった脅威です。

WAFとRASPの比較

WAFは、アプリケーションが明確なネットワーク境界の背後にあり、デプロイが頻繁に行われなかった時代に構築されました。これは、インフラストラクチャが静的で予測可能であった場合にはうまく機能しました。

一方、RASPは最新のアプリケーションアーキテクチャを念頭に置いて構築されました。アプリケーションのランタイムに直接組み込むことで、RASPは内部から実行コンテキストを理解し、コードが何をしているか、何が正常で何が異常かを把握します。

WAFとRASPの違い

2026年に開発者がRASPツールを必要とする理由

2026年において、サイバーセキュリティは特有の課題を提示しています。脅威が進化するにつれて、従来のセキュリティ対策は、新たな脆弱性やゼロデイエクスプロイトに対処するための俊敏性に欠けることがよくあります。このギャップは、リアルタイム保護を提供できるソリューションを求めています。RASPツールは、セキュリティ制御をアプリケーション内に直接組み込み、悪意のあるアクションの即時検出と阻止を可能にします。

これらのツールは、ランタイム中のアクティブな脅威監視を通じてアプリケーションを保護する上で重要な役割を果たします。アプリケーションの挙動を分析し、潜在的な脅威を特定することで、RASPツールはセキュリティフレームワークを強化し、開発者がコンプライアンス要件を満たすのを支援します。厳格なデータ保護規制がある分野では、RASPツールはデータ侵害や不正アクセスに関連するリスクを軽減するために不可欠です。

開発ライフサイクルにRASPツールを組み込むことで、開発者はセキュリティを損なうことなくイノベーションを進めることができます。これらのツールは既存の開発環境とスムーズに統合され、セキュリティ強化がワークフローを妨げないようにします。その結果、開発チームはセキュリティ要件が管理・維持されているという確信を持って、高度なアプリケーションの作成に集中できます。

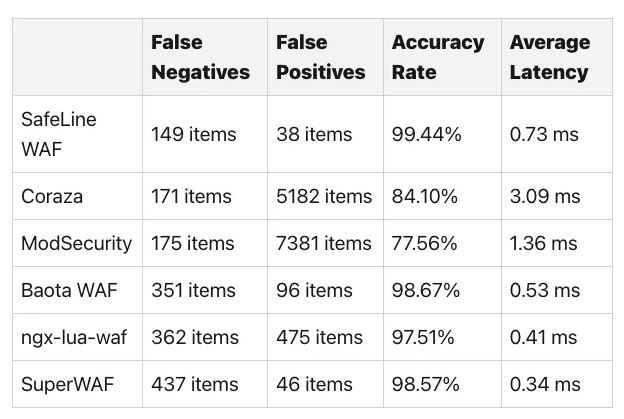

以前の研究で、当社は様々なファイアウォールを評価し、レイテンシと誤検知を測定しました。

WAF間の違いやトレードオフについて深く掘り下げることは好きですが、開発者がその必要はありません。RASPツールは、ランタイムが安全に保たれている間、開発者がリリースに集中できるようにします。Node.jsにおけるゼロデイ脆弱性に対する防御に関する完全な評価をご覧ください。

RASPツール トップ6

1. Aikido Security

Aikido SecurityのRASPソリューションである Zenは、高度な機械学習を活用してアプリケーション防御を強化し、脅威を即座に特定および軽減することで、堅牢なセキュリティを確保します。潜在的な脆弱性や攻撃ベクトルに対する深い可視性を提供し、開発者がセキュリティ対策を効果的に強化できるようにします。主要な開発環境との統合はスムーズであり、開発プロセスを中断することなくセキュリティ機能を強化できます。

主な機能:

- ランタイム挙動分析: インプロセスアプリケーションの挙動を継続的に監視し、異常な実行パターンやアクティブなエクスプロイト試行をリアルタイムで検出します。

- アクティブ攻撃防止: インジェクションの欠陥、安全でないデシリアライゼーション、リモートコード実行などの一般的なアプリケーション層攻撃がアプリケーションロジックに影響を与える前に、自動的にブロックします。

- コンテキストアウェアな検出: ランタイムコンテキストを使用して、正当なアプリケーションの挙動と悪意のあるアクティビティを区別し、ルールベースのアプローチと比較して誤検知を減らすのに役立ちます。

- 開発者フレンドリーな統合: 開発環境およびランタイム環境に直接統合され、大幅なコード変更やワークフローの中断を必要とせずにセキュリティ制御を適用できます。

長所:

- 開発者向けであり、開発者は既存のコードベースに簡単に統合できます。

- ランタイムアウェア

- 主要なプログラミング言語をサポート

- サードパーティキーへのアクセスはなく、プライバシーを尊重します。

- 誤検知を低減するための組み込みライブラリ

- ワンコマンドインストールによるセットアップ時間の短縮

- 最小限のパフォーマンス影響

- SAST、DAST、SCA、およびその他のセキュリティ関連の頭字語間の従来の境界をなくす、より広範なセキュリティプラットフォームの一部となり得ます。

価格:

すべての有料プランは10ユーザーで月額300ドルから

- Developer (永久無料): 最大2ユーザーまで無料です。10リポジトリ、2コンテナイメージ、1ドメイン、1クラウドアカウントをサポートします。

- Basic: 10リポジトリ、25コンテナイメージ、5ドメイン、3クラウドアカウントをサポートします。

- Pro: 250リポジトリ、50コンテナイメージ、15ドメイン、20クラウドアカウントをサポートします。

- アドバンスト: 500のリポジトリ、100のコンテナイメージ、20のドメイン、20のクラウドアカウント、10のVMをサポートします。

スタートアップ企業(30%割引)およびエンタープライズ企業向けに、カスタムオファリングもご利用いただけます。

Gartner評価: 4.9/5.0

2. Contrast Protect

Contrast Securityが提供するContrast Protectは、幅広いプログラミング言語とフレームワークをサポートする多機能なRASPソリューションです。機械学習技術を活用して新たな脅威を検出し、防御を調整することで、誤検知を削減します。このプラットフォームは包括的な分析とレポート機能を提供し、開発者が脆弱性に迅速に対処し、アプリケーションの防御を強化するための情報を提供します。

主な機能:

- 継続的なランタイム保護: サポートされている言語とフレームワーク全体でインプロセスセキュリティ監視を提供し、本番環境での実行全体にわたるアプリケーションの動作を監視します。

- アクティブなエクスプロイト検出とブロック: エクスプロイトの試みを自動的に特定し、悪意のある活動をリアルタイムでブロックすることで、アプリケーションロジックに影響を与える前に攻撃の成功を防ぐのに役立ちます。

長所:

- 幅広い言語サポートにより、テックスタック全体のツールスプロールを削減します。

- CI/CDパイプラインと統合されます。

短所:

- 高度な監視は、高スループットのアプリケーションにおいてパフォーマンスオーバーヘッドを引き起こす可能性があります。

- クロス言語対応は、シングルエコシステムツールよりも多くの初期設定を必要とする可能性があります。

- 初期設定により、学習曲線が長くなる可能性があります。

価格:

サポートに連絡

Gartner評価: 4.7/5.0

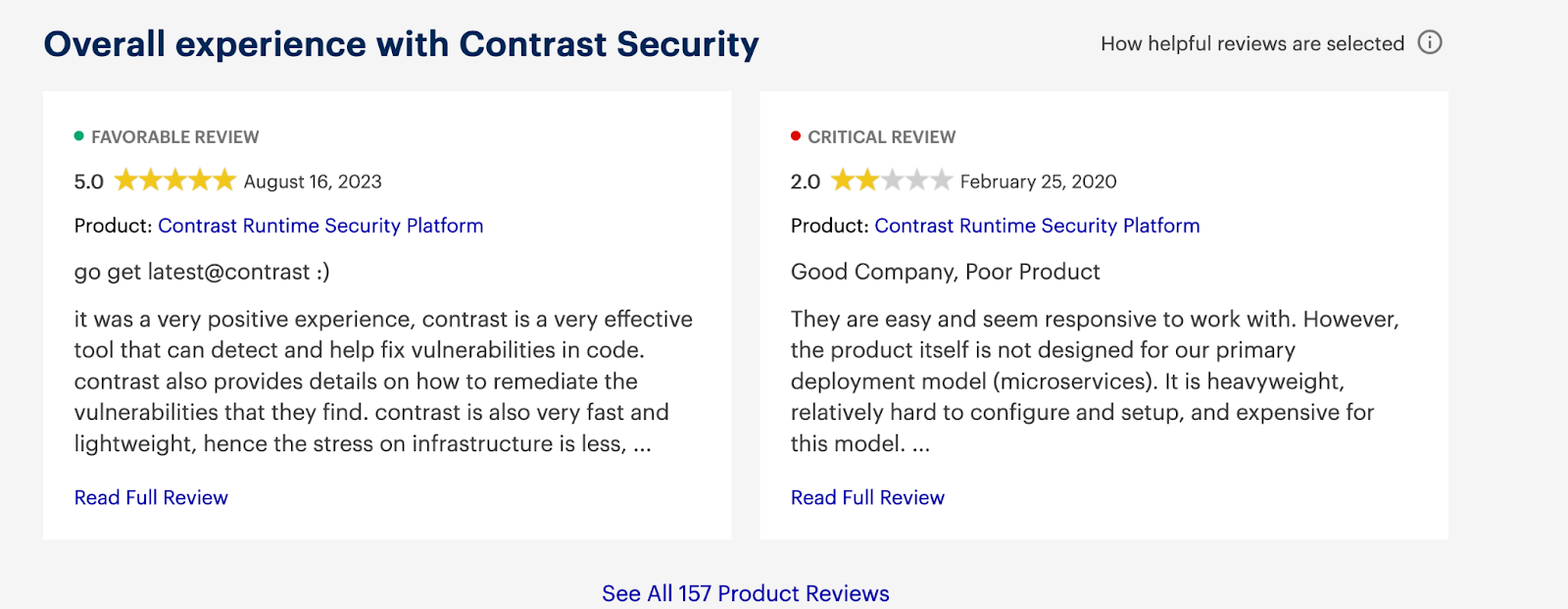

Contrast Protect レビュー:

3. Imperva RASP

Imperva RASPは、Impervaによって提供され、クラウドベースのインフラストラクチャ上で動作し、OWASPによって特定されたものを含む様々な脆弱性から保護します。有害なトラフィックをリアルタイムで効率的に検出しブロックすることで、パフォーマンスを犠牲にすることなくアプリケーションが保護された状態を維持します。

主な機能:

- 継続的なランタイム保護: サポートされている言語とフレームワーク全体でインプロセスセキュリティ監視を提供し、アプリケーションが本番環境で実行される際に脅威を検出します。

- アクティブなエクスプロイト検出とブロック: インジェクション攻撃や安全でない実行パスなどのエクスプロイトの試みを自動的に特定し、リアルタイムでブロックします。

- 適応型脅威分析: ランタイムインテリジェンスを使用して、観測されたアプリケーションの動作に基づいて検出ロジックを適応させ、静的またはルールベースのアプローチよりも精度を向上させます。

長所:

- クラウドベースのデプロイにより、スケーリングと一元管理が簡素化されます

- OWASP Top 10および一般的なアプリケーション層攻撃に対する強力なカバレッジ

短所:

- OWASPスタイルの脆弱性カテゴリへの過度な依存は、アプリケーション固有またはロジックベースの攻撃の検出を制限する可能性があります。

- エージェントベースのRASPソリューションと比較して、インプロセス可視性が限定的

- RASP専用に構築されていません

- 言語サポートの制限

価格:

営業にお問い合わせください

Gartner評価:4.8/5.0

Imperva RASP レビュー:

4. Dynatrace

Dynatraceはオブザーバビリティソリューションとして最もよく知られていますが、Runtime Application Protection (RAP) と呼ばれる製品も提供しており、Java、.NET、Goアプリケーション向けのRASP機能を提供します。RAPはDynatraceの既存のランタイムインスツルメンテーションを活用してセキュリティ監視を実現します。

主な機能:

- ネイティブDynatrace統合: Dynatraceプラットフォームとシームレスに統合し、ランタイムセキュリティデータをメトリクス、ログ、トレースと関連付けることができます。

- 言語固有のランタイム保護: Go、Java、.NETで記述されたサービスにランタイムアプリケーション保護を提供し、オブザーバビリティのために既にデプロイされている既存のインスツルメンテーションを活用します。

- ドメインを横断した統合的な可視性: セキュリティイベントをパフォーマンスおよび信頼性のシグナルと並行して表示可能にし、より迅速な根本原因分析とインシデント対応を支援します。

長所:

- 既存のDynatraceランタイムインスツルメンテーションをセキュリティ監視に活用します。

- 広範なDynatraceオブザーバビリティエコシステムとの緊密な統合。

短所:

- セキュリティ機能はDynatraceプラットフォームに緊密に結合されています。

- 専用のRASPソリューションと比較して、言語サポートが限定的です。

- Dynatraceエコシステムへの導入が必要です。

- ランタイムセキュリティ機能が限定的です。

価格:

消費ベースの料金モデル。

Gartner評価: 4.6/5.0

Dynatraceレビュー:

5. Next-Gen Agent(旧 Signal Sciences Agent)

2020年にFastlyに買収されたSignal Sciencesは、ランタイムセキュリティ機能を備えた次世代のWebアプリケーションファイアウォール(WAF)として際立っています。特にMicrosoft環境を念頭に置いて構築されており、Windows IIS、.NET Framework、および.NET Coreアプリケーションとの深い統合を提供します。

主な機能

- オンプレミス展開のサポート: オンプレミス環境に展開可能であり、厳格なデータレジデンシーまたは規制要件を持つ組織に適しています。

- Windowsエコシステムとの統合: IIS、.NET Framework、および.NET Coreベースのサービスを含むWindowsアプリケーションスタックとの緊密な統合を提供します。

- WAF中心のランタイム保護: ディープなインプロセスランタイムセキュリティではなく、主にWebアプリケーションファイアウォール(WAF)として機能します。

長所:

- IISや.NETなどのWindowsベースのアプリケーションスタックとの強力な統合。

- 柔軟な展開オプションにより、オンプレミス環境とハイブリッド環境の両方をサポート

短所:

- 主にWAF中心であり、真のRASPソリューションと比較してインプロセスランタイムの可視性は限定的

- 非Windowsスタックにはあまり適していません

- APIやマイクロサービスには適していません

- 開発者向けではありません

価格:

利用ベースの料金モデル

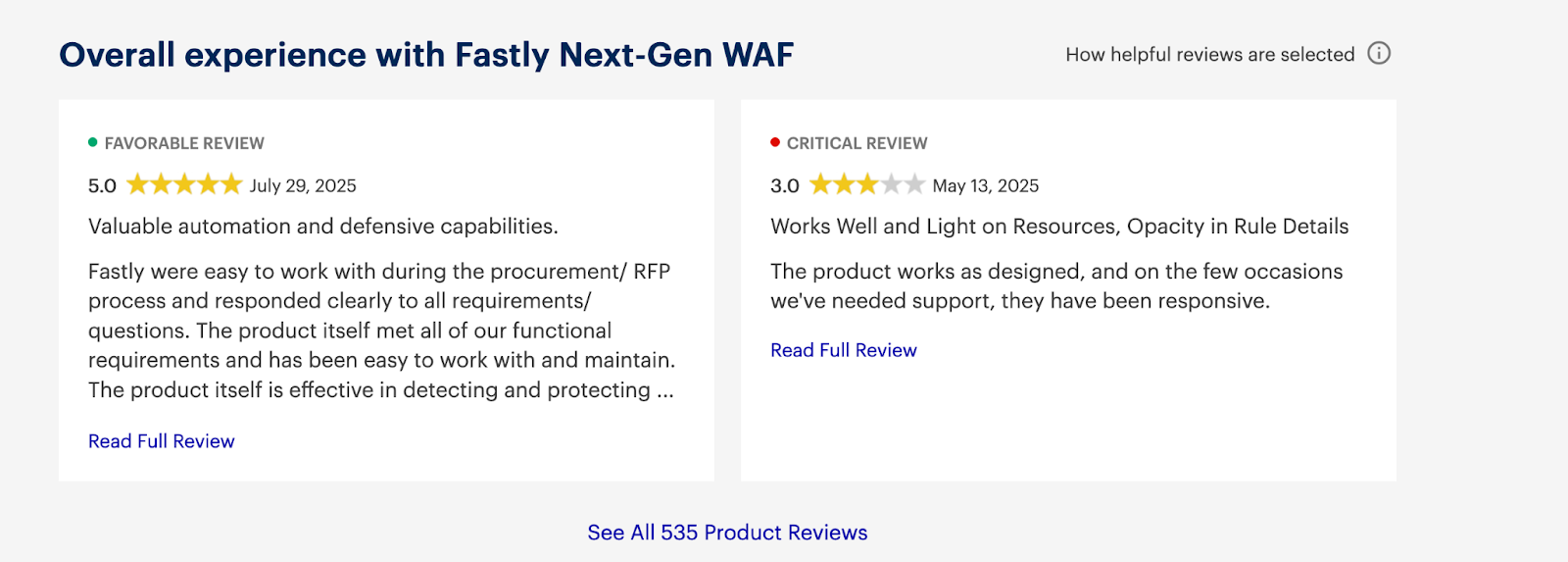

Gartner評価: 4.8/5.0

Next-Gen Agent レビュー:

6. Doverunner(旧 Appsealing)

モバイルアプリケーションに特化している点で際立っているDoverunner(旧Appsealing)は、AndroidおよびiOSアプリをランタイム脅威から保護するために特別に設計されたRASPソリューションです。ランタイム時にAndroidアプリのコードとAPKファイルのリバースエンジニアリングと改ざんを防止します。

主な機能:

- モバイルランタイムプロテクション: モバイルアプリケーション向けにアプリ内ランタイム保護を提供し、アプリケーションがデバイス上で実行されている間に脅威を検出・軽減します。

- CLIベースのツール: モバイルのビルド、署名、リリースパイプラインにセキュリティ制御を統合するためのコマンドラインアクセスを提供します。

- 脅威分析ダッシュボード: モバイルアプリケーションを標的としたランタイム脅威、改ざん試行、攻撃トレンドを可視化するための一元化されたダッシュボードです。

- クロスプラットフォームモバイルサポート: iOSとAndroidの両プラットフォームをサポートします。

長所:

- AndroidおよびiOSプラットフォーム上のモバイルアプリケーションのセキュリティ確保のために特別に構築されています。

- リバースエンジニアリング、改ざん、アプリケーションの再パッケージ化に対する強力な防御策。

短所:

- モバイルプラットフォームに限定され、バックエンドまたはウェブアプリケーションには適用されません。

- ビジネスロジックのセキュリティではなく、バイナリおよびランタイム保護に焦点を当てています。

- コアのモバイル開発から開発者を孤立させます。

- 導入時の学習曲線。

価格は、アクティブデバイス15,000台の場合、アプリあたり月額129ドルからとなります

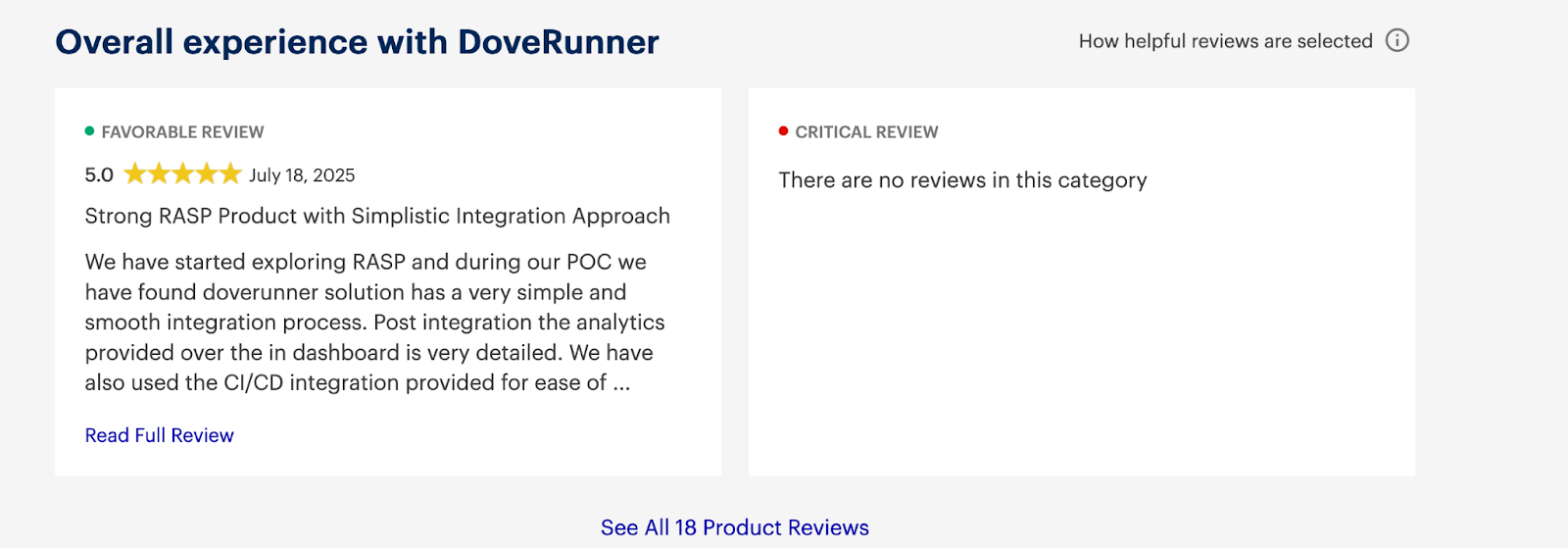

Gartner評価: 4.6/5.0

Doverunner レビュー:

アプリケーションに適したRASPツールの選択

現代のアプリケーションは、分散アーキテクチャに適合し、コンテナ化された環境で適切に機能し、コンテキストを認識するセキュリティを要求します。適切なRASPツールは、境界でのトラフィック検査だけでなく、コードの動作を理解することで、アプリケーションを内部から保護する必要があります。

しかし、多くのRASPソリューションは、Java、.NET、またはモバイルプラットフォームのみをサポートする特定のエコシステムに限定されており、アプリケーションが複数の言語、クラウド、およびデプロイメントモデルにまたがる2025年にチームが必要とするものには不十分です。

一般的に、主要な選定基準には以下を含めるべきです。

- 多言語サポート: 複数のセキュリティソリューションの導入を強制するのではなく、技術スタック全体をカバーするツールを優先してください。

- コンテキスト認識型保護: アラートだけでなく、スタックトレースや実行コンテキストのような実用的なデータを提供するソリューションを探してください。開発者は、効果的に対応するために、なぜそれが脅威であるのかを理解する必要があります。

- ゼロデイ防御: シグネチャベースの検出のみに依存するのではなく、振る舞い分析を通じて未知の脅威を検出およびブロックするツールの能力を評価してください。

- デプロイメントの柔軟性: クラウド、エッジ、オンプレミス環境全体で、それぞれ異なる設定やエージェントを必要とせずにソリューションが機能することを確認してください。

ランタイムでの優位性維持

セキュリティ戦略にRASPを統合する際には、保護を強化するためにアプリケーションのアーキテクチャ内に組み込むことが重要です。RASPを中核に統合することで、継続的な監視と即時の脅威検出が保証されます。このプロアクティブなアプローチにより、アプリケーションと共に進化する適応型セキュリティ対策が可能となり、開発を遅らせることなく堅牢な防御を提供します。

セキュリティを強化するために、リアルタイム脅威インテリジェンスサービスと並行してRASPを導入してください。この組み合わせはセキュリティフレームワークを強化し、新たな脅威に対する洞察を提供し、先制的な行動を可能にします。リアルタイムインテリジェンスは、潜在的な脆弱性に関する外部からの視点を提供することでRASPを補完し、包括的なセキュリティアプローチを保証します。

RASPの設定を定期的に更新し、有効性を維持してください。設定とパフォーマンスメトリクスを徹底的に監査し、運用を改善し、ギャップに対処してください。最新の脅威データとセキュリティプロトコルでRASPツールを常に最新の状態に保つことで、脅威を効果的に阻止し、高いアプリケーションセキュリティ基準を維持できます。

最後に、セキュリティを重視した環境を育成してください。チームがRASPを効果的に使用するための知識を身につけさせ、より広範なセキュリティ環境におけるその役割を強調してください。新しいセキュリティトレンドへの継続的な学習と適応を奨励し、チームが進化するサイバーセキュリティの課題に対して常に情報に通じ、準備ができていることを確実にします。

RASPツールを導入し、開発プロセスに統合することで、進化する脅威に対してアプリケーションを強化できます。2025年にアプリケーションセキュリティの課題に取り組むにあたり、潜在的な脆弱性に先んじるためには、プロアクティブな対策と継続的な適応が不可欠であることを忘れないでください。アプリケーションセキュリティを強化する準備ができているなら、Aikidoで無料で開始してください。私たちはセキュリティジャーニーを簡素化し、自信を持って構築できるよう支援することをお約束します。

よくあるご質問

開発者がRASPツールを統合する際に直面する一般的な課題は何ですか?

一般的な課題には、複雑なインストルメンテーション、限られたフレームワークサポート、誤検知を避けるための広範なチューニングの必要性などがあります。多くのRASPツールはスタンドアロンエージェントとして動作するため、開発者がリクエストがブロックされた理由やそれがコードにどのようにマッピングされるかを理解するのが困難です。Aikido Securityのようなプラットフォームは、ランタイムシグナルとアプリケーションレベルのコンテキストを関連付けることで、トリガーの特定を容易にします。

開発者はRASPツールで発生する一般的な問題をどのようにトラブルシューティングできますか?

開発者は通常、エージェントのデプロイメントを検証し、ランタイムログを確認し、検出閾値を徐々に調整することでRASPの問題をトラブルシューティングします。初期段階でRASPをモニター専用モードで実行することも、意図しない中断を防ぐのに役立ちます。

本番環境でRASPをデプロイする際のパフォーマンスとレイテンシに関する懸念は何ですか?

RASPツールは、リクエストやアプリケーションの動作をリアルタイムで検査する際に、ランタイムオーバーヘッドを発生させる可能性があります。トラフィックの多いシステムやマイクロサービスベースのシステムでは、これによりレイテンシーの増加やリソース消費の増大につながる可能性があります。Aikido Securityのようなプラットフォームは、重い常時稼働のランタイム検査を適用するのではなく、実用的なシグナルを優先することで、この影響を軽減します。

RASPは、アプリケーションの安定性や、最新のフレームワークおよびマイクロサービスとの互換性にどのように影響しますか?

RASPはランタイムインスツルメンテーションに依存するため、最新のフレームワーク、言語アップデート、またはコンテナ化されたワークロードとの間で互換性の問題を引き起こす可能性があります。適切にメンテナンスされていないエージェントは、アプリケーションの安定性にも影響を与える可能性があります。

最新のAI駆動型アプリケーションセキュリティソリューションと比較して、従来のRASPツールにはどのような制限がありますか?

従来のRASPツールは、静的なルールと分離されたランタイムシグナルに依存しているため、多くの場合、より広範なコンテキストが不足しています。これにより、実際の脅威に対する明確なガイダンスなしに、ノイズの多いアラートが発生する可能性があります。Aikido Securityのような最新のプラットフォームは、AIを使用してランタイムの検出結果をコード、依存関係、クラウドへの露出と関連付けることで、エクスプロイト可能な問題に焦点を当て、これらの制限に対処します。

こちらもおすすめです: