テクニカルリーダーは、適切なコードセキュリティツールを選択することが開発速度とリスク管理を左右する可能性があることを認識しています。アプリケーションセキュリティはもはやセキュリティチームだけの懸念事項ではなく、総所有コスト、メンテナンスオーバーヘッド、および運用労力を管理下に置きながら、開発者のワークフローにシームレスに統合される必要があります。

コードセキュリティソリューションを評価する組織にとって、SnykとCheckmarxはしばしば検討されます。両プラットフォームはソフトウェア開発ライフサイクル(SDLC)の早期にアプリケーションリスクを低減することを目指していますが、それぞれが非常に異なるアプローチを採用しており、独自の強みとトレードオフがあります。

本記事では、SnykとCheckmarxを比較し、それぞれの強み、限界点、そして機能の重複点を明確にしながら、チームのセキュリティおよび開発ニーズに最適なツールを判断するのに役立てていきます。

要約

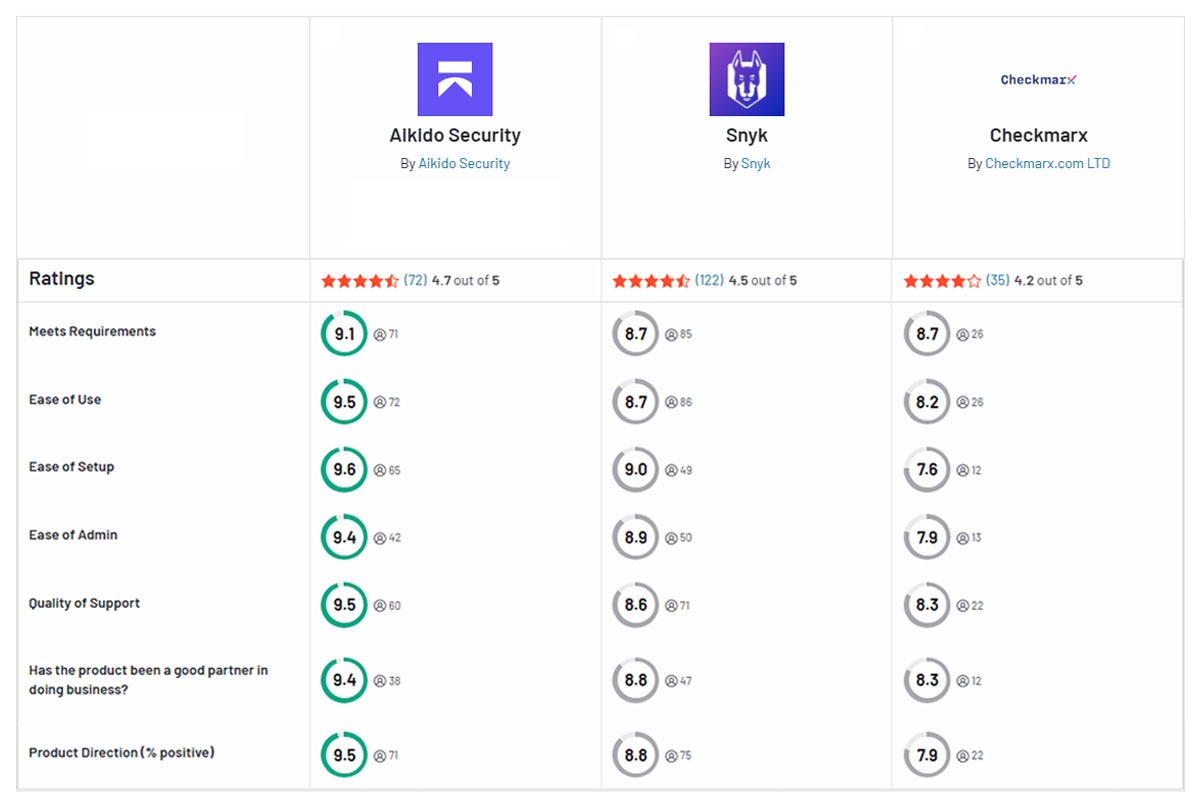

Aikido Securityは、SnykのSoftware Composition Analysis (SCA)とCheckmarxのStatic Application Security Testing (SAST)における深い専門知識が持つ強みを組み合わせ、より正確で開発者ファーストのセキュリティ体験を、大幅に少ないノイズで提供します。

SnykのSCAと比較して、Aikido Securityは従来のCVEベースの依存関係スキャンを超越します。脆弱性検出とAikido Intelを組み合わせることで、密かにパッチが適用された脆弱性やCVEのない問題、悪意のあるパッケージの検出、ライセンス分析、到達可能性に基づく優先順位付けを行います。これにより、チームは個々のアラートの長いリストに反応するのではなく、システム全体の依存関係リスクを軽減できます。

Checkmarxと比較して、Aikido Securityはノイズを削減し、開発者のアクション実行可能性を向上させることに注力しています。独自の学習済みLLMモデルを使用して誤検知を85%以上削減し、チームの特定のコードベースに合わせたカスタムルールをサポートします。検出結果はコード品質シグナルとリスクスコアリングで強化され、開発者はAIが生成した修正ガイダンス付きのIDE内アラートを受け取ります。大規模なHRtechプラットフォームのコードをスキャンした結果、フラグが立てられた問題はCheckmarxと比較して99%少ない重大な誤検知を示しました。これは、EPSSとAIベースの優先順位付けがノイズの特定と削減に役立ったためです。

個々のスキャナーを超えて、Aikido Securityはよりシンプルで透明性の高い価格設定で、より広範なカバレッジを提供します。チームは、Aikido Code (SAST、コード品質、IaCスキャン、マルウェア検出)、Aikido Cloud (CSPM、CNAPP)、Aikido Defend (RASP)、Aikido Attack (AIペネトレーションテスト、DAST)を含む任意のモジュールから開始し、ニーズの成長に合わせて拡張できます。

その結果、スタートアップ企業とエンタープライズ企業の両方が、パイロット評価においてAikido Securityを一貫して高く評価しています。その理由として、開発者フレンドリーなワークフロー、低ノイズのスキャン、ソフトウェアライフサイクル全体にわたる包括的なカバレッジ、AI駆動のリスク優先順位付け、そして予測可能な価格設定を挙げています。

クイック機能比較:Snyk vs Checkmarx vs Aikido Security

Snyk とは何ですか?

Snykは、開発ワークフローに直接統合されるように設計されたアプリケーションセキュリティプラットフォームです。元々はオープンソースの依存関係における脆弱性を特定するためのSoftware Composition Analysis (SCA)に注力していましたが、その後、プロプライエタリコードスキャン (SAST)、コンテナイメージスキャン、およびInfrastructure-as-Code (IaC)へと拡大しました。

Snykは、開発ライフサイクルの早期にチームが問題を検出し、修正できるように、IDEやCI/CDパイプラインを通じた迅速なフィードバックを重視しています。

長所:

- 主要なIDE、Gitリポジトリ、およびCI/CDパイプラインと連携します。

- 修正ガイダンス付きで、コンテキストに応じた脆弱性アラートを提供します。

- 迅速な開始を可能にする直感的なユーザーインターフェース。

- 強力なオープンソース脆弱性データベースとエコシステムカバレッジ。

短所:

- アラート量が多いため、誤検知を管理するために大幅なチューニングが必要であるとユーザーから報告されることが頻繁にあります。

- 高度なポリシー管理、レポート機能、およびAppSecの完全なカバレッジには、エンタープライズプランとアドオンが必要です。

- チームやリポジトリがスケールするにつれて、開発者ごとの価格設定が高額になる可能性があります。

- セキュリティワークフロー (Jira、ポリシー、課題管理) は、手動での設定が必要となることがよくあります。

- 複雑な、または非標準のコードベースに対しては、修正提案が一般的である場合があるとユーザーは報告しています。

- 大規模な、または高度に専門化されたプロプライエタリコードをスキャンする際に、一部のチームは制限を報告しています。

Checkmarxとは?

Checkmarxは、カスタムコード向けのStatic Application Security Testing (SAST)から始まり、その後、オープンソースライブラリ、クラウドインフラストラクチャ、およびサプライチェーンセキュリティをカバーするようにプラットフォームを拡大したエンタープライズ向けアプリケーションセキュリティ (AppSec) プラットフォームです。静的コード分析におけるそのルーツは、深いコード検査とガバナンスにおける高い評価をもたらしています。

長所:

- 大規模で複雑なコードベース向けの深い静的分析機能。

- 強力なポリシー適用とガバナンス制御。

- 開発者教育をサポートするための組み込みのセキュアコーディングトレーニング。

- コンプライアンス主導のセキュリティプログラムに最適

短所:

- 主に大企業向けに設計されており、開発者よりもセキュリティチームを中心としたワークフローが特徴です。

- スキャンは、特に大規模なプロジェクトの場合、遅くリソースを大量に消費する可能性があり、スキャンボトルネックに対する可視性が限られています。

- 検出結果の量が多いと、セキュリティチームによる手動でのトリアージが大幅に必要となることがよくあります。

- 課題のグループ化と優先順位付けが限定的であるため、視覚的な煩雑さや開発者の摩擦につながる可能性があります。

- レポート機能は多くの場合、標準では最小限であり、チームレベルや役員レベルのビューには通常、カスタムエクスポートが必要です。

- サードパーティ連携には、追加のセットアップとメンテナンスが必要になる場合があります。

- クラウドサービス (Checkmarx One) は、オンプレミスプラットフォームと比較して、まだ成熟段階にあります。

- 料金体系はモジュール式であり、異なるセキュリティ機能ごとに個別の契約が必要です。

機能ごとの比較

セキュリティスキャン機能

SnykとCheckmarxはどちらも複数の種類のセキュリティスキャンを提供していますが、それぞれの強みは異なります。

- Snyk: Snykは、サードパーティライブラリ内の既知のCVEを迅速に特定し、コンテナイメージのリスクを監視することで、オープンソースの脆弱性スキャンでその名を馳せました。また、Snyk Codeを介した静的解析も実行し、Infrastructure-as-Codeの誤設定もチェックします。しかし、Snykは完全なネイティブDASTやランタイム保護機能は提供していません。

- Checkmarx: 一方、Checkmarxは静的解析 (SAST) に基盤を築き、その徹底したスキャンで知られています。Checkmarxは時を経て、独自のSCA、コンテナ、およびIaCスキャンツールを「Checkmarx One」プラットフォームの一部として追加しました。しかし、その最も得意な分野はSASTによるコードの脆弱性発見であることに変わりはありません。Checkmarxはネイティブのランタイム保護は提供していません。

要約すると、Snykはソフトウェアサプライチェーン (オープンソースの依存関係、コンテナ) のセキュリティ確保に優れている一方、Checkmarxは主にカスタムコード (SAST) に焦点を当てています。

統合とDevOpsワークフロー

- Snyk: Snykは、開発者のワークフローに直接、最小限の摩擦で統合されるように構築されています。一般的なIDE用のプラグイン、ソース管理 (プルリクエスト) およびCI/CDパイプラインでのアラートを提供します。開発者は、コードを記述したり変更をコミットしたりする際に、リアルタイムでセキュリティフィードバックを得ることができます。SnykのAPIと統合オプションも、最小限の設定でスキャンを接続して開始できるため、エンジニアリングチームから高く評価されています。これは主にクラウドSaaSサービスです。

- Checkmarx: Checkmarxの統合はより大規模です。CIパイプラインフックやIDEプラグインもサポートしていますが、その セットアップとメンテナンスはより複雑で、より専門知識と時間を要します。多くの企業では、Checkmarxを一元的に導入しており、例えば、セキュリティエンジニアがスキャンを実行して結果を共有し、すべての開発者が個別に実行するわけではありません。Checkmarxはオンプレミスまたはクラウドサービスとして実行でき、厳格なデータ要件を持つ企業に柔軟性をもたらします。しかし、オンプレミス展開は、サーバー、アップデート、スケーリングを自社で管理する必要があることを意味し、運用上のオーバーヘッドが増加します。強力ではありますが、開発者にとってはプラグアンドプレイではありません。

要約すると、Snykは既存の開発者およびクラウドワークフローにほとんど摩擦なく適合するため、一般的にDevOpsフレンドリーなツールと見なされています。一方、Checkmarxも統合可能ですが、多くの場合、セキュリティチーム向けに構築され、開発者は二の次であると感じられます。

エンジニアが早期に問題を修正できるようにすることが目標であれば、Snykは親しみやすさの点で優位性があります。厳格な制御を伴うオンプレミスソリューションが必要な場合は、Checkmarxがそのオプションを提供します。

精度とパフォーマンス

スキャンの精度とパフォーマンスに関しては、どちらのツールにもトレードオフがあります。

- Checkmarx: Checkmarxは非常に徹底した静的解析 (コード内の微妙な問題を発見します) で定評がありますが、歴史的に開発者を検出結果で圧倒することが知られており、その中には重要ではないものや検証が難しいものも含まれます。言い換えれば、ノイズが多い可能性があります。Checkmarxのチューニングには、カスタムルールの作成や特定のパターンの抑制が必要であり、誤検知を減らし、結果を実用的なものにするためによく行われます。Checkmarxのスキャン (特に完全なSASTスキャン) は遅いことで知られています。数百万行のコードを持つ大規模なプロジェクトをスキャンするのに、特に徹底した設定を使用した場合、Checkmarxが数時間かかることは珍しくありません。この遅いフィードバックサイクルは、アジャイルチームを苛立たせる可能性があります。開発者が結果を夜通し、あるいはそれ以上待たなければならない場合、セキュリティ修正は遅くなります。

- Snyk: 一方、Snykはより優れたシグナル・ノイズ比を持つ傾向があります。その脆弱性スキャンは、実用的な結果を優先し、従来のSASTツールでよく見られるアラートの量を最小限に抑えようとします。多くのユーザーがその誤検知率を「かなり管理しやすい」と評価しており、チームが実際の問題に集中できるようにしています。Snykの静的解析は、開発者のフィードバックから学習して精度を向上させるAIベースのエンジン (DeepCodeの買収によるもの) を使用しています。しかし、一部の開発者はSnyk Codeスキャンで「誤検知」 (例えば、安全なコードを脆弱であると指摘するなど) に遭遇したことがあります。

パフォーマンスの観点から見ると、Snykは一般的に高速です。そのクラウドスキャナーと軽量プラグインは、インクリメンタルスキャンのおかげで、数秒または数分で結果を提供できます。また、コードが記述されるとほぼリアルタイムのフィードバックを提供します。

簡単に言えば、Snykは高速でかなり正確ですが、より深い問題を見落とす可能性があります。一方、Checkmarxはスキャン深度は深いものの、慎重なチューニングなしではノイズが多く、遅いです。チームはしばしば両方のツールを補完的に使用するか、Aikido Securityのように、深度と開発者フレンドリーなUXのバランスを取る統合ソリューションを探します。

カバレッジとスコープ

この場合のカバレッジとは、各ツールがサポートするプログラミング言語、フレームワーク、およびセキュリティ問題の種類の広さを指します。SnykとCheckmarxはどちらもコンテナおよびInfrastructure-as-Code (IaC)スキャンをサポートしています。

- Checkmarx: Checkmarxは、幅広い言語をサポートするエンタープライズグレードのソリューションとして位置付けられています。Java、Swift、Kotlin、C#、JavaScriptなどの一般的な言語から、レガシー言語やニッチな言語まで、幅広いプログラミング言語とフレームワークをカバーしており、ポリグロット (多言語) コードベースに適しています。CheckmarxのSASTは、デスクトップ、ウェブ、モバイル、さらには一部の低レベルコードも解析できます。

脆弱性検出の観点では、CheckmarxのSASTは、SQLインジェクションやXSSなどの一般的なOWASP Top 10の問題を検出するだけでなく、より深い静的解析により、複雑な論理的欠陥や安全でないコーディングパターンを特定できます。これは特に、問題が常に明確ではないプロプライエタリまたはレガシーなコードベースにおいて顕著です。この深度は、Checkmarxが大規模で規制の厳しいエンタープライズ環境でしばしば好まれる理由の1つです。

そのSCAコンポーネントも同様に、幅広いパッケージエコシステム (Maven、NPM、PyPI、NuGetなど) をカバーしており、主要なリポジトリプラットフォームとプログラミング言語にわたって機能する、到達可能なセキュリティ脆弱性を優先するための「Exploitable Path」解析を含んでいます。

- Snyk: Snykは、ほとんどの現代的な開発ニーズに適していますが、Checkmarxと比較すると、そのSASTツールでサポートする言語は少なくなっています。最近のデータによると、Snyk Codeはほとんどの一般的な現代的なプログラミング言語をサポートしています。Snykの強みはオープンソーススキャンにあります。広範な脆弱性データベースを持ち、新しいセキュリティ脆弱性についてオープンソースプロジェクトを監視するため、チームは新しい依存関係の問題についてリアルタイムでアラートを受け取ることができます。Snyk Open Sourceは、すべての主要なパッケージマネージャーをカバーし、詳細な修正ガイダンスを提供します。

SnykのSASTは、現代のコードベースにおける一般的なセキュリティ問題を高速かつ開発者フレンドリーに検出することに焦点を当てています。そのルールセットは、複雑なコードパターンやレガシーコードパターンに関してはCheckmarxほど広範ではないかもしれませんが、多くの一般的なOWASP Top 10の脆弱性を効果的にカバーし、改善を続けています。Snykの強みは、セキュリティカバレッジと速度、使いやすさのバランスを取ることにあり、現代のCI/CD主導の開発チームに非常に適しています。

注目すべきギャップの1つは、SnykもCheckmarxも、完全に統合された最新のペネトレーションテストやランタイムテストを主要な強みとして提供していないことです。そのため、ビジネスロジックやランタイムのみの脆弱性には、依然として追加のツールが必要になる場合があります。

コンプライアンスのニーズに関しては、両者ともセキュリティ態勢 (OWASP、PCIなどの標準への準拠など) に関するレポートを提供しますが、Checkmarxはポリシーの実施とコンプライアンスへの適合により重点を置いています。ただし、チームは監査対応のビューのために、エクスポートやカスタムレポートに依存することがよくあります。

全体として、Checkmarxはより広範なテクノロジースタック (特にレガシーアプリケーションや多様なポートフォリオがある場合) をカバーする一方、Snykは現代のクラウドネイティブスタック (クラウドインフラ、コンテナ、コード、依存関係) をうまくカバーしています。

開発者エクスペリエンス

- Snyk: Snykのインターフェースは直感的で、セキュリティアナリストよりも開発者向けに設計されています。Snykスキャンの設定は数回のクリックまたはコマンドで簡単に行え、結果は実用的な修正アドバイスとともに提示されます。例えば、Snykが脆弱な依存関係を検出した場合、アップグレードすべき特定のバージョンを提案します。コードの問題を検出した場合は、多くの場合、コードスニペットと修正方法に関するガイダンスを提供します。Snykは一部の依存関係関連の問題に対して自動修正プルリクエストを提供しますが、これらのワークフローは大規模な運用では追加の設定が必要となることがよくあります。

- Checkmarx: 対照的に、Checkmarxはしばしばセキュリティチーム向けのツールと見なされています。そのインターフェースと出力は、開発者にとっては圧倒的であったり、冗長すぎたりする場合があります。開発者からは、実際に修正する必要のある問題を見つけるために、長大なPDFレポートや複雑なダッシュボードを精査する必要があるとの報告があります。カスタマイズなしでは、CheckmarxはCVE IDではなく、Common Weakness Enumeration Identifier (CWE ID)や内部コードでラベル付けされた何百もの検出結果をチームに大量に送ることが知られています。その結果、チームはCheckmarxをコンプライアンスゲート(バックグラウンドで実行し、セキュリティチームが結果をトリアージする)として扱うことがあります。

Checkmarxの 学習曲線は急峻です。開発者はツールを効果的に使用するためにトレーニングが必要となる場合があります。さらに、Checkmarxはチームのコーディングパターンに合わせるために、手動でのチューニング(カスタムクエリの作成やルールパックの調整)が必要となることがよくあります。

要約すると、Snykはシンプルで摩擦が少ないため、開発者はSnykを使用する傾向があります。Checkmarxは、注意して使用しないと、開発チームにとって面倒な作業や「セキュリティ税」のように感じられることがあります。

価格とメンテナンス

- Snyk: Snykは、公開されているエントリーレベルのプランを持つサブスクリプションベースの料金モデルを採用していますが、大規模になるにつれて料金はより複雑になり、予測が難しくなります。チームは貢献する開発者ごとに課金されるため、規模が拡大するにつれて高額になる可能性があります。多くのスタートアップはSnykの無料または手頃なプランから始めますが、成長するにつれてコストが大幅に増加する可能性があります。

利点は、SnykがSaaSであるため、維持するインフラストラクチャがゼロであることです。サーバーをプロビジョニングしたり、スキャンエンジンを更新したりする心配はありません。Snykがすべてクラウドで処理します。

- Checkmarx: Checkmarxは通常、より大きな投資となります。エンタープライズ製品として販売されており(公開価格はなく、通常はカスタム見積もりです)、そのコストは、大規模なセキュリティ予算を持つ大企業であれば正当化できます。しかし、中小企業やスタートアップの場合、Checkmarxの価格は法外である可能性が高いです。さらに、オンプレミス展開を選択した場合、スキャンエンジンとデータベース用のハードウェアまたはVM、アップデート/パッチを適用する管理者、そして潜在的にサポート契約といったメンテナンス費用が発生します。Checkmarxはクラウドホスト型オプション(Checkmarx One)も提供しており、これにより一部のメンテナンス負担を軽減できます。

メンテナンスの面では、Snykが明らかに優位です。クラウドベースであるため、チームにとってほとんど手間がかかりません。一方、Checkmarxは、ルールのカスタマイズから誤検知ワークフローの管理、アップデートに至るまで、追加の時間と専門知識を必要とします。

結論として、Snykは(特に無料ティアとSaaSモデルにより)導入しやすく、予算を組みやすいです。一方、Checkmarxは、より広範なカバレッジを必要とする大企業であれば理にかなった、より大きな初期投資となります。

Aikido Securityは、よりシンプルで透明性の高い料金モデル – フラットで予測可能 – を提供しており、SnykやCheckmarxのどちらよりも、大規模な運用において大幅に手頃な価格です。

両ツールの機能を比較するのに役立つよう、以下の表にまとめました。

Aikido Security: より良い代替策

Aikido Securityは、最新のSASTとSCAをAI駆動の優先順位付けと組み合わせた、開発者ファーストのアプリケーションセキュリティプラットフォームです。Snykの依存関係スキャン(SCA)とCheckmarxの静的コード解析(SAST)の強みを統合しつつ、両者に伴う多くのノイズ、運用オーバーヘッド、ワークフローの摩擦を排除します。

Checkmarxとは異なり、Aikidoは実環境において一貫してノイズを大幅に削減し、より高速な結果を提供します。6週間の顧客パイロットプログラムにおいて、AikidoはSASTおよびSCAスキャン全体で、Checkmarxと比較して99%少ない重大な誤検知(3件対306件)を生成しました。この劇的な削減により、開発者は手動でのトリアージではなく、実際の課題の修正に時間を費やすことができました。EPSSスコアリングとAIベースの優先順位付けを組み合わせることで、Aikidoは何が本当に重要であるかを理解しやすくしました。一方、Checkmarxは後に無関係と判明する大量の重大な検出結果を提示し続けました。顧客はまた、Checkmarxでよくある不満である、長いスキャン時間やスキャンボトルネックの可視性の低さも回避できました。

Snykと比較して、Aikidoはチームの速度を低下させるワークフローの摩擦の多くを排除します。Snykの、すべての課題を個別にJiraにプッシュするアプローチはノイズを発生させ、課題が解決された際に手動でのクリーンアップを必要とします。Aikidoは代わりに、課題の自動グループ化、重要度およびSLAに基づいたタスク作成、自動クローズに焦点を当て、運用オーバーヘッドと開発者の不満を軽減します。実際には、Snykによって「重大」とフラグ付けされた多くの課題は、Aikidoによって誤検知として正確に識別され、無視されました。AI AutoTriage、AI AutoFixes、およびプルリクエストの修正提案と組み合わせることで、チームは追加の自動化やワークフローを構築することなく、パイロット期間中に548のリポジトリ全体で重大な課題を92%削減することができました。

Aikidoはまた、GitHub、GitLab、Bitbucket全体で開発者ワークフローに直接統合され、優先順位付けされた検出結果と修正提案をプルリクエストに直接表示します。

SASTとSCAを超えて、AikidoはIaCスキャン、コンテナセキュリティ、DASTおよびAPIテスト、ランタイム保護、クラウドセキュリティポスチャ管理、シークレット検出、AIを活用したペネトレーションテストのための組み込みモジュールを通じて、より広範なカバレッジを提供します。このオールインワンアプローチは、複数のポイントソリューションを組み合わせる場合と比較して、コンテキストスイッチングを削減し、総所有コストを低減します。

Aikido Securityは、IaCスキャン、コンテナセキュリティ、DASTおよびAPIセキュリティテスト、ランタイム保護、クラウドセキュリティポスチャ管理、シークレット検出、AIを活用したペネトレーションテストを含むモジュールを介して、さらに広範なセキュリティカバレッジを提供します。

モジュール式のアーキテクチャ、透明性の高い価格設定、開発者中心のアプローチにより、AikidoはSnykまたはCheckmarxを評価し、スピードと深さの両方で優れたセキュリティソリューションを求めているチームにとって実用的な選択肢となります。

アプリケーションセキュリティを改善したいですか? 無料トライアルを開始するか、本日Aikido Securityのデモを予約してください。

よくあるご質問

脆弱性スキャンには、SnykとCheckmarxのどちらのツールが優れていますか?

「優れている」という言葉の意味と、運用している環境によって異なります。Checkmarxは通常、複雑なまたはレガシーなプロプライエタリコードベースに対して深い静的解析を優先する大企業に選ばれます。たとえそれが長いスキャン時間と高い誤検知率を伴うとしてもです。Snykは、迅速なフィードバック、強力なオープンソースの依存関係スキャン、および密接なCI/CD連携を重視するモダンな開発チームにより適しています。

実際には、多くのチームが深さとノイズのトレードオフに苦慮しています。Aikido Securityのようなプラットフォームは、劇的に少ない誤検知と明確な優先順位付けを伴う深い分析を提供することで、そのトレードオフを解消することを目指しています。これにより、開発者にとって脆弱性スキャンが重いチューニングなしでより実用的なものになります。

静的アプリケーションセキュリティテスト(SAST)とは何ですか、そしてSnykとCheckmarxはそれをどのように実装していますか?

SASTは、ソースコードを実行せずに分析し、SQLインジェクション、XSS、安全でない暗号化などのセキュリティ脆弱性を特定するセキュリティテスト手法です。Checkmarxは、ディープなデータフローおよびコントロールフロー分析を使用して、特にプロプライエタリコードやレガシーコードにおいて、複雑で時に見過ごされがちな問題を明らかにします。Snykは、速度と使いやすさを優先し、コードを迅速にスキャンし、IDEやプルリクエストなどの開発者ツールで一般的なセキュリティ問題を直接表示します。

静的アプリケーションセキュリティテスト(SAST)において、SnykとCheckmarxを区別する機能は何ですか?

SASTにおけるSnykとCheckmarxの主な違いは、セキュリティが開発プロセスにどのように組み込まれるかにあります。Checkmarxは集中型セキュリティプログラム向けに設計されており、ディープな分析、広範なカスタマイズ、幅広い言語サポート(レガシー言語を含む)、詳細なガバナンスおよびレポート機能を提供します。これにより、コンプライアンス重視の環境に非常に適しています。

対照的にSnykは、開発者の採用に焦点を当てています。高速スキャン、簡単なセットアップ、IDEおよびCI/CDパイプラインへの緊密な統合を重視しており、開発者がワークフローを離れることなく問題を早期に発見できるようにします。Aikido Securityのようなツールは、同様の開発者ファーストモデルに従いながら、より多くのコンテキストと優先順位付けを追加することで、ノイズを削減し、チームが真にエクスプロイト可能なリスクに集中できるよう支援します。

SnykとCheckmarxは、脆弱性検出精度と誤検知率においてどのように異なりますか?

Checkmarxは、ディープな静的分析により複雑な脆弱性パターンを検出することで知られていますが、これにより多くの検出結果が生じることが多く、その多くは誤検知を排除するために手動での検証や調整が必要です。これはチームの作業を遅らせ、アラート疲れを引き起こす可能性があります。

Snykは一般的に検出結果が少なく、明確さと速度を優先するため、開発者が結果に基づいて行動しやすくなります。しかし、その新しいSAST機能は、プロプライエタリコードにおけるより深く、あるいは高度に文脈に依存する問題を見逃す可能性があります。実際の評価では、Aikido Securityのような新しい開発者ファーストのプラットフォームは、深度を維持しながら誤検知を大幅に削減できることが示されており、検出量の多さから、実行可能なセキュリティ成果へと焦点を移しています。

SnykとCheckmarxは、プロプライエタリコードスキャンと比較して、オープンソース依存関係スキャンをどのように処理しますか?

オープンソース依存関係スキャン(SCA)に関しては、Snykが一般的に優れています。リアルタイムの脆弱性監視、大規模なCVEデータベース、推奨されるアップグレードパスなどの明確な修正ガイダンスを提供し、開発者が依存関係のリスクに迅速に対処できるようにします。Checkmarxも主要なエコシステム全体でSCAをサポートしていますが、その主要な強みというよりも、コアSAST機能の補完として扱われることが多いです。

プロプライエタリコードスキャンに関しては、CheckmarxのSASTは通常、特に大規模な、またはレガシーなコードベースに対して、よりディープな分析を提供します。一方、Snykはモダンなアプリケーション向けのより高速でアクセスしやすいスキャンに焦点を当てています。Aikido Securityのような開発者中心のプラットフォームは、ディープな分析とノイズの低減、より明確な優先順位付けを組み合わせることで、両者のバランスを取ることを目指しています。

こちらもおすすめです: